天空卫士安全响应中心邮件安全小组是成都研发中心的核心部门之一。在日常工作中,对大量样本进行分析并提取规则,实现对包含垃圾内容、钓鱼内容的邮件进行检测和隔离,从而抵御对业务电子邮件的入侵,防止钓鱼邮件等隐蔽邮件威胁。其成果持续集成到解决方案中,提升垃圾邮件的拦截效率,并为客户提供及时有效的安全防护。

垃圾邮件的处理能力是邮件安全网关能力的重要指标,当前对于垃圾邮件处理,通常采用的标准技术手段有:黑名单-白名单控制、增加发送者认证机制、启用域名密钥识别邮件标准、启用访问列表控制、设置关键字过滤和发送限制等。除此之外,从电子邮件的内容入手进行分析也是重要方向,技术手段包括:指纹垃圾库、启发式垃圾库等。

为了让更多人及时了解钓鱼和垃圾邮件的危害,从本周开始,我们会定期发布分析报告,选取近期一些具有代表性的垃圾邮件进行分析,展示处理方案,通过这个过程帮助客户了解垃圾邮件等最新动态及可能需要关注的防护要点。

2023年4月 第二周

样本概况

截止2023年4月第二周,本周垃圾邮件样本多以钓鱼邮件为主,还包括少量推销类、广告类邮件。

近日我团队陆续收到来自不同客户通过邮箱反馈而来的钓鱼邮件样本,该类邮件是通知客户下载/查看电子发票的通知性系统邮件,文本上的特征无异常。但邮件中的链接通过伪造发票平台相似地址迷惑用户,亦或利用第三方资源存储平台诱导用户下载文件。

根据样本目的和恶意行为的不同,大致将样本分为2个类型。

✅ 类型1:

社工钓鱼,收集用户账户密码

详情如以下图片所示:

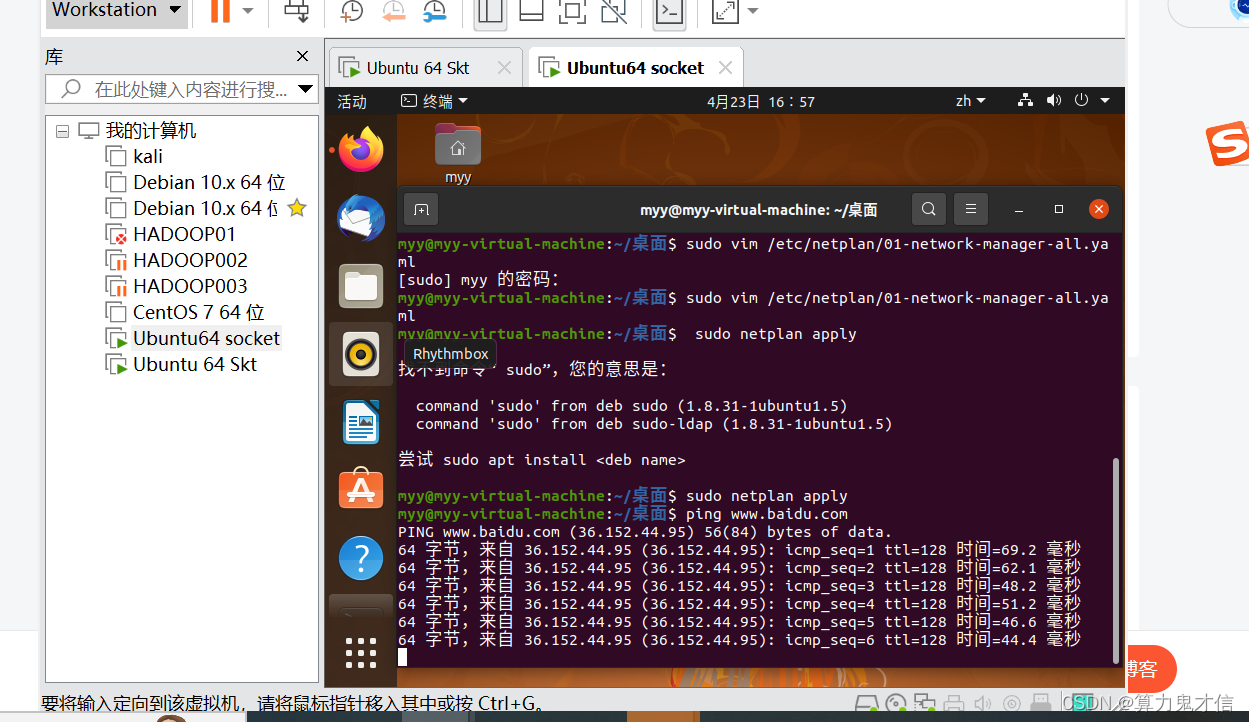

一旦用户点击了“下载PDF格式电子文档”后,页面会跳转到另外的网页上,安全团队立刻判断出此为钓鱼网站。

它具备以下高危特征:

页面风格设计仿冒某公司官网,被攻击者容易放下防备心理输入用户名和密码。

电子邮件账号固定无法更改,且不具备“忘记密码功能”,不符合正常的账号登录页面。

点击该页面其他按钮均无页面响应,不符合正常网页的常规功能。

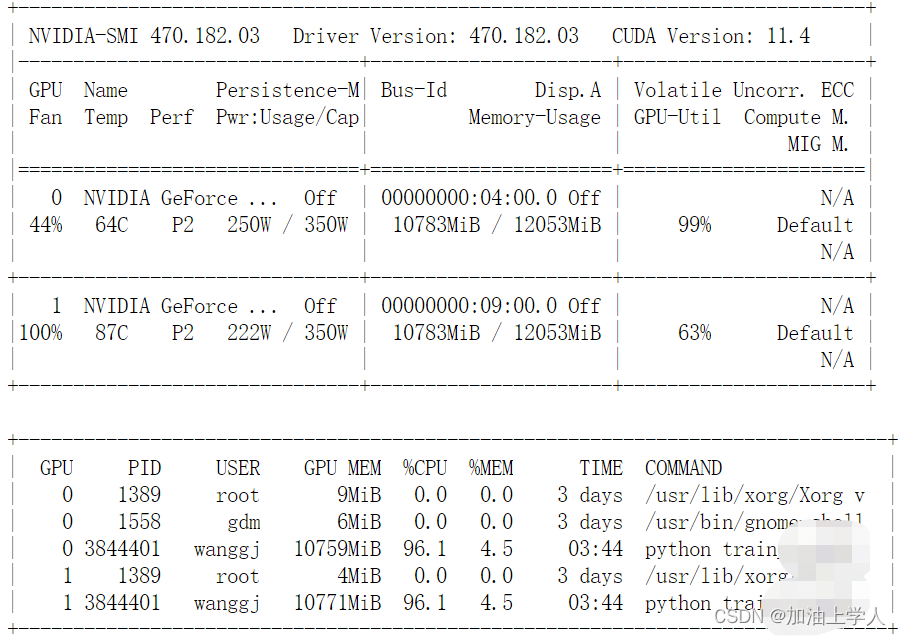

网页地址虽然使用HTTPS协议,安全性较高,但被安全引擎检出为失陷主机,如下图所示:

综上所述,可判断该网站为钓鱼网站,该邮件为钓鱼邮件。

✅ 类型2:

木马

详情如下图所示:

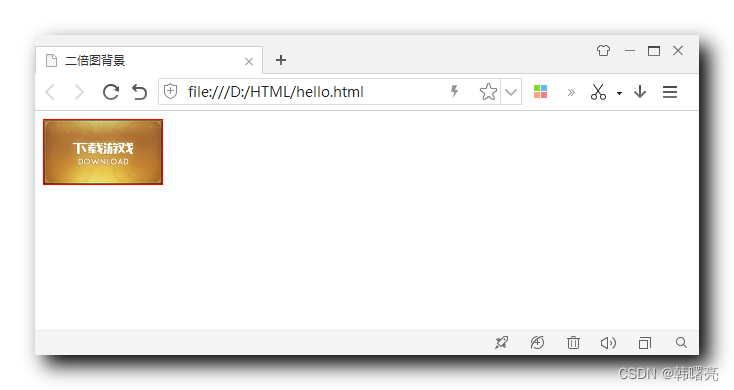

用户点击“点击下载电子版发票”后便会下载一个zip压缩包,其中包含一个名为“(电-子-发-票).exe”的文件。被多个安全引擎检测确定为恶意木马,木马家族为Farfli。

IOC如下:

该样本中链接为“h[t][t]p:[/][/]5lfapiao.cn:1322/down/RwarCh8yMepl”,其中5lfapiao中的l为英文字母l,如果用户不注意的话容易与51发票官网链接混淆。

用户点击该链接后会下载一个名为“增值-税票.rar”的压缩包,其中包含一个bin文件和一个exe文件。经过安全引擎检测判断为木马,木马家族为Leonem。

IOC如下:

相关处置

✅ 1.身份校验

该类发票邮件多声称自己为可信发票平台或者可信合作商,例如伪造“百望云发票”、“51发票”等身份。启发式规则对发件人、中继服务器、链接等进行检测,可以检出这类伪造身份的行为。

✅ 2.诱导点击行为检测

启发式规则对于邮件内容中有诱导收件人点击链接的html文本特征进行检测,再配合其他可疑特征对该类钓鱼邮件进行识别。

✅ 3.可疑URL

本周整理出样本的URL,结合威胁情报作联动处理,提取相关特征编写到启发式规则中。

部分链接如下:

hxxp://5lfapiao.cn:1322/down/RwarCh8yMepl

hxxp://5lfapiao.com:1322/down/2773TkD0l7xd

hxxps://qsx.pw13.net/wp-content/plugins/kf/sf/details/index.php?i=i&0=xxxx@xxxxxxx.cn

hxxps://api.youkesdt.asia/admin/down/hash/af0752b6-585e-4d7d-a227-61fa4fe99c0d

hxxps://api.youkesdt.asia/admin/down/hash/fc12cc5f-275a-4047-bc9d-3ae71b828d33

hxxps://www.kdocs.cn/view/l/csSDNYk5PgmV

hxxp://swqe.sbs/home.html;jsessionid=052DBFAB7D6B1C72D2EAB1FE5C85BB44

提示

谨慎点击来自不明邮箱地址发送的发票类邮件中的链接!

供稿团队:

天空卫士安全响应中心邮件安全小组