云计算已经成为当今企业信息化的主要选择之一。它提供了可靠的数据存储和处理能力,同时降低了企业的IT成本。然而,云计算的安全问题也随之而来。网络安全技术的应用对于保护云计算的安全至关重要。本文将探讨云计算中的网络安全技术及其应用,以帮助大家更好地了解如何保护云计算的安全。

一、云计算的安全威胁

云计算存在许多安全威胁,其中包括:

数据泄露:云计算是通过互联网进行数据传输的,因此数据容易被窃取、篡改或者意外泄露。

DDoS攻击:DDoS攻击是一种针对网络资源的攻击方式,攻击者使用大量的请求使网络资源过载,导致正常用户无法访问。

虚拟机跨界攻击:虚拟机跨界攻击是指攻击者通过虚拟机的漏洞攻击其他虚拟机,从而获取敏感信息。

供应链攻击:供应链攻击是指攻击者利用云服务提供商的漏洞,通过对其基础设施和软件的攻击来达到攻击目标的目的。

二、云计算的网络安全技术

云计算的网络安全技术可以从以下几个方面来考虑:

认证与授权

认证与授权是云计算安全的第一步。只有授权的用户才能访问云资源。认证与授权技术可以分为三类:

(1) 用户名和密码认证:用户使用用户名和密码登录云服务。

(2) 令牌认证:用户获取一个临时的令牌,使用令牌访问云服务。

(3) 多因素认证:用户需要提供两种或以上的认证因素,如密码和指纹。

加密技术

加密技术是云计算中最常用的安全技术之一。它可以保证数据在传输和存储过程中的安全性。加密技术可以分为两种:

(1) 对称加密:使用相同的密钥对数据进行加密和解密。

(2) 非对称加密:使用不同的密钥对数据进行加密和解密。

防火墙

防火墙可以保护云计算的网络安全。它可以监控网络流量,并阻止恶意流量进入系统。防火墙可以分为两种:

(1) 主机防火墙:安装在主机上的软件防火墙,可以监控主机的入站和出站网络流量,并根据预定义的规则来阻止不良流量。

(2) 网络防火墙:网络防火墙是独立的硬件设备,可以保护整个网络。它可以监控网络流量,并根据预定义的规则来阻止不良流量。

入侵检测和入侵防御系统

入侵检测和入侵防御系统是保护云计算安全的另一种重要技术。它可以监控网络中的流量,并检测恶意行为。一旦检测到入侵行为,它可以采取相应的措施进行防御。

入侵检测和入侵防御系统可以分为两种:

(1) 基于签名的系统:这种系统使用预定义的规则和特征来检测攻击。

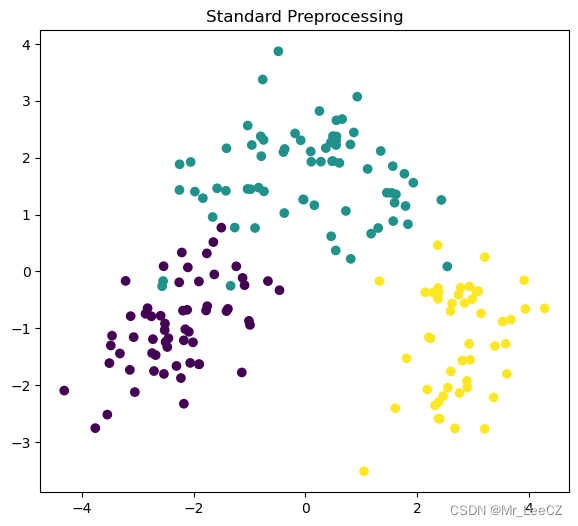

(2) 基于行为的系统:这种系统使用机器学习等技术来分析网络流量,并检测异常行为。

虚拟化安全

虚拟化安全是保护云计算安全的重要技术。虚拟化安全可以保护虚拟机之间的安全,并保护物理主机的安全。

虚拟化安全可以分为两种:

(1) 虚拟化防护:这种技术可以保护虚拟机之间的安全,并防止虚拟机之间的跨界攻击。

(2) 物理主机安全:这种技术可以保护物理主机的安全,防止物理主机被攻击或者被感染。

安全审计

安全审计是保护云计算安全的另一种重要技术。它可以记录用户的活动并生成日志,以便管理员对安全事件进行调查和追踪。

安全审计可以分为两种:

(1) 系统级审计:这种技术可以监控整个系统,并记录所有的安全事件。

(2) 应用程序级审计:这种技术可以监控应用程序,并记录应用程序的安全事件。

三、云计算中网络安全技术的应用

云计算中的网络安全技术可以应用于以下几个方面:

虚拟化安全

虚拟化安全可以应用于云计算中的虚拟化环境中。通过使用虚拟化安全技术,可以保护虚拟机之间的安全,并防止虚拟机之间的跨界攻击。例如,使用虚拟防火墙、虚拟隔离技术等,可以增强虚拟机的安全性,防止攻击者入侵虚拟机、获取敏感数据等。

网络安全管理

网络安全管理可以应用于云计算中的网络环境中。通过使用网络安全管理技术,可以保护云计算中的网络安全,防止黑客攻击、恶意软件、网络病毒等威胁。例如,使用入侵检测和入侵防御系统、网关防火墙等技术,可以及时发现网络安全事件,并采取相应措施进行防御和修复。

数据安全管理

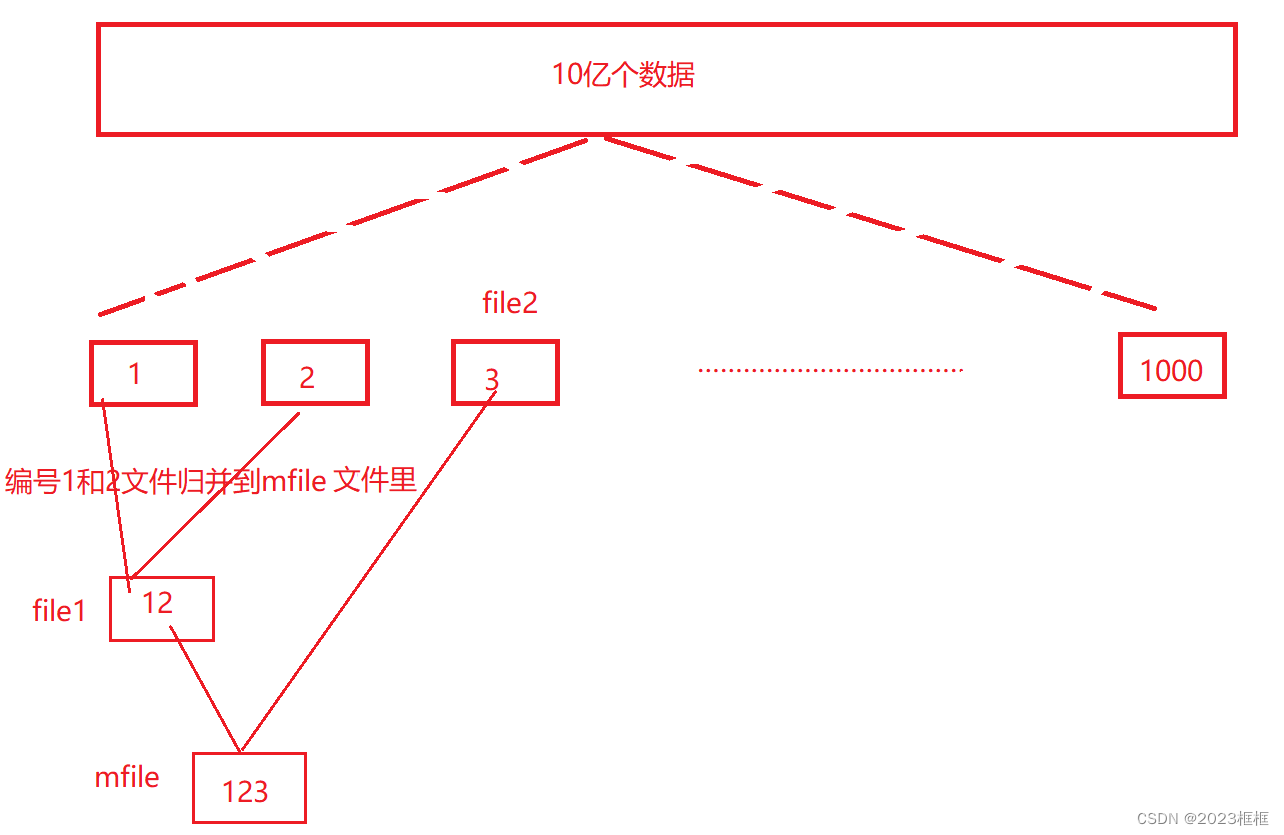

数据安全管理可以应用于云计算中的数据存储环境中。通过使用数据安全管理技术,可以保护云计算中的数据安全,防止数据泄露、数据被篡改、数据丢失等风险。例如,使用数据加密、访问控制等技术,可以保护数据的机密性、完整性和可用性,确保数据不被未经授权的人员访问、篡改或者删除。

身份认证与授权

身份认证与授权可以应用于云计算中的用户管理环境中。通过使用身份认证和授权技术,可以保证云计算中的用户身份安全,防止未经授权的人员访问云计算资源。例如,使用双因素身份认证、访问控制等技术,可以确保只有授权的人员才能够访问云计算资源,防止黑客攻击、内部人员泄露数据等安全威胁。

安全审计与监控

安全审计与监控可以应用于云计算中的安全管理环境中。通过使用安全审计和监控技术,可以记录用户的活动,并生成日志,以便管理员对安全事件进行调查和追踪。例如,使用日志分析、安全事件管理等技术,可以及时发现安全事件,并采取相应措施进行防御和修复。

四、结论

随着云计算技术的不断发展和普及,云计算中的网络安全问题越来越受到重视。为了保护云计算的安全,需要采用一系列的网络安全技术,包括身份认证与授权、数据安全管理、入侵检测和入侵防御系统、网络防火墙、虚拟化安全和安全审计与监控等。同时,还需要注意云计算中的网络

安全和数据安全的整体性、可用性和机密性等方面的问题,并建立完善的安全管理制度,以应对各种安全威胁。

在云计算中,网络安全技术的应用不仅仅是一项技术问题,更是一项重要的战略问题。只有建立全面的网络安全体系,才能确保云计算的安全性和可靠性,为云计算的广泛应用提供坚实的保障。