前言:

Cobalt Strike是一款内网渗透测试神器,Cobalt Strike分为客户端和服务器端,该服务器端被称为团队服务器,是Beacon有效负载的控制器,同时,cobalt strike也具有社会工程学功能,团队服务器还存储obalt Striker收集的数据,并管理日志记录。

说明仅仅用于安全领域的研究,且误用与非法用途,

不知攻,焉知防,于此对该工具进行了学习了解其运行原理。

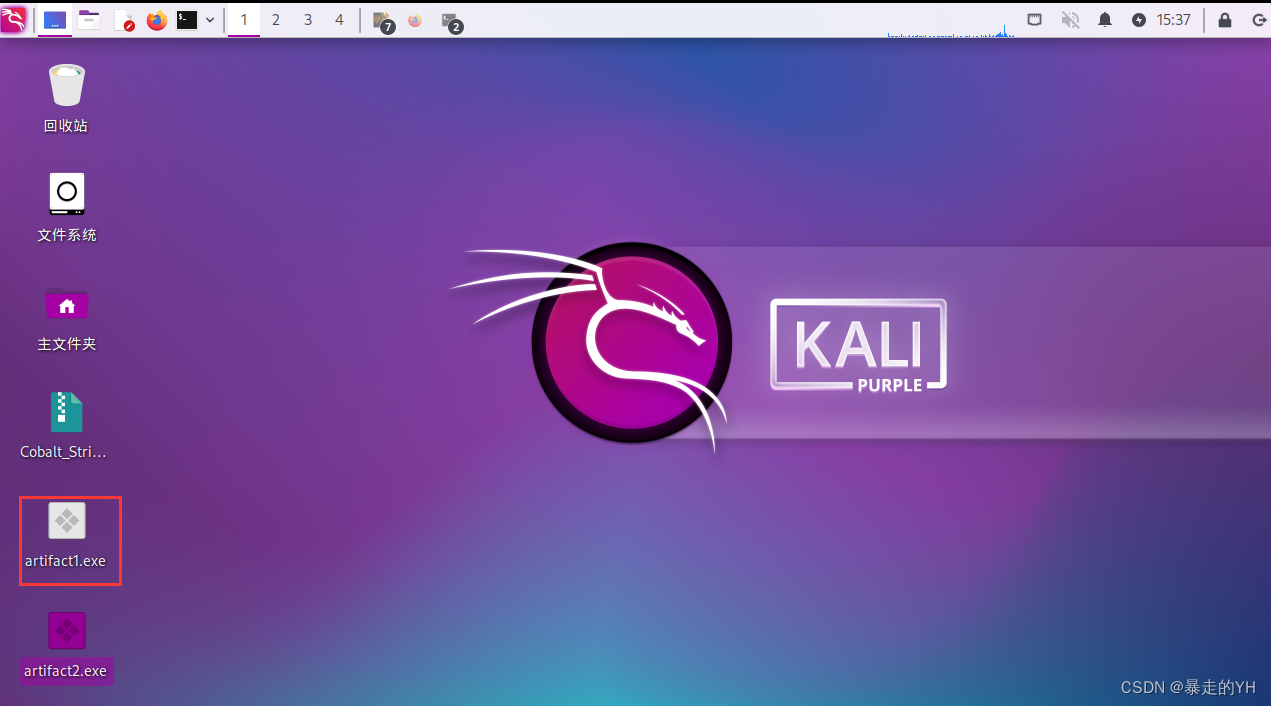

1、第一步搭建kail-linux环境

2、上传Cobalt_Strike_4.5至kail环境

3、解压、运行teamserver端

┌──(kail㉿kali)-[/usr/local/Cobalt_Strike_4.5]

└─$ ls

cobalt-4-5-user-guide.pdf cobaltstrike.sh plugin

cobalt-4-6-user-guide.pdf cobaltstrike.store resources

cobaltstrike CSAgent.jar scripts

Cobalt_Strike_CN.bat CSAgent.properties teamserver

Cobalt_Strike_CN.exe favicon.ico TeamServer.prop

Cobalt_Strike_CN.vbs havex.profile teamserver.sh

cobaltstrike.exe icon.ico teamserver_win.bat

cobaltstrike.jar icon.jpg third-party

sudo chmod +x teamserver(赋予teamserver执行权限)

./teamserver 192.168.3.48 111111(运行teamserver、192.168.3.48本机server的ip、111111客户机的连接密码)

┌──(kail㉿kali)-[/usr/local/Cobalt_Strike_4.5]

└─$ sudo chmod +x teamserver

┌──(kail㉿kali)-[/usr/local/Cobalt_Strike_4.5]

└─$ ./teamserver 192.168.3.48 111111

[-] Superuser privileges are required to run the team server

┌──(kail㉿kali)-[/usr/local/Cobalt_Strike_4.5]

└─$ sudo ./teamserver 192.168.3.48 111111

[*] Will use existing X509 certificate and keystore (for SSL)

[*] Loading properties file (/usr/local/Cobalt_Strike_4.5/TeamServer.prop).

[*] Properties file was loaded.

[+] Team server is up on 0.0.0.0:54321

[*] SHA256 hash of SSL cert is: e9b37dc550a9d71962c431096fd14cb27da7d03185f55540f0960d6d9b91e684

4、运行cobaltstrike

┌──(kail㉿kali)-[/usr/local/Cobalt_Strike_4.5]

└─$ sudo chmod +x cobaltstrike

[sudo] kail 的密码:

┌──(kail㉿kali)-[/usr/local/Cobalt_Strike_4.5]

└─$ ./cobaltstrike

Picked up _JAVA_OPTIONS: -Dawt.useSystemAAFontSettings=on -Dswing.aatext=true

[CSAgent] load translation resource

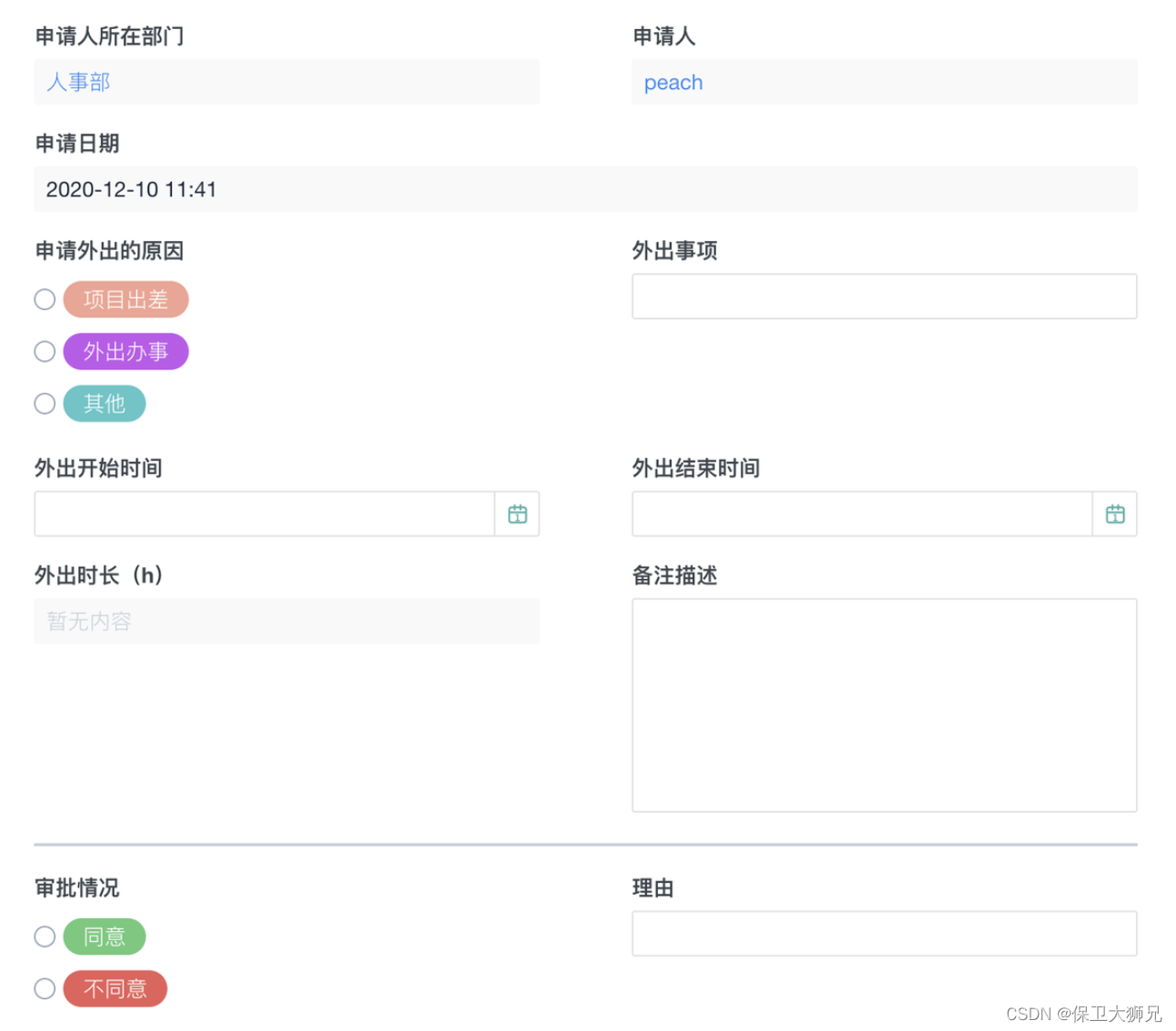

5、弹出客户端,填写客户端信息

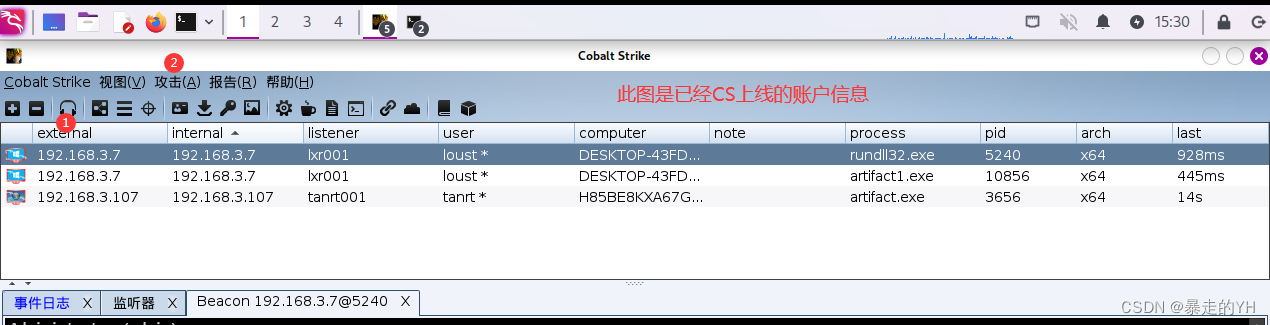

6、进入界面如下所示:此图是已经上线的账户信息

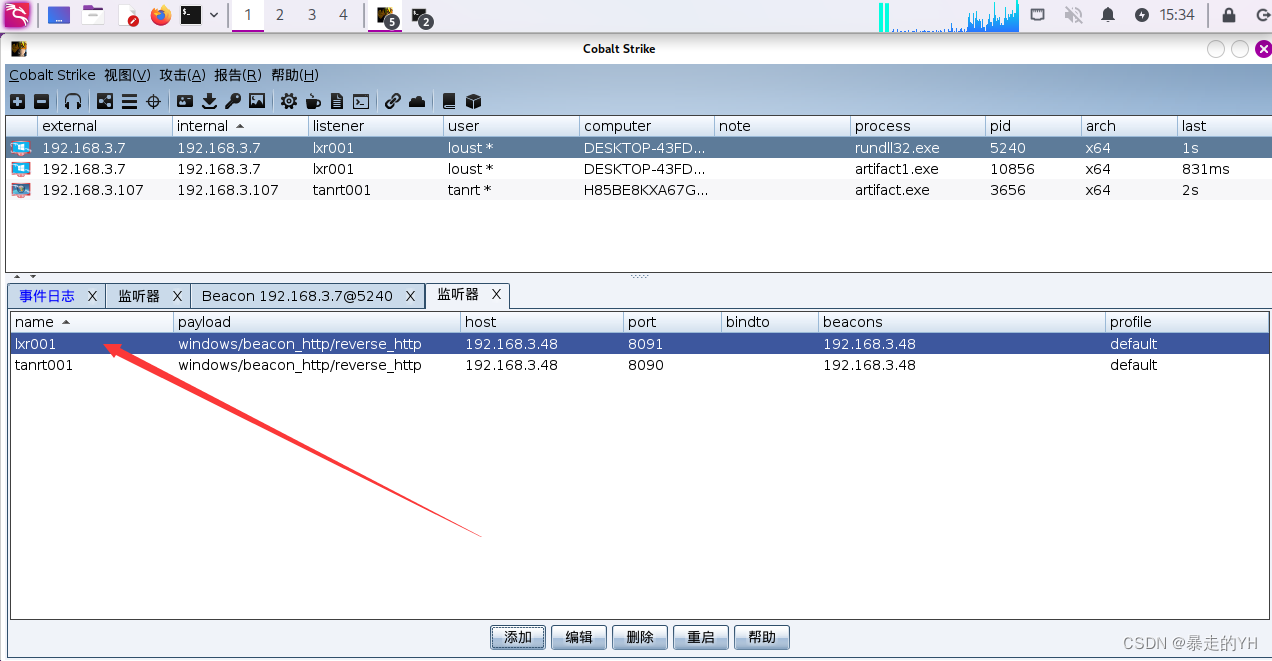

7、从头给大家分享一下

8、添加一个windwos的后门程序

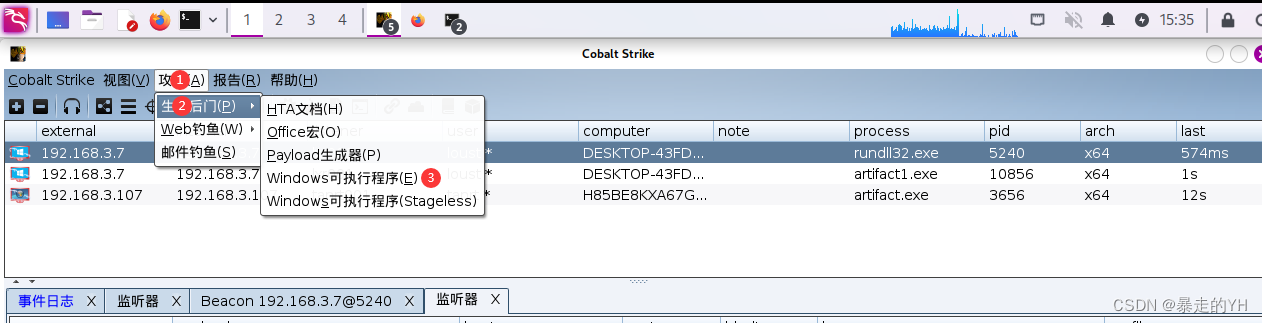

9、 创建执行程序

10、保存至虚拟机本地,上传到将要做实验服务器上,由于没有做免杀,必须要关闭所有查杀工具,不然会被防护工具干掉

即可上线

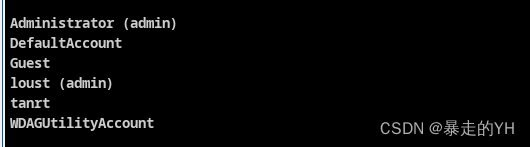

或者添加用户信息

查看net user

到此为止把