文章目录

- 加密流量专栏

- 1. 原理篇

- 2. 模型篇

- 3. 文章分类总结

- 3.1 研究方向

- 3.2 特征提取

- 3.3 机器学习模型改进

- 3.4 深度学习模型改进

- 3.5 其他模型改进

- 3.7 实时检测

- 3.8 概念漂移

- 检索论文的方法

加密流量专栏

1. 原理篇

- 原理:

- 会话、流、数据包之间的关系。

流:指具有相同五元组(源IP,源端口,目的IP,目的端口,协议)的所有包

会话:指由双向流组成的所有包(反向流:源和目的互换)

- 在计算机网络中,定义5元组(源IP,目的IP,源端口,目的端口,协议)相同的一系列数据包同属于一个流。

- 源IP和目的IP相反,源端口和目的端口相反,协议相同的另一个流就是它的反向流。

- 前向流和反向流就构成了一个双向流即会话。

- 论文:

综述类:

研究类:

2. 模型篇

- 论文:

综述类:

- TLS协议恶意加密流量识别研究综述(中文论文)

- Machine Learning for Encrypted Malicious Traffic Detection: Approaches, Datasets and Comparative Study(重要)

研究类:

- 结合多特征识别的恶意加密流量检测方法(中文论文)

- 基于 stacking 和多特征融合的加密恶意流量检测研究(中文论文)

- 基于数据包特征的加密流量分类(中文论文)

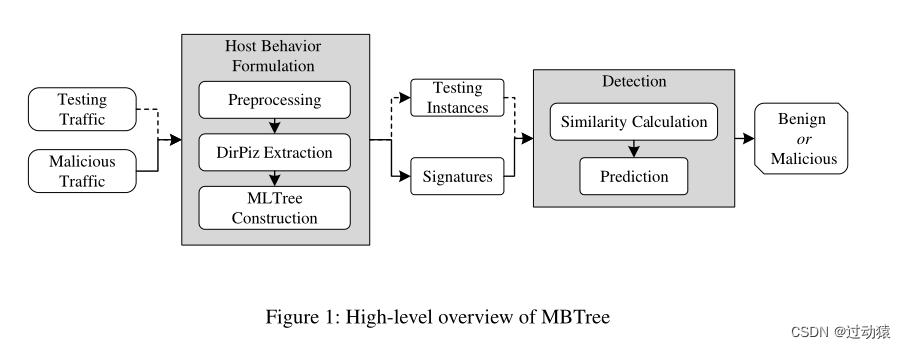

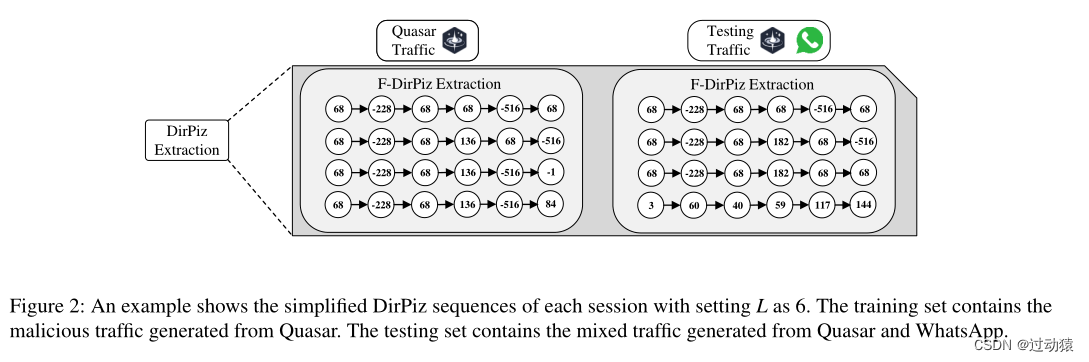

- MBTree: Detecting Encryption RATs Communication Using Malicious Behavior Tree(CCF-A)

3. 文章分类总结

3.1 研究方向

- Machine Learning for Encrypted Malicious Traffic Detection: Approaches, Datasets and Comparative Study(重要)

- 加密流量研究方向

- 综述类论文_TLS协议恶意加密流量识别研究综述(中文论文)

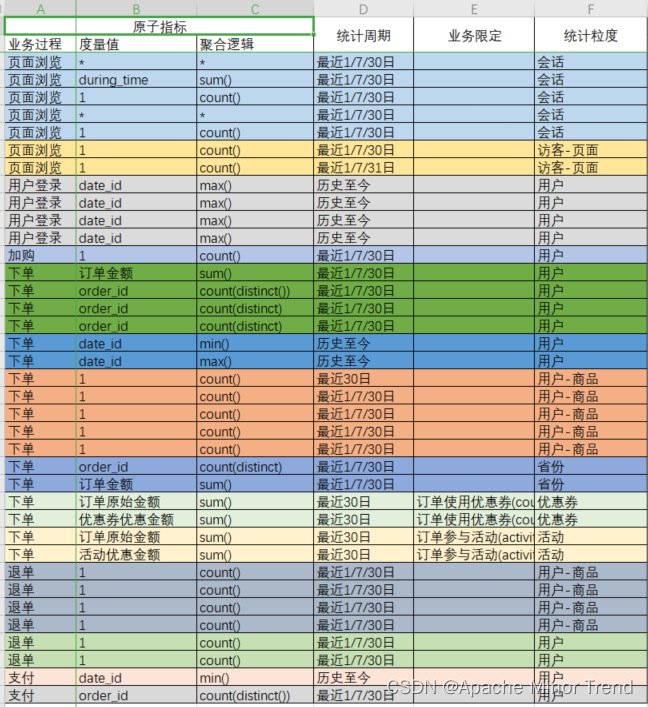

3.2 特征提取

- 研究型论文_结合多特征识别的恶意加密流量检测方法(中文论文_信息安全学报)

- 研究型论文_基于 stacking 和多特征融合的加密恶意流量检测研究(中文论文)

- 研究型论文_基于数据包特征的加密流量分类(中文论文)

3.3 机器学习模型改进

3.4 深度学习模型改进

3.5 其他模型改进

- MBTree: Detecting Encryption RATs Communication Using Malicious Behavior Tree

创新想法:

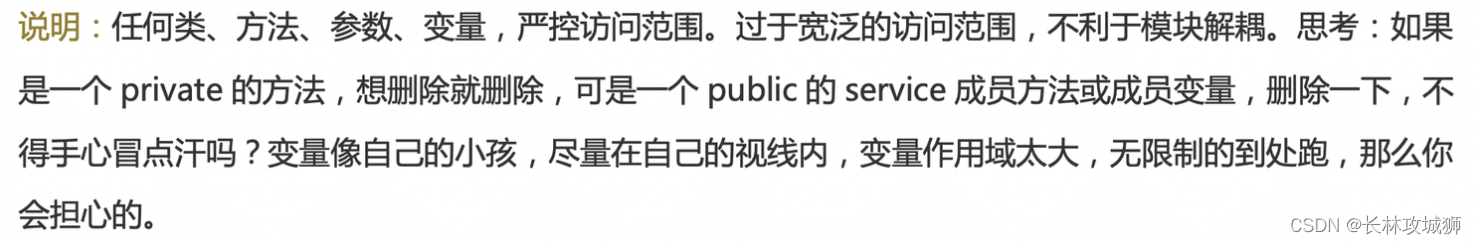

- 检测模型要考虑模型在不同环境下的稳定性:可以通过训练集和测试集分布不同来验证模型稳定性。

- 检测模型要考虑模型的抗不平衡性和样本依赖度:一般能够处理不平衡数据或只通过少量样本就能获得高准确度的模型比较好