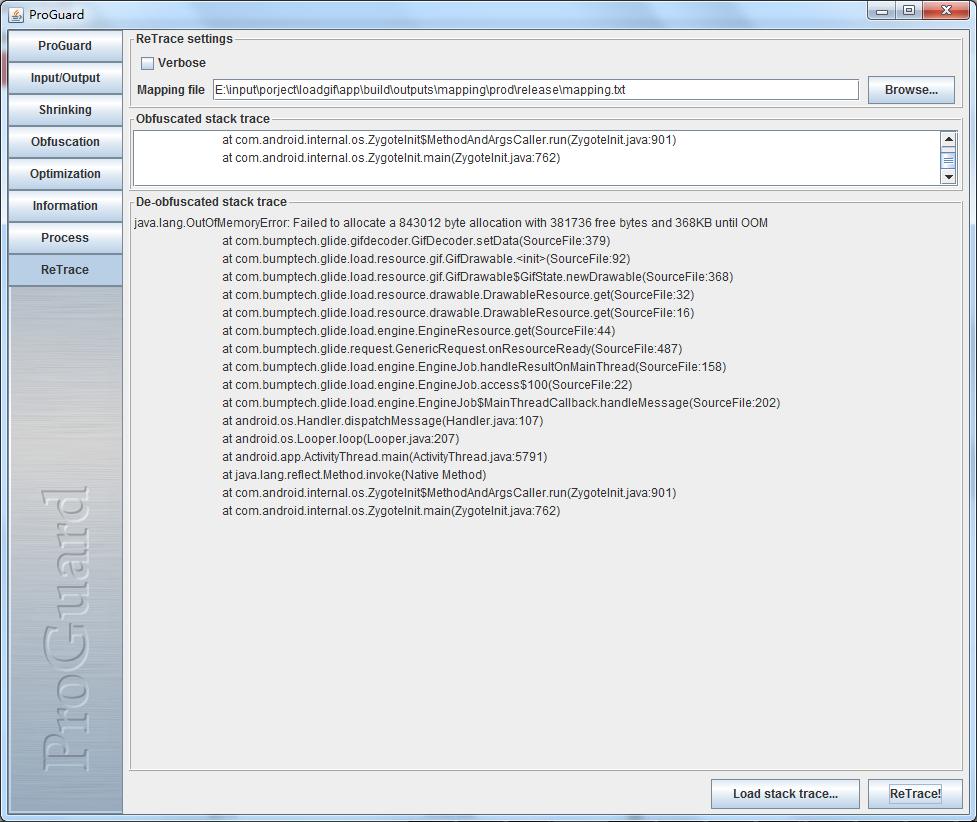

我们可以利用SDK中tools下的proguardgui.bat工具和混淆对应文档进行反混淆处理

D:\Android\sdk\tools\proguard\bin\proguardgui.bat 工具在SDK中的位置,有的SDK版本不同这个工具的具体位置可能有改变,也可以在tools中直接搜索proguardgui.bat,双击运行即可

1、点击左侧栏中的Retrace

2、mapping file处选择APP的mapping文件的位置

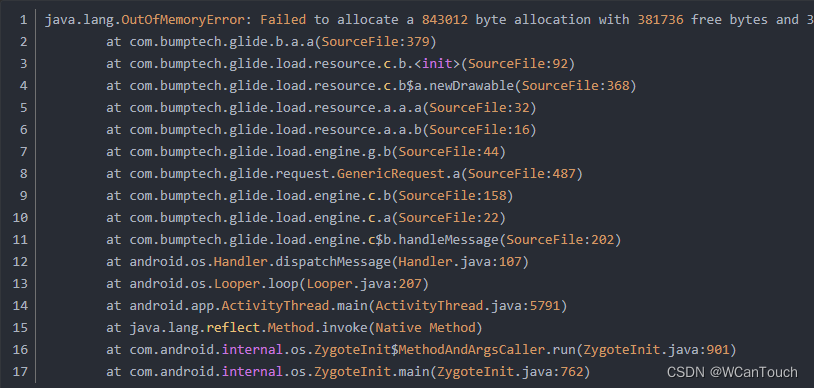

3、Obfuscated stack trace输入你收集到的异常信息,注意是异常信息,并不是我们刚才收集的那些所有的信息,刚才收集的信息中还包含了手机的一些信息,这些不需要,只复制这些到输入框

4、最后点击ReTrace

详细的异常信息就看到了。

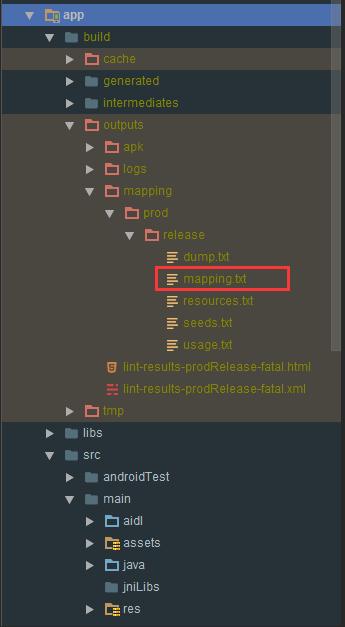

最后把这几个文件描述下,作为参考,

dump.txt

APK文件中所有类的内部结构

mapping.txt

混淆前后类、方法、类成员等的对照

resources.txt

工程中用到的所有资源信息(描述可能不完全)

seeds.txt

没有被混淆的类和成员

usage.txt

被移除的代码