文章目录

- 第一部分:基础概念与环境搭建

- 1.1 游戏逆向工程概述

- 1.2 法律与道德考量

- 1.3 开发环境准备

- 基础工具集:

- 环境配置示例:

- 第二部分:静态分析技术

- 2.1 APK反编译与资源提取

- 使用Apktool解包:

- 关键文件分析:

- 2.2 Java代码反编译

- JADX使用示例:

- 2.3 Native层分析

- IDA Pro分析so文件:

- 特征字符串搜索:

- 第三部分:动态分析技术

- 3.1 内存数据扫描

- 使用GameGuardian扫描:

- 内存修改原理:

- 3.2 函数Hook技术

- Frida Hook示例:

- 3.3 Xposed模块开发

- 基础Xposed模块:

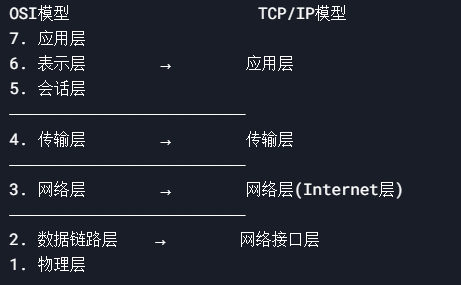

- 第四部分:网络协议分析

- 4.1 抓包与解密

- Charles配置:

- 常见加密方式:

- 4.2 协议逆向

- 协议结构分析:

- 第五部分:游戏引擎分析

- 5.1 Unity游戏逆向

- 资源提取:

- Il2Cpp逆向:

- 5.2 Unreal引擎游戏

- UE4游戏分析:

- 第六部分:反调试与对抗

- 6.1 常见反调试技术

- 检测调试器:

- 6.2 反反调试技术

- Frida反反调试:

- 第七部分:实战案例

- 7.1 修改游戏金币

- 步骤:

- Frida脚本:

- 7.2 解锁游戏角色

- 方法:

- 第八部分:进阶技术

- 8.1 ARM汇编分析

- 关键指令:

- 8.2 自动化脚本开发

- Python自动化:

- 第九部分:安全防护建议

- 9.1 游戏开发者防护

- 代码混淆:

- Native层校验:

- 第十部分:资源与社区

- 10.1 学习资源

- 10.2 社区论坛

- 10.3 工具更新

- 结语

第一部分:基础概念与环境搭建

1.1 游戏逆向工程概述

游戏逆向工程是通过分析游戏二进制文件、内存数据和网络通信等手段,理解游戏内部工作机制的过程。主要应用场景包括:

- 外挂/辅助工具开发

- 游戏安全研究

- 漏洞挖掘

- 游戏MOD制作

- 数据提取与分析

1.2 法律与道德考量

重要法律风险提示:

- 仅对自有游戏进行逆向分析

- 不得绕过游戏版权保护机制

- 分析结果不得用于商业用途

- 不得破坏游戏公平性

1.3 开发环境准备

基础工具集:

# Android开发工具

Android Studio

adb工具

# 逆向分析工具

Apktool # APK反编译

JADX/GDA # 反编译器

IDA Pro/Ghidra # 二进制分析

Frida # 动态插桩

Xposed/EdXposed # 运行时Hook

# 网络分析

Wireshark/Charles # 抓包工具

Burp Suite # 网络代理

# 游戏引擎工具

Unity Explorer # Unity游戏分析

Il2CppDumper # IL2CPP游戏分析

环境配置示例:

// 检测Frida环境

public class AntiFrida {

public static boolean check() {

try {

// 检测frida-server常用端口

for (int port = 27042; port <= 27050; port++) {

Socket socket = new Socket();

socket.connect(new InetSocketAddress("127.0.0.1", port), 300);

socket.close();

return true;

}

} catch (Exception e) {

// ignore

}

return false;

}

}

第二部分:静态分析技术

2.1 APK反编译与资源提取

使用Apktool解包:

apktool d game.apk -o output_dir

关键文件分析:

AndroidManifest.xml:游戏权限、组件信息res/:游戏资源文件lib/:native库文件assets/:游戏资产文件

2.2 Java代码反编译

JADX使用示例:

// 反编译后常见的游戏逻辑代码结构

public class GameLogic {

private int playerHealth;

private int playerGold;

public void takeDamage(int damage) {

this.playerHealth -= damage;

if (this.playerHealth <= 0) {

gameOver();

}

}

public void addGold(int amount) {

this.playerGold += amount;

updateUI();

}

}

2.3 Native层分析

IDA Pro分析so文件:

- 导入

libgame.so文件 - 识别关键函数:

// 典型的游戏逻辑函数

int __fastcall Player::getAttackPower(Player *this)

{

return this->baseAttack + this->weaponBonus;

}

特征字符串搜索:

// 在IDA中搜索"Score:"等游戏UI字符串

.rodata:0000A3D4 aScore_0 DCB "Score:",0

第三部分:动态分析技术

3.1 内存数据扫描

使用GameGuardian扫描:

- 启动游戏和GameGuardian

- 搜索已知数值(如金币数量)

- 修改数值并锁定

内存修改原理:

// 典型的内存修改代码

void* address = (void*)0x12345678;

int newValue = 9999;

mprotect(address, sizeof(int), PROT_READ | PROT_WRITE);

*(int*)address = newValue;

3.2 函数Hook技术

Frida Hook示例:

// Hook Java方法

Java.perform(function() {

var GameLogic = Java.use("com.game.GameLogic");

GameLogic.takeDamage.implementation = function(damage) {

// 无敌模式

console.log("Damage blocked: " + damage);

return;

};

});

// Hook Native函数

Interceptor.attach(Module.findExportByName("libgame.so", "get_player_health"), {

onLeave: function(retval) {

// 锁定生命值

retval.replace(9999);

}

});

3.3 Xposed模块开发

基础Xposed模块:

public class GameHook implements IXposedHookLoadPackage {

@Override

public void handleLoadPackage(XC_LoadPackage.LoadPackageParam lpparam) {

if (!lpparam.packageName.equals("com.target.game")) {

return;

}

XposedHelpers.findAndHookMethod("com.game.GameLogic",

lpparam.classLoader, "addGold", int.class, new XC_MethodHook() {

@Override

protected void beforeHookedMethod(MethodHookParam param) {

// 金币倍率

param.args[0] = (int)param.args[0] * 10;

}

});

}

}

第四部分:网络协议分析

4.1 抓包与解密

Charles配置:

- 设置手机代理

- 安装Charles证书

- 配置SSL代理

常见加密方式:

// 游戏常用的简单XOR加密

public class SimpleCrypto {

private static final String KEY = "gamekey";

public static byte[] encrypt(byte[] data) {

byte[] result = new byte[data.length];

for (int i = 0; i < data.length; i++) {

result[i] = (byte)(data[i] ^ KEY.charAt(i % KEY.length()));

}

return result;

}

}

4.2 协议逆向

协议结构分析:

# 典型的游戏协议结构

struct packet {

uint16_t magic; // 协议头 0x55AA

uint16_t cmd; // 命令字

uint32_t length; // 数据长度

byte[] data; // 协议体

uint16_t checksum; // CRC校验

};

第五部分:游戏引擎分析

5.1 Unity游戏逆向

资源提取:

# 使用AssetStudio提取Unity资源

AssetStudio.exe -input "assets" -output "exported"

Il2Cpp逆向:

- 使用Il2CppDumper提取符号

Il2CppDumper.exe game.so global-metadata.dat output

- 生成IDA脚本恢复函数名

5.2 Unreal引擎游戏

UE4游戏分析:

- 解包PAK文件

UnrealPak.exe game.pak -extract

- 分析UMAP/UASSET文件

第六部分:反调试与对抗

6.1 常见反调试技术

检测调试器:

// 检测ptrace

int anti_ptrace() {

if (ptrace(PTRACE_TRACEME, 0, 0, 0) == -1) {

exit(0); // 正在被调试

}

return 0;

}

// 检测TracerPid

int check_tracerpid() {

char buf[1024];

FILE* f = fopen("/proc/self/status", "r");

while (fgets(buf, sizeof(buf), f)) {

if (strstr(buf, "TracerPid:")) {

int pid = atoi(buf + 10);

if (pid != 0) return 1;

}

}

return 0;

}

6.2 反反调试技术

Frida反反调试:

// 绕过ptrace检测

Interceptor.replace(Module.findExportByName(null, "ptrace"),

new NativeCallback(function() {

return 0;

}, 'int', ['int', 'int', 'int', 'int']));

第七部分:实战案例

7.1 修改游戏金币

步骤:

- 使用GG搜索当前金币值

- 改变金币数量后再次搜索

- 定位内存地址

- 修改并锁定数值

Frida脚本:

Java.perform(function() {

let MoneyClass = Java.use("com.game.data.PlayerData");

MoneyClass.getMoney.implementation = function() {

return 9999999;

};

});

7.2 解锁游戏角色

方法:

- 分析角色锁定逻辑

- Hook角色检查函数

XposedHelpers.findAndHookMethod("com.game.CharacterManager",

lpparam.classLoader, "isCharacterLocked", int.class, new XC_MethodHook() {

@Override

protected void afterHookedMethod(MethodHookParam param) {

param.setResult(false);

}

});

第八部分:进阶技术

8.1 ARM汇编分析

关键指令:

; 典型游戏逻辑汇编

LDR R0, [R1, #0x10] ; 读取玩家生命值

CMP R0, #0 ; 比较生命值

BLE game_over ; 如果<=0则跳转

8.2 自动化脚本开发

Python自动化:

import frida

device = frida.get_usb_device()

session = device.attach("com.target.game")

script = session.create_script("""

Java.perform(function() {

var View = Java.use("android.view.View");

View.setOnClickListener.implementation = function(listener) {

// 自动点击所有按钮

listener.onClick(this);

return this.setOnClickListener(listener);

};

});

""")

script.load()

第九部分:安全防护建议

9.1 游戏开发者防护

代码混淆:

// ProGuard配置

-keep class com.game.engine.** { *; }

-keepclassmembers class * {

public private *;

}

Native层校验:

// 完整性校验

void check_integrity() {

unsigned char hash[SHA256_DIGEST_LENGTH];

calculate_sha256("/data/app/libgame.so", hash);

if (memcmp(hash, EXPECTED_HASH, SHA256_DIGEST_LENGTH) != 0) {

exit(0);

}

}

第十部分:资源与社区

10.1 学习资源

- 《Android软件安全权威指南》

- 《游戏外挂攻防艺术》

- Frida官方文档

10.2 社区论坛

- 看雪学院

- 吾爱破解

- GitHub游戏逆向相关项目

10.3 工具更新

- 定期关注Apktool、JADX等工具的GitHub仓库

- 订阅安全研究博客

结语

Android游戏逆向是一个需要深厚技术积累的领域,本指南涵盖了从基础到进阶的关键技术点。请始终牢记:

- 仅将技术用于合法目的

- 尊重游戏开发者的劳动成果

- 持续学习最新的安全技术

- 遵守相关法律法规

![[春秋云镜] Tsclient仿真场景](https://i-blog.csdnimg.cn/direct/336653a53da3445db4bb16a78e6a8939.png)

![[Windows] 音速启动 1.0.0.0](https://i-blog.csdnimg.cn/direct/d5a80902c1ab40db9761b301723dc765.png)