树的概念

定义

树(Tree)是n(n≥0)个节点的有限集合T,它满足两个条件 :

1.有且仅有一个特定的称为根(Root)的节点。

2.其余的节点可以分为m(m≥0)个互不相交的有限集合T1、T2、……、Tm,其中每一个集合又是一棵树,并称为其根的子树。

节点的度数:一个节点的子树的个数。

一棵树的度数:该树中节点的最大度数。

一个节点系列k1,k2, ……,ki,ki+1, ……,kj,并满足ki是ki+1的父节点,就称为一条从k1到kj的路径。

路径的长度为j-1,即路径中的边数。

路径中前面的节点是后面节点的祖先,后面节点是前面节点的子孙。

节点的层数等于父节点的层数加一,根节点的层数定义为一。树中节点层数的最大值称为该树的高度或深度。

若树中每个节点的各个子树的排列为从左到右,不能交换,即兄弟之间是有序的,则该树称为有序树。

m(m≥0)棵互不相交的树的集合称为森林。

树去掉根节点就成为森林,森林加上一个新的根节点就成为树。

树的逻辑结构

树中任何节点都可以有零个或多个直接后继节点(子节点),但至多只有一个直接前趋节点(父节点),根节点没有前趋节点,叶节点没有后继节点。

二叉树的原理

定义

是由一个根节点以及两棵互不相交的、分别称为左子树和右子树的二叉树组成。

性质

1.第N层上的节点最多为2^(N-1)个。

2.深度为K的节点最多为2^K - 1 个。

3.满二叉树 :深度为k(k≥1)时有2^k-1个节点的二叉树。

4.完全二叉树 :只有最下面两层有度数小于2的节点,且最下面一层的叶节点集中在最左边的若干位置上。

具有n个节点的完全二叉树的深度为

(log2n)+1或 log2(n+1)

顺序存储结构

完全二叉树节点的编号方法是从上到下,从左到右,根节点为1号节点。设完全二叉树的节点数为n,某节点编号为i:

当 i > 1(不是根节点)时,有父节点,其编号为 i / 2(对2下取整) ;

当2 * i ≤ n 时,有左孩子,其编号为2 * i ,否则没有左孩子,本身是叶节点;

当2 * i + 1 ≤ n 时,有右孩子,其编号为2 * i + 1 ,否则没有右孩子;

当i为奇数且不为1时,有左兄弟,其编号为i - 1,否则没有左兄弟;

当i为偶数且小于n时,有右兄弟,其编号为i + 1,否则没有右兄弟;

注意: 有n个节点的完全二叉树可以用有n+1个元素的数组进行顺序存储,节点号和数组下标一一对应,下标为零的元素不用。 利用以上特性,可以从下标获得节点的逻辑关系。不完全二叉树通过添加虚节点构成完全二叉树,然后用数组存储,这要浪费一些存储空间。

所以,用链式存储更适合二叉树!

链式结构下二叉树的遍历

由于二叉树的递归性质,遍历算法也是递归的。三种基本的遍历算法:

1.先访问树根,再访问左子树,最后访问右子树。(先序遍历)

2.先访问左子树,再访问树根,最后访问右子树。(中序遍历)

3.先访问左子树,再访问右子树,最后访问树根。(后序遍历)

二叉树的实现

typedef char data_t;

typedef struct node_t

{

data_t data;

struct node_t* left, * right;

}bitree;树的创建

核心思路:通过递归的思路填充树,遇到没有取值的节点填充 #。

bitree* tree_create()

{

bitree* r;

data_t ch;

r = malloc(sizeof(bitree));

if (r == NULL)

{

return NULL;

}

printf("input:");

scanf("%c", &ch);

if (ch == '#')

{

return NULL;

}

r->data = ch;

r->left = tree_create();

r->right = tree_create();

return r;

}先序遍历

void preorder(bitree* r)

{

if (r == NULL)/*程序出口,如果遇到NULL,返回上一级*/

{

return;

}

printf("%c", r->data);

preorder(r->left);

preorder(r->right);

}中序遍历

void inorder(bitree* r)

{

if (r == NULL)

{

return;

}

inorder(r->left);

printf("%c", r->data);

inorder(r->right);

}后序遍历

void postorder(bitree* r)

{

if (r == NULL)

{

return;

}

postorder(r->left);

postorder(r->right);

printf("%c", r->data);

}

验证

#include<stdio.h>

#include"tree.h"

#include<stdlib.h>

#pragma warning(disable:4996);

void test1();

int main()

{

test1();

return 0;

}

void test1()

{

bitree * s = tree_create();

preorder(s);

putchar('\n');

inorder(s);

putchar('\n');

postorder(s);

putchar('\n');

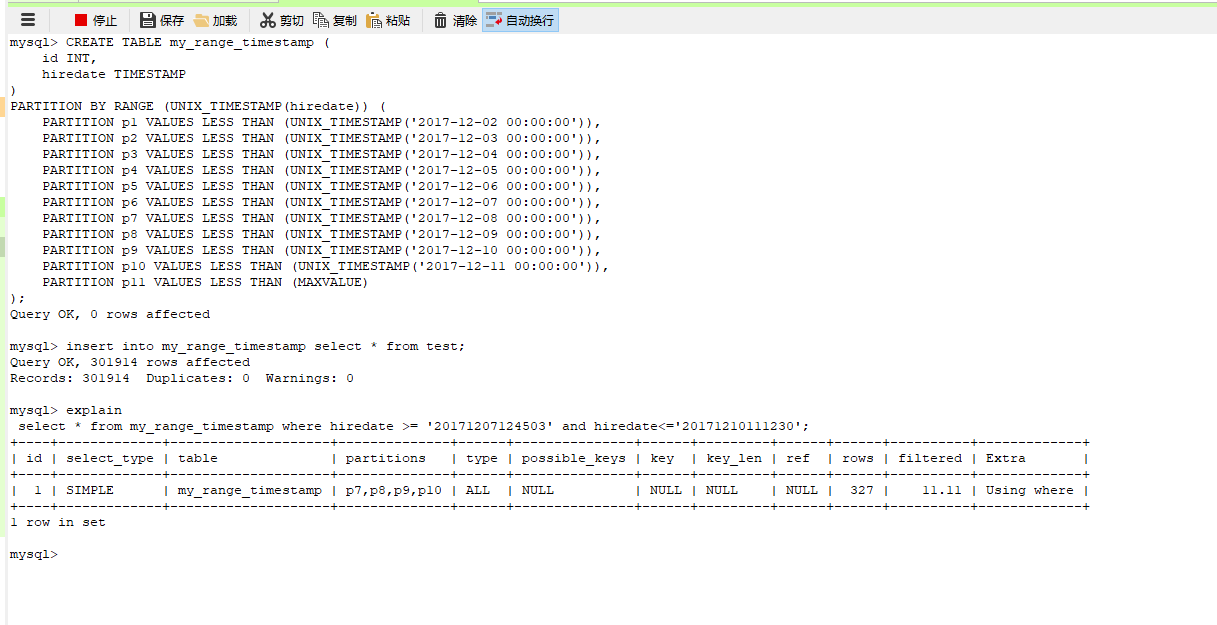

}以“树的创建”下图为例

输入:AB#CD###E#FGH##K###

输出:

先:ABCDEFGHK

中:BDCAEHGKF

后:DCBHKGFEA