使用方法:

1、运行WDR5.3正式版.exe

2、导入WDR5.3.key

3、PORTTALK.SYS放入系统目录

第一步:注册完打开软件

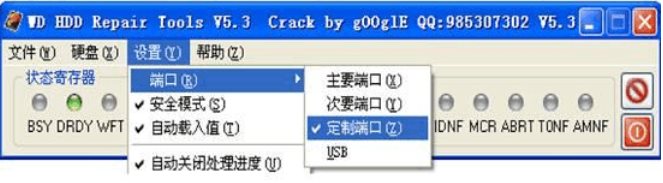

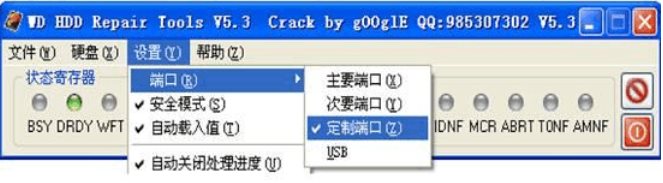

第二步:设置维修盘端口:点击设置--》端口--》会出现主要端口 ,次要端口 ,定制端口 USB。一般如果不是USB移动硬盘都选择“定制端口”

1、运行WDR5.3正式版.exe

2、导入WDR5.3.key

3、PORTTALK.SYS放入系统目录

第一步:注册完打开软件

第二步:设置维修盘端口:点击设置--》端口--》会出现主要端口 ,次要端口 ,定制端口 USB。一般如果不是USB移动硬盘都选择“定制端口”

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/2130597.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!