于尘世中携一支笔,绘春风十里。

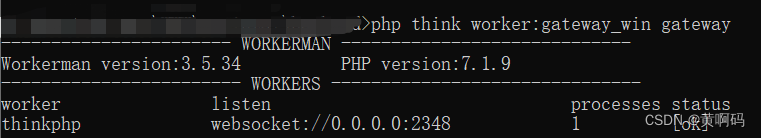

1.查壳

- 64bit

- 加了UPX壳

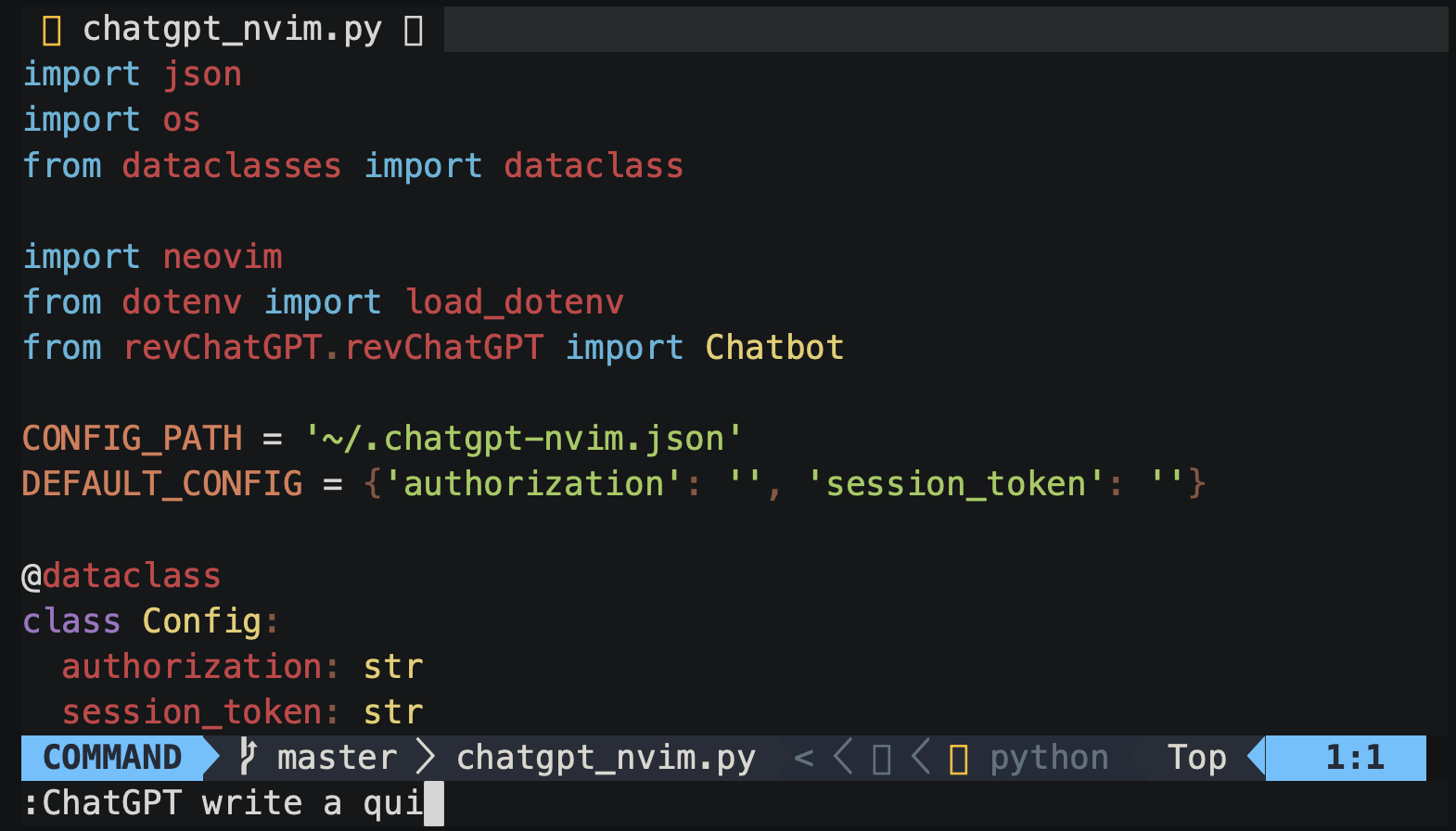

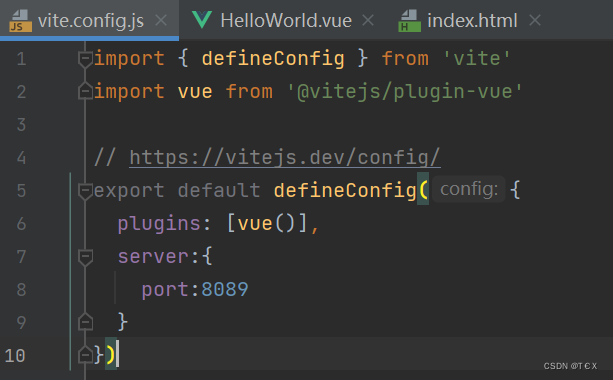

2.使用Kali Linux脱壳

re脱壳

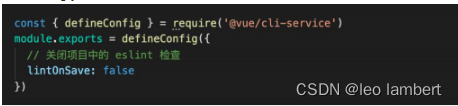

3.静态分析

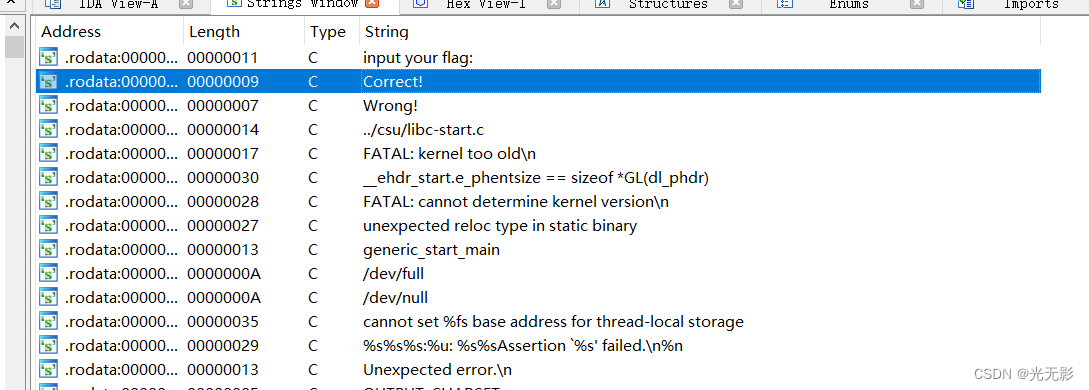

shift加F12打开string窗口

发现可疑字符,点击跟进

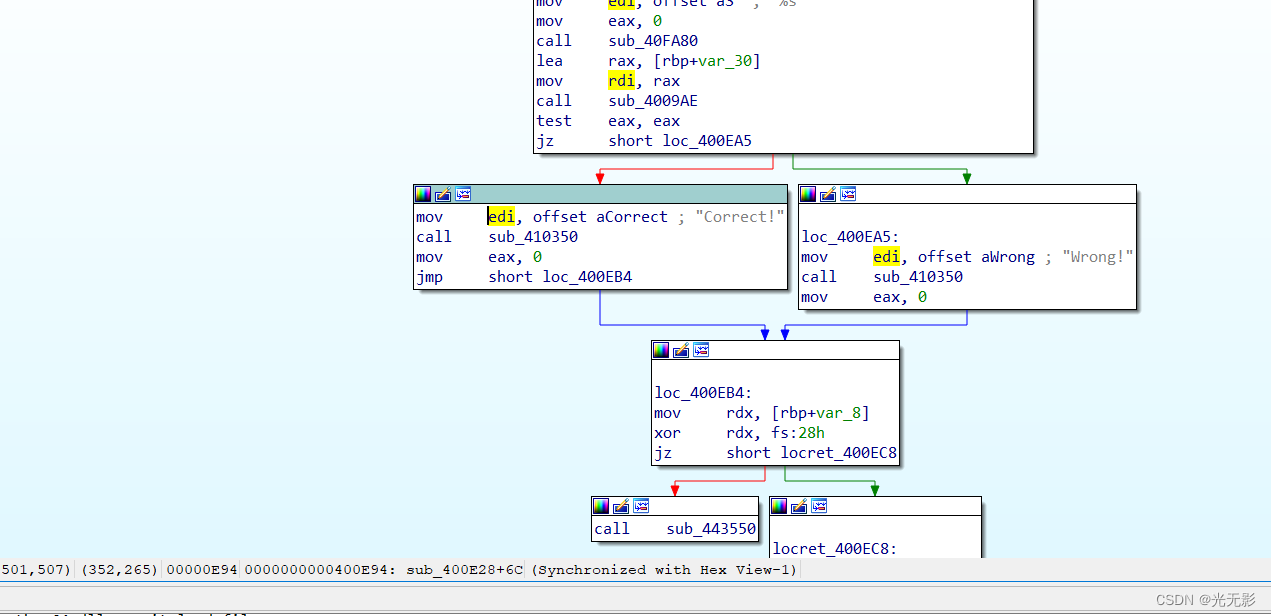

光标放在aCorrect,点击快捷键X查看引用这个字符串的地方

点击跟进

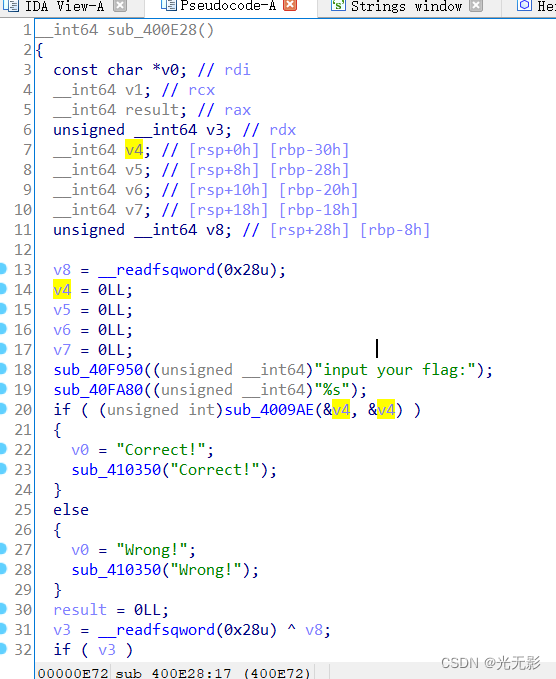

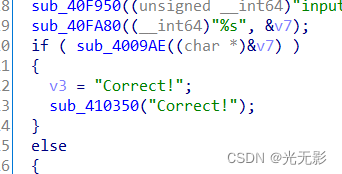

按下F5反编译

将函数重命名为main函数

仔细观察,sub_4009AE函数比较关键,点击跟进

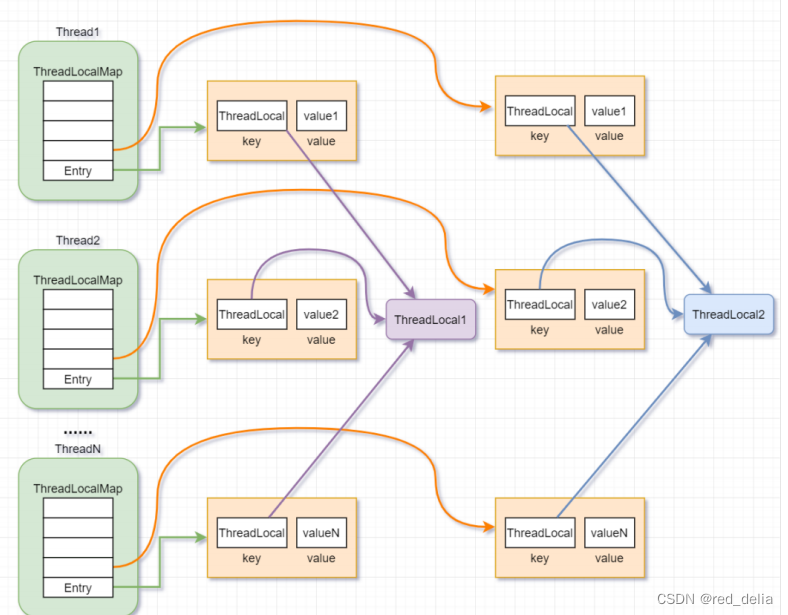

这是一个加密函数

_BOOL8 __fastcall sub_4009AE(char *a1)

{

if ( 1629056 * *a1 != 166163712 )

return 0LL;

if ( 6771600 * a1[1] != 731332800 )

return 0LL;

if ( 3682944 * a1[2] != 357245568 )

return 0LL;

if ( 10431000 * a1[3] != 1074393000 )

return 0LL;

if ( 3977328 * a1[4] != 489211344 )

return 0LL;

if ( 5138336 * a1[5] != 518971936 )

return 0LL;

if ( 7532250 * a1[7] != 406741500 )

return 0LL;

if ( 5551632 * a1[8] != 294236496 )

return 0LL;

if ( 3409728 * a1[9] != 177305856 )

return 0LL;

if ( 13013670 * a1[10] != 650683500 )

return 0LL;

if ( 6088797 * a1[11] != 298351053 )

return 0LL;

if ( 7884663 * a1[12] != 386348487 )

return 0LL;

if ( 8944053 * a1[13] != 438258597 )

return 0LL;

if ( 5198490 * a1[14] != 249527520 )

return 0LL;

if ( 4544518 * a1[15] != 445362764 )

return 0LL;

if ( 3645600 * a1[17] != 174988800 )

return 0LL;

if ( 10115280 * a1[16] != 981182160 )

return 0LL;

if ( 9667504 * a1[18] != 493042704 )

return 0LL;

if ( 5364450 * a1[19] != 257493600 )

return 0LL;

if ( 13464540 * a1[20] != 767478780 )

return 0LL;

if ( 5488432 * a1[21] != 312840624 )

return 0LL;

if ( 14479500 * a1[22] != 1404511500 )

return 0LL;

if ( 6451830 * a1[23] != 316139670 )

return 0LL;

if ( 6252576 * a1[24] != 619005024 )

return 0LL;

if ( 7763364 * a1[25] != 372641472 )

return 0LL;

if ( 7327320 * a1[26] != 373693320 )

return 0LL;

if ( 8741520 * a1[27] != 498266640 )

return 0LL;

if ( 8871876 * a1[28] != 452465676 )

return 0LL;

if ( 4086720 * a1[29] != 208422720 )

return 0LL;

if ( 9374400 * a1[30] == 515592000 )

return 5759124 * a1[31] == 719890500;

return 0LL;

}根据加密函数编写爆破脚本,加密函数很简单,将输入的数据乘了一个值,只要除去就可以

3.wp

flag=""

flag+=chr(166163712 // 1629056)

flag+=chr(731332800 // 6771600)

flag+=chr(357245568 // 3682944)

flag+=chr(1074393000 // 10431000)

flag+=chr(489211344 // 3977328)

flag+=chr(518971936 // 5138336)

flag+=chr(42)

flag+=chr(406741500 // 7532250)

flag+=chr(294236496 // 5551632)

flag+=chr(177305856 // 3409728)

flag+=chr(650683500 // 13013670)

flag+=chr(298351053 // 6088797)

flag+=chr(386348487 // 7884663)

flag+=chr(438258597 // 8944053)

flag+=chr(249527520 // 5198490)

flag+=chr(445362764 // 4544518)

flag+=chr(981182160 // 10115280)

flag+=chr(174988800 // 3645600)

flag+=chr(493042704 // 9667504)

flag+=chr(257493600 // 5364450)

flag+=chr(767478780 // 13464540)

flag+=chr(1404511500 // 14479500)

flag+=chr(316139670 // 6451830)

flag+=chr(619005024 // 6252576)

flag+=chr(372641472 // 7763364)

flag+=chr(373693320 // 7327320)

flag+=chr(498266640 // 8741520)

flag+=chr(452465676 // 8871876)

flag+=chr(208422720 // 4086720)

flag+=chr(515592000 // 9374400)

flag+=chr(719890500 // 5759124)

print(flag)flag{e*65421110ba03099a1c039337}

有一个位置*没有数据,不知道,只能一个一个尝试

应该是1

flag{e165421110ba03099a1c039337}