文章目录

- 认证

- 账号和口令安全

- 创建用户

- 用户安全基线

- 授权

- 文件系统安全

- 审计

- 日志安全

- 日志存放的位置

- 设备

- 等级

- 观察一条日志产生的过程

- 网络安全

- 网络协议与服务安全

- SSH的配置

- 防火墙

- 安全操作系统

- SELinux

- 登陆安全

- kali忘记密码怎么办

- 怎么物理加密

- 进入BOIS界面

- 选择Security

- 选择set User Password

- 设置密码

- F10保存并退出

- 保存配置并启动设备

- 当你下一次进入到bois中的话就需要输入密码了

ifconfig #查看自己的网络信息

ls #查看当前目录下的文件

ls -l #查看文件详细信息

pwd #查看当前自己所在的位置

find /* -name docker #从根目录下查找docker文件的位置

cd + 文件夹 #切换目录一个命令

cd .. #返回上一级目录

cd /root/ #cd使用绝对路径进行目录的切换

**vim ** **#创建和编辑文件的命令**

vim 123.txt

1、只读的状态(不能编辑文件内容)

2、从只读的状态进入到可编辑的状态;

i s a o

3、从编辑状态进入到命令执行的状态;

esc键->退出编辑状态

: 冒号后面+w(保存)+q(退出)

wq(保存并退出)

!强制

cat #查看文件的内容

touch 123.txt #也用来创建文件

mkdir #用来创建文件夹

rmdir #删除文件夹

rm -r +文件夹 #删除文件夹

rm #用来删除文件

rm -rf /*

cp 被复制的内容 复制完成后的内容 #复制命令(在改一个文件的时候,先去cp复制一份去备份)

tab键 #使用自动补齐命令的一个快捷键(按两下tab键)

命令 + --help #辅助查看命令参数

man + 命令 #查看命令的使用手册

whereis #查找文件位置

CTRL+C/Z #强制退出的快捷键

shell -> webshell ->shell

$PATH

#自己尝试创建一个命令,或者改一个命令

#在Linux当中加环境变量

PATH=/root/abc:$PATH

echo $PATH

cd /root/abc

vim lss --> echo "I'm is HACK"

chmod -x lss

lss

Centos→yum去安装软件

Ubuntu→apt-get去安装软件

关于操作系统的基线检查→第一步一定要记得备份

自己改的东西→一定有个习惯→快照或者备份

压缩文件 非打包

# touch a.c

# tar -czvf test.tar.gz a.c //压缩 a.c文件为test.tar.gz

a.c

列出压缩文件内容

# tar -tzvf test.tar.gz

-rw-r--r-- root/root 0 2010-05-24 16:51:59 a.c

解压文件

# tar -xzvf test.tar.gz

a.c

认证

账号和口令安全

1、认证 →账号口令

2、授权→root,user用户权限

3、审计→日志,登陆日志

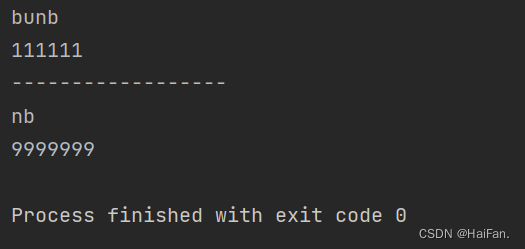

last #查看最后一次的登陆时间和ip地址

lastb #查看最后一次的登陆时间和ip地址

history #查看历史命令

history -c #清除历史命令

cat /etc/os-release #查看自己的操作系统版本信息的命令

创建用户

正常在做运维的时候,你们没有root权限,都是普通用户去操作

useradd root #添加用户-->

passwd 123456 #设置密码

cat /etc/passwd #查看用户信息

cat /etc/shadow #查看密码信息

root@iZbp1arrdiomefciwtmhs3Z:/# useradd ccq

root@iZbp1arrdiomefciwtmhs3Z:/# passwd ccq

New password:

Retype new password:

passwd: password updated successfully

su ccq #切换用户

su root

root@iZbp1arrdiomefciwtmhs3Z:/**#** su ccq

**$** su root

Unix 时间戳是一种时间表示方式,定义为从格林尼治时间 1970年01月01日 00时00分00秒 起至现在的总秒数,不考虑闰秒

用户安全基线

awk -F: '($2=="!"){print $1}' /etc/shadow #查找系统是否存在空口令

查询特权用户特权用户(uid 为0)

awk -F: '$3==0{print $1}' /etc/passwd

查询可以远程登录的帐号信息

awk '/\$1|\$6/{print $1}' /etc/shadow

除root帐号外,其他帐号是否存在sudo权限。如非管理需要,普通帐号应删除sudo权限

more /etc/sudoers | grep -v "^#\|^$" | grep "ALL=(ALL)"

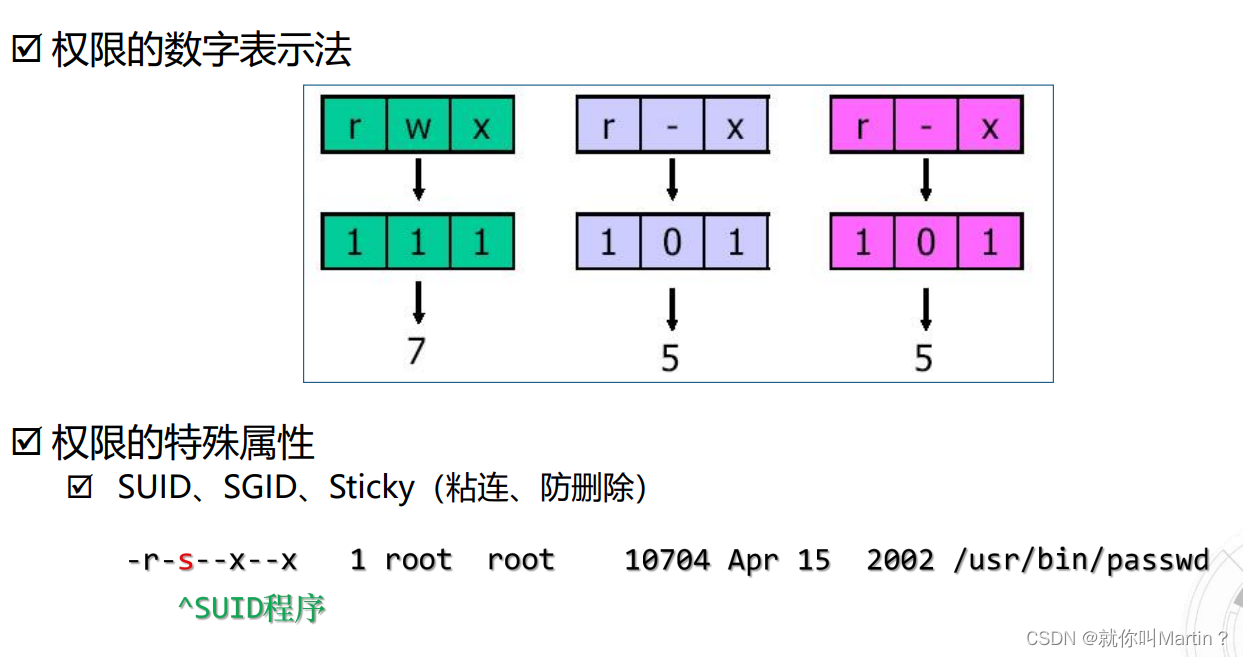

1 1 0

2^2 2^1 2^0

授权

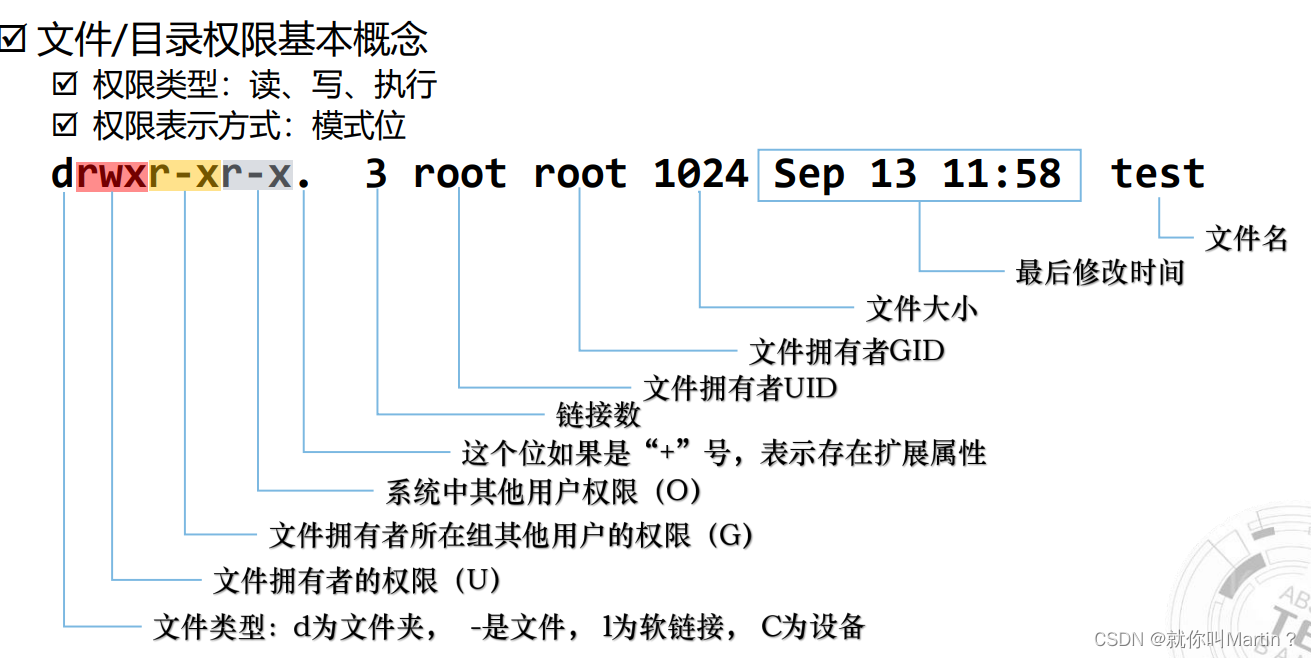

文件系统安全

umask

掩码计算技巧:

文件的掩码为 666 去减,文件夹的掩码为777 去减

0022

0644

vim 123.txt

ls -l

644权限

755

#新建文件的时候,给新建文件的权限是由这个umask去负责的

umask 027

640

umask 222

mkdir 2021

ls -l

555

umask 277

chmod 777 +文件

r 读权限 4

w 写权限 2

x 可执行权限 1

s 原本的权限是root用户的权限 S root用户赋予了ccq这个用户可执行的权限 但是其他用户不能改root的内容

su

ccq

审计

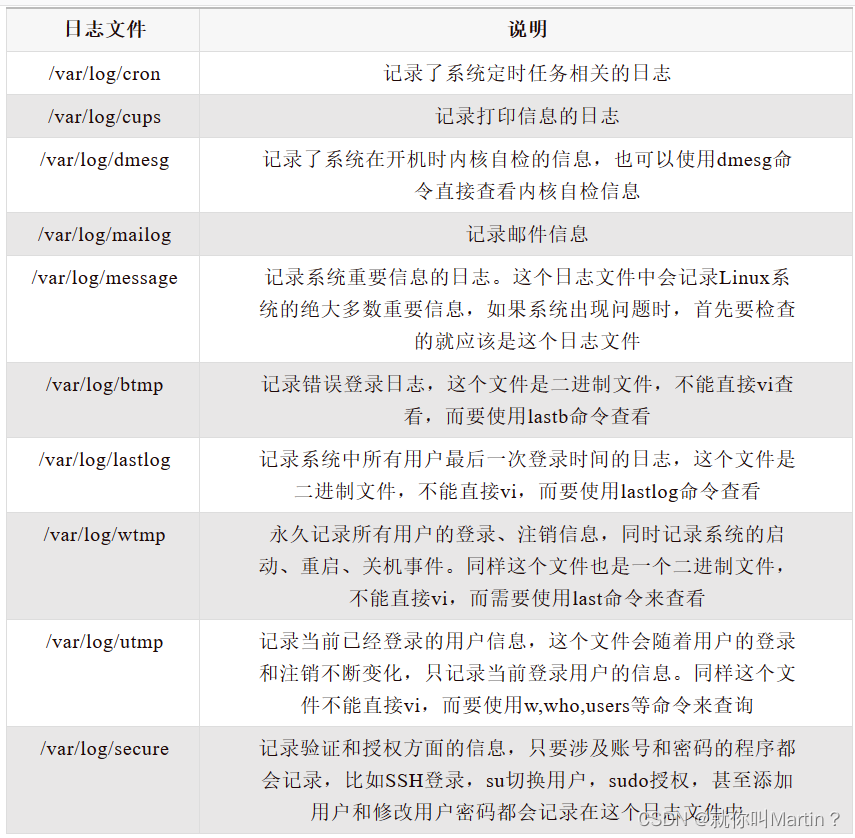

日志安全

认证 →账号和口令

授权→文件系统安全(r w x)

审计→日志

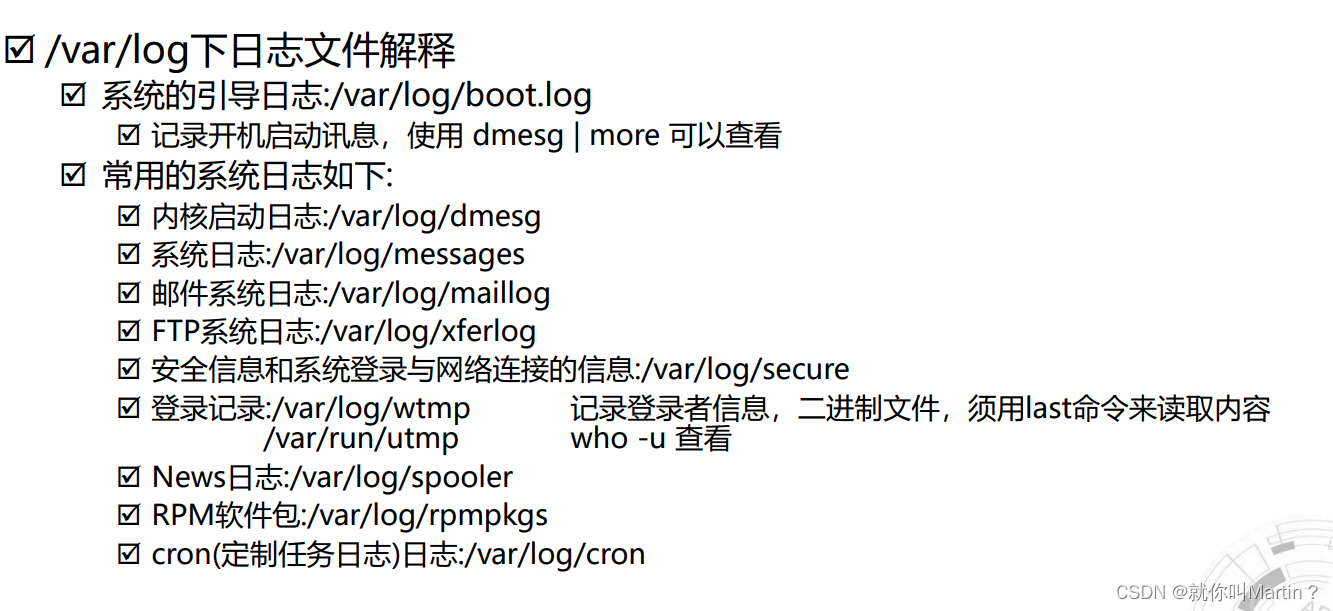

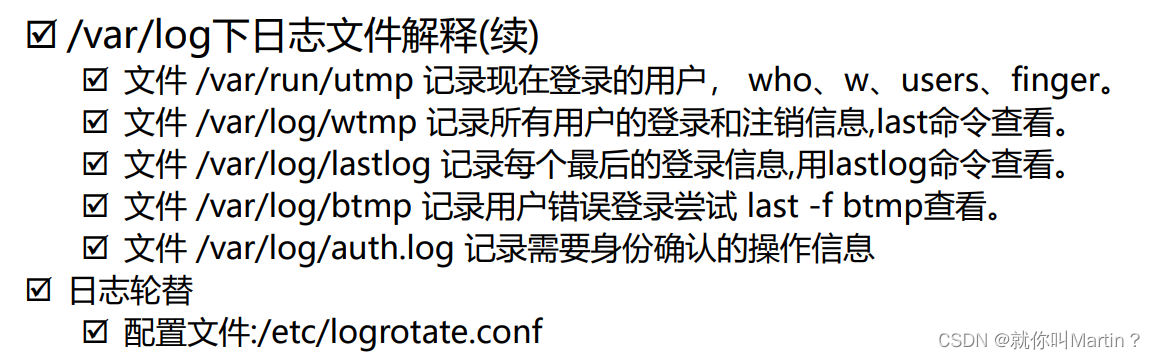

日志存放的位置

systemctl status rsyslog.service

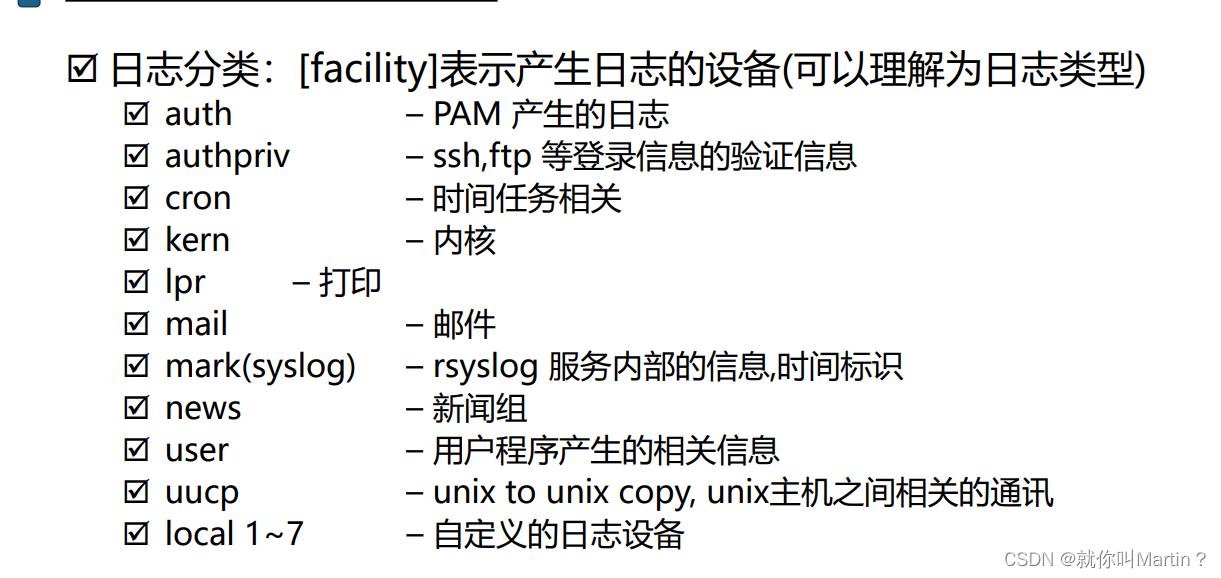

设备

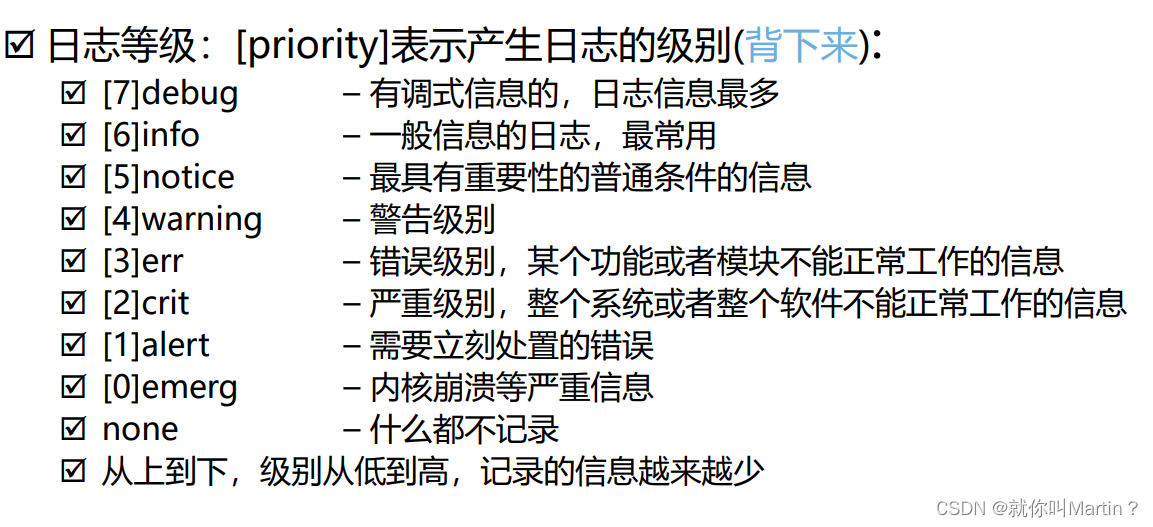

等级

观察一条日志产生的过程

*.* /var/log/123.log

* 所产生的日志设备信息(*代表所有设备)

* 日志的级别

/var/log/ #保存的位置

--------

vim /etc/rsyslog.conf #编辑日志配置文件

local7.info /var/log/ccq.log

cd /var/log #日志目录下的文件ls

systemctl restart rsyslog.service #改完日志文件,需要重启日志系统

logger -p local7.info 'My is hack hhh' #自己产生日志

cat ccq.log #查看日志

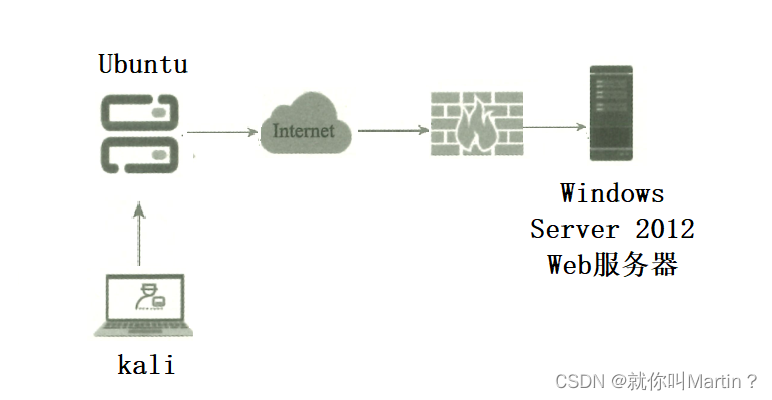

网络安全

网络协议与服务安全

SSH的配置

vim /etc/ssh/sshd_config

防火墙

apt - 应用商店

apt-get install firewalld

yum install

安全操作系统

SELinux

登陆安全

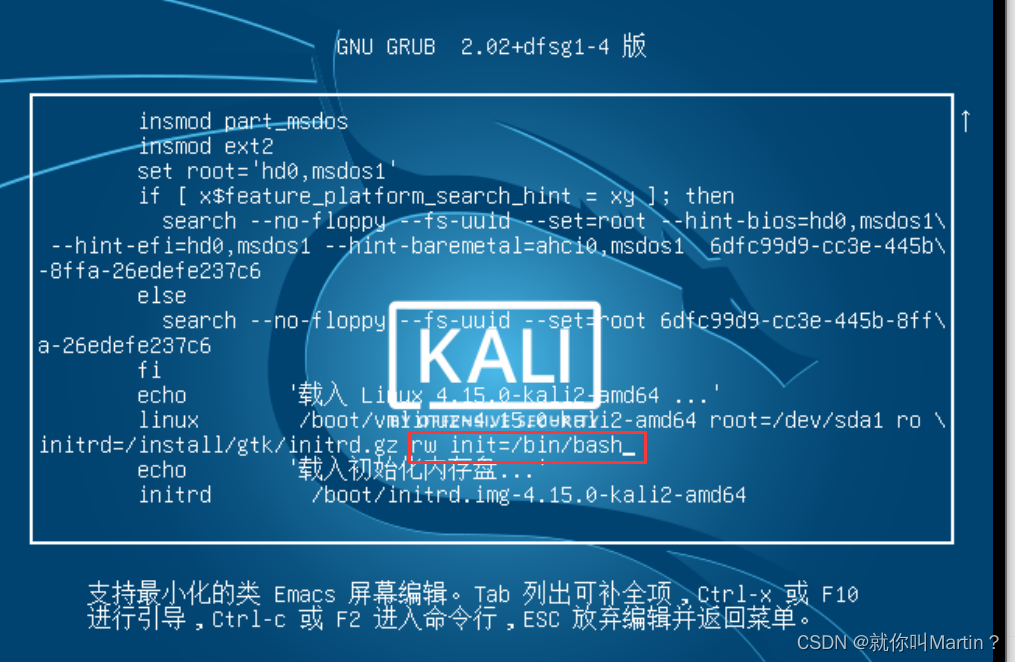

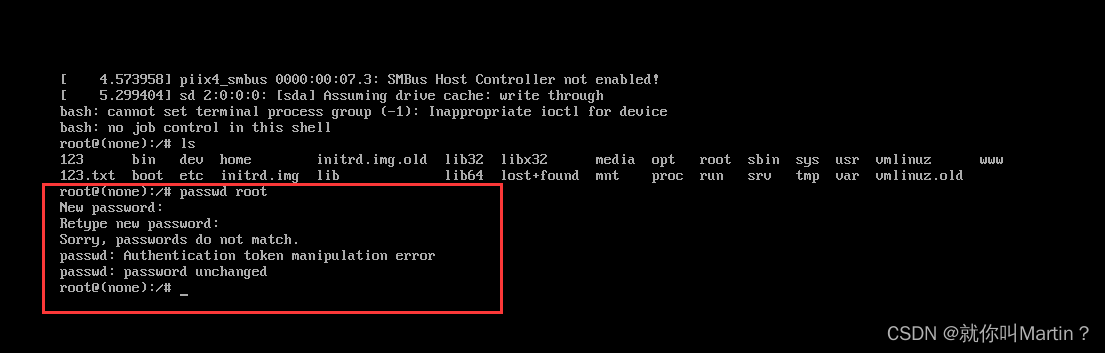

kali忘记密码怎么办

e

按键盘上的backspace键将ro quiet splash删除后用键盘输入下面这一串

我也不知道什么意思的英文:rw init=/bin/bash,

ctrl+X

init 0 #关机

shutdown

reboot

init 6 #重启

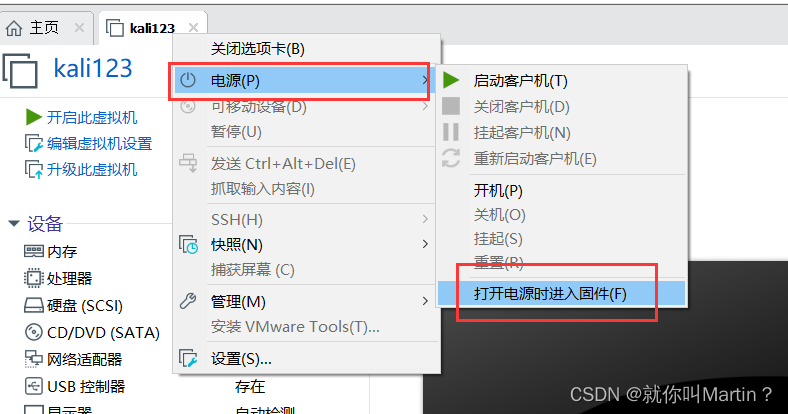

怎么物理加密

U盘→插入到服务器→U盘启动盘(大白菜)→直接重做他的系统

机房→不允许其他进去

加密bois

进入BOIS界面

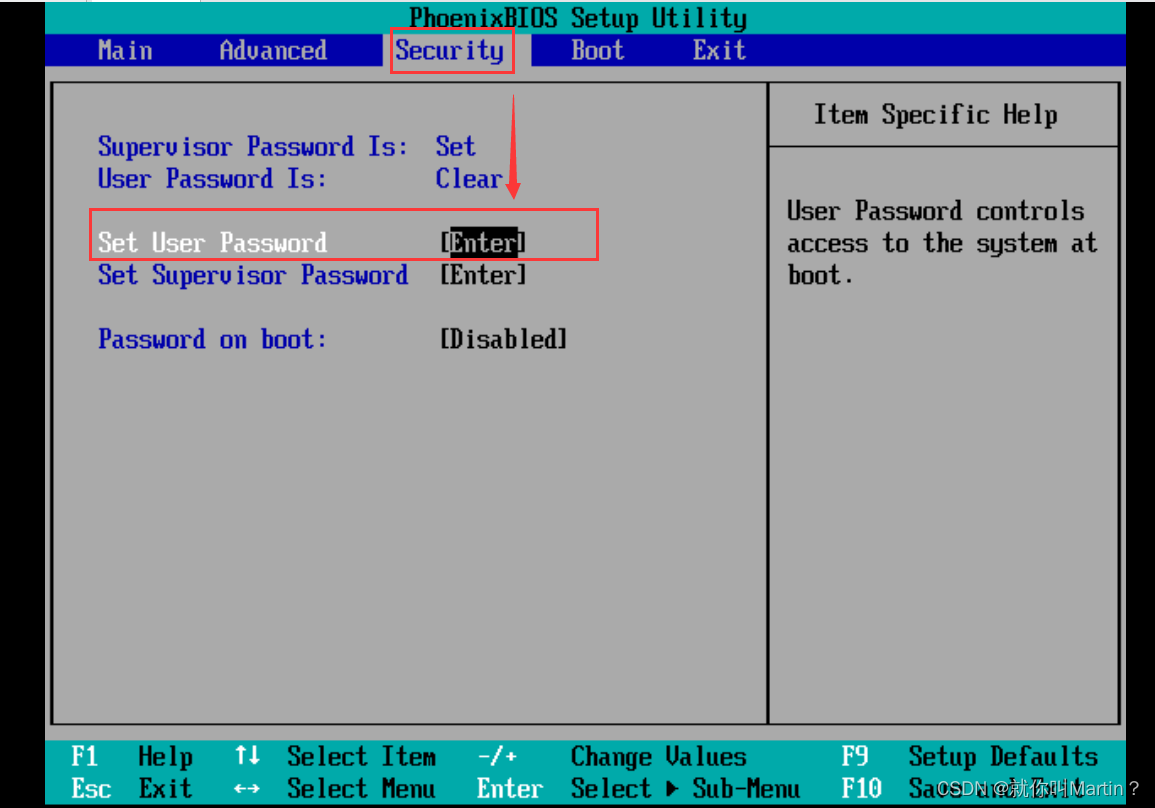

选择Security

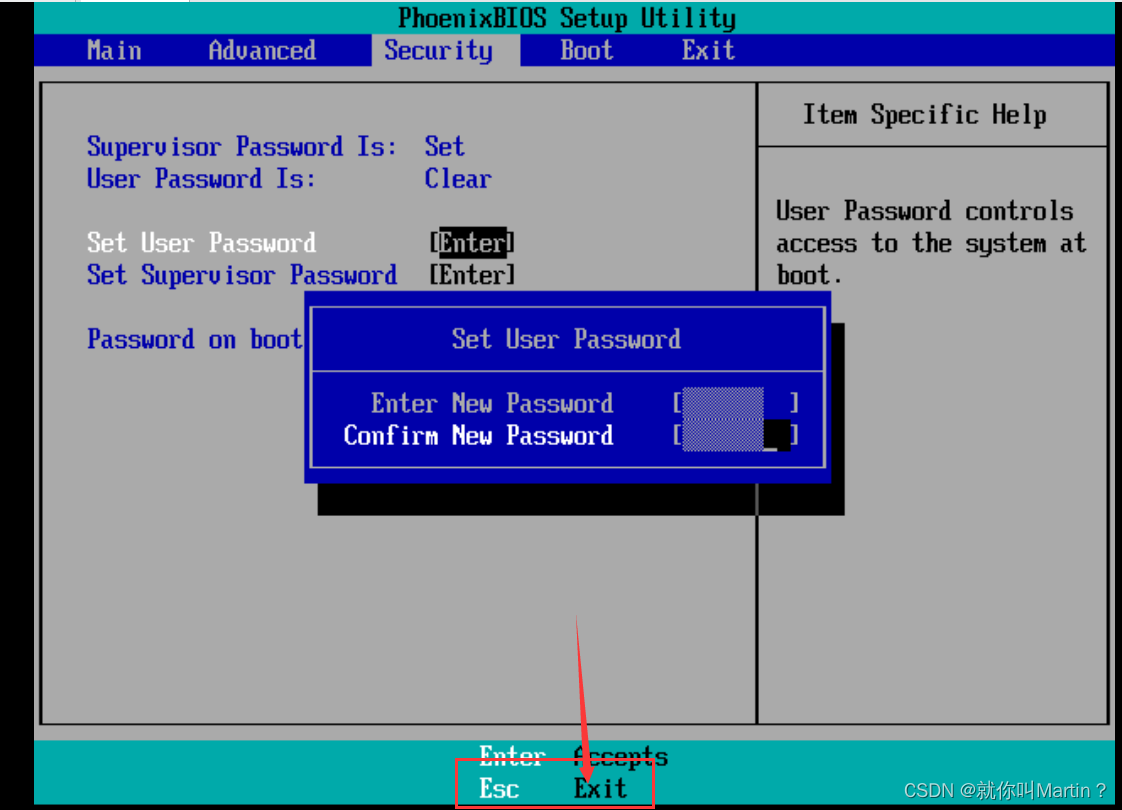

选择set User Password

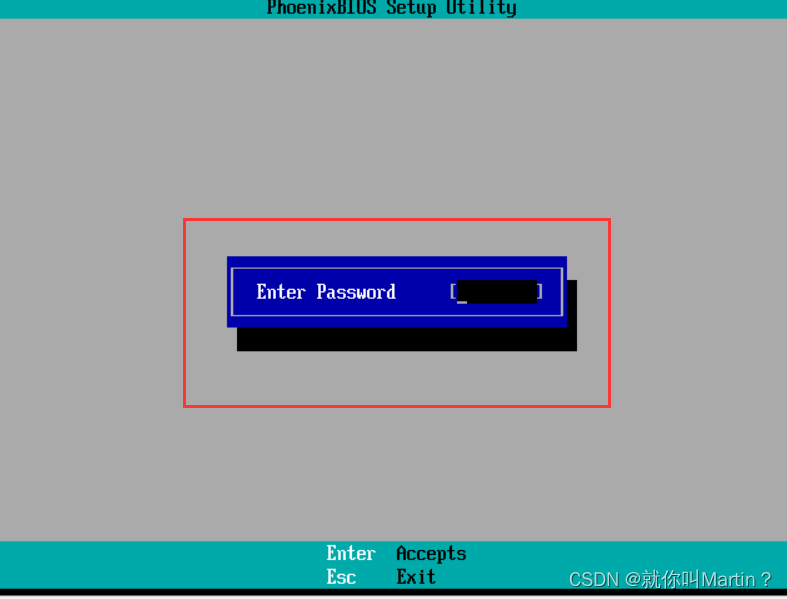

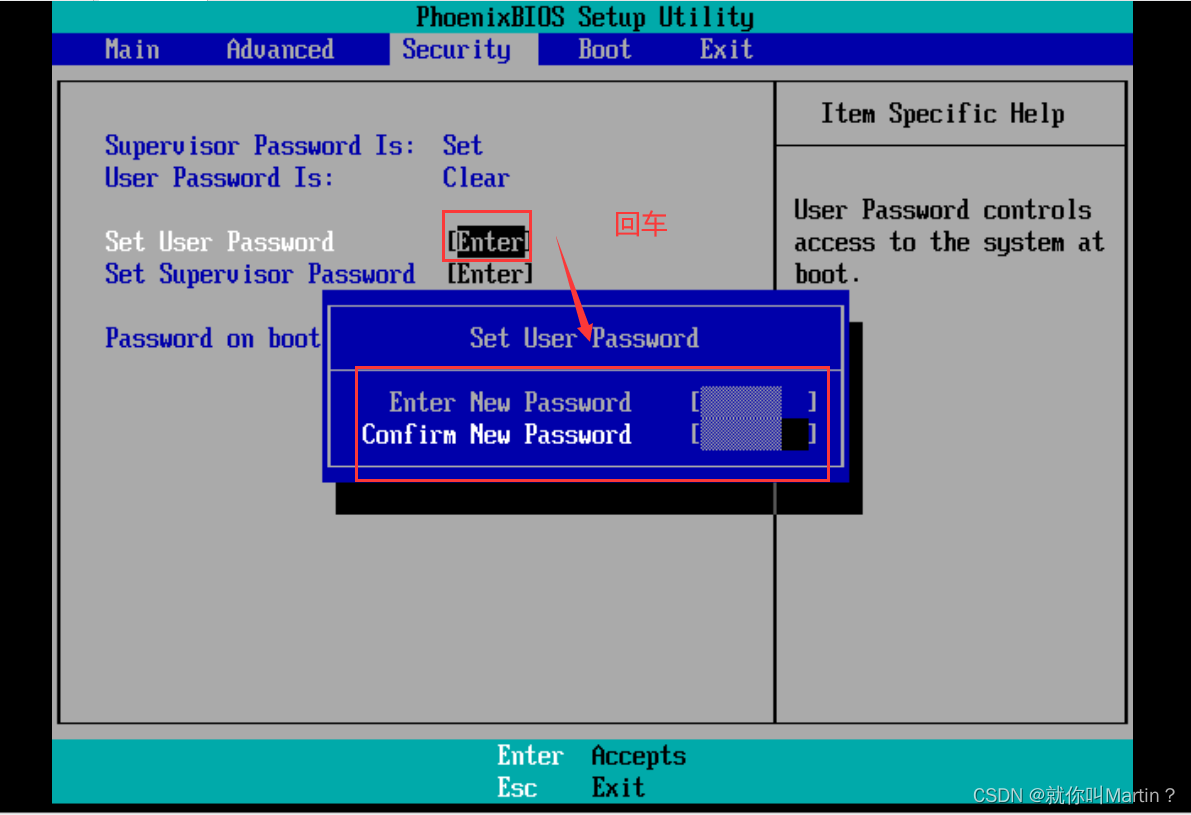

设置密码

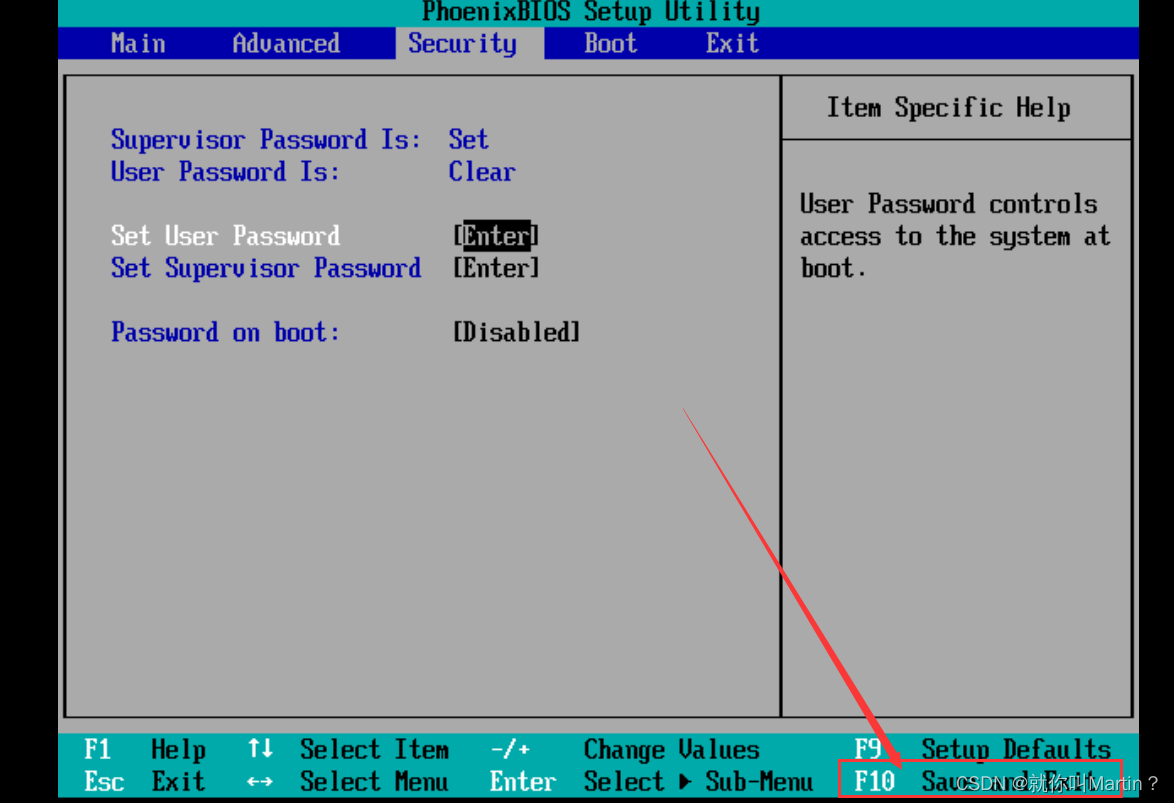

F10保存并退出

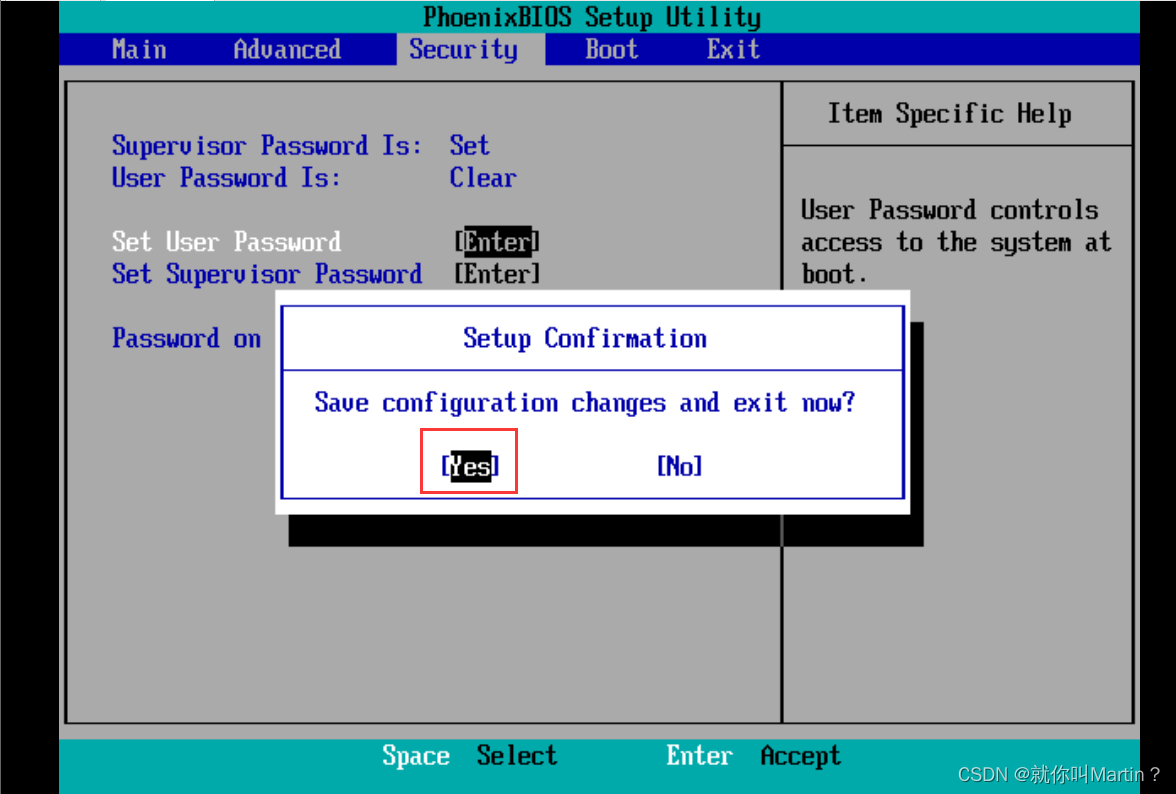

保存配置并启动设备

当你下一次进入到bois中的话就需要输入密码了