目录

编辑

一、引言

二、网络安全的主要挑战

恶意软件与病毒

数据泄露

分布式拒绝服务攻击(DDoS)

内部威胁

三、防御策略与实战案例

恶意软件防护

网络钓鱼防护

数据泄露防护

总结

一、引言

随着信息技术的迅猛发展,网络安全问题已成为全球关注的焦点。从个人用户到大型企业,甚至到国家层面的基础设施,都面临着日益严峻的网络威胁。本文将全面探讨网络安全的主要挑战、防御策略,并通过具体案例和代码示例,为读者提供实战指导。

二、网络安全的主要挑战

-

恶意软件与病毒

恶意软件和病毒是网络安全中最常见的威胁之一。它们通过各种手段侵入系统,窃取数据、破坏文件、进行勒索等。常见的恶意软件包括蠕虫、木马、勒索软件等。

- 网络钓鱼

网络钓鱼攻击者通过伪造电子邮件、网站等方式,诱骗用户点击恶意链接或下载病毒文件。这类攻击往往利用社会工程学原理,针对用户的心理弱点进行欺骗。

-

数据泄露

数据泄露是指敏感数据被非法获取或泄露给未经授权的第三方。数据泄露可能由于系统漏洞、配置不当、人为失误等原因造成,对企业和个人的隐私安全构成严重威胁。

-

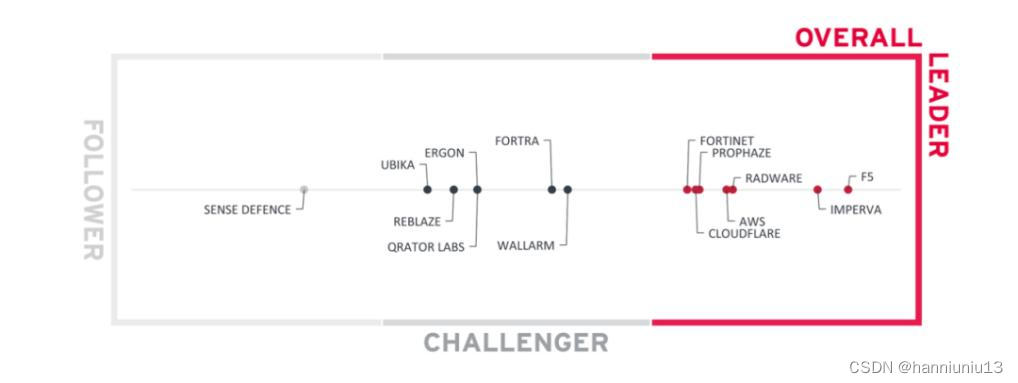

分布式拒绝服务攻击(DDoS)

DDoS攻击通过大量恶意流量拥塞目标服务器,使其无法提供正常服务。这类攻击通常利用僵尸网络进行,对网站、游戏服务器等在线服务构成严重威胁。

-

内部威胁

内部威胁是指来自组织内部的人员对网络的攻击或滥用。内部人员可能出于各种原因,如报复、贪婪等,对组织的数据和系统造成损害。

三、防御策略与实战案例

-

恶意软件防护

为了有效防护恶意软件,企业可以采取以下策略:

- 定期更新防病毒软件,确保能够检测和防御新出现的病毒威胁。

- 使用沙箱技术,将可疑程序在隔离环境中运行,以评估其潜在风险。

- 定期对系统和应用程序进行安全审计,发现并修复潜在的安全漏洞。

实战案例:使用Python编写的恶意文件扫描工具

import os

import hashlib

# 假设有一个包含已知恶意文件哈希的数据库

known_malicious_hashes = {

# 省略了具体的哈希值

}

def scan_directory(directory):

for root, dirs, files in os.walk(directory):

for file in files:

file_path = os.path.join(root, file)

if is_malicious_file(file_path):

print(f"警告:发现恶意文件 {file_path}")

def is_malicious_file(file_path):

with open(file_path, 'rb') as f:

file_hash = hashlib.md5(f.read()).hexdigest()

return file_hash in known_malicious_hashes

# 示例用法

scan_directory("/path/to/directory")注意:此代码仅作为示例,真实世界的恶意文件检测需要更复杂的算法和工具。

-

网络钓鱼防护

为了防范网络钓鱼攻击,企业可以采取以下措施:

- 提高员工的安全意识,教育他们识别并避免点击可疑链接或下载未知附件。

- 使用电子邮件过滤技术,自动识别和拦截恶意邮件。

- 部署URL重定向检测工具,防止用户被重定向到恶意网站。

实战案例:使用浏览器插件识别恶意网站

浏览器插件可以帮助用户识别并避免访问恶意网站。这些插件通常使用黑名单和启发式算法来检测恶意网站。

-

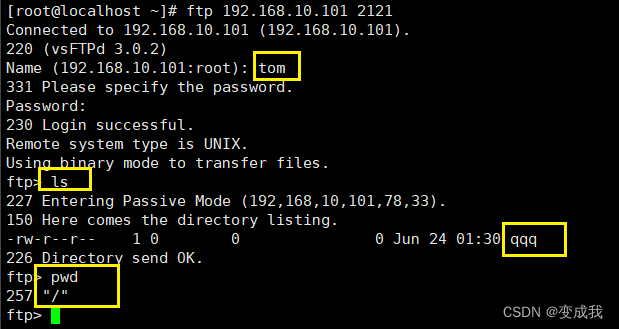

数据泄露防护

为了防止数据泄露,企业可以采取以下策略:

- 对敏感数据进行加密存储和传输。

- 限制对敏感数据的访问权限,确保只有授权人员能够访问。

- 定期进行数据备份和恢复测试,确保数据的完整性和可用性。

实战案例:使用Python对数据进行加密和解密

from Crypto.Cipher import AES

from Crypto.Util.Padding import pad, unpad

from Crypto.Random import get_random_bytes

key = get_random_bytes(16) # AES需要16字节的密钥

cipher = AES.new(key, AES.MODE_EAX)

plaintext = b"This is a secret message."

ciphertext, tag = cipher.encrypt_and_digest(pad(plaintext, AES.block_size))

# 加密后的数据(包括密文和标签)可以安全地存储或传输

# ...

# 解密时,需要相同的密钥和密文+标签

cipher = AES.new(key, AES.MODE_EAX, nonce=

总结

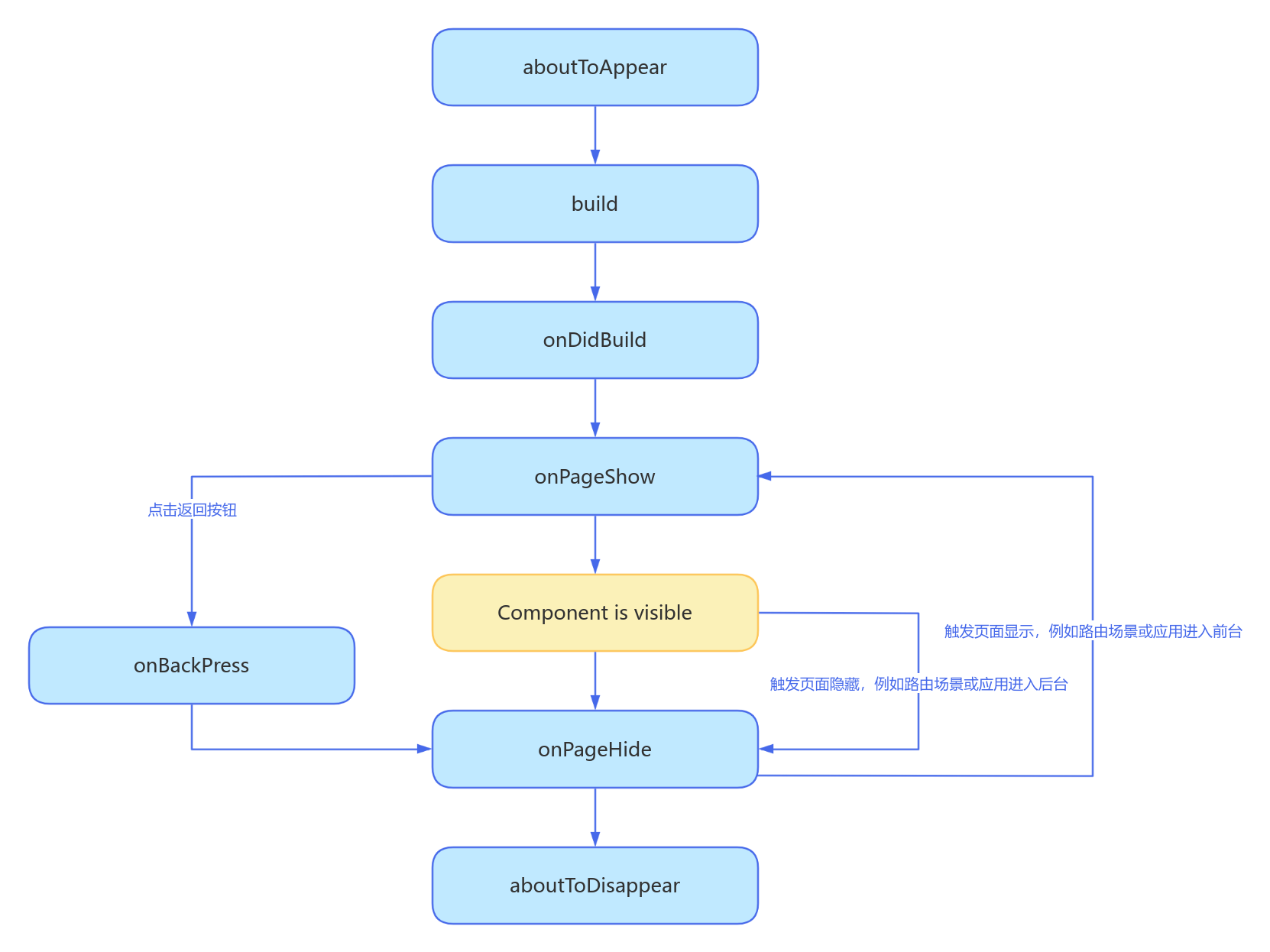

网络安全是一个复杂且不断变化的领域,它要求组织和个人保持警惕,并采取多层次、综合性的防御策略。从恶意软件防护到网络钓鱼防护,再到数据泄露防护,每个方面都需要我们投入足够的精力和资源。

首先,恶意软件和病毒是网络安全中最常见的威胁之一。为了有效防护,我们需要定期更新防病毒软件,使用沙箱技术评估可疑程序,并定期对系统和应用程序进行安全审计。通过这些措施,我们可以及时发现并清除潜在的威胁,保护系统和数据的安全。

其次,网络钓鱼攻击利用社会工程学原理欺骗用户,诱导他们点击恶意链接或下载病毒文件。为了防范这类攻击,我们需要提高员工的安全意识,教育他们识别并避免点击可疑链接或下载未知附件。同时,我们可以使用电子邮件过滤技术和URL重定向检测工具来自动识别和拦截恶意邮件和网站。

另外,数据泄露是一个严重的问题,可能导致企业损失惨重。为了防止数据泄露,我们需要对敏感数据进行加密存储和传输,限制对敏感数据的访问权限,并定期进行数据备份和恢复测试。通过这些措施,我们可以确保数据的完整性和可用性,并降低数据泄露的风险。

除了上述的防御策略外,我们还需要关注其他网络安全威胁,如分布式拒绝服务攻击(DDoS)和内部威胁等。对于DDoS攻击,我们可以使用专业的DDoS防护服务来应对;对于内部威胁,我们需要加强内部安全管理,确保员工遵守安全规定和操作流程。

总之,网络安全是一个长期而艰巨的任务。我们需要不断学习和掌握新的安全技术和方法,及时应对新的网络威胁。同时,我们还需要加强组织和个人的安全意识,形成全社会共同关注网络安全的良好氛围。只有这样,我们才能有效地保护我们的数据和系统安全,确保网络的稳定运行。

![【2024最新华为OD-C/D卷试题汇总】[支持在线评测] 螺旋矩阵填数(100分) - 三语言AC题解(Python/Java/Cpp)](https://i-blog.csdnimg.cn/direct/1ea4c48167d246cfa712a5aaf00b5aec.png)