教育行业数据安全事件频发

- 2023年8月,南昌某高校3万余条师生个人信息数据在境外互联网上被公开售卖,该校受到责令改正、警告并处80万元人民币罚款的处罚,主要责任人被罚款5万元人民币。

- 2023 年 7月,中国人民大学一名毕业生马某某盗取全校学生的个人信息,并制作网页任人查看,还可给该校学生的颜值打分,上面的信息包括学生的照片、姓名、学号、学院、籍贯、生日等。

- 2023年3月,南昌市公安局发现,江西某职业技术大学师生个人信息疑似遭泄露。经查,该学校未健全全流程数据安全管理制度,未采取数据加密等相应技术措施保障数据安全,导致学校数据库被黑客非法入侵,师生个人敏感信息数据遭泄露。

- 2022年6月,某知名大学生学习软件的数据库信息被公开售卖,超1.7亿条信息疑遭泄露,公安机关介入调查。

- 2021年9月,济南某所高校的新生个人信息遭到泄露,在微信公众号上可以查询该校新生的个人信息。

近年来,高校数据安全风险事件频发,一定程度上反映了目前高校数据安全管理工作存在一定的安全短板,建立完善的数据安全管理体系是当前高校的重点工作之一。2021 年,教育部等七部门印发了《关于加强教育系统数据安全工作的通知》,《通知》要求建立教育系统数据安全责任体系和数据分类分级制度, 形成教育系统数据资源目录。健全覆盖数据收集、传输存储、使用处理、开放共享等全生命周期的数据安全保障制度。探索建立个人生物识别信息审查制度、数据安全评估制度,开展常态化的数据安全监测预警通报。构建数据安全协同治理的新格局,有效遏制数据安全违法违规活动。全面加强数据安全保护能力,提升数据安全合法合规管理水平,有力支撑教育事业发展。

近期,为进一步落实《教育部等七部门关于加强教育系统数据安全工作的通知》要求,了解掌握教育系统数据安全总体态势,规范数据采集、存储传输、使用处理、开放共享等数据活动,保障教学、管理、服务等领域数据安全,山东省教育厅网络安全和信息化领导小组办公室发布《关于开展教育系统数据安全评测工作的通知》,测评工作重点任务围绕加强数据安全统筹协调、规范数据生命周期管理、重点保障个人信息安全、健全数据安全保障体系等方面进行展开,主要包含以下关键点:

01 数据安全管理责任制落实

- 数据安全管理机构健全,职能清晰。明确数据安全负责人及职能。

- 落实“谁管业务、谁管业务数据、谁管数据安全”,把数据安全监管与业务管理工作同谋划、同部署、同落实。制定完善的数据安全工作制度、规划或方案,数据安全制度监督检查机制健全、运行有效。明确重要、关键岗位人员录用、设置、转岗离岗相关要求工作制度。明确数据操作人员禁止行为和保密责任。

- 重要数据处理者定期开展安全风险评估,并向有关部门报送评估报告,报告内容包含重要数据种类、数量、开展数据处理活动情况、面临数据安全风险及应对措施等内容。

- 建立关键岗位数据安全管理操作规程。数据库管理人员、操作员、安全运维人员、数据备份恢复管理人员、数据恢复管理人员等关键岗位职责分离、专人专岗设置情况。特权账户、关键数据处理岗位双人双岗设置情况。

02 数据资产管理要求与保护措施

- 结合行业领域实际情况,数据分类分级制度健全,符合国家、行业和地方分类分级规范要求,核心数据、重要数据目录建立并动态更新,分类分级保护策略、措施在数据访问权限、保护措施上具体体现。

- 数据资产统计全面,覆盖数据库、大数据存储组件、云上对象存储或网盘等存储工具及计算机、盘、光盘等存储介质中数据。

- 按照重要数据目录或规定,重要数据采取有效措施实施重点保护。按照核心数据目录或规定,核心数据采取有效措施实施严格管理。

03 外包服务管理、开发运维管理、应急预案与组织演练

- 建立数据处理合作方或外包服务机构选择、评价、管理、监督配套机制,对外包服务机构安全能力评估。

- 对数据外包服务过程中数据导出、数据外发、敏感数据访问操作、服务账号与访问权限管理、远程访问操作进行监督,并有详实记录。

- 开发测试前对真实个人信息、核心数据、重要数据进行去标识化、脱敏处理。

- 新应用开发审核流程规范,数据处理需求安全合规。

- 制定并修订数据安全事件应急预案,方案内容科学、完整、可行,并组织演练。发生重大数据安全事件,启动应急预案,采取有效应对处置措施,按照规定及时告知用户并向有关主管部门报告。

04 数据访问权限控制

- 建立与数据类别级别相适应的访问控制机制,设定访问控制数据范围。

- 设置数据访问身份认证措施。

- 建立数据访问权限申请、审批机制,明确账号分配、开通、使用、变更、注销等安全管理规定,落实执行严格。

- 满足最小业务需求最小化权限设置情况。

- 系统管理员、安全管理员角色分离设置,权限明晰。

- 数据批量复制、下载、导出、修改、删除等数据敏感操作采取多人审批授权或操作监督并进行日志审计。

05 数据对外接口管理

- 面向互联网及合作方数据接口的接口认证鉴权、安全监控能力。

- 不同安全等级系统之间、不同区域间跨系统、跨区域数据流动安全控制措施。

- 设置接口安全控制策略,对个人信息、重要数据传输接口实行调用审批,定期对对外数据接口进行清查。

- 涉及敏感数据接口调用具备安全通道、加密传输、时间戳等安全措施。

- 明确接口类型、名称、参数等安全要求规范,对接口访问进行日志记录,对接口异常事件进行警告通知。

06 数据操作和使用加工规范

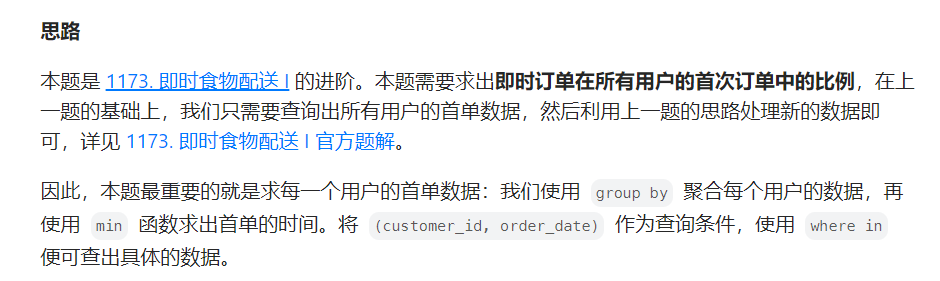

- 数据库的账号权限管理、访问控制、日志管理、加密管理、版本升级等方面管理规定健全、落实严格。

- 数据导出授权审批流程规范,导入导出操作日志记录完整,导出权限管理设置严格。

- 数据处理环境设置身份鉴别、访问控制、隔离存储、加密、脱敏安全措施,大数据平台等处理组件按照基线要求进行安全配置,数据处理环境安全漏洞及处置。

- 数据使用权限是否存在未授权访问、超范围授权、特权账号情况。

07 个人信息保护

- 个人信息处理目的明确合理,收集信息限于实现目的最小范围,不存在过度收集行为,是否经个人信息主体同意后收集使用。

- 对个人信息采取加密、脱敏、去标识化等安全技术措施。

- 签订包含委托处理目的、期限、处理方式、个人信息种类、保护措施、双方权利义务等内容的合同协议,对受托人个人信息处理活动进行监督。

- 委托合同不生效、无效、被撤销或终止,受托人将个人信息返还处理者或者删除,受托人无违规保留个人信息行为。

高校数据安全一体化数据安全管控方案

高校作为知识创造和信息交流的重要场所,积累了大量的敏感数据,包括学生的个人信息、教职工的研究成果、财务记录以及各种教育活动产生的数据。这些数据不仅关系到个人隐私和学术成果的保护,也是高校正常运行和声誉的关键。原点安全建议高校数据安全保护与治理工作应以重要数据、敏感数据保护为中心,建设敏感数据可见、可控、可管、可溯的安全能力,涵盖事前、事中、事后的全链路安全管控方案,全方位筑牢高校数据安全防线。

围绕“敏感数据”构建数据保护技术体系

针对高校数据安全治理工作存在数据多样性、敏感数据规模大、访问权限复杂、安全合规要求高的复杂现状,原点安全提出以“敏感数据保护”为核心构建高校数据安全保护技术体系,围绕高校数据使用与共享环节中存在的安全风险,建立从敏感数据的发现、识别、保护、监测到治理的一体化协同保护措施,实现一个管理平台即可实现高校全场景的敏感数据保护策略与可持续运营能力,保障数据使用的高效与安全。

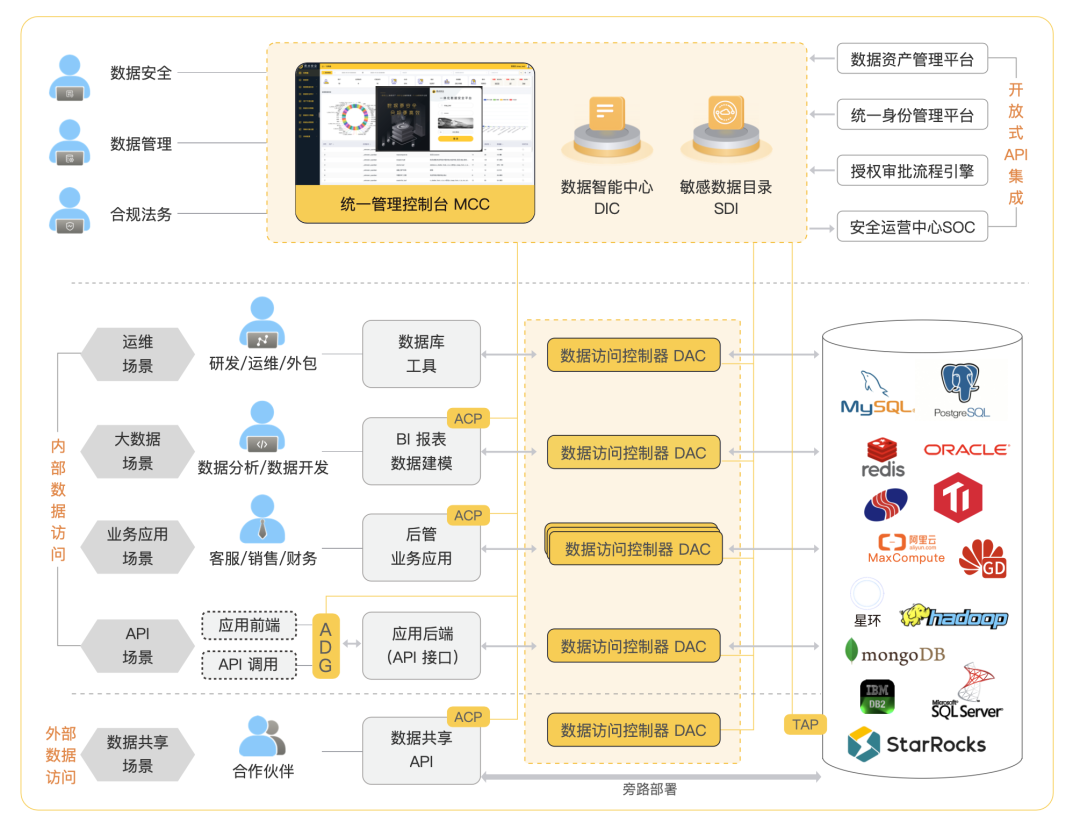

原点安全打造的一体化数据安全平台 uDSP 可覆盖高校多源数据和多种数据安全场景,实现从敏感数据发现识别、自动分类分级、数据权限管控、数据动态脱敏、全链路数据安全审计、数据安全风险监测和数据安全运营等能力的一体化集成;通过统一敏感数据、统一安全策略、统一日志分析、统一安全能力,形成一体化的数据安全管理体系与持续的数据安全风险监测与运营能力,助力高校有效保障师生权益,满足敏感数据保护需求。