👉总目录👈 \large\colorbox{skyblue}{👉总目录👈} 👉总目录👈

文章目录

- 1、Composer 安装项目

- ① 项目安装示例

- ② 相关问题解决

- ③ 框架搜索指南

- 2、Composer 安装项目的扩展

使用 Composer 更轻松方便地安装 PHP 项目框架以及一些项目扩展,接下来就简单介绍下这两种用法:

1、Composer 安装项目

① 项目安装示例

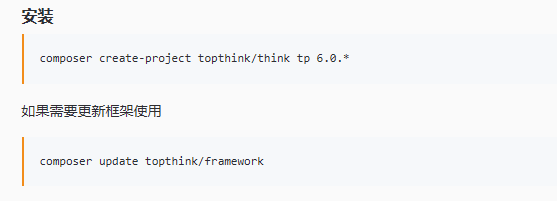

以安装 ThinkPHP 项目框架为例,安装命令如下:

composer create-project topthink/think tp 5.1.40

简单对参数介绍一下:

| 参数 | 说明 |

|---|---|

create-project | 代表我们要下载项目文件(非功能包) |

topthink/think | thinkphp 项目的名称 |

shop | 在当前目录会自动创建shop目录并存储下载下来的框架代码文件 |

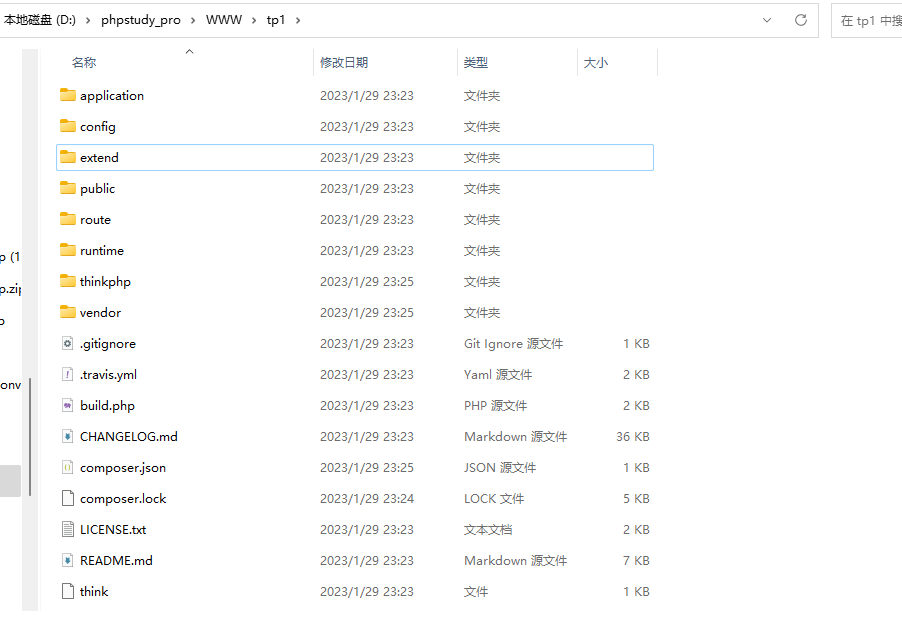

安装完成后,便可以在该目录下找到所安装的框架。

② 相关问题解决

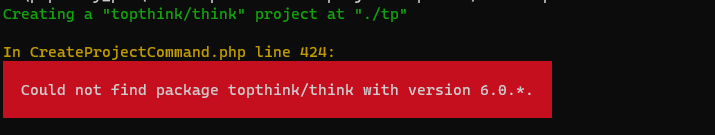

如果出现 Could not find package topthink/think with version 6.0.*. 等类似错误,可以尝试使用以下命令删除之前镜像来解决:

#解决命令

composer config -g --unset repos.packagist

③ 框架搜索指南

其它需要的项目可以在 Packagis 站搜素:https://packagist.org/

2、Composer 安装项目的扩展

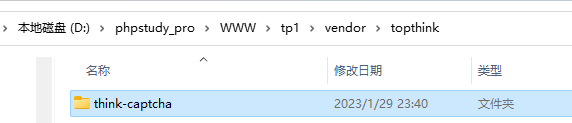

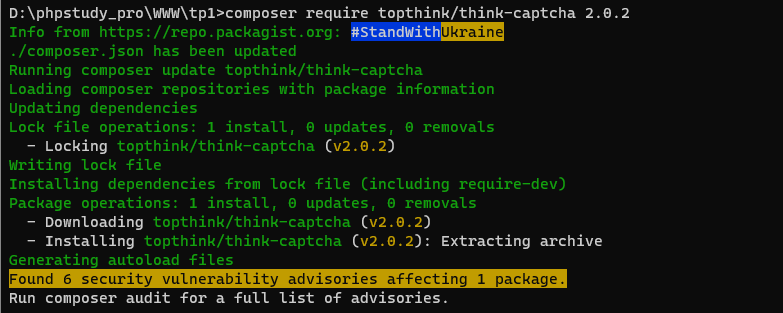

在进行项目开发的过程中可能需要使用一些功能扩展,比如图片验证码扩展 topthink/think-captcha,使用这些已有的扩展可以省去大量的时间,接下来,同样展示一下项目扩展的安装:

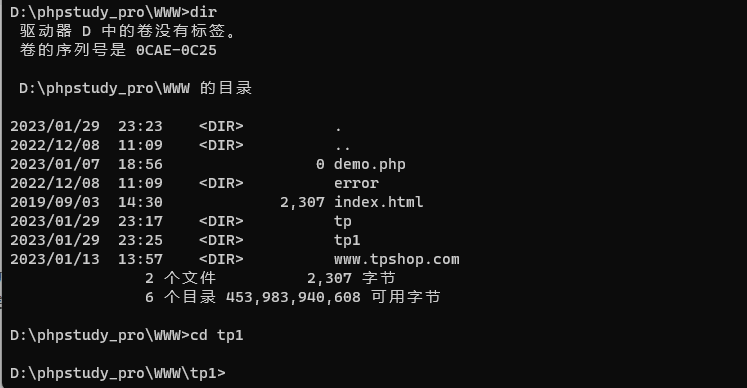

首先我们要切换到项目的根目录:

然后执行项目扩展安装命令:

composer require topthink/think-captcha 2.0.2

安装完成后,在 项目根目录\vendor\topthink 中便可以看到我们刚刚安装的组件。