题目(leecode T108):

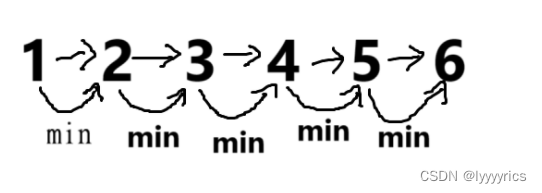

给你一个整数数组 nums ,其中元素已经按 升序 排列,请你将其转换为一棵 平衡 二叉搜索树。

方法:用有序数组构造平衡二叉搜索树,和我们之前有一题的思路差不多,就是要从数组中找到作为树的根节点的值,然后递归该节点的左子树与右子树。重点是我们怎么找到这个值,对于有序数组来说就非常的容易了,我们只需要找到他最中间的值就可以了。对于奇数个来说就是最中间的,对于偶数来说,有两个中值,但其实我们选哪个都一样,只是最后构成饿二叉树的形式不一样,但都是符合我们的要求的。分析递归三要素:

1:传入值于返回节点:传入的是有序数组还有数组中的左右下标,用于指定哪一段进入递归。同时需要注意,我们这里定义的左右下标都是闭区间,left和right都是能取到的。

2:终止条件:因为我们定义的左右区间是left<=right的,因此当left>right的时候就终止了。

3:单层处理逻辑:单层处理中,我们需要找到当前区间中最中间的值,利用它构造节点作为树的根,然后在定义好左右递归的区间传入下面的递归中。

题解:

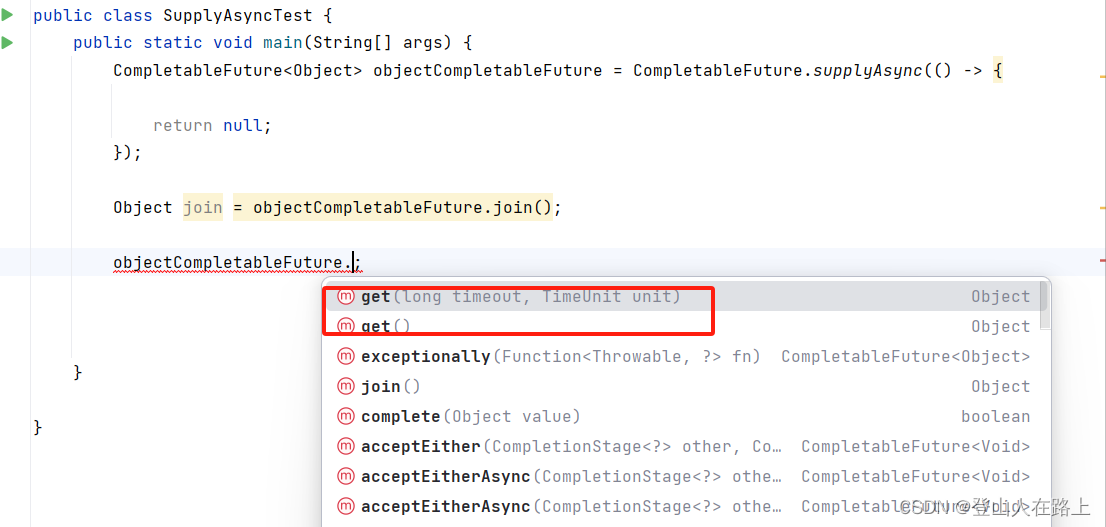

class Solution {

private:

TreeNode* traversal(vector<int>& nums, int left, int right){

if(left > right) return NULL;

int mid = left + (right - left)/2; //找分割中点

TreeNode* node = new TreeNode(nums[mid]); //利用中点值构造一个节点

node -> left = traversal(nums, left, mid - 1);

node ->right = traversal(nums, mid + 1, right);

return node;

}

public:

TreeNode* sortedArrayToBST(vector<int>& nums) {

TreeNode* node = traversal(nums, 0, nums.size() - 1);

return node;

}

};