最近,研究人员发现 Anatsa 银行木马的传播有所抬头。这种复杂的恶意软件欺骗受害者在不知不觉中安装后,通过全球的金融应用程序来窃取敏感凭据和财务信息。攻击者通过多种技术拦截和收集数据。

概述

Anatsa 是已知的安卓银行木马,针对全球超过 650 各金融机构的应用程序进行窃密,主要受害者都在欧洲。原来主要针对美国和英国的银行应用程序,后续进一步将攻击目标扩大到德国、西班牙、芬兰、韩国与新加坡的银行应用程序。

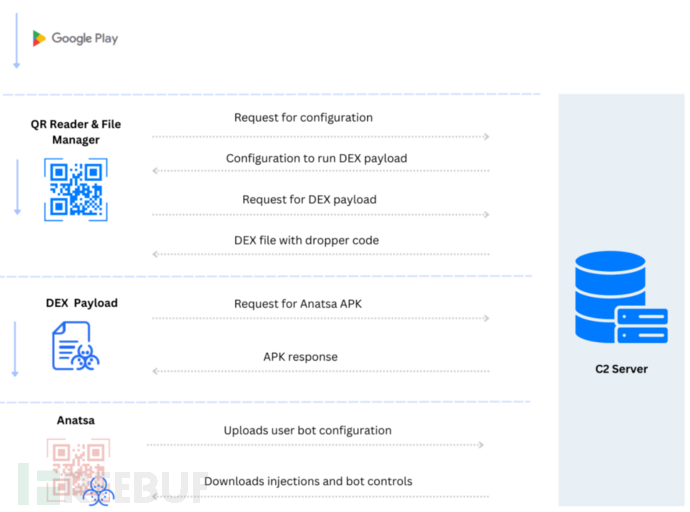

Anatsa 银行木马在安装时看起来人畜无害,但安装后应用程序会从 C&C 服务器下载恶意 Payload,以更新的名义进入受害者的手机。这种方式使得恶意软件可以绕过安全检测,堂而皇之地上传到 Google Play 供用户下载。

攻击过程

Anatsa 银行木马在攻击行动中的分发流程如下所示:

攻击链

最近,研究人员发现了两个与 Anatsa 银行木马有关的恶意 Payload,通过 Google Play 进行分发。攻击者通常将恶意软件伪装成 PDF 阅读器和二维码扫描工具,吸引用户大量及逆行安装。下载量越高,用户越容易相信这些应用程序是真实且无害的。截至撰写本文时,两个应用程序已经累计超过 7 万次安装。

以下为两个应用程序的 Google Play 页面截图,看上去人畜无害但其实都是恶意软件。

应用程序下载页面

技术分析

如前所述,Anatsa 银行木马利用从 C&C 服务器下载的 Payload 进行下一步的恶意活动。除了下一阶段的 Payload,还会从 C&C 服务器下载配置文件来执行 Payload。

Payload 与配置下载

下载的 DEX 文件,由虚假的应用程序加载:

请求下载 DEX 文件

应用程序利用反射从加载的 DEX 文件中调用代码,再下载所需要的配置文件:

下载配置文件

成功下载下一阶段 Payload 后,Anatsa 银行木马会对设备环境和设备类型进行一系列检查,判断是否处于分析环境。验证通过后,再从 C&C 服务器下载后续阶段的 Payload,如下所示:

下载 Payload

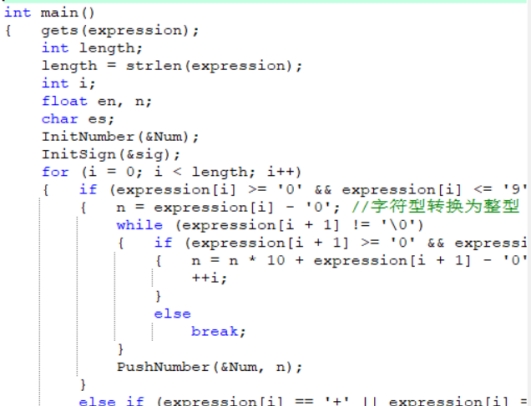

Anatsa 银行木马将未压缩的原始数据注入 APK,还故意破坏压缩参数以阻碍分析。破损的 ZIP 文件头如下所示:

反分析技术

加载 APK 后,恶意软件会向受害者请求各种权限,包括短信读取与各种辅助功能。该恶意软件将最终的 DEX Payload 隐藏在文件中。运行时通过内嵌的静态密钥,解密释放 DEX 文件。

银行木马

执行后,Anatsa 银行木马会解码所有编码的字符串。再与 C&C 服务器建立连接,执行后续各种恶意攻击,如检索应用程序列表进行代码注入。为了盗窃金融应用程序的数据,Anatsa 银行木马下载了目标列表如下所示:

请求配置

可以使用密钥解密异或加密的请求响应数据:

解密数据

获取应用程序列表后,恶意软件会检查失陷设备上是否存在对应的应用程序。如果存在,C&C 服务器会返回对应应用程序虚假的登录页面,如下所示:

特定应用程序

虚假登录页面加载在启用了 JavaScript 接口(JSI)的 WebView 中,诱使受害者提供登录凭据。一旦受害者输入了相关凭据信息,数据就会立刻回传给攻击者。

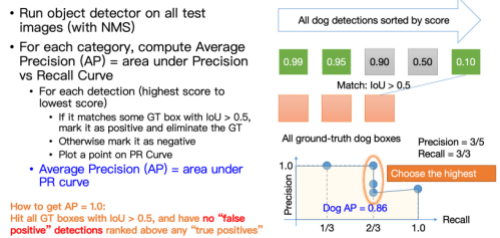

Google Play 趋势

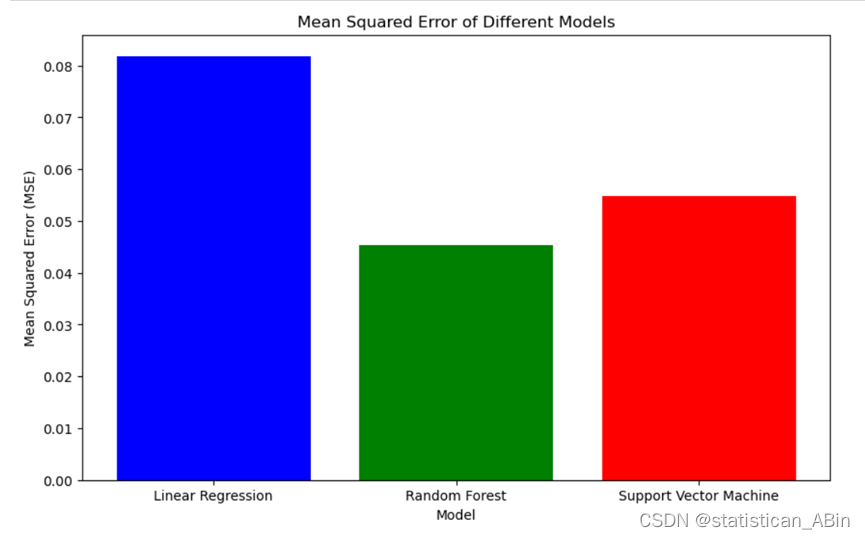

攻击者最常伪装的应用程序类型就是工具类,占比近 40%。个性化应用程序和摄影类应用程序分别占到 20% 与 13%。具体应用程序分类如下所示:

应用程序类别

选择工具类应用程序作为伪装,可能是此类应用程序更容易融入 Google Play 商店。分析时,研究人员确定了通过 Google Play 进行传播的几个典型恶意软件家族,如:

- Joker

- Adware

- Facestealer

- Anatsa

- Coper

各个家族具体的分布如下所示:

家族分布

尽管 Antasa 和 Coper 所占份额很小,但其实二者都是极具影响力的银行木马。去年,研究人员在 Google Play 中也发现了多个 Coper 银行木马的变种。

结论

从 Google Play 商店下载应用程序也不是没有风险的,各类银行木马也在想方设法进行传播。移动安全威胁形式也在不断演变,应该采取主动措施来保护系统和敏感信息不外泄。

IOC

718659f464c3231dc0eeeacfdcbdfa74

36089c60ce1bfc975c3b561abb67f0de

https[:]//menusand.com/pdffile

https[:]//menusand.com/hanihani

https[:]//menusand.com/86.apk

http[:]//185.215.113.31:85/api

http[:]//91.215.85.55:85/api

https[:]//becorist.com/juranfile

https[:]//becorist.com/trani

参考来源

Zscaler