美国国家安全局 (NSA) 已发布指南,以帮助国防部 (DoD) 和其他系统管理员识别和减轻与过渡到互联网协议版本 6 (IPv6) 相关的网络风险。

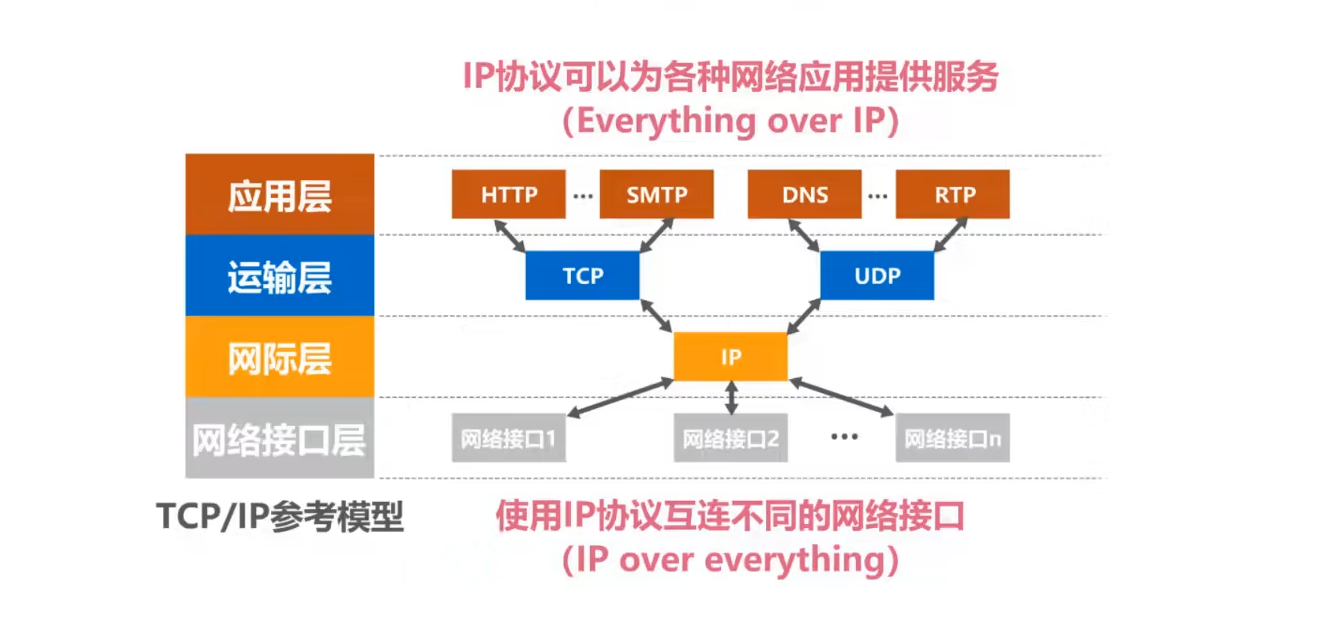

IPv6 由互联网工程任务组 (IETF) 开发,是用于识别和定位系统并在互联网上路由流量的协议的最新版本,提供比其前身 IPv4 更广泛的技术优势和安全改进,包括更多的地址空间。

美国国家安全局指出,向 IPv6 的过渡预计将对网络基础设施产生最大的影响,所有联网的硬件和软件都会以一种或另一种方式受到影响,并且还会影响网络安全。

IPv6 的安全问题与 IPv4 的安全问题非常相似。

也就是说,用于 IPv4 的安全方法通常应适用于 IPv6,并根据需要进行调整以解决与 IPv6 的差异。与 IPv6 实施相关的安全问题通常会出现在刚接触 IPv6 的网络中,或者出现在 IPv6 过渡的早期阶段,NSA 的 IPv6 安全指南(文末提供下载地址)中写道 。

根据 NSA 的说法,IPv6 新网络预计会遇到的问题包括缺乏成熟的配置和网络安全工具,以及缺乏 IPv6 管理员经验。

在过渡到更新的协议版本时,联邦和国防部网络预计将通过同时运行 IPv4 和 IPv6 来运行双栈,这会引发额外的安全问题并增加攻击面。

配置和管理 IPv6 实施人员的网络架构和知识对网络的整体安全性有很大影响;因此,IPv6 实施的实际安全态势可能会有所不同。

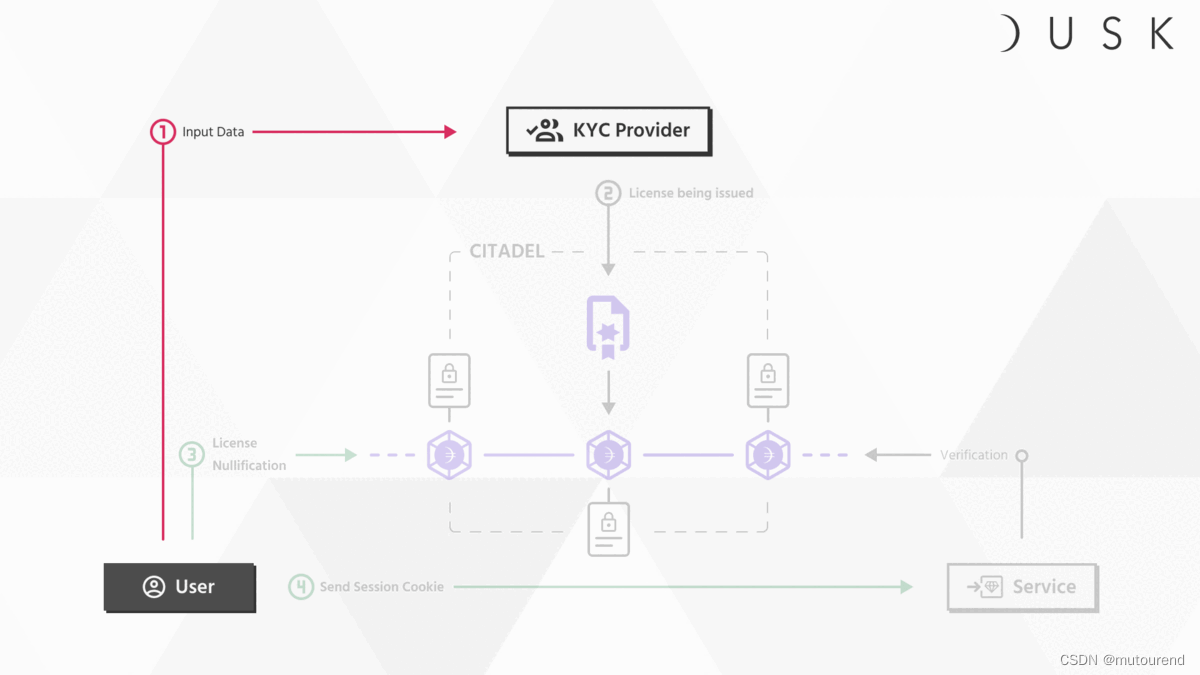

美国国家安全局表示,无状态地址自动配置 (SLAAC) 是一种为主机分配 IPv6 地址的自动方法,它的使用会引发隐私问题,因为分配地址中包含的信息可用于识别网络设备和使用它的个人。

NSA 建议通过动态主机配置协议版本 6 (DHCPv6) 服务器为主机分配地址,以缓解 SLAAC 隐私问题。

或者,这个问题也可以通过使用随时间变化的随机生成的接口 ID 来缓解,这使得关联活动变得困难,同时仍然允许网络防御者获得必要的可见性。

此外,美国国家安全局建议避免使用隧道来传输数据包,并指出隧道会增加攻击面;配置周边安全设备以检测和阻止用作过渡方法的隧道协议。此外,尽可能在所有设备上禁用隧道协议。

对于双栈网络,美国国家安全局建议部署与 IPv4 实施的那些相对应的 IPv6 网络安全机制,例如防火墙规则,并阻止其他过渡机制,例如隧道和转换。

由于多个网络地址通常分配给 IPv6 中的同一接口,管理员应审查过滤规则或访问控制列表 (ACL) 以确保只允许来自授权地址的流量,还应记录所有流量并定期查看日志。

为了更好地保护和提高网络上的 IPv6 安全性,美国国家安全局还建议确保网络管理员接受有关 IPv6 网络的适当培训和教育。

虽然有令人信服的理由从 IPv4 过渡到 IPv6,但安全并不是主要动机。

安全风险存在于 IPv6 中并且将会遇到,但在过渡期间应该通过严格应用配置指南和对系统所有者和管理员的培训来减轻这些风险。

相关资料:

IPv6技术讲堂

https://www.ctrunk.cn/homepage.do

行业IPv6部署和应用文档

http://www.csrc.gov.cn/csrc/c106314/common_list.shtml

IPv6资料合集:

资料合集预览:

关注回复 20230125 获取下载地址。

原文链接:美国国家安全局为向IPv6过渡的组织发布安全指南