以下内容整理自清华大学《数智安全与标准化》课程大作业期末报告同学的汇报内容。

第一部分:概述

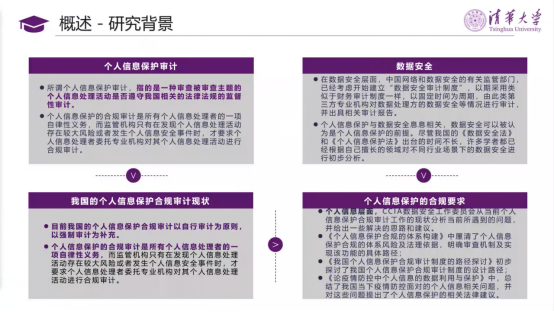

我们的研究核心是个人信息保护合规审计,具体指个人信息处理活动是否遵守我国相关法律法规的监督性审计。在个保法出台后,我国形成了以内部审计为主,外部强制审计为辅的审计体系。

从研究方法上,我们围绕个人信息保护合规性审计框架,比较分析国外现有的审计框架和实践,并结合我国数据处理者的应用场景和智能化探索,尝试对个人信息保护合规审计的路径进行探讨。

第二部分:政策与法规背景

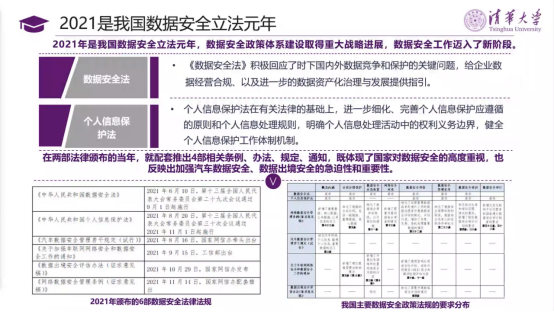

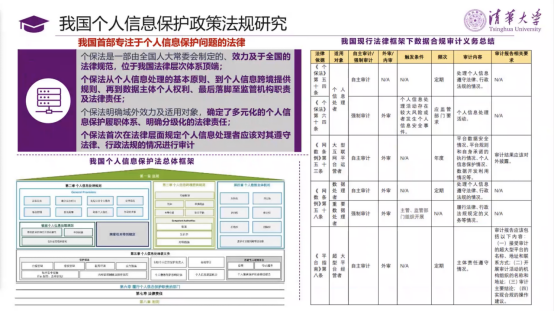

数据安全法与个保法的出台,从顶层设计上进一步健全了个人信息保护工作机制,合规性审计也是其中重要条款之一。

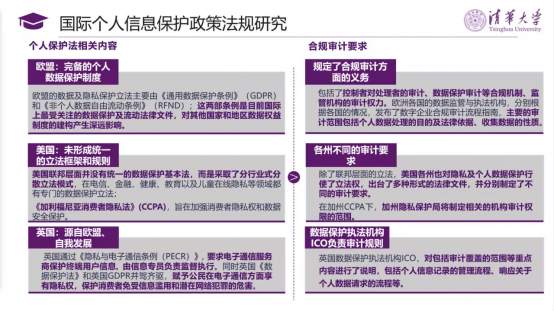

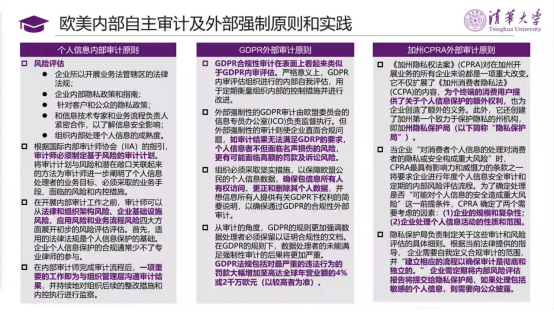

欧美各国一直尝试坚持保护个人隐私的核心价值发展为数字经济背景下更为完善的法律体系。其中,欧盟的GDPR在世界范围内影响力较大,制定了合规审计的体系。美国尚未在全国范围内形成统一的立法框架,但各州根据自身的实际情况,制定了相应法律。

我国个保法确定了多元的个人信息保护履职体系,对个人信息保护的自主审计和外部强制审计做出了明确规定。

从国外的先进经验上来看,无论内部自主审计还是外部强制性审计,其核心都是基于活动风险评估。对企业相应的内控措施有效性进行检验,并就审计结果与企业管理层和利益相关人员进行持续沟通的过程。强制的合规审计则可能使未合规的企业面临更高的合规成本或公众披露要求。

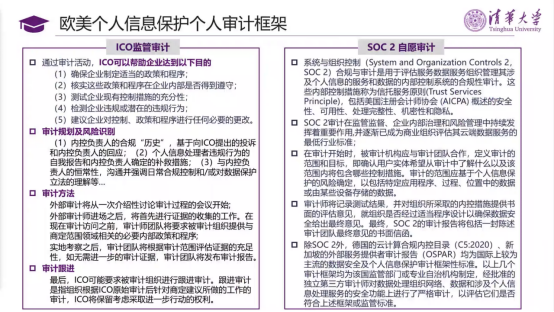

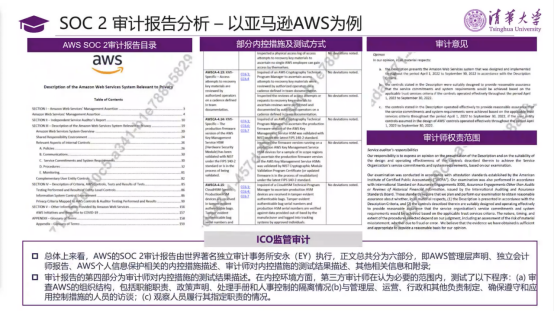

IOC监督下的第三方强制审计外,许多国家云服务个人数据处理企业也会自愿性的参与由第三方审计师进行的个人信息保护审计,如美国会计师协会制定的SOC 2与德国的C5:2020,以回应自身客户公众监管机构对个人信息保护方面的持续关注。

以上是亚马逊AWS的SOC 2审计报告,审计师在自身的权责范围内对AWS 100多条个人信息保护相关内控措施的有效性,进行逐条描述和验证,并给出无保留审计意见。

第三部分:数据安全风险盘点

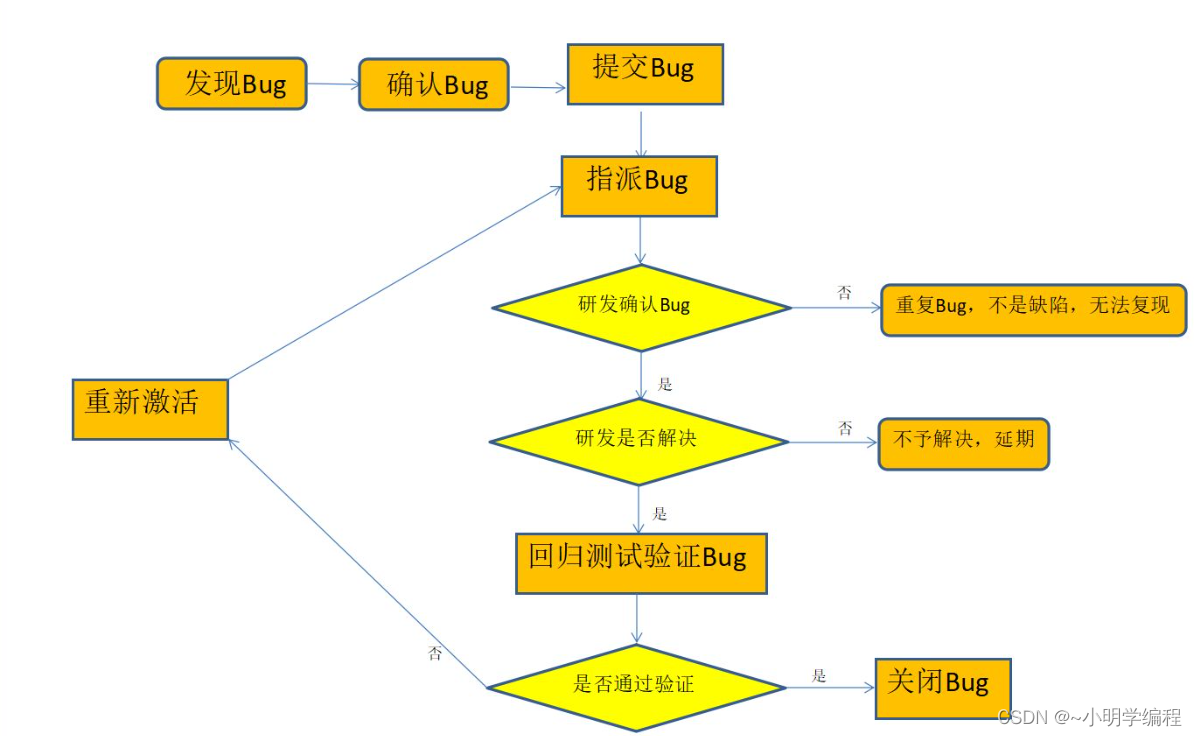

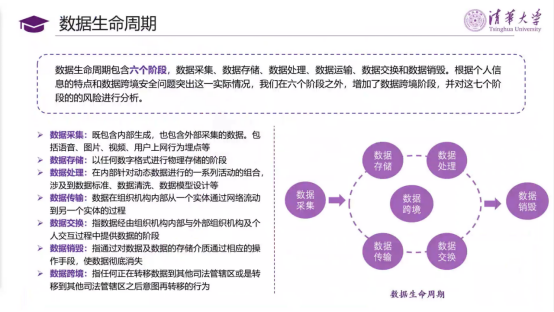

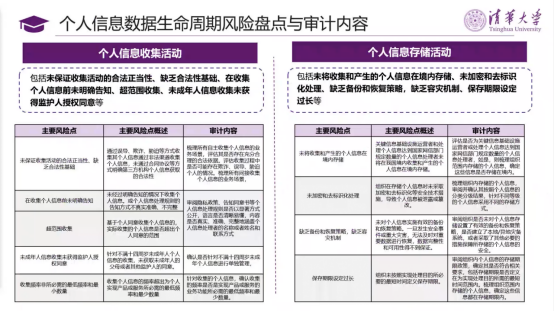

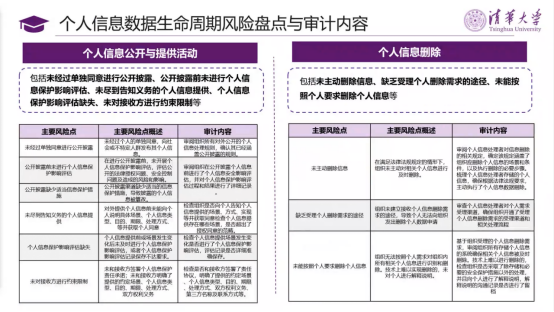

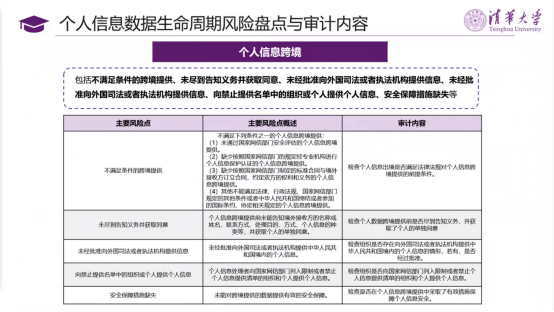

根据国外先进的实践经验分析,个人信息保护审计以个人信息数据处理过程中的风险为基础,结合数据处理控制措施,以不同验证手段,以审查个人信息处理者内控措施有效性。

下面我们将从个人信息数据生命周期角度,在每个阶段深入分析我们应该关注的主要风险点和审计关注点。

第四部分:数据安全评估体系和个人信息保护审计

数据安全评估体系最佳解决方案是以数据为中心的安全模型,包括以下四个部分:数据发现、身份和访问管理、防损和数据保护以及治理与合规。

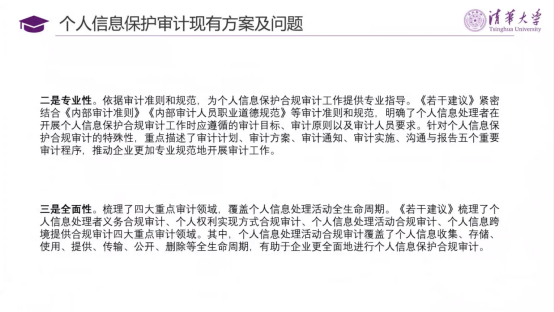

在各个协会和企业的近20位专家共同编制的若干建议,具有以下三大特点:合规性、专业性和全面性。

由于企业和组织机构对信息审计的认识不足,加之信息审计相关人才和相关工具的缺乏,因此我国急需建立一套区别于信息系统审计的个人信息保护合规审计制度体系,明确规定个人信息保护合规审计流程、审计事项与审计方法,从而督促个人信息处理者有效合规。

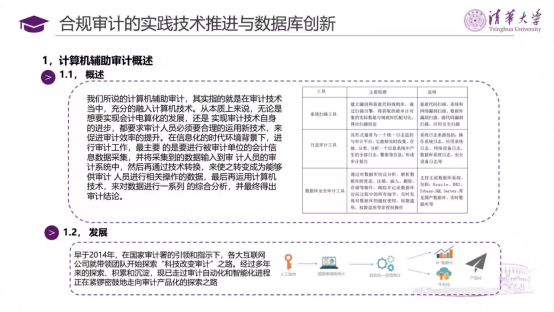

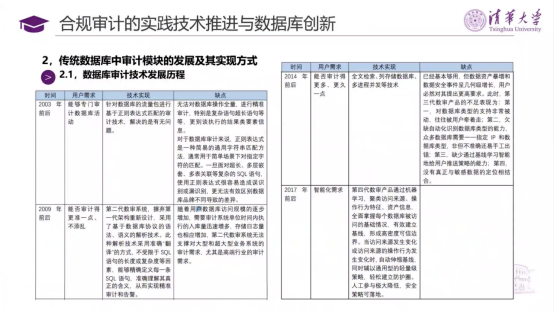

第五部分:数据安全与个人信息保护合规审计的数据库创新与智能化探索

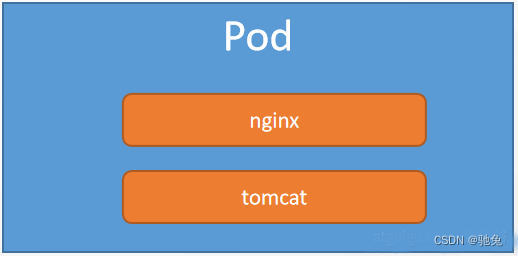

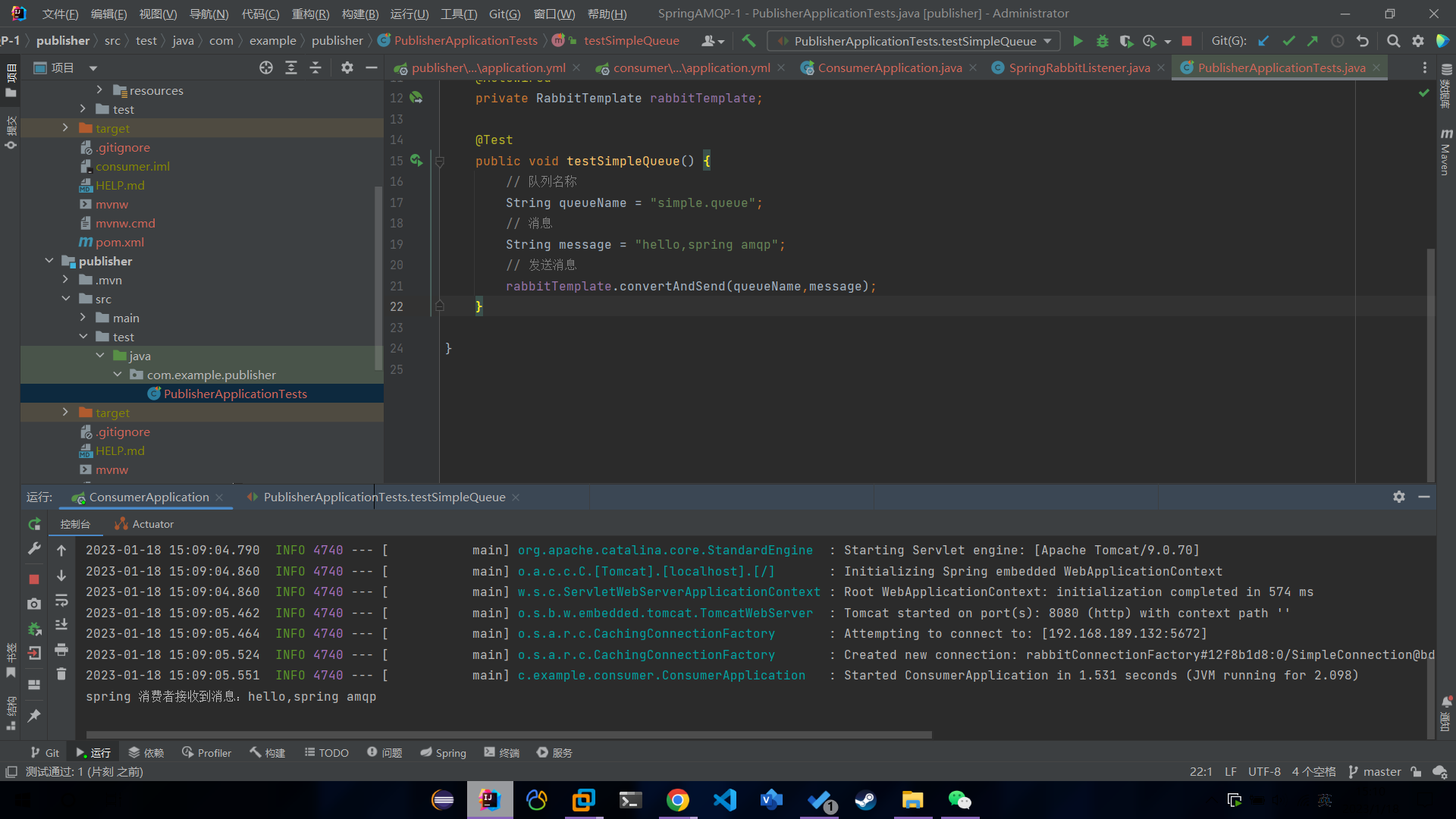

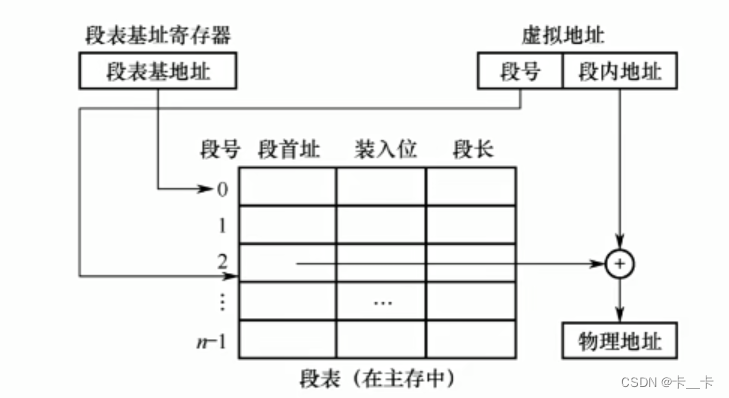

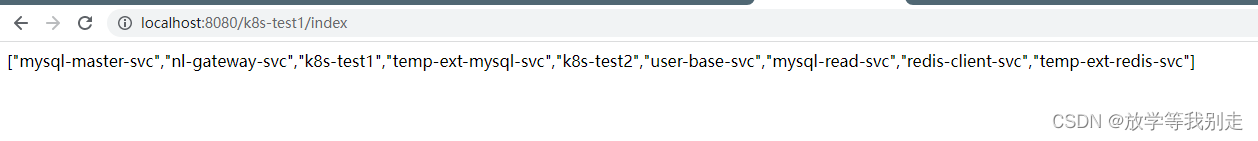

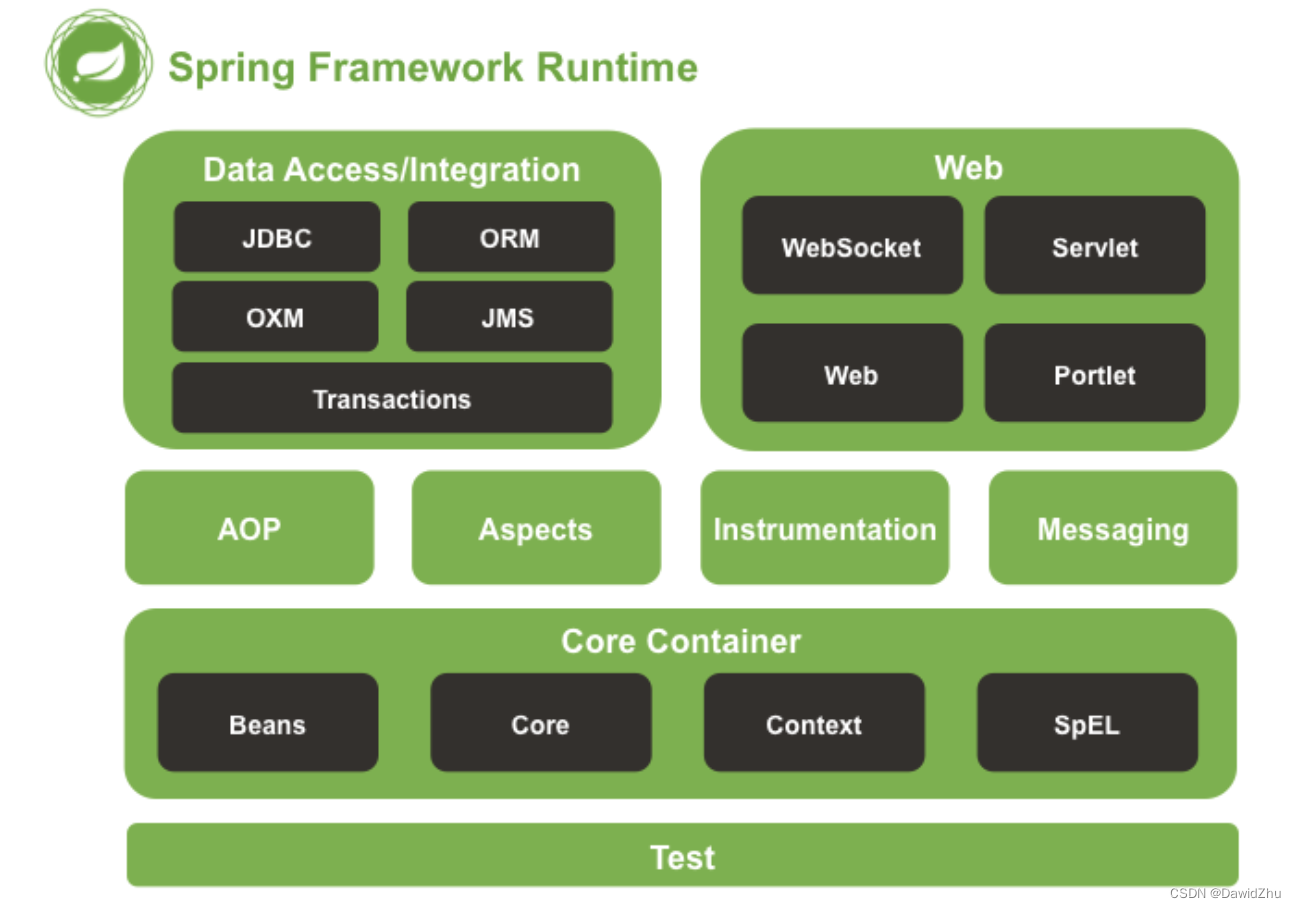

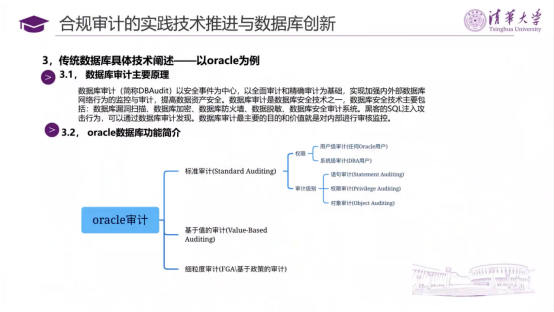

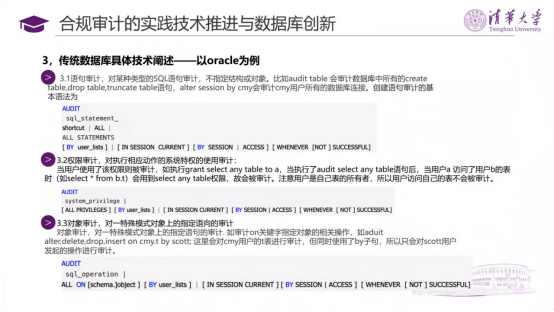

以oracle为例,探究了传统数据库具体技术,包含了三种功能:标准审计、基于值的审计和细粒度审计,分别支持以下三种标准审计模型:语句审计、权限审计和对象审计。

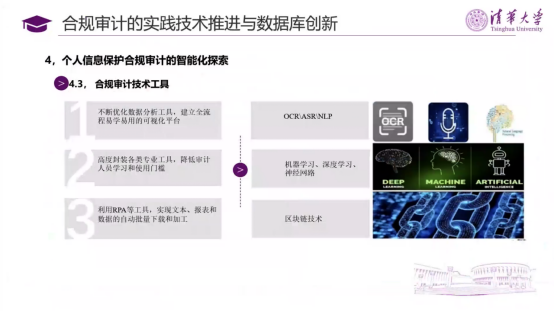

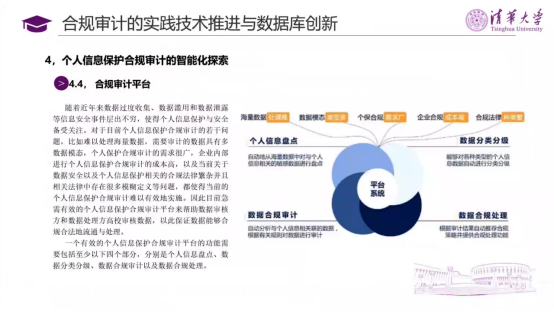

个人信息保护合规审计平台的功能包括以下四个部分:

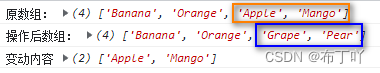

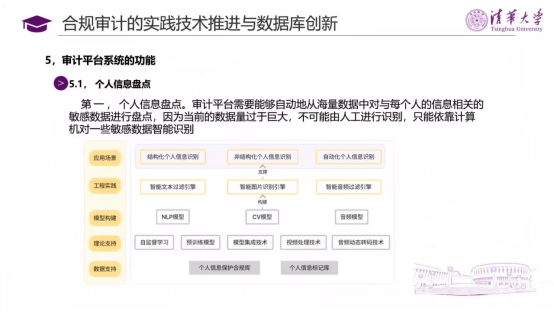

第一,个人信息盘点。涉及技术包括:自然语言处理、图像处理、语音处理和视频处理等;

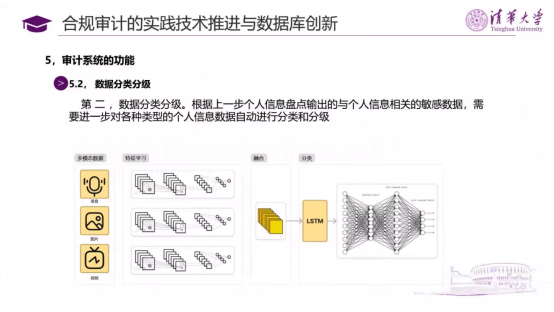

第二,数据分类分级。通过构建机器学习算法和模型对数据进行分类和分级;

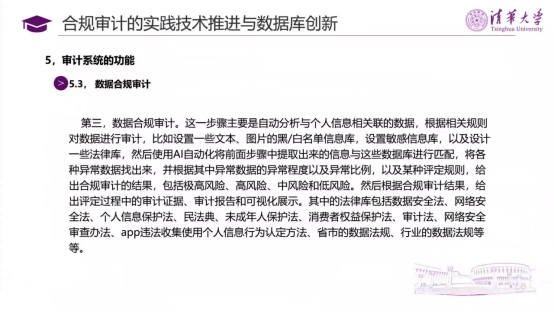

第三,数据合规审计。自动分析与个人信息相关联的数据,根据相关规则进行审计;

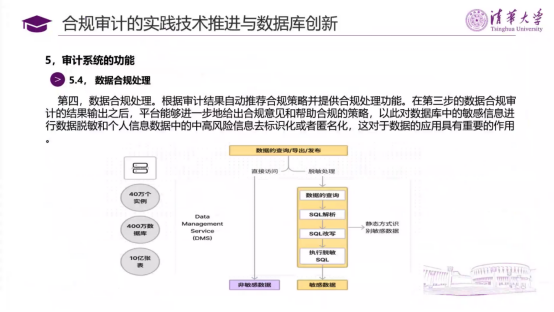

第四,数据合规处理。根据审计结果自动推荐合规策略,并提供一系列的合规处理功能。

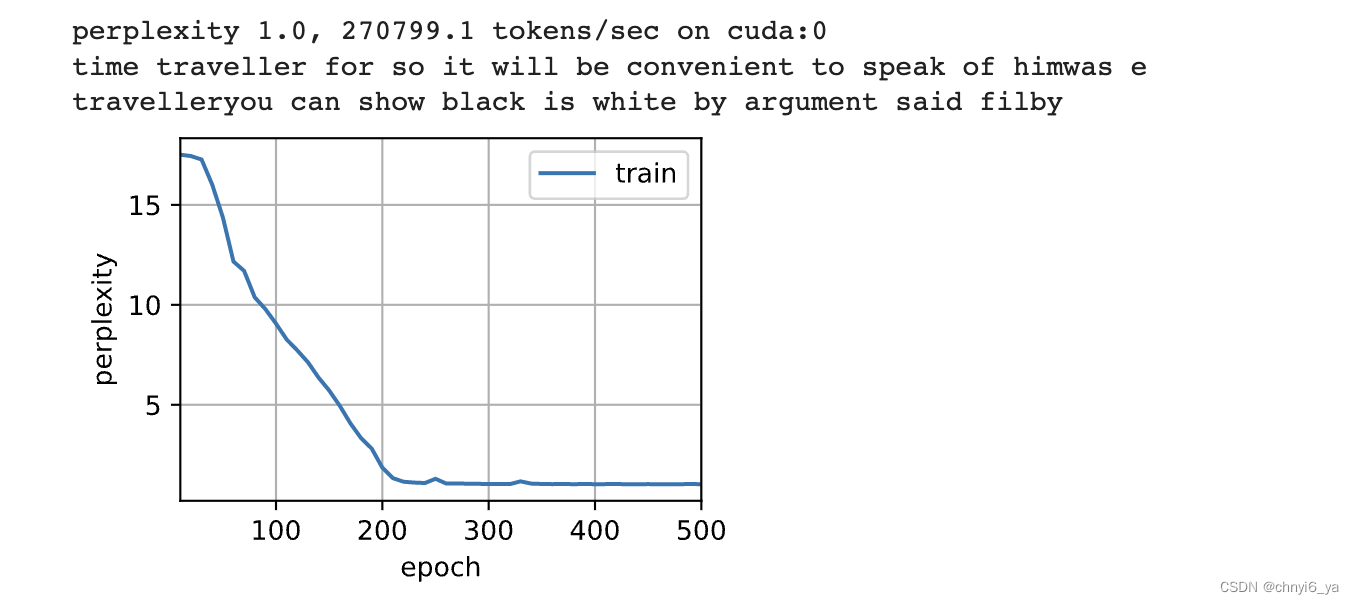

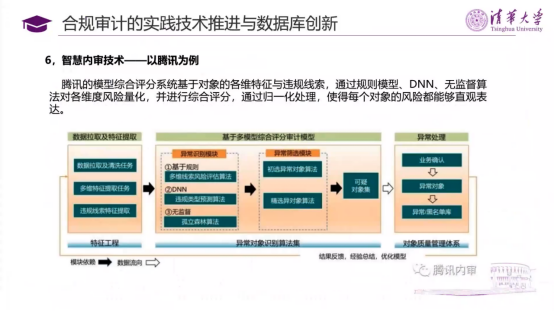

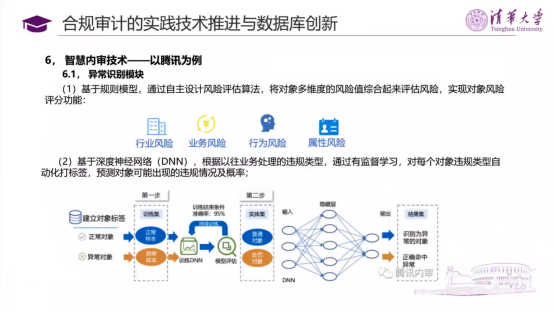

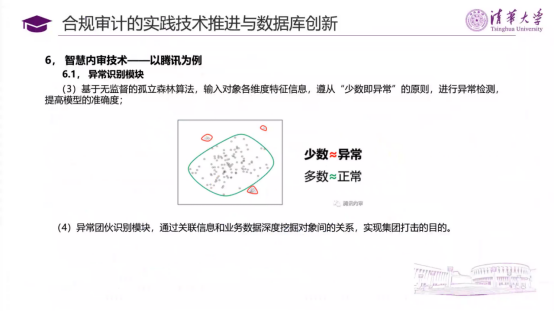

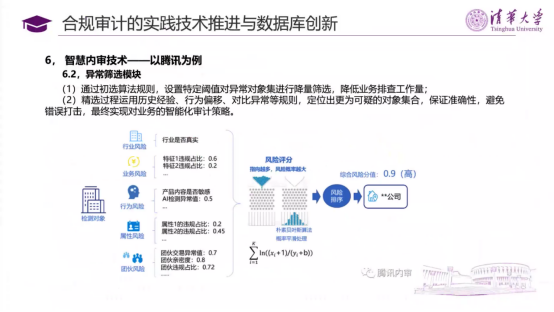

以腾讯智慧内审技术为例,分析他们的智能化数据安全审计手段。总体来说,腾讯基于对象的各维特征与违规线索,通过规则模型、深度神经网络和无监督算法等,对各个维度风险进行量化,直观表达审计风险。

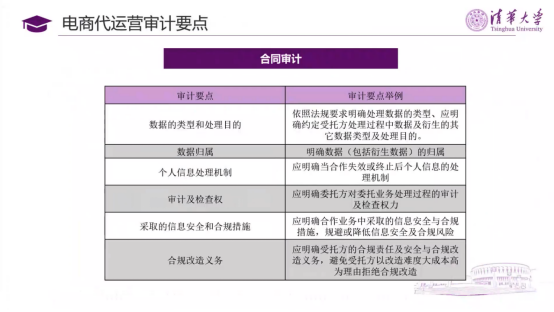

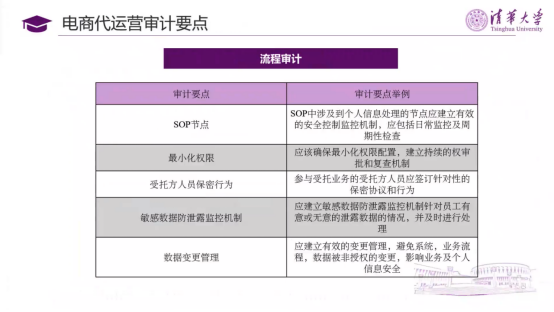

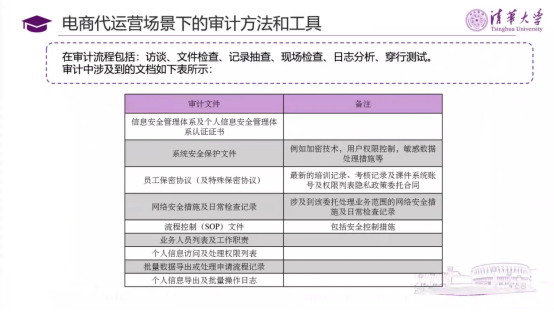

第六部分:电商代运营场景下个人信息保护审计解决方案

以上是我们的参考文献,谢谢大家!

编辑整理:陈龙