前言

依稀记得是22年 7、8月份参加的HW,当时是比较炎热的时候,但又夹杂一丝秋意。也是头一次去离家乡比较远的地方,多少有点忐忑……(怕被噶腰子、水土不服、吃穿用住没着落等等),但最终也是平安无事且顺利的度过了那半个月的时间,现在回忆起来有点唏嘘了。

碎碎念

因为当时还是在校学生,没啥经验,所以也关注了几个公众号,然后投了投简历,随后就是与中间商取得了联系,然后面试了好几家厂商,其中也是比较曲折,但最终上了蓝初,因此写下此贴。

某服三面

第一面(视频面)

第一面比较简单,但是是视频面,这对于当时我第一次参加面试来说是很要命的(紧张的一批啊,导致我在面试的过程中,您和你掺杂着用)。不过还好,对方看起来是个在校女大学姐,背后有书架,看着像某校宿舍

面试官:emmm,你先来个自我介绍吧。

我:emmm,面试官您好,我叫xxxxxx,我是来自xxx大学的学生,我是xxx专业,大学主要学习的课程是web安全攻防、python编程基础、数据恢复与备份等(反正就是专业课,简单介绍了一些)。参加过一些CTF比赛,拿过某省赛一等奖,然后也挖到过一些高校漏洞(这里主要讲漏洞挖掘成果:某校园登录任意用户密码修改、某校论坛越权、某校SQL注入、某校文件上传等)。大概介绍个3分钟左右。

面试官:你是面的蓝初对吧。

我:是的。(我这边讲话,她那边酷酷用电脑记录。)

面试官:那你之前有接触过HW或者接触安全设备吗?

我:[我说我之前接触过某些厂商的设备,简单描述了一下功能和界面啥的,这里不做展开。]

面试官:知道OWASP TOP 10吗?

我:嗯,清楚的[当时查了下的资料,这个TOP10 是22年的]

-

注入

-

SSRF

-

安全日志记录和监控失败

-

识别和认证失败

-

不安全的设计

-

失效的访问控制

-

软件和数据完整性故障

-

加密机制失效

-

安全配置错误

-

易受攻击的组件

面试官:会语言吗,都熟悉哪些语言?

我:python和php都学过一些,php的话可以写出基本的登录和注册验证,数据库连接这些,python的话会写一些安全脚本。

面试官:如果给你一个100分的渗透,你给自己打多少分?

我:[我的天,第一次面试就遇到这种打分题,当时直接脑子空白了。],我会给自己打个60分,因为我目前的水平来说,主要挖的逻辑漏洞比较多,然后是弱口令,SQL这些,内网方面还不是特别熟悉,然后也比较少getshell。

面试官:对病毒分析这一块有了解吗?

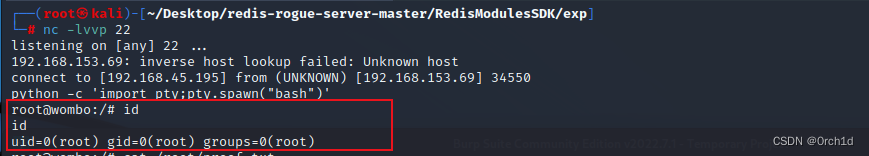

我:[因为当时学校有开设:应急响应的课,所以直接回答说有],有了解的,比如挖矿病毒,可以使用ps aux命令排查CPU使用情况,同时可以使用netstat -alpt查看是否有异常的网络通信,可以将异常的IP或者域名放到微步在线等威胁情报平台进行研判分析,以及可以排查是否有异常的进程,比如一些alksd这种乱的进程名,可以通过进程定位到相应的文件,然后对其进行下一步处理,也可以查看是否有异常文件,比如查看文件的修改时间和创建时间是否正常,文件名是否正常。然后也可以将病毒文件提取出来放到沙箱进行分析研判等等。[说了一堆,基本上将应急响应课上学习到的能记到的知识全部说出来了。]

面试官:说说你都用过哪些漏洞工具?

我:用过SQLMAP,burp suite,NMAP,AWVS,Nessus,MSF,cobalt strike,御剑,7KB等等[基本上将用过的想的起来的全说了。]

面试官:说说你对研判组的看法?

我:[懵了,彻底懵了,我不是面的蓝初吗?怎么问我研判?不过还好当时了解了一些研判的知识,随机应变了一下],研判组的话,在我看来主要是对监控组提交过来的内容进行研判分析,比如监控组那边从安全设备上提取了一个IP或域名并提交过来,那么研判组需要拿着这个ip或域名去分析是否为恶意IP或域名,比如通过微步在线等威胁情报平台去综合分析,然后得到研判结果后,将这个ip或者域名交给处置组去进行下一步的处理。

面试官:我看你有渗透的一个经理,能说说自己对于自己水平的评估吗?

我:[当时那个渗透其实主要是给学长打杂,因为比较菜~]emmm,我觉得我还有待继续学习吧。当时主要是跟着学校的学长去做任务的,然后我是主要做信息收集,通过fofa,指纹识别,以及nmap等收集目标的相关信息等等。

面试官:OK,我这边没有啥问题了,你这边看一下又什么问题需要问我的吗?

我:[我当时就很忐忑,第一次参加面试]面试完之后会有结果通知吗?

面试官:emmm,如果面试通过了,稍后会有人员给你打电话进行是技术面试的。

我:好的,那我这边没有别的问题了。

结束,面完了人已经麻了,因为末尾的时候她说这是一面,我当时天真以为就一面来着。

第二面(视频面)

很快啊,快到饭点的时候第二面的电话就打过来了,约到午休的时候13点多面试,依稀记得当时天气非常热,跑到学校的小树林里边椅子上坐着等待电话的“审判”,真正意义上的汗流浃背,结果视频的时候,对面还坐着俩人,一个看着很像大佬,一个年长一些可能是个领导,接下来可想而知,是两个人轮着问问题。

面试官:自我介绍一下

我:[依旧是我自己的自我介绍模板了,不再赘述]

面试官:说一说shiro的特征

我:返回包中的头部会包含rememberMe=deleteMe字段

面试官:说一说shiro的两个利用条件

我:[其实当时这个问题我只回答出了一个,并且楞了一会,然后说我后面会去查缺补漏的。]emmm,代码里面包含了编码的AES密钥

这里附上网上找的资料:https://juejin.cn/post/7133959651653058574#heading-5

面试官:如何看设备去分析攻击?

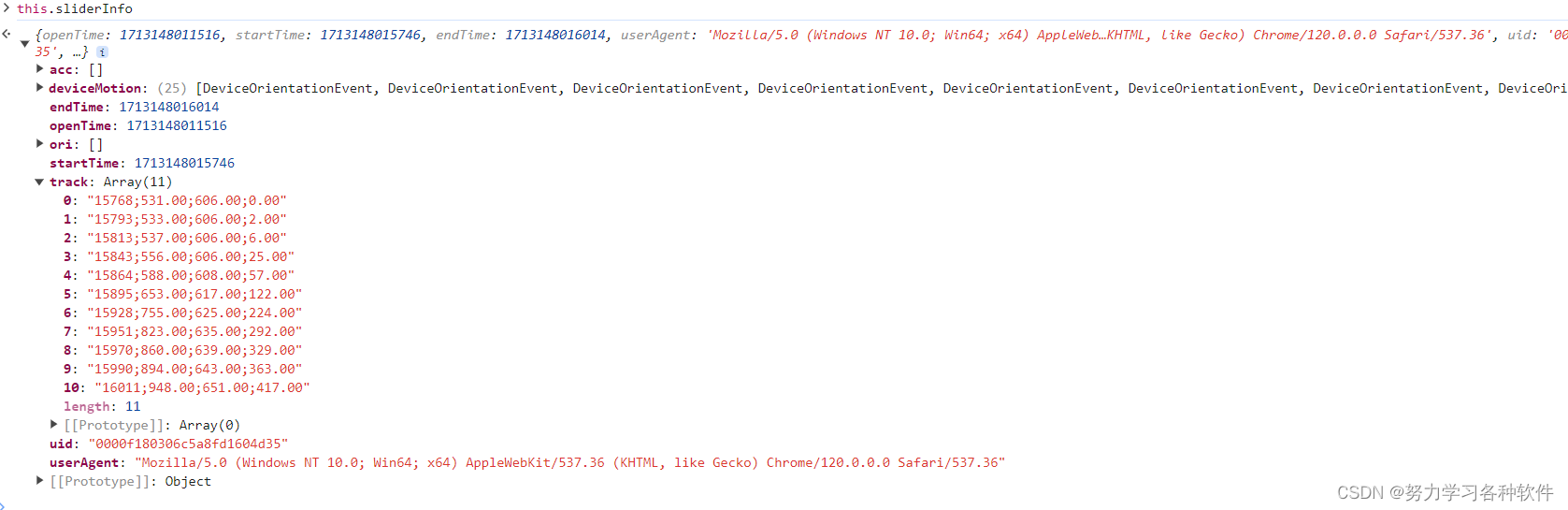

我:[其实这里就是在问如何分析误报以及看你有没有用过设备]emmm,可以通过设备告警,筛选出可疑攻击和数据包,然后对数据包进行复现,比如安全设备上报了个SQL注入,那就拿着数据包中的exp在得到授权的情况下去对SQL注入进行复现,如果注入成功,就说明这确实是攻击,并且需要上报,对相应的ip或域名作出处理,如果复现失败,那么可能是设备误报。

面试官:对于应急响应有没有了解?

我:[正好学了这门课,举了个例子]有的,给举了一个挖矿中病毒的例子,然后对相应的ip或域名进行封禁,做好主机隔离,进程查杀,文件清理等。

面试官:说一说冰蝎的特征?

我:[这里就附上一些常见的webshell连接工具的特征了,当时回答的不是特别全。]

-

常见WebShell客户端的流量特征 -

菜刀 -

菜刀 webshell 只使用了 url 编码 + base64 编码,shell 特征就是传输参数名为 z0,还存在int_set("display_erros","0")字符串特征 -

蚁剑 -

默认的蚁剑 shell,连接时会请求两次,其请求体只是经过 url 编码,其流量中也存在和蚁剑一样的代码 -

第一次请求,关闭报错和 magic_quotes,接下来去获取主机的信息 -

第二次请求,会把主机目录列出来 -

冰蝎2.0 -

使用 aes 加密发起三次请求 -

第一次请求服务端产生密钥写入 session,session 和当前会话绑定,不同的客户端的密钥也是不同的 -

第二次请求是为了获取 key,第三次使用 key 的 aes 加密进行通信 -

冰蝎3.0 -

使用 aes 加密发起两次请求 -

3.0 分析流量发现相比 2.0 少了动态密钥的获取的请求,不再使用随机生成 key,改为取连接密码的 md5 加密值的前 16 位作为密钥 -

一次请求为判断是否可以建立连接,少了俩次 get 获取冰蝎动态密钥的行为,第二次发送 phpinfo 等代码执行,获取网站的信息 -

哥斯拉 -

支持 n 种加密 -

采用了和冰蝎 3.0 一样的密钥交换方式,哥斯拉建立连接时会发起三次请求,第一次请求数据超级长,建立 session,第二三次请求确认连接

面试官:如果提前入场工作,你会对客户提哪些建议

我:我给客户的建议是,对于弱口令系统进行整改,修改为符合复杂度要求的密码;对一些存在漏洞或者比较老的中间件或者组件进行升级或加固;对于一些边缘资产或者废弃的资产,在不影响业务的情况下可以下架;关闭不必要的端口;给终端安装安全防护软件;在hw开始可以进行一次模拟渗透和安全基线核查;对人员开展网络安全教育培训。

面试官:你经历过社工吗?你会社工吗?

我:我没经历过社工,但是我知道社工的一些方法,这里就不展开了。

面试官:你对于钓鱼攻击有没有了解?

我:有了解的,钓鱼攻击是攻击者通过将恶意的链接或者木马等恶意软件伪装成正常的链接、邮件、文件或者软件发送给受害者,诱导受害者点击链接、安装软件或者导向网站,从而导致受害者主机失陷或者敏感信息如OA账号密码等信息泄露。比如,可以将木马伪装成安全防护软件,然后通过邮件的形式投放到目标,然后以重要时期为由升级安装安全防护软件,抓住人的心理,催促目标进行安装,然后进行下一步获取权限或者其他操作。

面试官:说说你觉得防范钓鱼攻击最重要的是什么?

我:我觉得还是人员的安全意识培训最重要,在重要时期需要着重对人员进行网络安全意识的培训,让他们不要去点击来历不明的邮件链接,有状况先向上级汇报和沟通,从人员这一层来杜绝钓鱼攻击。

后面就是反问环节了,因为对方主要是技术面,所以也没有其他要问的,然后就挂断了。

第三面(电话面)

第三面主要是因为内部对接出了点问题,导致我面了三次,第一次面试我就遇上了面三次,差点绷不住了。第三面也是问一些技术问题,知道最后我问还有面试吗才得知是搞错了,我多面了一次害。

最后

最后也是成功面过了,虽然薪资不高,但毕竟是第一次去参加,所以也是抱着长见识,长经验的心态去的,从到客户现场的头几天紧张的冒冷汗到后面10几天的淡然,也算是心理上的成长了。结束后也是在当地玩了一两天,到处瞎逛了下,然后就背上电脑和书包回家了~

申明:本账号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法。

免费领取安全学习资料包!

渗透工具

技术文档、书籍

面试题

帮助你在面试中脱颖而出

视频

基础到进阶

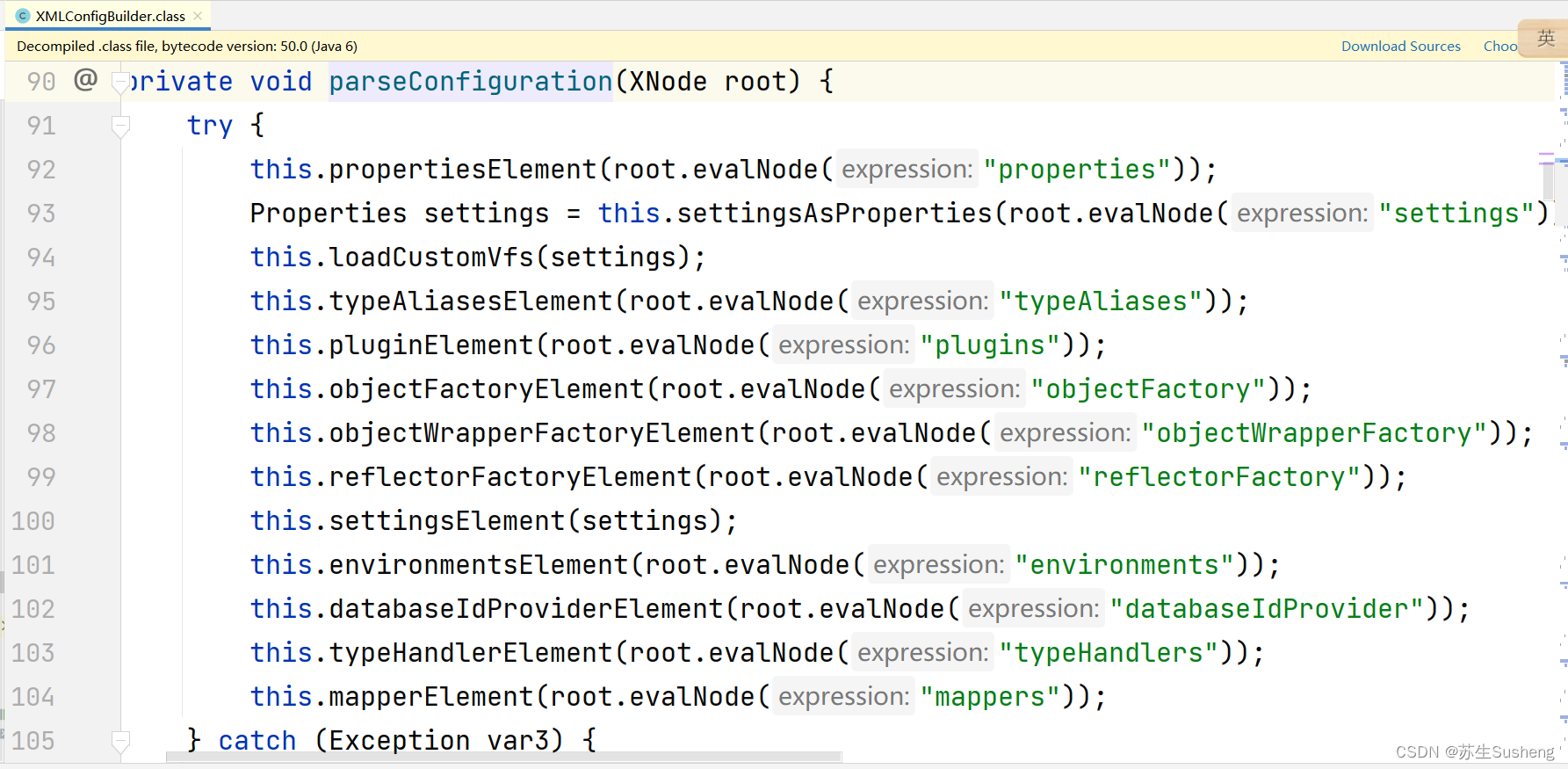

环境搭建、HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等

应急响应笔记

学习路线