文章目录

- Pre

- HMAC概述

- 常见的Hmac算法

- Code

- 随机的key的生成 KeyGenerator

- HmacMD5

- 用Hmac算法取代原有的自定义的加盐算法

- HmacMD5 VS MD5

- HmacSHA256

Pre

加密与安全_深入了解哈希算法中我们提到,

存储用户的哈希口令时,要加盐存储,目的就在于抵御彩虹表攻击。

digest = hash(input)

正是因为相同的输入会产生相同的输出,我们加盐的目的就在于,使得输入有所变化:

digest = hash(salt + input)

这个salt可以看作是一个额外的“认证码”,同样的输入,不同的认证码,会产生不同的输出。因此,要验证输出的哈希,必须同时提供“认证码”。

Hmac算法就是一种基于密钥的消息认证码算法,它的全称是Hash-based Message Authentication Code,是一种更安全的消息摘要算法。

Hmac算法总是和某种哈希算法配合起来用的。例如,我们使用MD5算法,对应的就是HmacMD5算法,它相当于“加盐”的MD5:

HmacMD5 ≈ md5(secure_random_key, input)

HMAC概述

HMAC(Hash-based Message Authentication Code)算法是一种基于哈希函数的消息认证码算法,用于验证消息的完整性和认证消息的发送者。它结合了哈希函数和密钥,通过将密钥与消息进行哈希运算来生成消息认证码。

HMAC的计算过程如下:

- 首先,选择一个适当的哈希函数(如MD5、SHA-1、SHA-256等)和一个密钥。

- 将密钥进行适当的填充和处理,以满足哈希函数的输入长度要求。

- 将消息与填充后的密钥按照特定的方式进行组合。

- 对组合后的数据进行哈希运算。

- 将哈希结果作为消息认证码输出。

接收方在接收到消息后,也会使用相同的密钥和哈希函数来计算消息的HMAC值,并与发送方发送的HMAC值进行比较。如果两者一致,则消息完整且来自合法发送者;否则,可能存在消息被篡改或来自未经授权的发送者的风险。

通俗地讲,HMAC算法就像是一种“密码验证器”,它确保数据在传输过程中不被篡改。

想象你要给朋友寄一封信,但你担心信被别人篡改了。你可以用HMAC来解决这个问题。首先,你会在信封上写下你的签名。但这次不是用笔签名,而是用一种特殊的技巧来生成一个“密钥”。这个密钥就像是你的个人密码,只有你和你的朋友知道。

然后,你把这个签名和信一起寄出去。你的朋友收到信后,也知道这个密钥。他会用同样的方法再次生成签名,然后比对你寄来的签名。如果两个签名一样,说明信没有被篡改,因为只有你和你的朋友知道这个特殊的“密码”。

所以,HMAC就是通过一种双重的“密码”验证机制,确保数据的完整性和安全性。HMAC算法具有较强的安全性和广泛的应用,常用于网络通信、数据传输、数字签名等领域,以确保数据的完整性和安全性。

常见的Hmac算法

HMAC(Hash-based Message Authentication Code)算法可以与许多哈希函数结合使用,常用的哈希函数包括:

- HMAC-MD5:使用MD5哈希函数生成HMAC。

- HMAC-SHA1:使用SHA-1哈希函数生成HMAC。

- HMAC-SHA256:使用SHA-256哈希函数生成HMAC。

- HMAC-SHA512:使用SHA-512哈希函数生成HMAC。

这些算法提供了不同的哈希函数选项,可以根据安全性需求和性能考虑选择适合的算法。通常情况下,较新的SHA-256和SHA-512算法被认为比MD5和SHA-1更安全,因此在安全要求较高的场景中更常用。

Code

随机的key的生成 KeyGenerator

通过使用Java标准库中的KeyGenerator生成安全的随机密钥,可以确保密钥的随机性和安全性,从而增强了加密算法的安全性。

KeyGenerator类提供了生成对称密钥的功能,可以根据指定的算法和安全随机数生成器来生成密钥。通常情况下,可以使用

KeyGenerator.getInstance(String algorithm)方法来获取KeyGenerator实例,- 然后使用

KeyGenerator.init(int keysize)方法指定密钥的长度, - 最后通过

KeyGenerator.generateKey()方法生成密钥。

这样生成的密钥通常会具有足够的长度和随机性,能够抵御常见的密码攻击,如穷举搜索和字典攻击。因此,使用Java标准库中的KeyGenerator生成安全的随机密钥是一种推荐的做法,有助于提高系统的安全性。

HmacMD5

HmacMD5可以看作带有一个安全的key的MD5。使用HmacMD5而不是用MD5加salt,有如下好处:

HmacMD5使用的key长度是64字节,更安全;Hmac是标准算法,同样适用于SHA-1等其他哈希算法;Hmac输出和原有的哈希算法长度一致。

可见,Hmac本质上就是把key混入摘要的算法。验证此哈希时,除了原始的输入数据,还要提供key。

package com.artisan.securityalgjava.hmac;

import javax.crypto.KeyGenerator;

import javax.crypto.Mac;

import javax.crypto.SecretKey;

import java.math.BigInteger;

/**

* @author 小工匠

* @version 1.0

* @mark: show me the code , change the world

*/

public class HmacTest {

public static void main(String[] args) throws Exception{

// 创建 KeyGenerator 实例并指定算法为 HmacMD5

KeyGenerator keyGen = KeyGenerator.getInstance("HmacMD5");

// 生成随机密钥

SecretKey key = keyGen.generateKey();

// 打印随机生成的密钥

byte[] skey = key.getEncoded();

System.out.println("随机生成的密钥:" + new BigInteger(1, skey).toString(16));

// 创建 Mac 实例并指定算法为 HmacMD5

Mac mac = Mac.getInstance("HmacMD5");

// 初始化 Mac 实例

mac.init(key);

// 更新消息

mac.update("HellArtisan".getBytes("UTF-8"));

// 计算 HMAC 值

byte[] result = mac.doFinal();

// 打印 HMAC 值

System.out.println("HMAC 值:" + new BigInteger(1, result).toString(16));

}

}

使用Java标准库生成HmacMD5算法的随机密钥,并计算给定消息(“HellArtisan”)的HMAC值。

用Hmac算法取代原有的自定义的加盐算法

我们可以用Hmac算法取代原有的自定义的加盐算法,因此,存储用户名和口令的数据库结构如下:

| username | secret_key | password |

|----------|----------------------------------|---------------------------------------|

| bob | a8c06e05f92e...5e16 | 7e0387872a57c85ef6dddbaa12f376de |

| alice | e6a343693985...f4be | c1f929ac2552642b302e739bc0cdbaac |

| tim | f27a973dfdc0...6003 | af57651c3a8a73303515804d4af43790 |

每行包含用户名(username)、随机生成的密钥(secret_key,长度为64字节),以及使用Hmac算法生成的密码哈希值(password)。密钥用于计算Hmac,确保密码的安全性。

package com.artisan.securityalgjava.hmac;

import java.util.Arrays;

import javax.crypto.*;

import javax.crypto.spec.*;

/**

* HMAC示例:使用预先生成的密钥计算HMAC值

* @author artisan

*/

public class HmacVerifyTest {

public static void main(String[] args) throws Exception {

// 预先生成的密钥

byte[] hkey = new byte[]{106, 70, -110, 125, 39, -20, 52, 56, 85, 9, -19, -72, 52, -53, 52, -45, -6, 119, -63,

30, 20, -83, -28, 77, 98, 109, -32, -76, 121, -106, 0, -74, -107, -114, -45, 104, -104, -8, 2, 121, 6,

97, -18, -13, -63, -30, -125, -103, -80, -46, 113, -14, 68, 32, -46, 101, -116, -104, -81, -108, 122,

89, -106, -109};

// 创建SecretKey对象

SecretKey key = new SecretKeySpec(hkey, "HmacMD5");

// 获取Mac实例并指定算法为HmacMD5

Mac mac = Mac.getInstance("HmacMD5");

// 使用密钥初始化Mac实例

mac.init(key);

// 更新消息

mac.update("HelloArtisan".getBytes("UTF-8"));

// 计算HMAC值

byte[] result = mac.doFinal();

// 打印HMAC值

System.out.println(Arrays.toString(result));

// [-22, 82, 110, 65, -70, -122, 93, 121, 48, 96, -40, -78, 126, 46, -47, 112]

}

}

// 创建SecretKey对象,使用预先生成的密钥字节数组和算法名称"HmacMD5"

SecretKey key = new SecretKeySpec(hkey, "HmacMD5");

这行代码的作用是创建一个SecretKey对象,使用预先生成的密钥字节数组(hkey)作为密钥,同时指定算法名称为"HmacMD5"。

这就是恢复SecretKey的代码。

HmacMD5 VS MD5

相比于直接使用MD5哈希算法,使用HmacMD5算法需要经过一些额外的步骤来生成哈希值。

下面是使用HmacMD5算法生成哈希值的步骤:

- 通过名称"

HmacMD5"获取KeyGenerator实例。 - 通过

KeyGenerator创建一个SecretKey实例,这个密钥将用于初始化Mac实例。 - 通过名称"

HmacMD5"获取Mac实例。 - 用

SecretKey初始化Mac实例,以指定使用的密钥。 - 对

Mac实例反复调用update(byte[])输入数据,可以多次调用update方法以输入数据的不同部分。 - 调用

Mac实例的doFinal()方法获取最终的哈希值。

这些步骤确保了使用HmacMD5算法生成哈希值时的安全性和正确性。 HmacMD5算法结合了MD5哈希算法和密钥,提供了更高的安全性和防御性,适用于需要对消息进行完整性验证和身份认证的场景。

HmacSHA256

https://github.com/aperezdc/hmac-sha256/blob/master/hmac-sha256.c

package com.artisan.securityalgjava.hmac;

import javax.crypto.Mac;

import javax.crypto.spec.SecretKeySpec;

import java.security.InvalidKeyException;

import java.security.NoSuchAlgorithmException;

/**

* @author 小工匠

* @version 1.0

* @mark: show me the code , change the world

*/

public class HmacSHA256Example {

public static void main(String[] args) {

// 要加密的消息

String message = "Hello, HMAC!";

// 密钥

String key = "secretKey";

try {

// 计算HMAC-SHA256值

byte[] result = calculateHmacSHA256(message, key);

// 将字节数组转换成十六进制字符串

String hmacSHA256 = bytesToHex(result);

// 打印HMAC-SHA256值

System.out.println("HMAC-SHA256: " + hmacSHA256);

} catch (NoSuchAlgorithmException | InvalidKeyException e) {

e.printStackTrace();

}

}

/**

* 计算HMAC-SHA256值

* @param message

* @param key

* @return

* @throws NoSuchAlgorithmException

* @throws InvalidKeyException

*/

public static byte[] calculateHmacSHA256(String message, String key)

throws NoSuchAlgorithmException, InvalidKeyException {

// 创建HmacSHA256实例

Mac hmacSHA256 = Mac.getInstance("HmacSHA256");

// 创建密钥对象

SecretKeySpec secretKey = new SecretKeySpec(key.getBytes(), "HmacSHA256");

// 使用密钥初始化Mac实例

hmacSHA256.init(secretKey);

// 计算消息的HMAC-SHA256值并返回

return hmacSHA256.doFinal(message.getBytes());

}

/**

* 将字节数组转换成十六进制字符串

* @param bytes

* @return

*/

public static String bytesToHex(byte[] bytes) {

StringBuilder result = new StringBuilder();

for (byte b : bytes) {

result.append(String.format("%02x", b));

}

return result.toString();

}

}

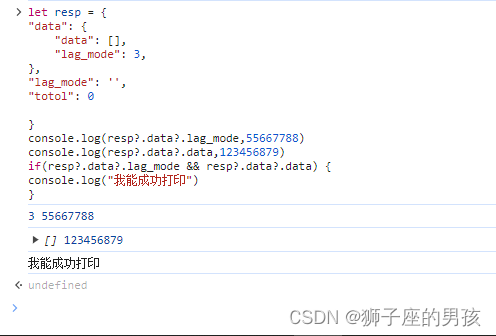

首先定义了要加密的消息和密钥。然后,使用calculateHmacSHA256方法计算消息的HMAC-SHA256值。最后,将计算得到的字节数组转换成十六进制字符串,并打印输出。

![练习 3 Web [ACTF2020 新生赛]Upload](https://img-blog.csdnimg.cn/direct/93d49f2a68414016b523c4ea5d959175.png)