一、实验环境

攻击工具:burpsuite2021.12

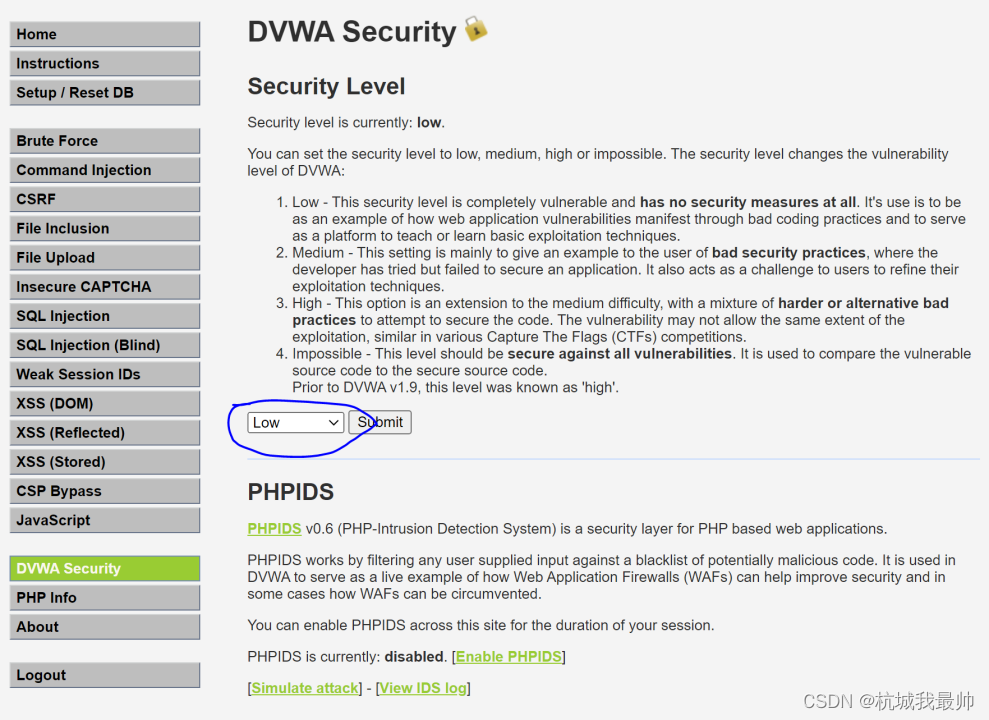

靶场:DVWA

二、实验目的

演示burpsuite的4种攻击方式

三、实验步骤

1.搭建靶场,将dvwa的网站进行发布,本文采用phpstudy管理网站

2.在DVWA Security里设置安全级别,本文从low开始讲解

3.设置安全级别之后,进入Brute force(暴力破解)界面,准备代理插件SwitchyOmega(本文采用Google浏览器,如果采用非谷歌浏览器,可自行选择代理插件)和抓包工具burpsuite2021.12

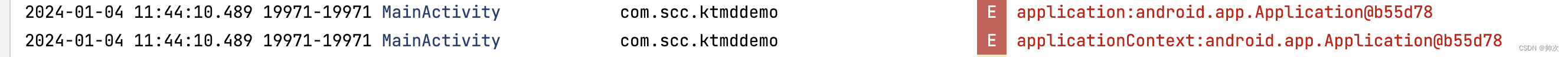

4.此时burpsuite已经抓到dvma的请求,右键点击“send to intruder”,表示将请求发送到入侵界面。

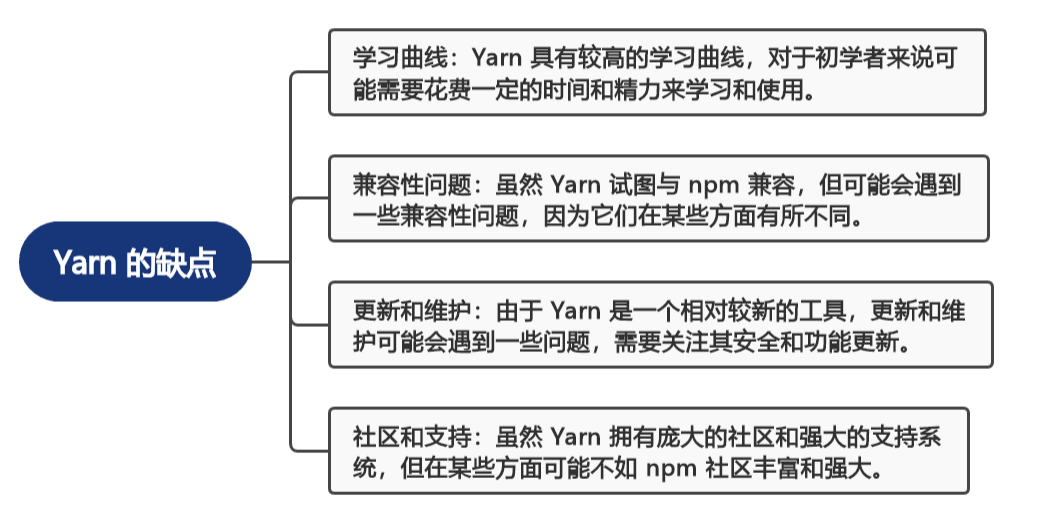

5.在intruder界面,此时开始第一种攻击方式:sniper(狙击手模式),此模式下只有一个字典,场景是明知一个变量,暴力破解另一个变量的场景,因此需要瞄准需要暴破的变量,本文选择暴破admin的密码。

6.设置完变量后,再到payloads中设置变量的值,本文选择simple list

7.设置完 payload后 ,点击右上角的start attack(开始攻击),根据请求返回的长度,来确定正确的密码。

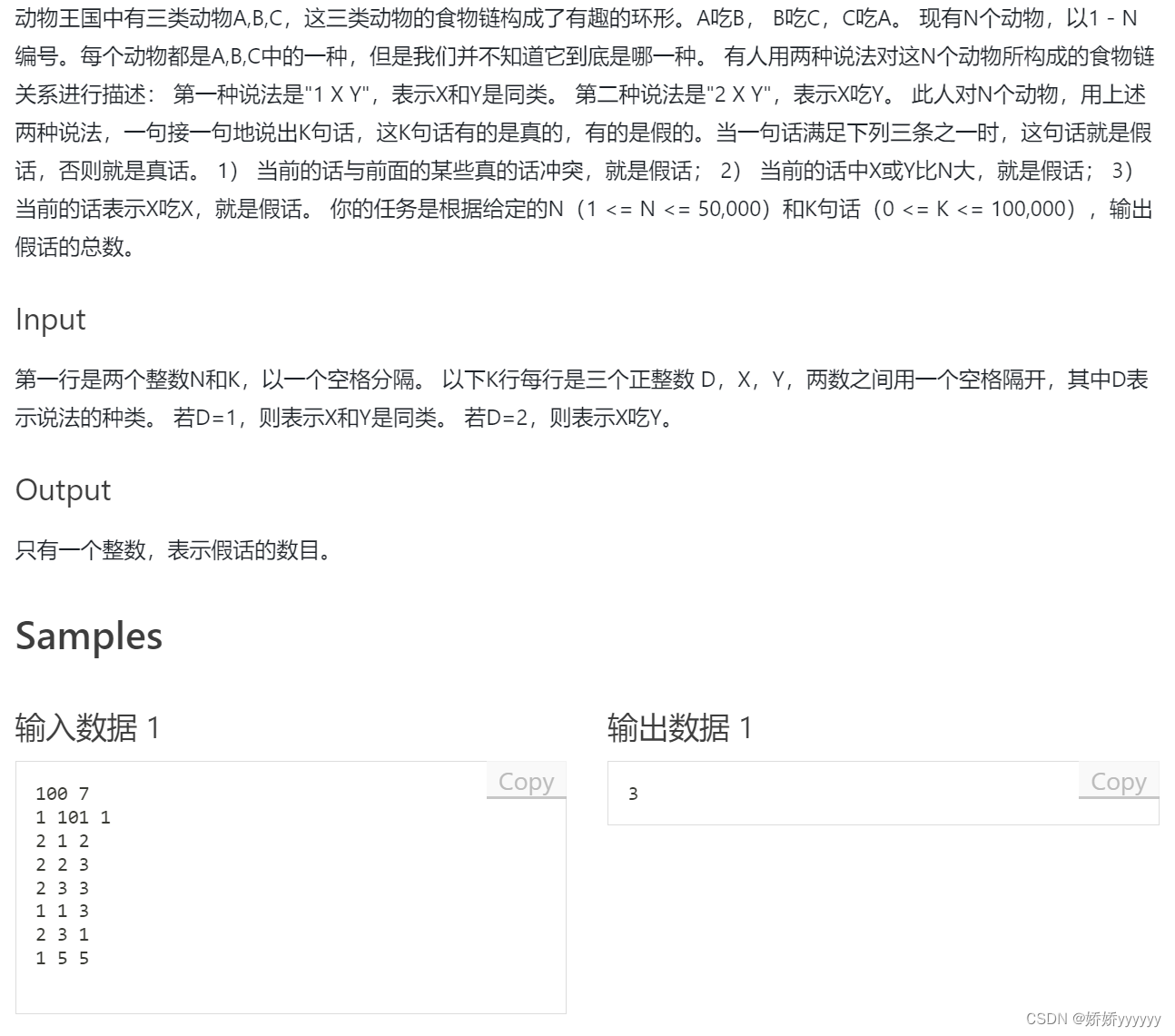

8.重新回到intruder界面,此时开始第二种攻击方式:battering ram(破城锤模式),此模式只有一个字典,场景是针对用户名跟密码是相同的情况,给username和password都添加上占位符。这样username和password都是相同的值

9.同6,设置payload

10.同7,开始攻击,此时可以看到username和password都是sdas1

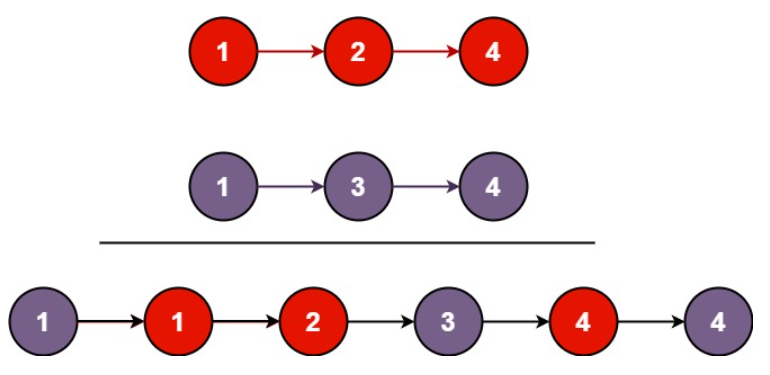

11.重新回到intruder界面,此时开始第三种攻击方式:pitchfork(叉子模式),此模式下会有两个字典,字典m和字典n,组合模式是从上往下一一对应(如果m>n,返回n个返回值)。

12.同7,开始攻击,此时可以看到username和password的变量值,分别对应上字典1和字典2的值,而且请求次数等于11图中的request count:5。

13.重新回到intruder界面,此时开始第四种攻击方式:cluster bomb(集束暴破),此模式下会有两个字典,字典m和字典n。组合成 m*n;注意此时请求次数25次。

14.同7,开始攻击,此时可以看到username和password的变量值,分别对应上字典1和字典2的值,有25种组合排列。

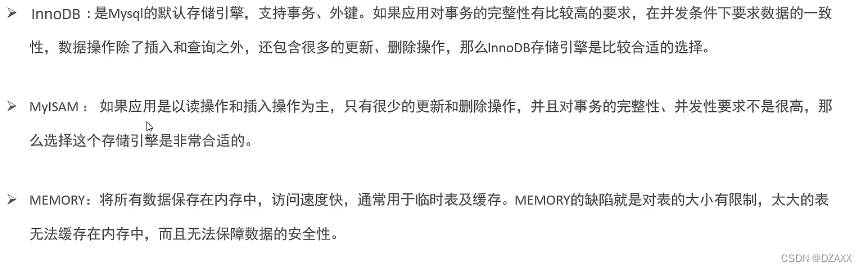

四、疑难问题

- 1.明明已经在设置了安全级别为low,结果在brute force 没有改变。

答:重启浏览器,主要是缓存的缘故。

问题截图如下:

-

- 浏览器明明已经开启代理插件,结果burp抓不到包

答:检查域名,是否跟burp设置的一样,一般为127.0.0.1,之后再检查,不代理的地址列表是否为 <-loopback>

问题截图如下:

- 浏览器明明已经开启代理插件,结果burp抓不到包

- 3.bp的窗口太小并且字体很小。

答:user options

![[VUE]1-创建vue工程](https://img-blog.csdnimg.cn/direct/50b80eff3a584e3da9ba731839a81687.png)