漏洞描述

XStream 是一个轻量级的、简单易用的开源Java类库,它主要用于将对象序列化成XML(JSON)或反序列化为对象。

在1.4.20之前的版本中存在栈缓冲区溢出漏洞,从而导致通过操纵已处理的输入流来造成拒绝服务。

在使用集合和映射的哈希码来实现强制递归哈希计算时,远程攻击者可以通过栈缓冲区溢出的错误来终止应用程序造成拒绝服务攻击。

通过在调用应用程序中捕获 StackOverflowError,可以避免此漏洞的这种影响。

该漏洞已存在 POC。

| 漏洞名称 | XStream < 1.4.20 栈缓冲区溢出漏洞 |

|---|---|

| 漏洞类型 | 栈缓冲区溢出 |

| 发现时间 | 2022/12/28 |

| 漏洞影响广度 | 一般 |

| MPS编号 | MPS-2022-58603 |

| CVE编号 | CVE-2022-41966 |

| CNVD编号 | - |

影响范围

com.thoughtworks.xstream:xstream@(-∞, 1.4.20)

修复方案

升级com.thoughtworks.xstream:xstream到 1.4.20 或更高版本

参考链接

https://www.oscs1024.com/hd/MPS-2022-58603

https://github.com/x-stream/xstream/commit/e9151f221b4969fb15b1e946d5d61dcdd459a391

http://x-stream.github.io/CVE-2022-41966.html

https://github.com/x-stream/xstream/security/advisories/GHSA-j563-grx4-pjpv

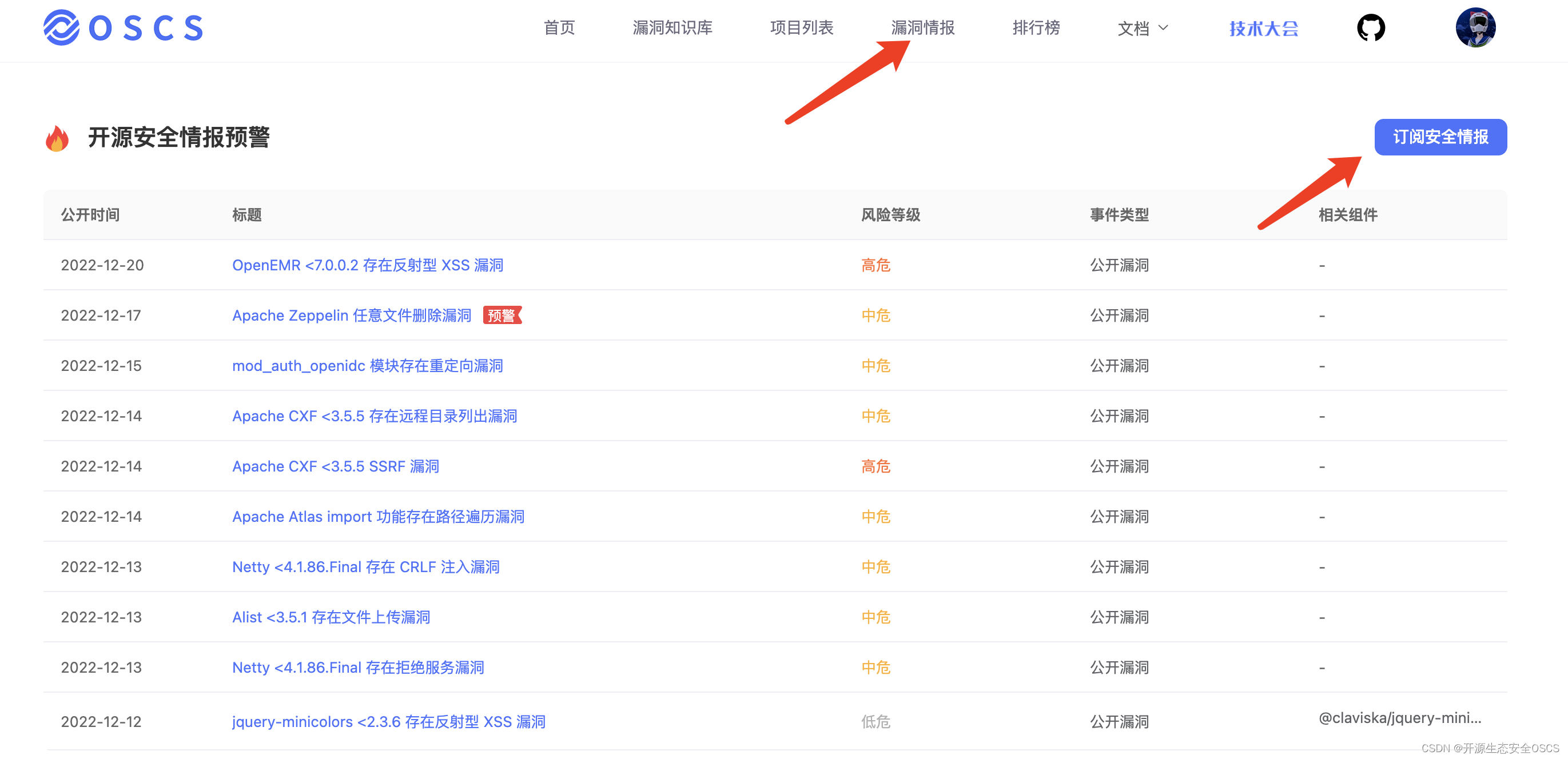

情报订阅

OSCS(开源软件供应链安全社区)通过最快、最全的方式,发布开源项目最新的安全风险动态,包括开源组件安全漏洞、事件等信息。同时提供漏洞、投毒情报的免费订阅服务,社区用户可通过配置飞书、钉钉、企业微信机器人,及时获得一手情报信息推送:

https://www.oscs1024.com/cm/?src=csdn

具体订阅方式详见:

https://www.oscs1024.com/docs/vuln-warning/intro/?src=csdn

![写作历时一个月,长达8000字的年终总结——[2022年终总结]不要怕,请勇敢的向前走](https://img-blog.csdnimg.cn/img_convert/521792c93ed164bdb60b45bef8593c80.png)