具体linux网络配置看这:http://t.csdnimg.cn/KRami

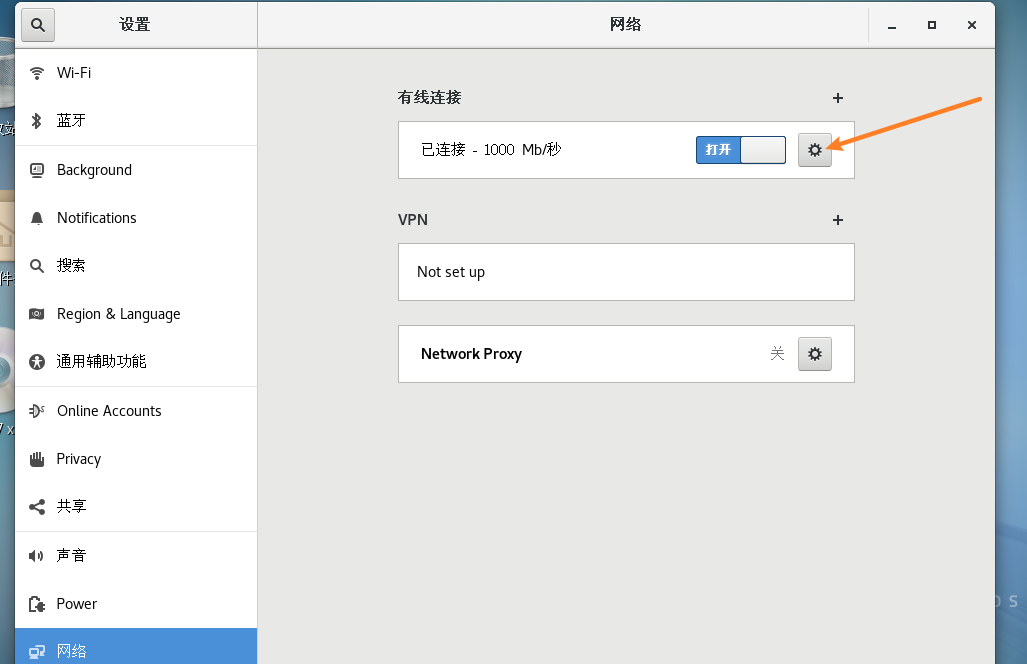

解决方案如下:

如果这里网关为空,那么和我遇到的问题一样网关没有设置上,在这直接配置网关之后重启即可

具体linux网络配置看这:http://t.csdnimg.cn/KRami

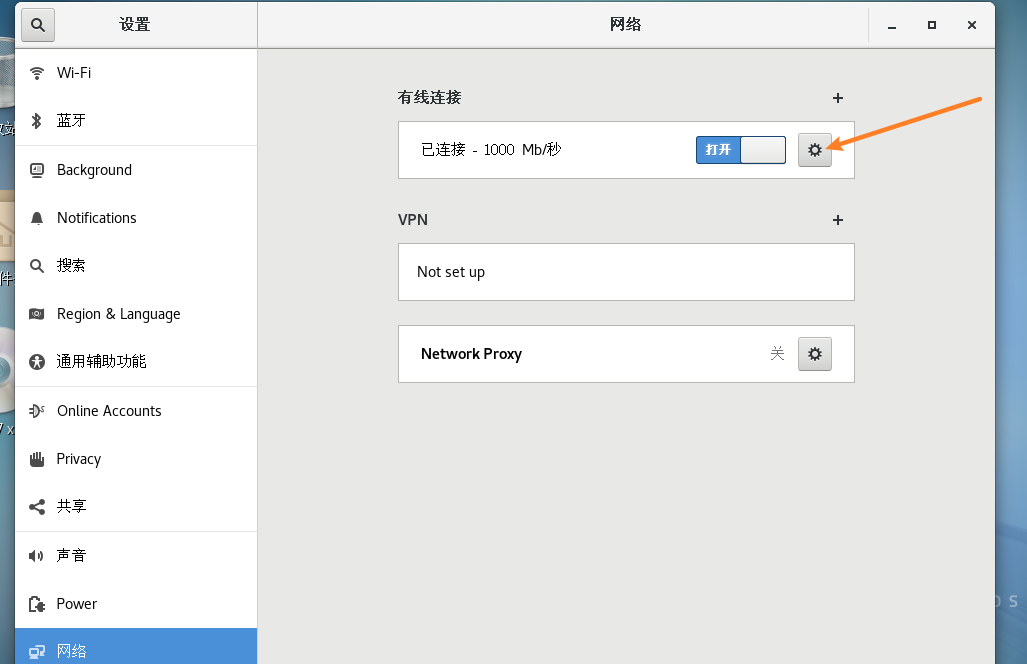

解决方案如下:

如果这里网关为空,那么和我遇到的问题一样网关没有设置上,在这直接配置网关之后重启即可

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/1227280.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!