选择Bigemap的原因:

①之前一直是使用的谷歌地球,现在谷歌不能使用了就在网上搜索找一款可以替代的软件,工作使用需求还是挺大的,谷歌不能用对工作进展也非常影响,在网上搜索到软件大部分功能都可以满足需求

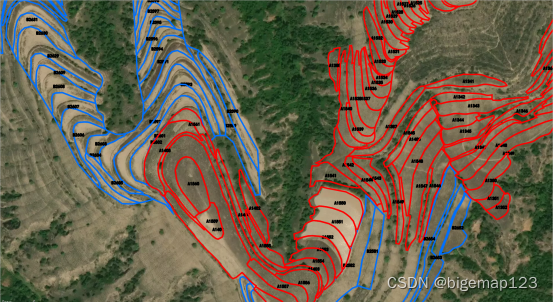

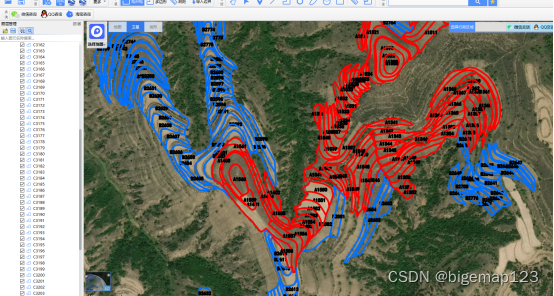

②软件卫星影像的更新时间还可以,影像也比较清晰清晰,可以导入政府给的shp图斑查看和增加属性

- 使用场景和现状: ①用卫星图标对项目区划范围和实地图斑

②核查图斑数据的面积

- 其他信息:我们实地用你们APP去采集的数据可以导出表格核查数据

选择Bigemap的原因:

①之前一直是使用的谷歌地球,现在谷歌不能使用了就在网上搜索找一款可以替代的软件,工作使用需求还是挺大的,谷歌不能用对工作进展也非常影响,在网上搜索到软件大部分功能都可以满足需求

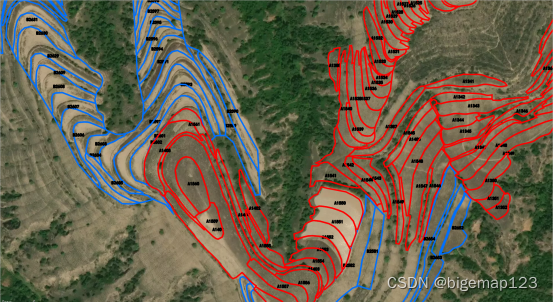

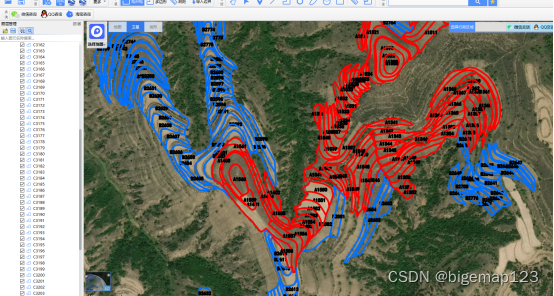

②软件卫星影像的更新时间还可以,影像也比较清晰清晰,可以导入政府给的shp图斑查看和增加属性

②核查图斑数据的面积

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/1070164.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!