前言

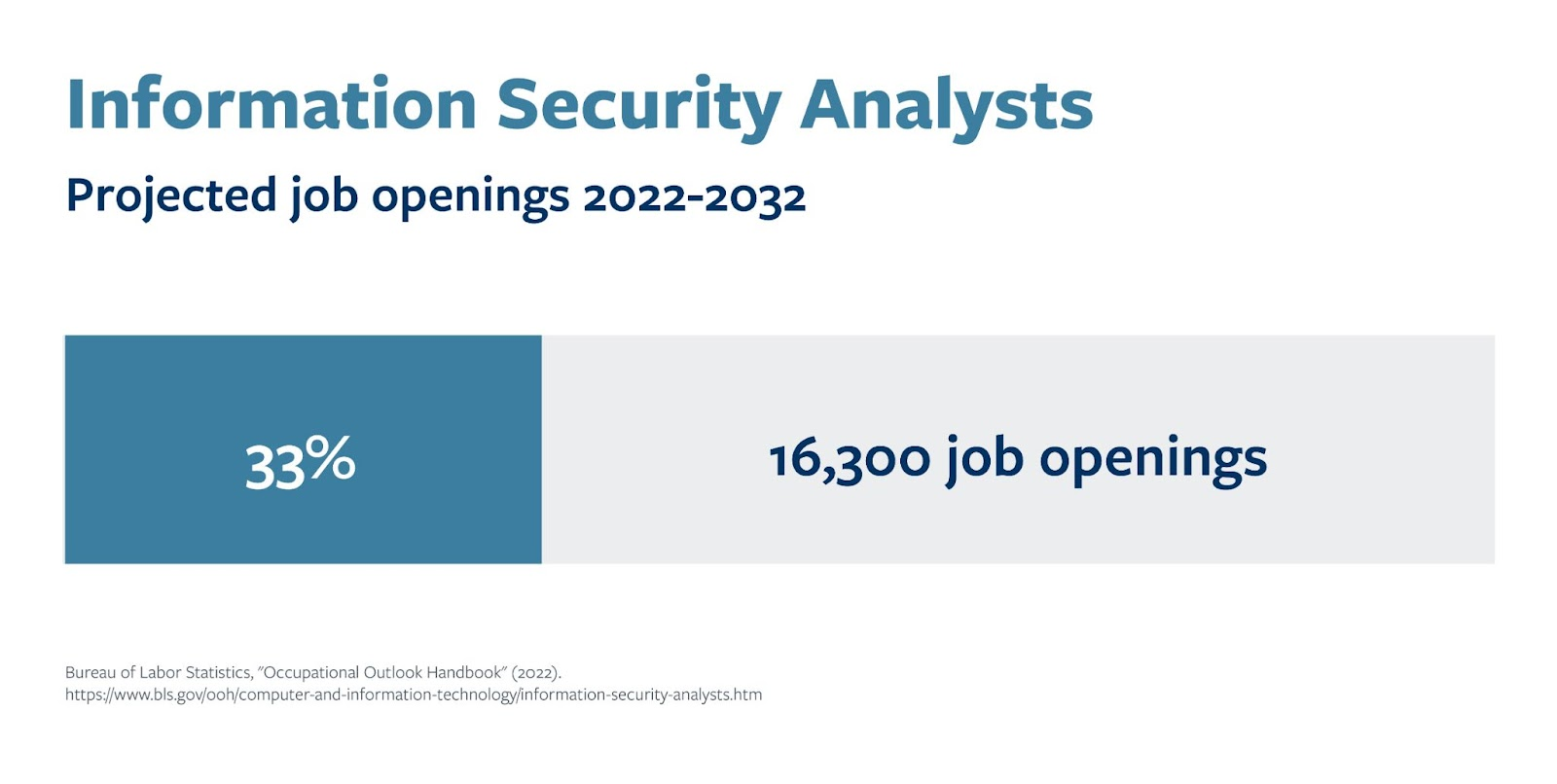

网络安全涉及保护计算机系统、网络和数据免受未经授权的访问、破坏和盗窃 - 防止数字活动和数据访问的中断 - 同时也保护用户的资产和隐私。鉴于公共事业、医疗保健、金融以及联邦政府等行业的网络犯罪攻击不断升级,对网络专业人员的需求很高,这并不奇怪。事实上,根据美国劳工统计局(BLS)的数据,在未来十年,对初级网络安全工作的需求预计将增加33%。

由于网络安全攻击可能在任何地方、任何时间发生,招聘网络安全工作的雇主从大公司到小企业主,涉及各种行业。有兴趣转入网络安全职业吗?继续阅读,了解更多可能适合你的初级网络安全工作类型。

点击此处即可获取282G网络安全学习资料(学习路线图|视频教程|工具安装包|面试题)

如何获得初级网络安全工作

获得初级网络安全工作的第一步是考虑你目前的技能组合。在建立你的简历时,一定要包括软技能,如沟通,适应性,冲突解决,时间管理和组织技能以及技术技能。

对于那些需要一些额外培训或提高技能的人来说,参加训练营可以提供在现实世界中以项目为基础的学习经验中强化的需求技能。此外,这些项目可以填充一个专业组合,与未来的雇主分享。此外,完成训练营所需的时间相对较短(3至6个月),成本大大低于传统的学位课程,对许多学习者来说也是一个额外的好处。

那些有时间和财力的学习者可以选择获得一个传统的计算机科学学位,并辅修网络安全。除了网络安全理论和实践之外,这些学习者将有机会以更轻松的步伐探索他们专业以外的其他兴趣。

作为另一种选择,一些学习者选择独立学习作为他们的教育途径。这不仅允许更多的时间表灵活性,因为它是自定进度的,而且对于那些只想学习一些特定技能的人来说也很有帮助。然而,一些雇主可能要求独立学习者提供额外的认证,以验证他们的培训和技能组合。

适合初学者的网络安全工作

任何拥有计算机网络的人都需要某种形式的网络安全计划。包括金融、卫生保健和技术在内的行业越来越多地遭受影响其客户的违规行为。由于这种威胁,对网络安全专业人员的需求比以往任何时候都要多,而且需求超过了供应。

对于那些想知道如何开始网络安全职业的人来说,这里有一份入门级网络安全工作的清单可以考虑。

- 网络安全分析员

- 安全专家

- 数字取证调查员

网络安全分析员

仅在北美,就需要超过130万名网络安全专业人员。然而,目前只有80.5万个职位被填补。这在网络安全领域留下了一个相当大的劳动力缺口。如果你想成为填补这一空白所需的50万人中的一员,请选择网络安全分析员的工作。

网络安全分析师的主要作用是详细了解公司的IT基础设施,随时监控,并评估有可能损害网络的威胁。网络安全分析员寻找方法来提高公司的网络安全态势,以保护数据资产、网络访问和隐私。

网络安全分析员的一些职责包括进行安全评估和执行安全审计报告。这些报告应包括安全优势和弱点,以及在网络中观察到的任何异常活动。了解云安全和风险管理是网络安全工作的其他要求,可以通过网络安全训练营获得。

安全专家

安全专家,也被称为信息安全专家,使用数据加密、系统漏洞评估和报告、应对安全威胁和制定安全策略等方法保护公司的数字信息。像政府、交通和医疗保健这样的脆弱行业需要安全专家来作为抵御黑客、恶意软件和病毒的第一道防线。专家们在IT团队工作,致力于保护组织的网络和数据完整性。由于持续和可靠地访问安全网络是大多数组织的运营必需品,全职致力于网络安全的员工已经从一种奢侈变成了一种必需。

虽然日常工作可能因组织的规模和部门而异,但这个角色需要一个对细节有敏锐关注并对数据高度敏感的人。这个角色有许多初级职位,对于那些希望在这个领域进一步发展的人来说,通常包括在职培训。

数字取证调查员

法证调查员的主要职责是从计算机和存储设备中收集信息,以协助起诉网络犯罪案件。数字取证调查员部分是网络侦探,部分是IT专业人士,他们审查电脑、电话和其他数字设备,并梳理收集到的数据以建立一个案件。

根据不同的行业,计算机取证工作所需的一些日常任务可能包括检索和收集硬件、软件和应用程序,以分析导致网络漏洞的事件。此外,所有这些数字证据的监管链必须得到维护,并且必须撰写详细说明调查结果的技术报告。

除了高度的技术技能外,数字取证调查员必须有良好的人际关系技能,因为他们必须与执法部门、律师和企业资源合作。这些人际交往技能,加上冷静、务实的举止,如果被要求在审判中作证,可能是至关重要的。

虽然拥有这些技能的人可以在许多行业工作,但他们挖掘和展示数字证据的能力往往很适合执法机构的计算机取证工作。

- IT审计师

- 渗透测试员

IT审计师

IT审计师必须对业务和系统流程有扎实的了解。由于IT审计师的工作涉及机密信息、各种技术和应用程序,他们还必须具备出色的故障排除和解决问题的能力,对细节一丝不苟,并了解网络安全趋势。这个角色的候选人通常被要求了解防火墙、VPN和数据丢失预防技术。

IT审计师要不断测试网络的漏洞。其他职责可能包括检查公司面临的安全风险,同时根据这些风险来计划、监测和升级措施。IT审计师要结合安全审计向其团队、经理或利益相关者提交报告和分析结果。因此,虽然网络安全确实需要技术能力,但人际交往能力往往也同样重要。

虽然有些工作需要计算机科学、计算机系统或相关学科的学位,但通过网络安全训练营的培训对谋求IT审计师的职位很有帮助。

渗透测试员

渗透测试员是另一个需要求职者主动出击的工作–这次是作为一个模拟攻击者。这些网络安全专业人员使用与黑客入侵脆弱数字系统相同的工具,对公司现有的计算机系统进行攻击。渗透测试人员找到黑客可以利用的漏洞,用病毒或信息盗窃进行破坏。这项工作需要有强大的黑客行为和工具背景,以保护公司免受网络犯罪的入侵。

在开始模拟网络攻击之前,渗透测试人员评估应用程序、网络设备和云系统的安全性,同时也审查代码的安全漏洞。然后,他们设计和模拟逆向工程攻击、恶意软件或垃圾邮件,并记录安全和合规问题,这只是其中的一些方法。

这个角色的要求和技能还包括向团队和执行领导层传达调查结果。渗透测试员的工作并不以交出报告而结束;他们需要通过重现和模仿黑客的攻击来高度勤奋地进行测试,并保持对当前安全趋势的了解。

网络安全适合我吗?

你可能会问这个问题。网络安全是否适合我?回答这个问题的第一步是做研究,了解在这个领域取得成功所需的承诺、技能和步骤。

决定你对网络安全的哪一部分感兴趣也很重要。网络安全是一个通用术语,许多专业都属于这个术语。出于这个原因,深入研究是寻找你的利基的一个很好的开始。查阅各种网络安全工作描述,以确定你的哪些技能和兴趣与每个职位一致。

接下来,研究一下成为网络安全分析师、安全专家、数字取证调查员、IT审计员或渗透测试员所需的培训、证书和经验类型,这只是一些入门级的网络安全工作。

随着技术的不断发展,试图非法进入计算机系统的黑客数量也在不断增加。出于这个原因,网络安全技术人员将继续有需求。根据BLS的数据,在未来十年,预计每年会有超过16000个IT职位空缺。

如何开始网络安全的职业生涯

无论是在工作中获得经验,通过网络安全训练营进行培训,还是通过传统的学位学习,开始网络安全的职业生涯并不总是一条直线。

诚然,通往网络安全职业的最线性路径是通过计算机科学、工程、IT或相关领域的传统学位课程。事实上,一些专业人士甚至选择更进一步,获得硕士学位。然而,那些刚刚起步和寻找入门级职位的人有时会选择放弃传统的学位途径,参加为期24周的网络安全强化训练营。随着对网络安全技术人员的需求增加,在没有四年制学位的情况下掌握网络安全技能已变得越来越流行。

并非所有的网络安全工作都需要学位或证书。虽然文凭或证书可以提供一个更直接的途径来获得技能,创建一个工作组合和建立简历,但通过工作赚取技能是非常宝贵的。然而,应该注意的是,在没有什么经验的情况下,找到一份网络安全工作可能是一个挑战。

开始网络安全职业的道路并非只有一条。你可以根据你的需要选择你的起点和去向。

点击此处即可获取282G网络安全学习资料(学习路线图|工具安装包|视频教程|网络安全面试题)

入门级网络安全工作常见问题

对于那些考虑从事网络安全工作的人来说,这里有一些关于初级网络安全工作的常见问题的快速答案。

什么是网络安全?

网络安全(或IT安全)是指保护计算机系统和网络不被信息泄露、数据被盗以及硬件或软件被未经授权的访问攻击所损坏。

网络安全难吗?

网络安全需要专注和注意细节,以及对技术的敏感度。虽然不经过培训也可以开始网络安全的职业生涯,但对于那些寻找直接、有效的方式从事初级网络安全工作的人来说,通过网络安全训练营获得教育是一条更容易的途径。

网络安全很枯燥吗?

一些网络安全专业人士为情报或执法机构工作,如中央情报局、国家安全局或联邦调查局。另一些人则在世界各地旅行,帮助解决供应链问题。当然,许多人留在离家较近的地方,例如,帮助医院保持病人的记录安全。网络安全提供了许多不同的选择和机会。

网络安全学位值得吗?

学位或证书不仅提供了有价值的培训;它往往是雇主在初级职位候选人中寻找的东西。为了了解适合你的选择,最好是研究你感兴趣的专业的要求。

一种选择是报名参加网络安全强化训练营,一般需要24周左右。这些训练营可以帮助学生在短时间内培养进入该领域的必要技能。训练营对那些时间或财力有限的人也有吸引力。

对于那些希望对计算机科学有更深入了解的人来说,获得学位是一种选择。虽然在时间和财政方面的投入有所增加,但学士学位可能会在雇主面前脱颖而出。

网络安全是一个好职业吗?

网络安全工作报酬高,需求量大,几乎所有行业都有。而且,对网络安全专业人员的需求也不会很快减弱。此外,由于网络安全趋势不断变化,网络安全的职业很少是枯燥的。

你可以在家里从事网络安全工作吗?

网络安全工作通常可以远程完成。选择网络安全领域的角色,要承担很多责任,但也有很多好处。例如,对于那些想旅行或计划搬迁的人来说,选择网络安全分析员的工作意味着他们往往可以在全球任何规模的公司远程工作。