IP地址欺骗,也被称为IP地址伪装或IP地址欺诈,是一种网络攻击技术,旨在伪装或隐藏攻击者的真实IP地址。尽管这种技术可能有一些合法的用途,例如保护用户的隐私或绕过地理位置限制,但它也经常被恶意黑客用于不法行为。本文将讨论IP地址欺骗可能带来的危害与后果。

1. 匿名攻击和身份伪装

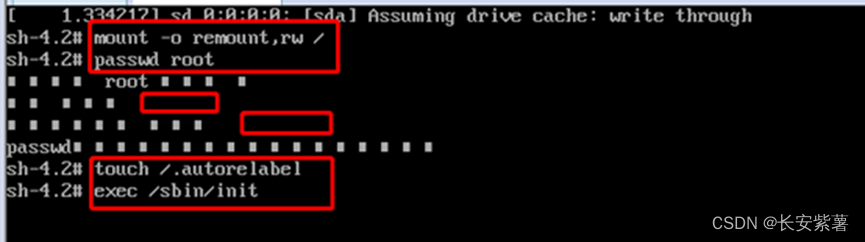

IP地址欺骗允许攻击者隐藏其真实的网络身份,使其难以被追踪。这意味着攻击者可以进行匿名攻击,如分布式拒绝服务攻击(DDoS)或恶意软件传播,而难以被执法部门或网络管理员追踪到。这种匿名性使得打击网络犯罪变得更加困难。

2. 隐匿恶意活动

IP地址欺骗IP66_ip归属地在线查询_免费ip查询_ip精准定位平台还允许攻击者掩盖其实际活动。他们可以伪装成合法用户,绕过入侵检测系统,或者在进行网络钓鱼、恶意文件传播或间谍活动时,隐藏自己的真实意图。这种隐匿性使得网络防御变得更加具有挑战性,因为攻击者的意图更难以被识别和阻止。

3. 欺骗和伪装地理位置

IP地址欺骗还可以用于伪装用户的地理位置。这可能导致许多问题,如:

地理位置受限内容的绕过:某些内容提供商根据用户的地理位置提供服务或限制访问。攻击者可以使用IP地址欺骗来绕过这些地理位置限制,访问受限制的内容,这可能导致版权侵权或信息泄露。

虚假交易和欺诈:在金融领域,攻击者可以伪装自己的地理位置,以进行虚假交易或诈骗活动。这可能导致财务损失和信用危机。

-绕过地理位置相关安全策略:某些网络安全策略依赖于用户的地理位置信息来识别异常行为。IP地址欺骗可以绕过这些策略,使网络更容易受到攻击。

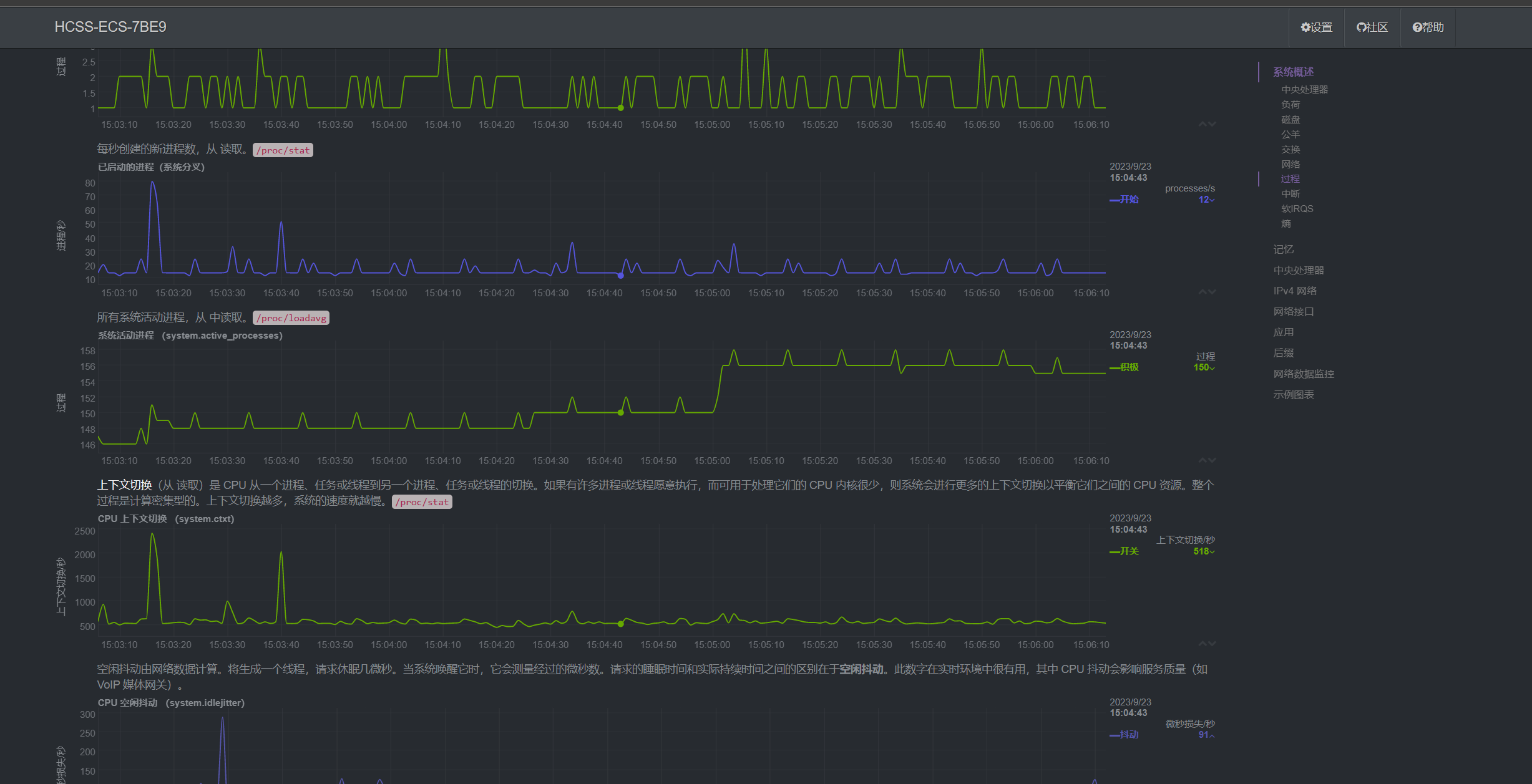

4. 网络崩溃和资源浪费

如果攻击者使用IP地址欺骗发起大规模的DDoS攻击,网络和服务器可能会遭受严重的负载压力,导致系统崩溃或资源浪费。这种攻击可能导致在线服务中断,造成用户不便和财务损失。

IP地址欺骗是一种具有潜在危害性的网络攻击技术,可以用于匿名攻击、隐匿恶意活动、欺骗和伪装地理位置,以及导致网络崩溃和资源浪费。为了应对这种威胁,网络管理员和安全专家需要采取措施来检测和防御IP地址欺骗,包括使用入侵检测系统、监控网络流量和强化身份验证机制。此外,法律和法规也需要不断改进,以应对网络犯罪分子的不法行为,确保网络安全得以维护。最终,协同合作和信息共享将对打击IP地址欺骗和其他网络威胁至关重要。