文章目录

- 概念

- HMAC工作原理

概念

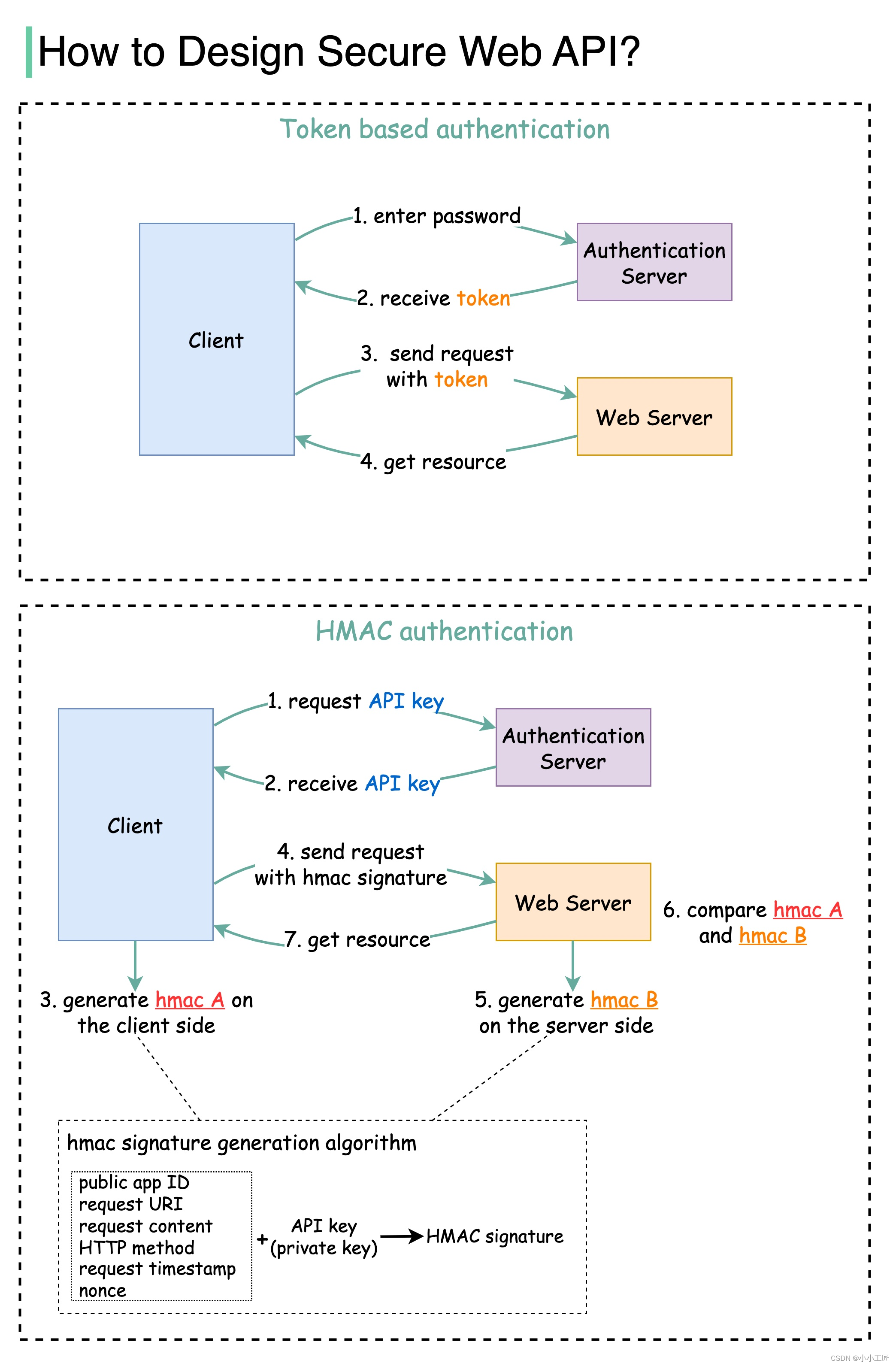

Token Based Authentication和HMAC(Hash-based Message Authentication Code)Authentication都是用于身份验证和数据完整性验证的安全机制,但它们有不同的工作方式和适用场景。以下是它们的主要区别和比较:

-

Token Based Authentication(基于令牌的身份验证):

- 工作原理:Token Based Authentication使用令牌(Token)来验证用户身份。当用户成功登录后,服务器会生成一个令牌,然后将令牌返回给客户端。客户端之后在每个请求中都会包含这个令牌,以证明其身份。

- 适用场景:Token Based Authentication通常用于Web应用程序和API,特别是在前后端分离的应用中,以便跨不同请求和资源进行身份验证。常见的实现包括JWT(JSON Web Token)和OAuth 2.0。

-

HMAC Authentication:

- 工作原理:HMAC Authentication使用哈希函数和共享密钥来验证消息的完整性和真实性。发送方使用共享密钥对消息进行哈希处理,然后将哈希值与消息一起发送给接收方。接收方使用相同的密钥和消息来重新计算哈希值,然后与接收到的哈希值进行比较以验证消息的完整性和真实性。

- 适用场景:HMAC Authentication通常用于API和数据传输的身份验证和数据完整性验证。它强调消息完整性和真实性的验证,而不仅仅是身份验证。

主要区别:

- Token Based Authentication主要用于验证用户的身份,通常用于Web应用程序和API中,而HMAC Authentication主要用于验证消息的完整性和真实性。

- Token Based Authentication使用令牌作为身份验证凭证,而HMAC Authentication使用共享密钥和消息的哈希值。

- Token Based Authentication通常需要在服务器端存储会话状态或验证令牌的签发机构,而HMAC Authentication不需要在服务器端存储状态,因为验证是基于消息的哈希值和密钥进行的。

选择哪种身份验证方法取决于你的具体需求。如果需要验证用户身份并实现单点登录等功能,Token Based Authentication可能更适合。如果需要强调数据完整性和真实性验证,HMAC Authentication可能更适合。通常,在安全性和实施的复杂性之间需要权衡。

HMAC工作原理

HMAC(Hash-based Message Authentication Code)是一种用于数据完整性验证和身份验证的加密哈希函数。它基于哈希函数和密钥来创建一个固定长度的认证码,用于验证消息的完整性和真实性。

HMAC的工作原理如下:

-

首先,选择一个适当的哈希函数(如SHA-256、SHA-512等)作为基础哈希函数。

-

将消息和一个密钥输入到哈希函数中。这个密钥只有发送方和接收方知道。

-

哈希函数将消息和密钥结合起来,生成一个哈希值。

-

然后,将这个哈希值再次与密钥结合,生成最终的认证码。

HMAC具有以下特点:

- 它依赖于密钥,这意味着只有知道密钥的人才能生成正确的认证码,从而确保了身份验证。

- 由于哈希函数的不可逆性,无法从认证码中推导出原始消息或密钥。

- 即使原始消息被篡改,只要密钥保持安全,接收方可以使用相同的密钥重新计算认证码,然后与接收到的认证码进行比较,从而检测到消息的篡改。

- HMAC还具有抗攻击特性,如长度扩展攻击。

HMAC常常用于保护通信协议、数据存储和身份验证过程中,以确保数据的完整性和安全性。它是一种常见的加密技术,广泛用于网络安全领域。