在应用数量爆炸式增长的当下,包括供应链攻击、零日漏洞及数据泄露在内的安全威胁随处可见。从传统应用到现代应用再到边缘、多云、多中心的安全防护,安全已成为企业数字化转型中的首要挑战。谈到十大网络安全上市公司,拥有强大安全基因的F5是不能忽视的。据统计,25 年来,世界上最著名的组织都依赖 F5 来确保他们的客户拥有卓越、安全的数字体验。那么F5到底能提供怎样的安全服务?一起来看看。

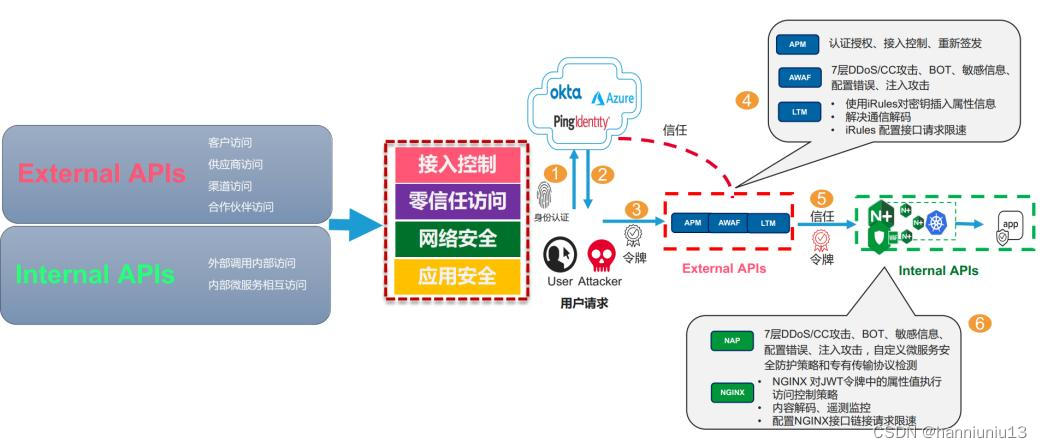

F5 从诞生之日起就已经具备了安全的基因。因为 F5 采用全代理的模式,一边对接客户,一边对接应用,用户之间传递的所有请求都要经过 F5 进行处理之后才会转发给后台应用。后台应用返回的内容也会经过 F5 的层层检查,对敏感信息进行修改、隐藏,对攻击行为进行及时阻断,保证用户的请求来回之间是安全的,所以 F5 有着天然的安全基因。

从 F5 本身具备的能力来说,F5 最开始解决的是应用大爆炸的问题,在大流量、大并发的场景下,F5 成为了保障应用性能的不二之选。从应用安全的角度来说,除了安全的基因,早在 2004 年,F5 在 WAF 领域里就有相应的产品,并得到了 Gartner 的高度评价。

如今,在 WAAP 领域,基于 Web 应用安全、DDoS 防护、机器人识别以及 API 安全四位一体的能力,F5 依然占据着领导者的地位。F5安全解决方案保护应用和API免受关键风险的侵害,例如OWASP前10名中列出的威胁,在易受攻击的应用面前快速缓解Log4j等普遍存在的漏洞,降低风险和运营复杂性,同时加速数字化转型并降低应用安全的总成本。

源于 F5 多年发展中不断地打磨和创新,目前 F5 的安全产品已经能够部署在公有云、私有云、边缘云、容器云等环境中。此外,F5应用安全解决方案可有效缓解恶意机器人和自动化,而不会在客户体验的过程中感受到由 CAPTCHA 等造成摩擦。使用机器学习,F5 通过准确确定用户旅程中关键端点和交易的真实性和意图来阻止自动攻击和手动欺诈。

不夸张地讲,比十大网络安全上市公司更引人注目的是,F5 的安全基因得到大幅度的扩增,能承诺保护每一次访问、保卫每一个入口、保障每一个应用,这使 F5 不仅是客户心目中的应用交付 No.1,还是应用交付和应用安全双一流的厂商。

![读书笔记-《ON JAVA 中文版》-摘要23[第二十章 泛型-2]](https://img-blog.csdnimg.cn/c140d4cfa7aa43b083c25aae79eed135.gif)