描述

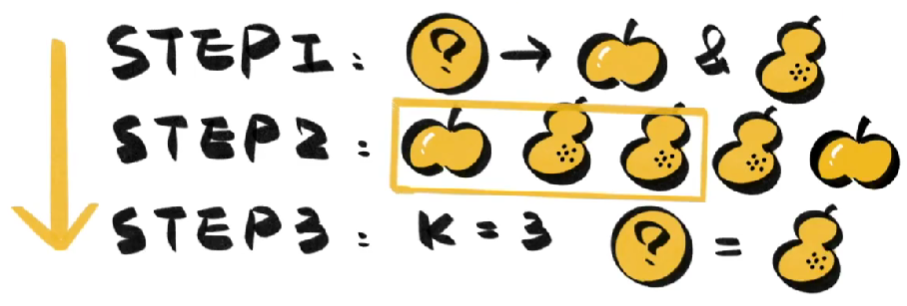

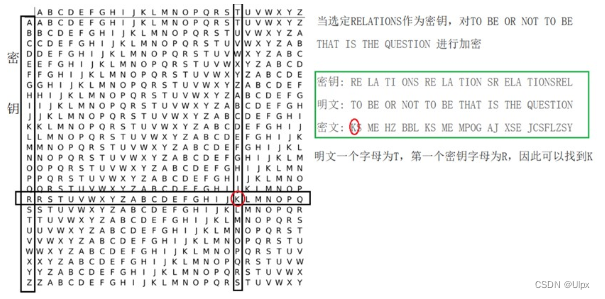

维吉尼亚密码引入了“密钥”的概念,即根据密钥来决定字符的替换关系。

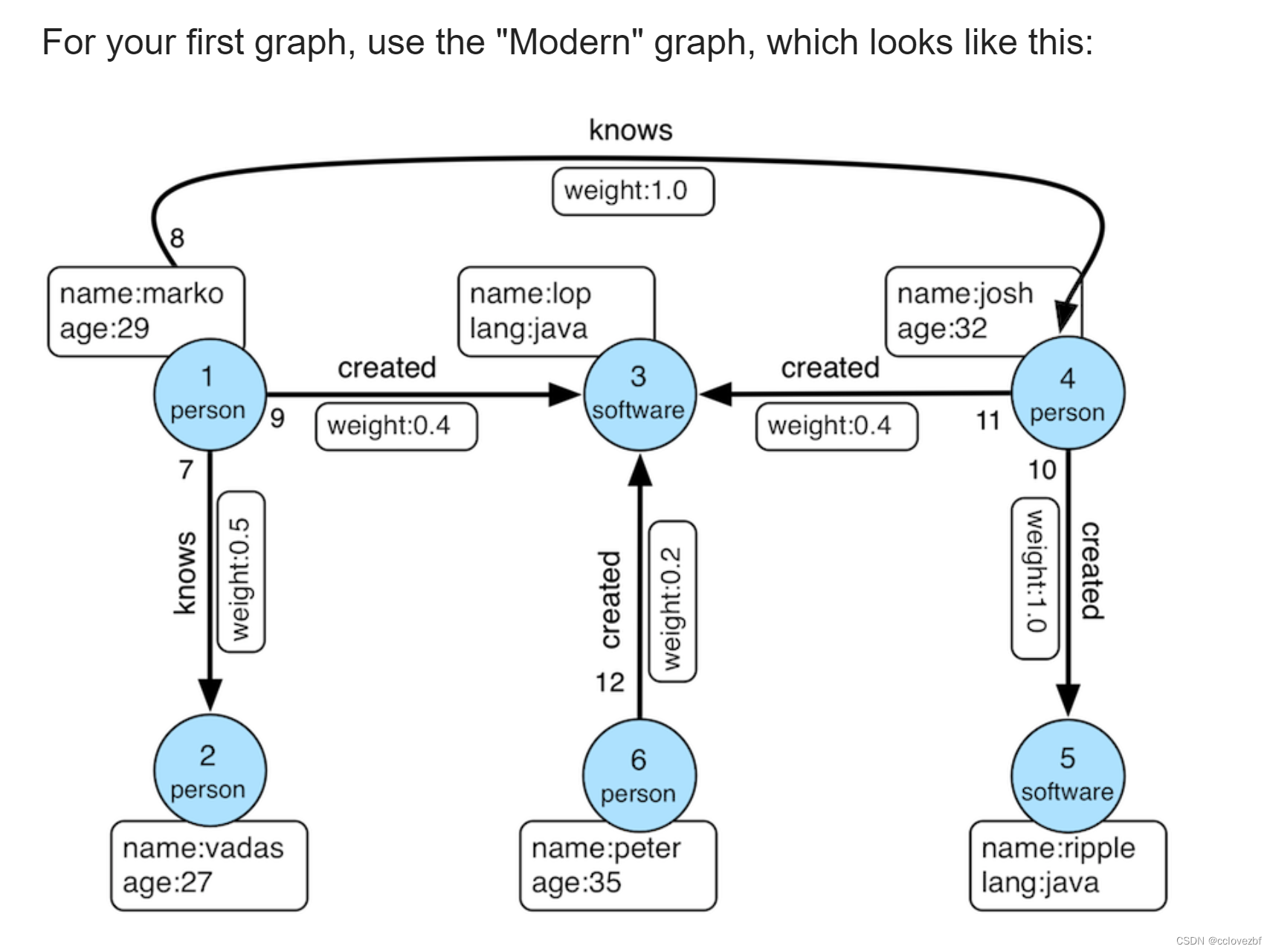

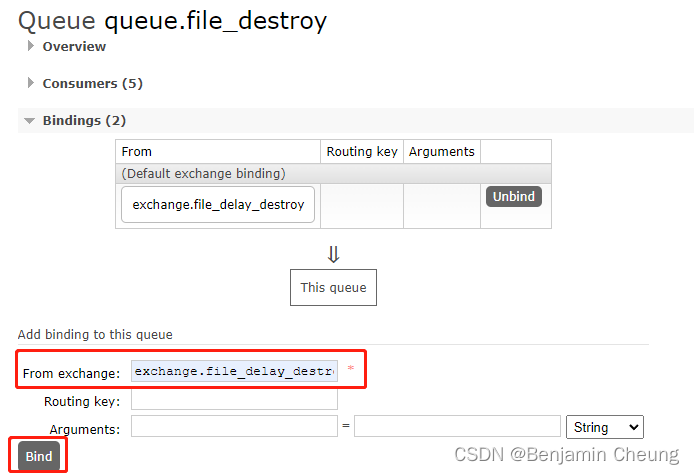

如上图为维吉尼亚密码的加密过程示意,左边为加密替换表,上面第一行代表明文字母,左面第一列代表密钥字母,对如下明文加密:

TO BE OR NOT TO BE THAT IS THE QUESTION 当选定RELATIONS作为密钥时,加密过程是:明文一个字母为T,第一个密钥字母为R,因此可以找到在R行中代替T的为K,依此类推,得出对应关系如下:

密钥: RE LA TI ONS RE LA TION SR ELA TIONSREL

明文: TO BE OR NOT TO BE THAT IS THE QUESTION

密文: KS ME HZ BBL KS ME MPOG AJ XSE JCSFLZSY 小写字母采用相同的加密表格和加密方法(将上述方法里的大写字母换为小写字母即可)。

遇到数字时,可将其密钥字母在密码表中的偏移量对10取模的结果作为在数字表格中的偏移量,例如:

“1”的密钥“R”在表格中的偏移量为“17”(A在字母表里的偏移量为0),偏移量对10取模结果为“7”,加密时,查表格中“1”对应的列“1 2 3 4 5 6 7 8 9 0”中序号为“7”的数字,得到加密结果应为8,“9”的密钥“E”的偏移量是“4”,在“9”对应的行中序号为“4”的数字是“3”。

密钥: RELA

明文: 1945

密文: 8355

对于不是字母和数字的字符,原样输出。

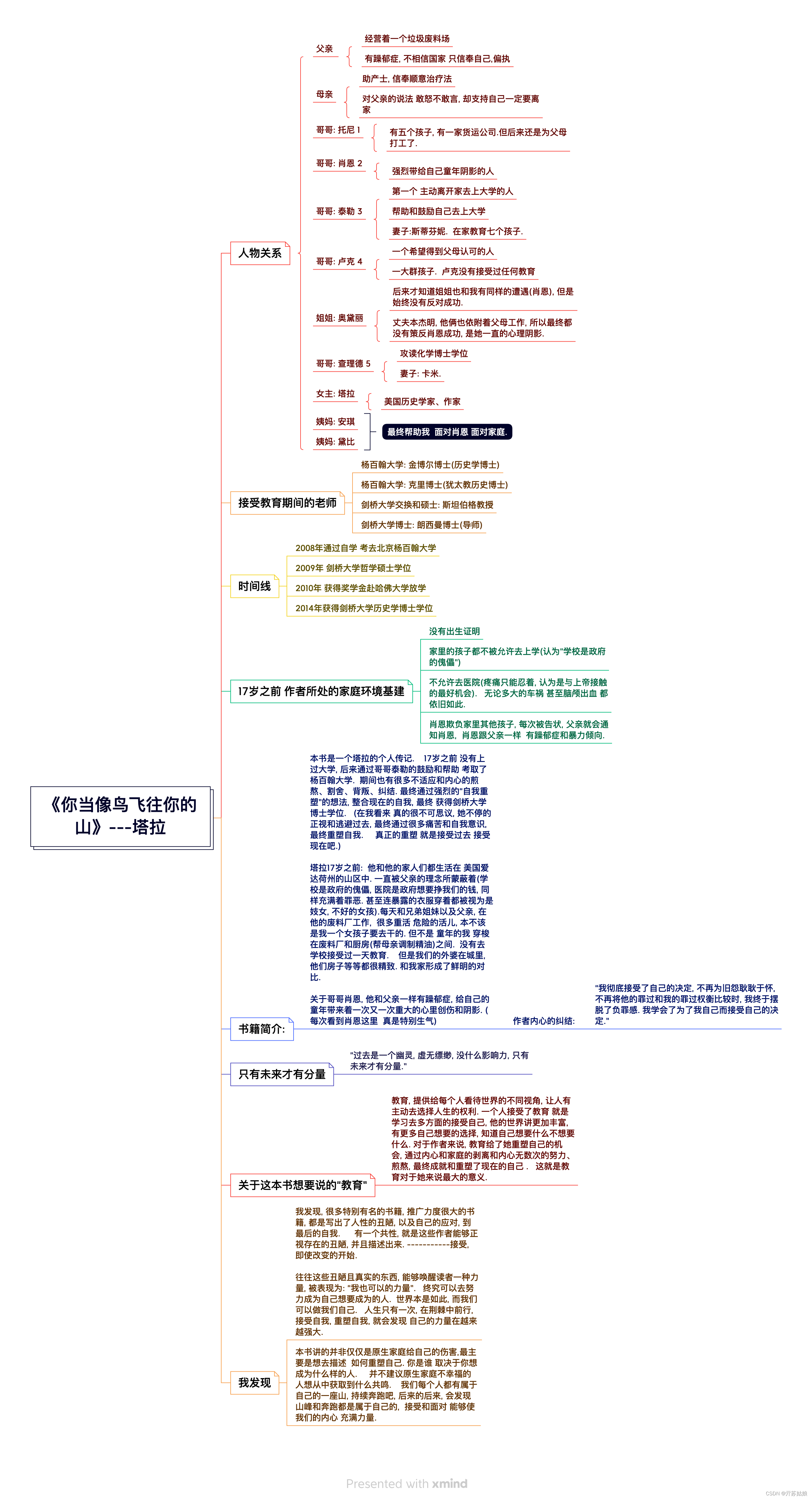

解密方法与上述操作正好相反,先查出当前字符在密码表中偏移后的位置,再到初始字符集中查找对应的字符。 你的好朋友小明在星期三的早晨给你发了一封电子邮件,你看到的内容是“Km Ztftrs 4, 5723, sgd Tmesdc Rszsdo cqnoodc sdd bncd mzlac "khsskd akx" ne sgd zsklhb anlahjf ne Ghqnrdhlz, Izozm.”。 然后在你在QQ 收到小明发给你的这样一条消息:维吉尼亚问你今天是星期几? 聪明的你猜出来邮件内容是用维吉尼亚加密方法加密过的,密钥是星期三(收到消息的日期)的英文单词,写个程序解密小明的邮件并输出明文吧!

编写一个程序,根据输入的密钥对输入的明文进行加密输出。

格式

输入

输入为两行,第一行是密钥secret_key,第二行是明文plain_text。

输出

输出为一行,是对输入里的明文加密后的密文cipher_text。

样例

输入1

winter

The harsh winter will be gone and spring is around the corner

输出1

Ppr aeiop jbrkaz jbpc xm thrv wvq ltievt bw rnwhgh kdm phveaz

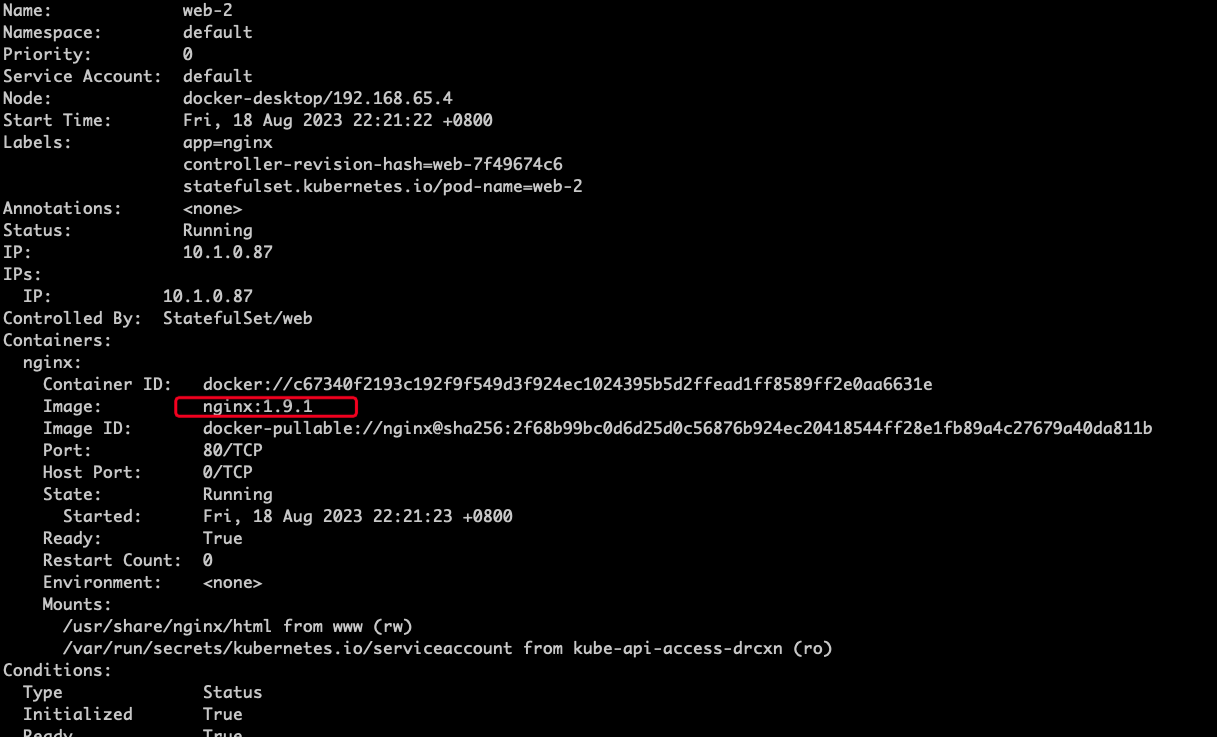

代码:

secret_key = input().lower() # 密钥

plain_text = input() # 明文

upper_words = [] # 大写字母组合

lower_words = [] # 小写字母组合

num_words = [] # 数字组合

for i in range(26):

upper_letter = [chr((i + j) % 26 + 65) for j in range(26)]

upper_words.append(upper_letter)

lower_letter = [chr((i + k) % 26 + 97) for k in range(26)]

lower_words.append(lower_letter)

for i in range(10):

num_letter = [chr((i + j) % 10 + 48) for j in range(10)]

num_words.append(num_letter)

row = 0 # 行

for ch in plain_text:

if ch.islower():

print(lower_words[ord(secret_key[row % len(secret_key)]) - 97][ord(ch) - 97], end='')

elif ch.isupper():

print(upper_words[ord(secret_key[row % len(secret_key)]) - 97][ord(ch) - 65], end='')

elif ch.isdigit():

print(num_words[(ord(secret_key[row % len(secret_key)]) - 97) % 10][ord(ch) - 48], end='')

else:

print(ch, end='')

row -= 1

row += 1代码解析:

secret_key = input().lower():使用input()函数获取用户输入的一个字符串,并使用.lower()方法将其转换为小写字母格式。然后将该字符串赋值给变量secret_key,表示密钥。plain_text = input():使用input()函数获取用户输入的另一个字符串,并将其赋值给变量plain_text,表示明文。upper_words = []:创建一个空列表,用于存储大写字母组合。lower_words = []:创建一个空列表,用于存储小写字母组合。num_words = []:创建一个空列表,用于存储数字组合。for i in range(26)::使用range()函数生成一个从0到25的整数序列,然后进行迭代,将每个迭代的值依次赋给变量i。该迭代用于生成字母表中的每个字母的组合。upper_letter = [chr((i + j) % 26 + 65) for j in range(26)]:使用列表推导式生成一个包含26个大写字母的列表。其中,(i + j) % 26用于循环遍历字母表,+65用于获得对应的ASCII码,并使用chr()函数将其转换为字符。upper_words.append(upper_letter):将生成的大写字母列表添加到upper_words列表中。lower_letter = [chr((i + k) % 26 + 97) for k in range(26)]:使用列表推导式生成一个包含26个小写字母的列表。其中,(i + k) % 26用于循环遍历字母表,+97用于获得对应的ASCII码,并使用chr()函数将其转换为字符。lower_words.append(lower_letter):将生成的小写字母列表添加到lower_words列表中。for i in range(10)::使用range()函数生成一个从0到9的整数序列,然后进行迭代,将每个迭代的值依次赋给变量i。该迭代用于生成数字0-9的组合。num_letter = [chr((i + j) % 10 + 48) for j in range(10)]:使用列表推导式生成一个包含10个数字的列表。其中,(i + j) % 10用于循环遍历数字0-9,+48用于获得对应的ASCII码,并使用chr()函数将其转换为字符。num_words.append(num_letter):将生成的数字列表添加到num_words列表中。row = 0:将变量row初始化为0,表示当前的行数。for ch in plain_text::对明文中的每个字符进行迭代,将每个迭代的值依次赋给变量ch。if ch.islower()::检查字符ch是否为小写字母,如果是,则执行以下操作。print(lower_words[ord(secret_key[row % len(secret_key)]) - 97][ord(ch) - 97], end=''):根据密钥和当前行数,使用ASCII码进行索引,找到对应的小写字母加密后的字符,并打印出来。ord(secret_key[row % len(secret_key)]) - 97用于获取密钥字母的索引,ord(ch) - 97用于获取明文字母的索引。elif ch.isupper()::检查字符ch是否为大写字母,如果是,则执行以下操作。print(upper_words[ord(secret_key[row % len(secret_key)]) - 97][ord(ch) - 65], end=''):根据密钥和当前行数,使用ASCII码进行索引,找到对应的大写字母加密后的字符,并打印出来。ord(secret_key[row % len(secret_key)]) - 97用于获取密钥字母的索引,ord(ch) - 65用于获取明文字母的索引。elif ch.isdigit()::检查字符ch是否为数字,如果是,则执行以下操作。print(num_words[(ord(secret_key[row % len(secret_key)]) - 97) % 10][ord(ch) - 48], end=''):根据密钥和当前行数,使用ASCII码进行索引,找到对应的数字加密后的字符,并打印出来。(ord(secret_key[row % len(secret_key)]) - 97) % 10用于获取密钥字母的索引,并使用取模运算确保在0-9范围内,ord(ch) - 48用于获取明文数字的索引。else::如果字符不是小写字母、大写字母或数字,执行以下操作。print(ch, end=''):直接打印字符ch。row -= 1:如果字符不需要加密,则将行数减1,以便在下次迭代时正确计算密钥索引。row += 1:每次迭代结束后,将行数加1,以便在下次迭代时正确计算密钥索引。