8 月 9 日,全国信息安全标准化技术委员会公开发布关于国家标准《信息安全技术 敏感个人信息处理安全要求》(征求意见稿)(以下简称《标准》)的通知,面向社会广泛征求意见。

《标准》的制定背景是为支撑《个人信息保护法》第二节敏感个人信息的处理规则的落地实施,《标准》针对医疗健康、金融账户、行踪轨迹等敏感个人信息,明确数据处理者进行收集、存储、使用、加工、传输、提供、公开、删除等处理活动的安全要求,重点针对采集必要性、安全保护、脱敏规则、告知同意等方面提出要求。

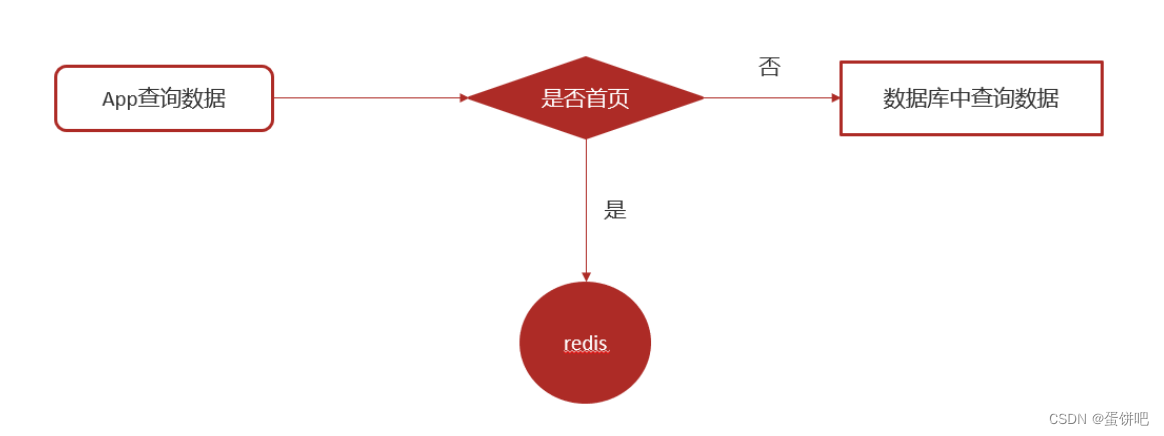

近年来,涉及对医疗健康、行踪轨迹、金融账户等敏感个人信息的非法收集与使用等典型案件不胜枚举,依托于互联网的各类应用程序(App),如移动支付、网约车、在线问诊挂号、线上借贷等业务运营均需要以用户的敏感个人信息为依托。首先,背后支撑这些业务的数据湖仓、业务系统中必然涉及到大量的敏感个人信息数据处理活动。其次,无论是湖仓数据开发和探索,或是数据平台和业务系统的数据运维,必然存在自然人对敏感个人信息的直接访问。第三,采用生态合作和数据委托方式加速业务的同时,必然存在对敏感个人信息的跨组织和地域的供给或共享。

原点安全技术专家认为,随着监管要求的收紧和监管粒度的深化,敏感个人信息保护与利用、流通的矛盾日益突出,本次《标准》征求意见稿的推出,是主管部门对于个人信息保护的更进一步要求;同时,作为个人信息处理者,以敏感个人信息为核心及切入点,以理清敏感个人信息的数据收集和存储状态为基础,在场景化数据应用过程中,综合利用且无缝衔接基于敏感数据标签的访问控制、脱敏、加密、控权、行为分析等技术手段,从业务和安全两个维度的一体化视角构建整体方案,能更清晰、更具体地做好个人信息保护,在数据保护与利用之间,寻找到适合自身的平衡,提升企业数据利用能力,释放数据产能。

《标准》与有关法律、行政法规和相关标准的关系?

《标准》符合现有法律法规的要求。

《个人信息保护法》第二章第二节规定了敏感个人信息的处理规则。第二十八条规定,敏感个人信息是一旦泄露或者非法使用,容易导致自然人的人格尊严受到侵害或者人身、财产安全受到危害的个人信息,包括生物识别、宗教信仰、特定身份、医疗健康、金融账户、行踪轨迹等信息,以及不满十四周岁未成年人的个人信息。只有在具有特定的目的和充分的必要性,并采取严格保护措施的情形下,个人信息处理者方可处理敏感个人信息。

《信息安全技术 个人信息安全规范》规定了开展收集、存储、使用、共享、转让、公开披露、删除等个人信息处理活动应遵循的原则和安全要求;同时规定了个人敏感信息的传输和存储等内容。

敏感个人信息与个人信息处理者如何定义与识别?

01 定义

敏感个人信息

sensitive personal information

定义:一旦泄露或者非法使用,容易导致自然人的人格尊严受到侵害或者人身、财产安全受到危害的个人信息,包括生物识别、宗教信仰、特定身份、医疗健康、金融账户、行踪轨迹等信息,以及不满十四周岁未成年人的个人信息。

个人信息处理者

personal information processor

定义:自主决定处理目的、处理方式的组织、个人。

02 识别方法

个人信息处理者在进行个人信息处理前,应按照以下方法识别敏感个人信息。符合以下任一属性的,应识别为敏感个人信息:

-

个人信息遭到泄露或者非法使用,容易导致自然人的人格尊严受到侵害;

示例 1:个人信息主体可能会因特定身份、犯罪记录、宗教信仰、性取向、特定疾病和健康状态等信息泄露遭到歧视性待遇。

-

个人信息遭到泄露或者非法使用,容易导致自然人的人身安全受到危害;

-

个人信息遭到泄露或者非法使用,容易导致自然人的财产安全受到危害;

示例 2:泄露、非法使用金融账户信息及其相关的鉴别信息(如支付口令),可能会造成个人信息主体的财产损失。

处理敏感个人信息应采取哪些安全保护措施?

根据《个人信息保护法》的规定,处理敏感个人信息应当采取严格的保护措施。《标准》从安全保护要求和安全管理要求层面,针对敏感个人信息的全流程需采取的保护措施进行了细致的规定,一定程度上弥补了《个人信息保护法》关于敏感个人信息安全保护措施的空白。

《标准》中关于敏感个人信息处理基本要求:

处理敏感个人信息应具有特定的目的和充分的必要性,取得个人的单独同意,应在满足 GB/T35273—2020 《信息安全技术 个人信息安全规范》要求的基础上,在收集、存储、使用、加工、传输、提供、公开、删除等处理的各个环节采取严格保护措施。

具体而言应从以下几点开展:

1. 在敏感个人信息收集环节,个人信息处理者在收集敏感个人信息前,收集非敏感个人信息可以实现处理目的的,不应收集敏感个人信息;应仅在个人信息主体使用业务功能期间,收集该业务功能所需的敏感个人信息;应按照业务功能或服务场景,分项收集敏感个人信息。

2. 在敏感个人信息使用环节,个人信息处理者应遵循所约定的处理目的、处理方式开展敏感个人信息处理活动,并对处理情况进行记录;应在个人信息接收方的个人信息保护能力不低于个人信息处理者的条件下传输敏感个人信息;

3. 在敏感个人信息传输环节,互联网传输敏感个人信息时,应至少采用通道加密方式进行传输,宜采用通道加密与内容加密两种加密方式结合进行,通道加密和内容加密算法应符合有关行业技术标准与行业主管部门有关规定要求;应定期评估或验证敏感个人信息传输方式的安全状况,网络环境发生重大变化时,应及时调整安全策略;应定期梳理应用及 API 资产清单,定期针对应用及 API 传输敏感个人信息情况进行审计;

4. 在敏感个人信息存储环节,个人信息处理者应将经过加密、去标识化处理后的敏感个人信息应与解密密钥、其他个人信息等分开存储;对于敏感个人信息存储环境按照就高从严原则设定安全保护措施,应建立异常监测和分析能力,对出现的异常情况进行及时响应,动态调整安全保护措施。

5. 在敏感个人信息访问环节,应在对角色权限控制的基础上,按照业务流程的需求触发操作授权,定期针对敏感个人信息的访问、修改、删除、导出等操作进行日志审计;建立异常监测预警和响应机制,对超出业务正常需求的异常操作(如频繁、大量敏感个人信息浏览查询、下载、打印,非工作时间操作等)应采取中断操作,并通过邮件、消息、弹窗等形式进行告警,开展分析调查,提前排除隐患;

6. 在敏感个人信息删除方面,个人信息处理者应定期评估敏感个人信息删除或匿名化处理效果,确保已删除或匿名化处理的敏感个人信息不具备还原能力;应建立敏感个人信息过期自动删除机制,法律、行政法规规定需要留存敏感个人信息的,应在到期后及时删除。

7. 在安全管理要求方面,要求敏感个人信息处理者对敏感个人信息实行分类管理,按照有关规定,达到一定量级的敏感个人信息,应参照重要数据进行保护;并建立敏感个人信息安全管理策略,对敏感个人信息的处理行为进行识别、审批、记录、审计;开展个人信息保护影响评估,并对处理情况进行记录;数据安全能力应达到GB/T 37988—2019 《信息安全技术 数据安全能力成熟度模型》三级及以上能力要求;规划建设涉及敏感个人信息处理产品和服务时,宜参考 GB/T41817—2022 《信息安全技术 个人信息安全工程指南》开展个人信息安全工程实践,同步规划、同步建设、同步部署、同步使用个人信息安全措施。处理敏感个人信息超过1万条、涉及个人信息跨境传输的,应开展数据出境风险自评估,并通过所在地省级网信部门向国家网信部门申报数据出境安全评估。

敏感个人信息处理有哪些特殊安全要求?

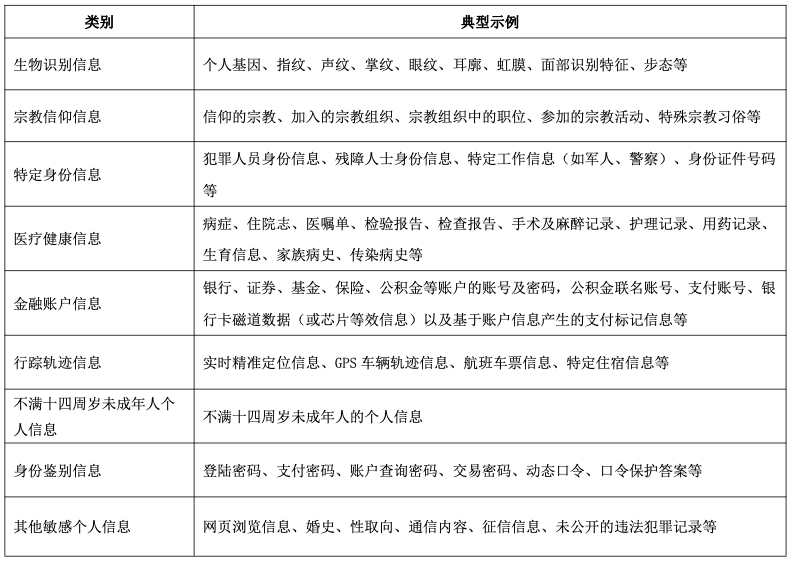

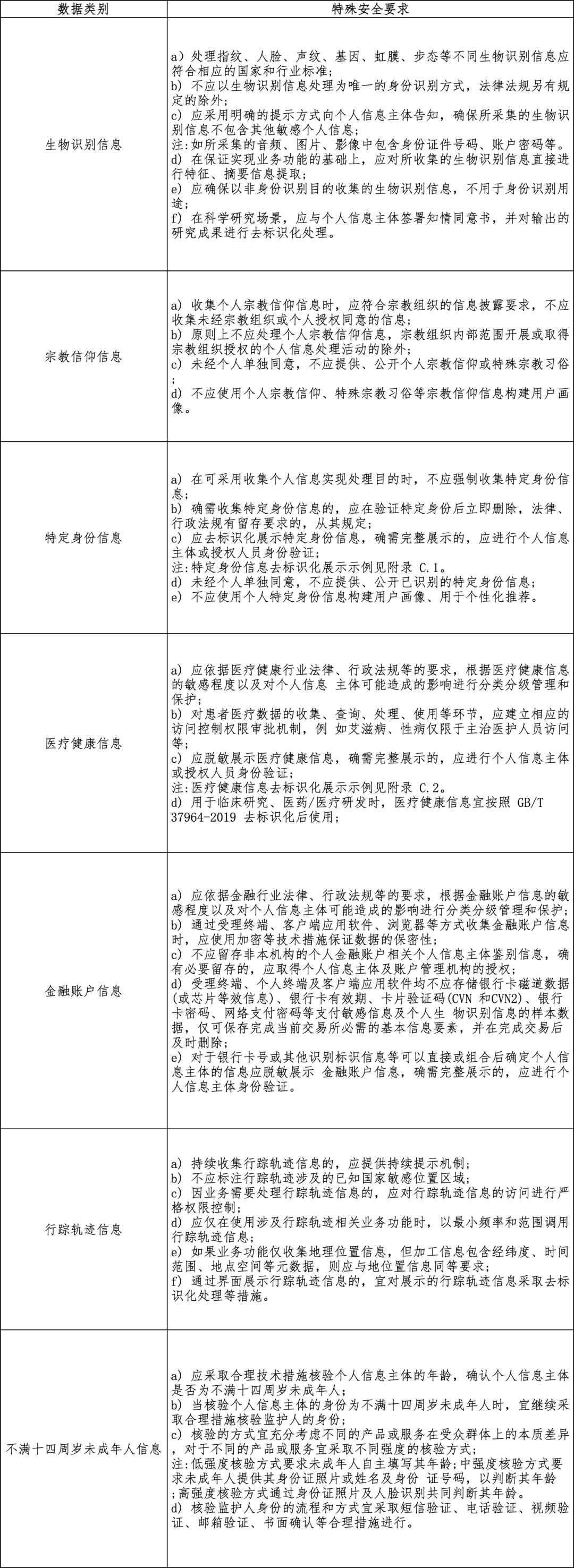

此前,国家网信办针对人脸识别信息发布了专门的安全管理规定征求意见稿,以规范人脸识别信息的处理活动。《标准》亦对于不同类型的常见敏感个人信息类别进行了特殊安全要求:

常见敏感个人信息类别

常见敏感个人信息的特殊安全要求

《标准》中参考的相关文件

[1] GB/T 35274-2017 信息安全技术 大数据服务安全能力要求

[2] GB/T 37973-2019 信息安全技术 大数据安全管理指南

[3] GB/T 41391-2022 信息安全技术 移动互联网应用程序(App)收集个人信息基本要求

[4] GB/T 42574-2023 信息安全技术 个人信息处理中告知和同意的实施指南

一体化数据安全平台可实现组织内敏感数据发现与数据分类分级,并形成敏感数据资产目录;在此之上提供一体化的敏感数据访问控制、数据权限管控、数据动态脱敏、敏感数据访问审计等功能,满足数据安全管控、个人信息保护和数据出境安全合规要求,让企业的数据更安全,合规更高效。

数据安全平台可涵盖企业数据安全管理常见手段及管理方式,包括数据资产盘点管理,敏感数据识别、数据分类分级;数据库防火墙、数据审计,数据库安全审计、云数据库审计、API 审计;敏感数据脱敏,数据脱敏、数据动态脱敏、实时脱敏,敏感数据访问监督;数据库安全防护、数据库运维管控、云数据库安全运维,数据库权限管理设置、访问权限设置、数据访问治理,达到细粒度权限管控,做好数据安全运营,防止敏感数据泄露,满足数据合规与业务合规要求。