目录

一、VMware 16.1.1 介绍

二、安装教程

三、下载地址

一、VMware 16.1.1 介绍

VMware 16.1.1 是一款功能非常强大虚拟化软件,它允许用户在一台计算机上创建和运行多个虚拟机(Virtual Machine)相当于拥有多台服务器。这些虚拟机可以模拟独立的操作系统和硬件环境,使用户能够在单个计算机上同时运行多个操作系统和应用程序。

VMware 16.1.1 的一些主要特点和功能:

1. 多平台支持:VMware 16.1.1 可以在 Windows、Mac 和 Linux 等多个操作系统上运行。

2. 虚拟机管理:它提供了直观的用户界面,让用户可以轻松创建、配置和管理虚拟机。

3. 兼容性:VMware 16.1.1 支持各种操作系统,包括 Windows、Linux、MacOS 和其他许多操作系统。

4. 快照和恢复:用户可以创建虚拟机的快照,以便在需要时可以快速恢复到先前的状态。

5. 网络配置:用户可以自定义虚拟机的网络设置,包括网络连接类型、IP 地址和端口转发等。

6. 共享文件和文件夹:用户可以轻松地在主机和虚拟机之间共享文件和文件夹。

7. 虚拟机克隆和迁移:用户可以克隆和迁移虚拟机,方便地将其从一台计算机移动到另一台计算机。

8. 高级功能:VMware 16.1.1 还提供了一些高级功能,如虚拟网络编辑器、虚拟磁盘编辑器和虚拟机监控工具等。

下面小编给大家介绍一下Windows11操作系统安装VMware16.1.1图文教程,希望对大家能有所帮助!

二、安装教程

2.1 安装虚拟机

1.鼠标右击【VMware16.1.1】选择【解压到VMware16.1.1】。

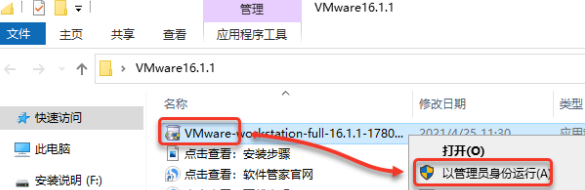

2.打开解压后的文件夹,鼠标右击【VMware-workstation-full-16.1.1-17801498】选择【以管理员身份运行】。

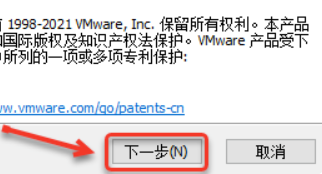

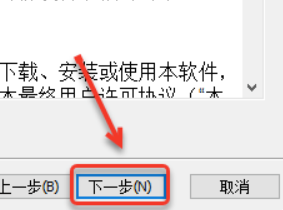

3.点击【下一步】。

4.勾选【我接受许可协议中的条款】,点击【下一步】。

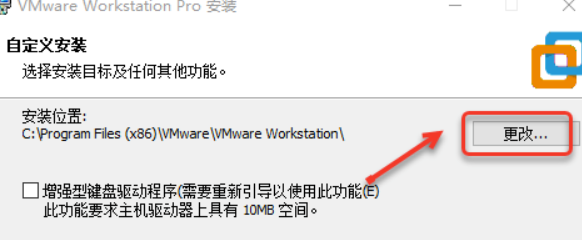

5.点击【更改…】。

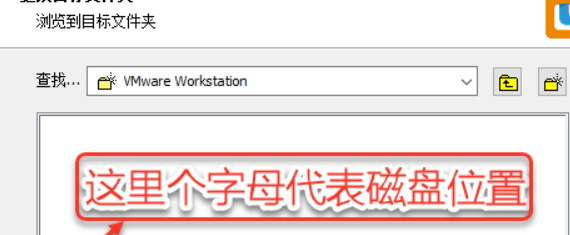

6.修改“文件夹名称”路径地址中的C可更改安装位置(如:将C改为D表示安装到D盘),点击【确定】。

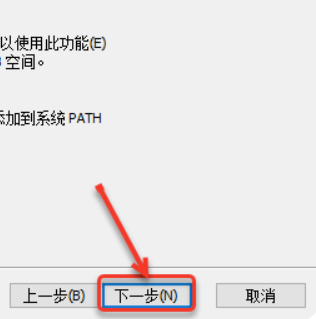

7.点击【下一步】。

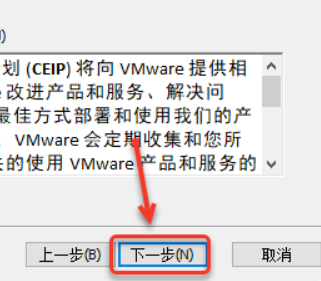

8.取消勾选【启动时检查……】和【加入VMware……】,点击【下一步】。

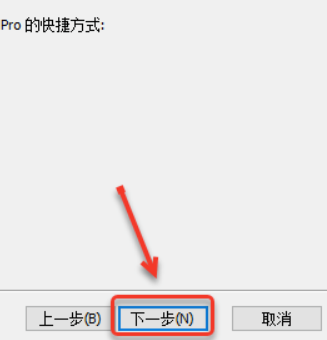

9.点击【下一步】。

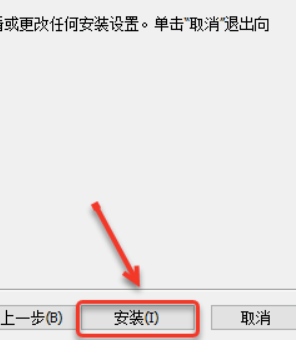

10.点击【安装】。

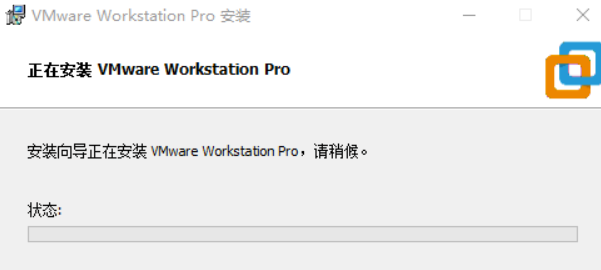

11.软件安装中……

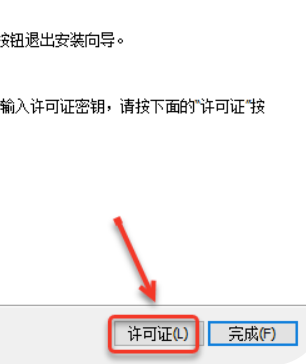

12.点击【许可证】。

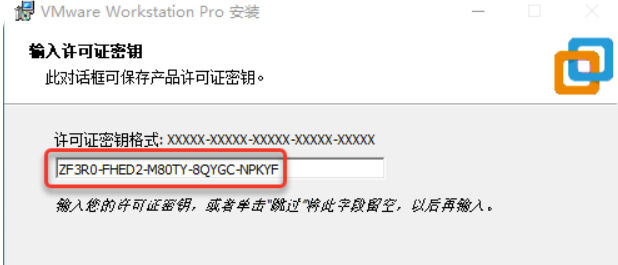

11.输入许可证密钥【ZF3R0-FHED2-M80TY-8QYGC-NPKYF】(以下可任意输入一组),点击【输入】。

ZF3R0-FHED2-M80TY-8QYGC-NPKYF

YF390-0HF8P-M81RQ-2DXQE-M2UT6

ZF71R-DMX85-08DQY-8YMNC-PPHV8

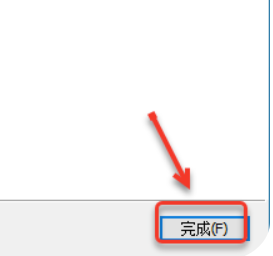

13.安装完成,点击【完成】。

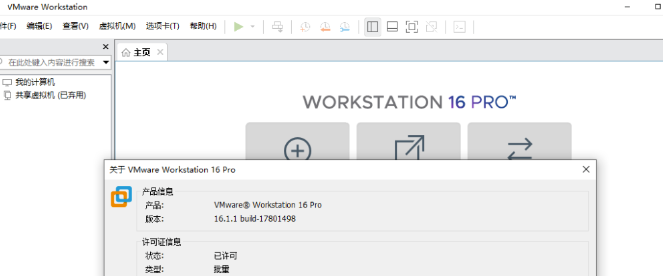

14.双击桌面【VMware Workstation Pro】图标启动软件。

15.安装成功。

2.2 虚拟机安装操作系统

1.双击桌面【VMware Workstation Pro】图标启动软件。

2.点击【创建新的虚拟机】。

3.选择【自定义】,点击【下一步】。

![]()

4.点击【下一步】。

5.选择【稍后安装操作系统】,点击【下一步】。

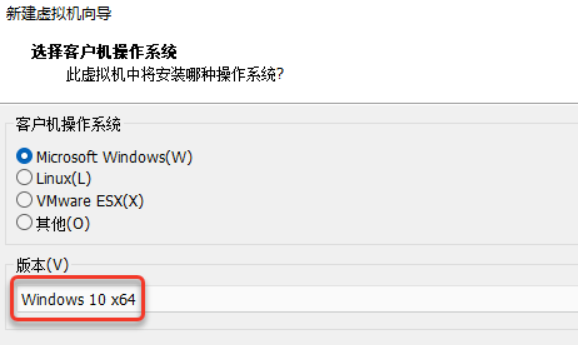

6.选择版本(windows 10 x64),点击【下一步】。

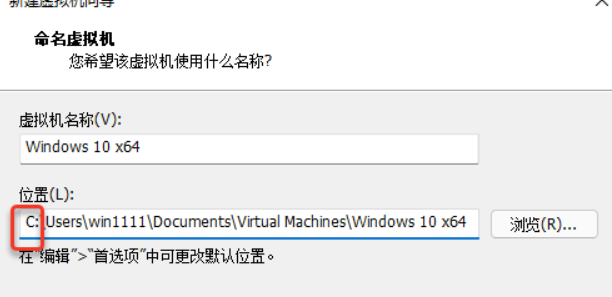

7.可自行修改虚拟机名称和位置(修改下图C字符可修改虚拟机的安装位置,将C改为D则表示安装到D盘),点击【下一步】。

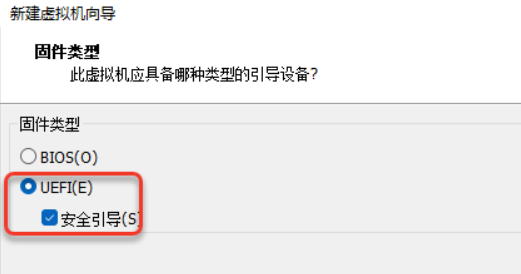

8.选择【UEFI】,点击【下一步】。

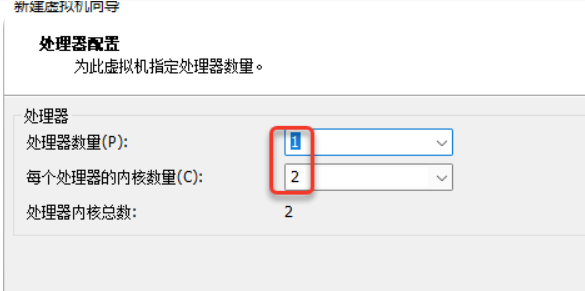

9.选择处理器数量和内核(推荐:2/4),点击【下一步】。

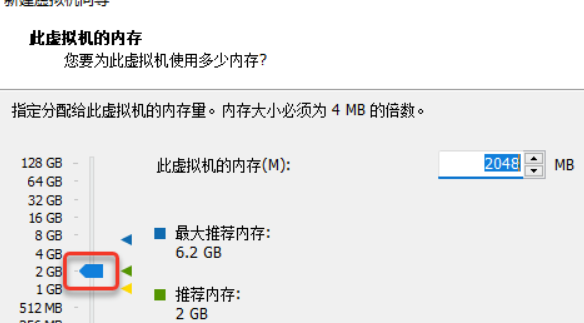

10.拉动选择虚拟机内存(建议2G以上),点击【下一步】

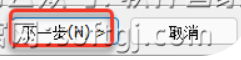

11.保持默认,点击【下一步】。

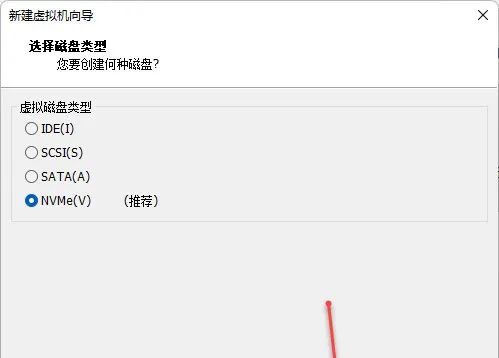

12.保持默认,点击【下一步】。

![]()

13.保持默认,点击【下一步】。

14.选择磁盘大小(最低60G),点击【下一步】。

15.点击浏览可更改磁盘文件(建议选择在非C盘),点击【下一步】。

16.点击【完成】。

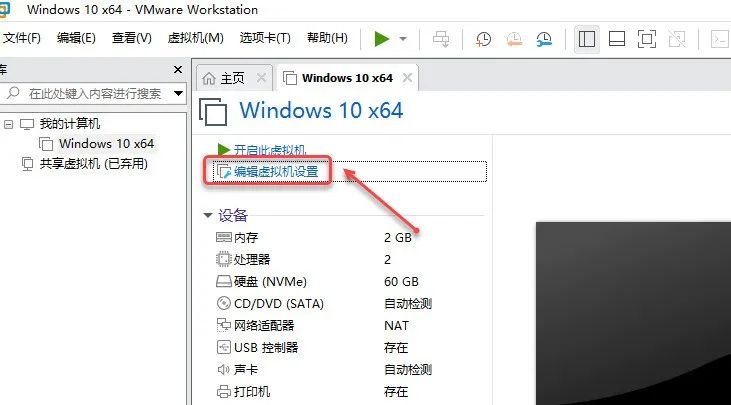

17.双击【编辑虚拟机设置】。

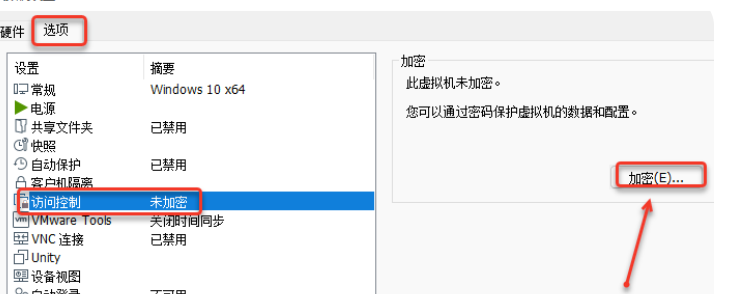

18.点击【选项】-【访问控制】,点击【加密】。

19.设置密码,点击【加密】。

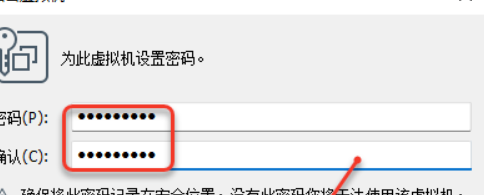

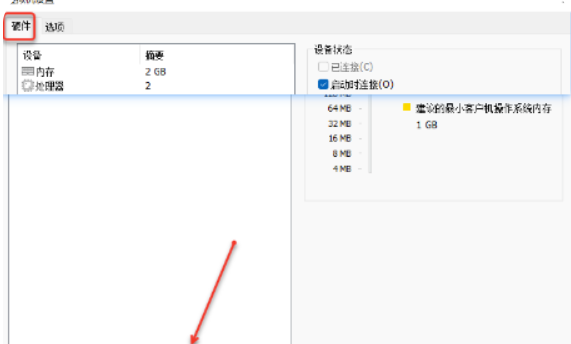

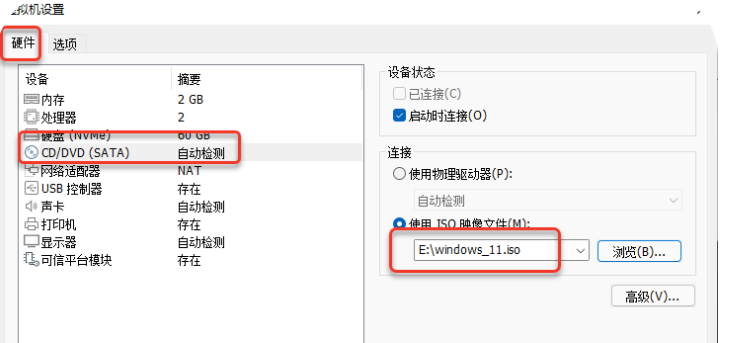

20.返回点击-【硬件】-【添加】。

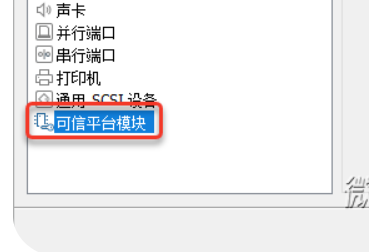

21.选择【可信平台模块】,点击【完成】。

22.返回点击-硬件-CD/DVD--使用ISO镜像文件-浏览(选择下载的Win11镜像),点击【确定】。

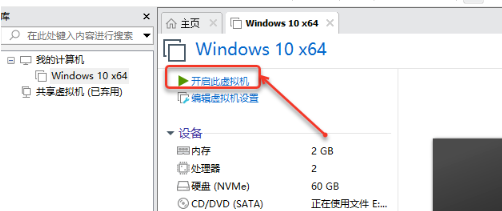

23.点击【开启虚拟机】。

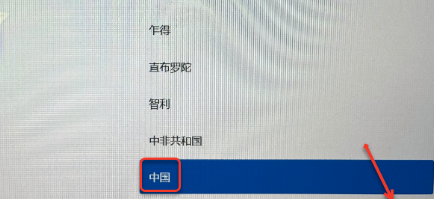

24.选择【中国】,点击【是】。

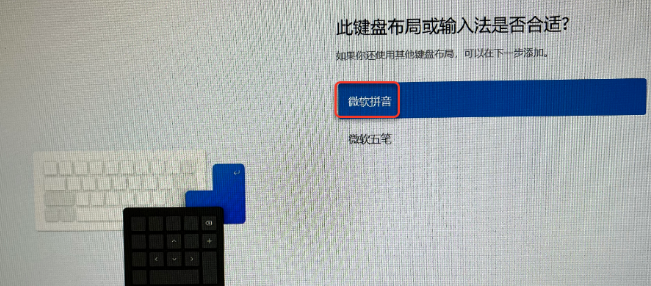

25.选择输入法(拼音或五笔),点击【是】。

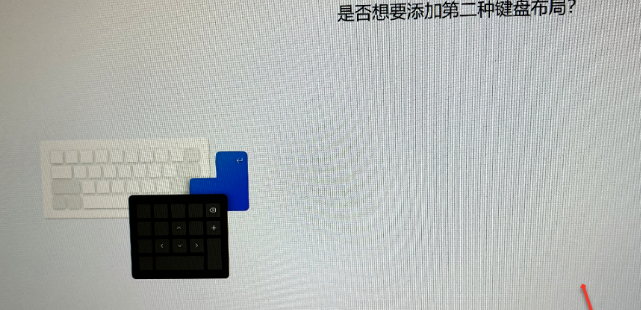

26.点击【跳过】。

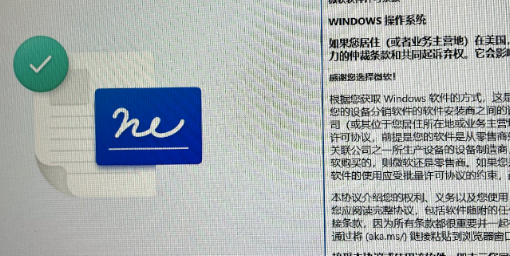

27.点击【接受】。

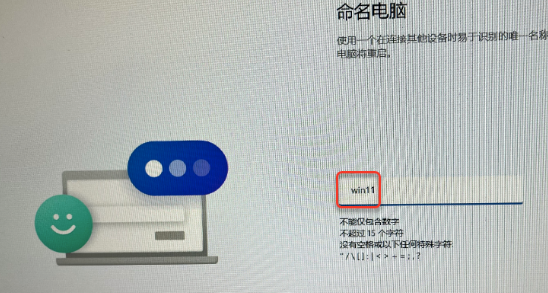

28.输入电脑名称(可自行设置),点击【下一个】。

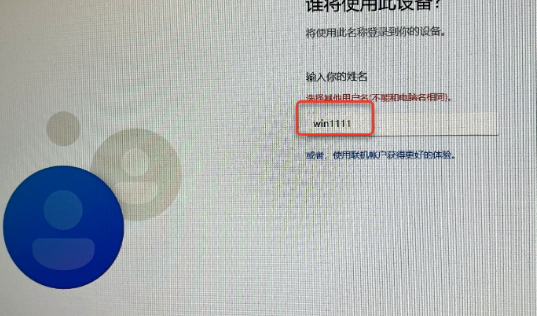

29.输入姓名,点击【下一页】。

30.设置电脑密码(直接点击下一页表示无需设置密码),点击【下一页】。

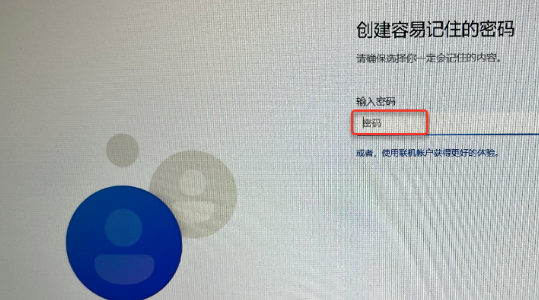

31.点击【下一页】。

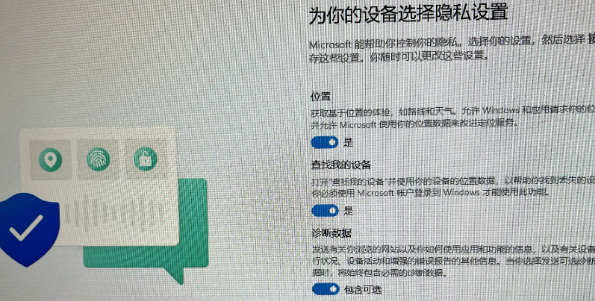

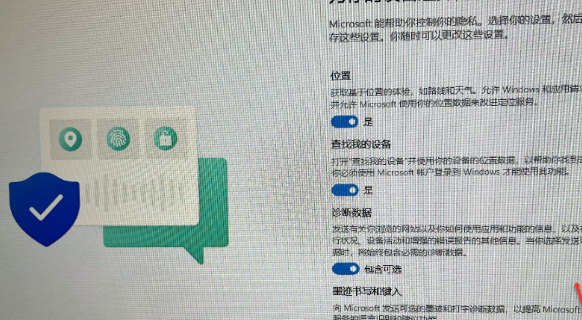

32.点击【接受】。

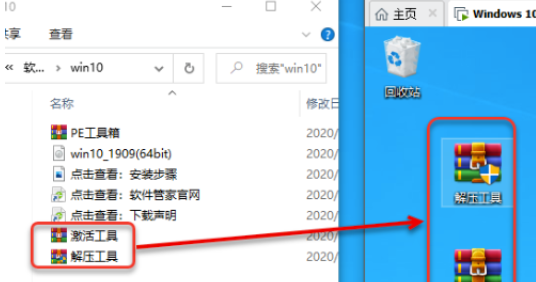

33.将下载的【解压工具】和【激活工具】拖到虚拟机里。

34.安装解压软件:

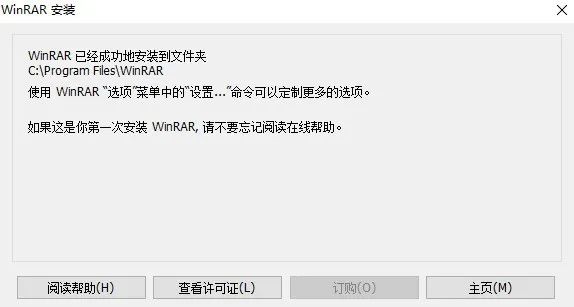

①双击【解压工具】,点击【安装】。

②点击【确定】。

③点击【完成】。

35.激活系统:

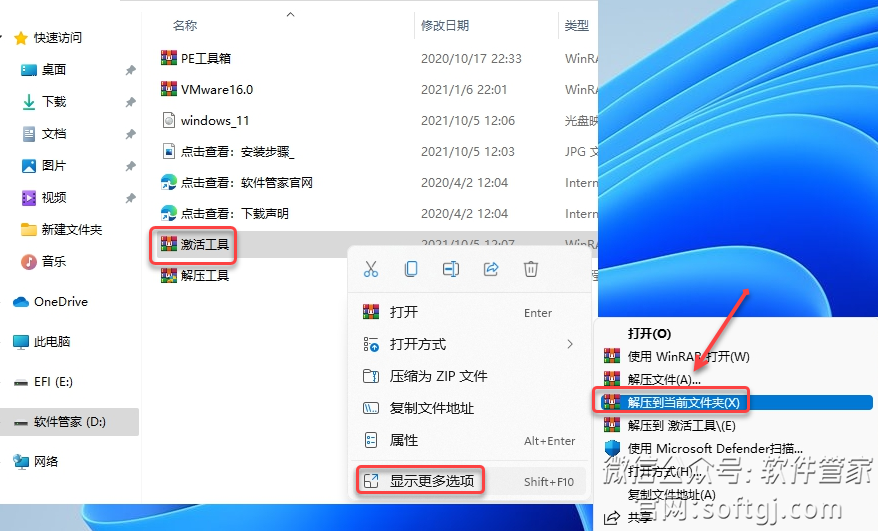

①鼠标右击【激活工具】选择【显示更多选项】选择【解压到 当前文件夹】。

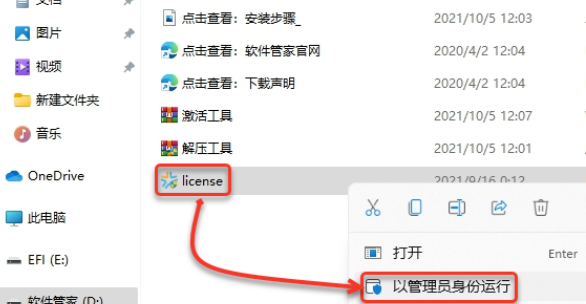

②鼠标右击解压后的【License】选择【以管理员身份运行】。

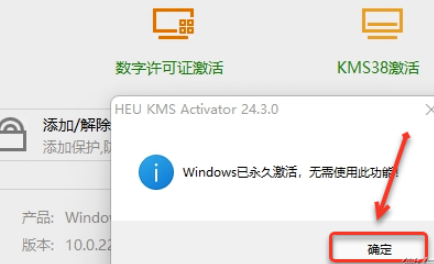

③点击【数字激活】,点击【数字许可激活】。

④系统激活中……

⑤激活成功,点击【确定】。

36.创建【计算机、控制面板】桌面快捷方式:

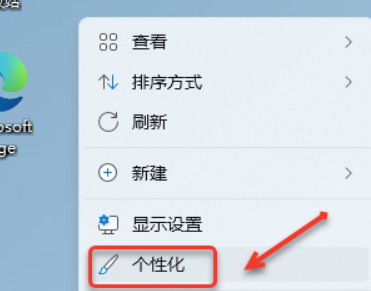

①在桌面空白处,鼠标右击选择【个性化】。

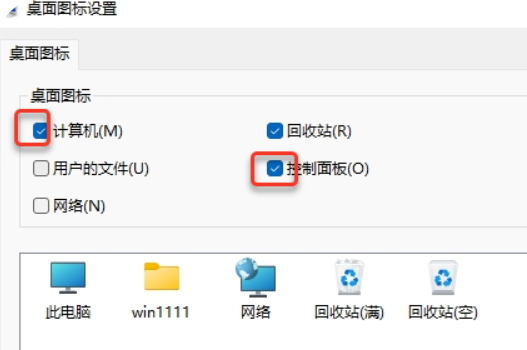

②点击【个性化】,点击【主题】。

③点击【桌面图标设置】。

④勾选【计算机】和【控制面板】,点击【确定】。

37.安装成功!

三、下载地址

下载地址