大数据时代的个人信息安全系列二:“逢脸造戏”

- 1. 逢脸造戏

- 2. 生物识别信息安全

- 2.1 生物识别信息被大量获取

- 2.2 生物识别信息被非法滥用

- 3. 各国加强对深度合成监管

- 4. 个人信息保护小贴士

互联网就像公路,用户使用它,就会留下脚印。

每个人都在无时不刻的产生数据,在消费数据的同时,也在被数据消费。

近日,某高校毕业生在校期间窃取学校内网数据,收集全校学生个人隐私信息的新闻引发了人们对大数据时代个人信息安全问题的再度关注。在大数据时代,推荐算法、AIGC更是对个人信息安全提出了新的挑战。

1. 逢脸造戏

2017年,一个名为Deepfakes的匿名用户在论坛上公布程序代码,分享了制作换脸视频的教程,还附上深度学习代码和相关数据集。从此简单易用的“换脸”视频出现了,普通人只需要一台配有英伟达GPU的电脑和一些数据,运用相关技术,就能制作出以假乱真的换脸视频。

“深度伪造” (Deepfakes,Deep learning + fake photos)基于深度学习的生成式对抗网络(GAN)技术,不仅可以换脸,还可伪造声音 。

2018年,一段美国前总统奥巴马吐槽特朗普是笨蛋的假视频在twitter上走红。创作者先是找到一段奥巴马的演讲视频,将自己的嘴硬生生搬到奥巴马脸上,最终,假视频让奥巴马说出了那句话:President Trump is total and complete dipshit(川普总统完全就是个笨蛋)。

B站一位叫“换脸哥”的UP主,将杨幂的脸用AI技术换到了剧中“黄蓉”的身上,看下来,“杨幂版黄蓉”的表情和肢体动作很顺畅,丝毫看不出破绽,因为太逼真,在网上也迅速引起轩然大波。据悉,这位换脸哥此前就发布了多个给影视剧角色换脸的视频,被换脸的有《冰与火之歌》里的龙妈,《泰坦尼克号》里的rose,《喜剧之王》里的柳飘飘,《古墓丽影》里的劳拉等等,而替换上去的,都是杨幂。

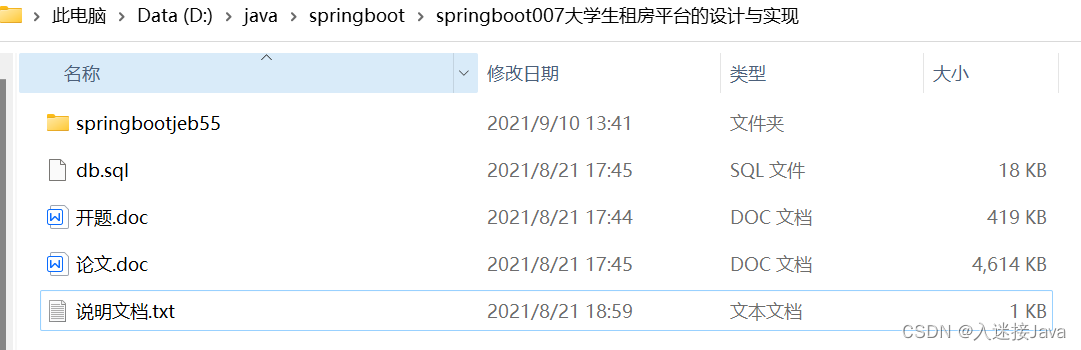

2019,一款名为“ZAO”(逢脸造戏)的APP横空出世,在社交网络上掀起了一阵“换脸”风潮。其产品可以“用你的脸制作网络热门表情包”“用你的脸出演经典电影”“用你的脸跟idol飙戏”“用你的脸和朋友的脸一起飙戏”,并且明确了“仅支持拍摄真实人像照片进行换脸”“不允许使用网络或公开人像照片进行换脸”。

2. 生物识别信息安全

2.1 生物识别信息被大量获取

在“ZAO”的等软件换脸技术引爆网络后,社会公众开始关注到“ZAO”所制定的“用户协议”及“隐私政策”文本内容,尤其是涉及“个人信息保障”及“知识产权”等方面的法律问题。

可以看出“ZAO”换脸服务收集到了大量用户人脸数据,并且:

- 用户的肖像可以随意授权给第三方使用,这个授权的拍版权完全取决于“ZAO“;

- 用户的肖像可以被任意地修改和更换,并且可以进行再次网络传播;

- 被二次加工后的肖像在传播过程中所得收益并不属于用户自己;

- 这个授权是免费的、永久的、不可撤销的。

五四青年节,一款软件通过引入几个民国范的头像模板,很多人在微信圈纷纷上传了自己的前世青年照。该软件短时间就收集了8000多万张用户照片,服务商还会会收集到用户的照片以及照片中的时间、位置等信息,甚至读取通讯录和短信电话等。

很多在线测试app、小程序均会收集用户照片、甚至索取通讯录、通话、短信、相片、相机等高级权限。

2.2 生物识别信息被非法滥用

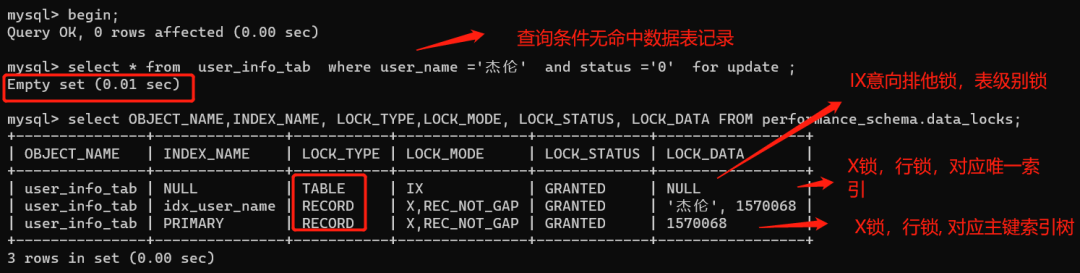

静态或动态的人脸信息(ZAO都会向用户收集)以及指纹、声纹、虹膜属于生物识别信息,均为个人敏感信息。生物识别信息之所以敏感,在于天然能够真正识别个人身份且终身无法更改。从某种程度上说,这些生物识别信息真正定义了我们每个人。

生物识别信息一旦泄露,真的是“一失万无”,缺乏救济渠道。邮箱密码、电话号码泄露了,还可以更改,但人脸、声纹、虹膜等信息泄露后,却没有办法进行更改,个人几乎终生暴露在被攻击和骚扰的风险中。

2023年4月,内蒙古包头警方通报一起利用AI实施诈骗的案件,福州市某公司法人代表郭先生10分钟内被骗430万元。据通报,骗子通过AI换脸和拟声技术,佯装熟人实施诈骗。

指纹支付、人脸识别解锁、声音解锁生物特征识别技术已经渗透到我们日常生活当中。 换脸、换声这类APP最大的问题在于其大规模收集的生物识别信息如果发生泄露及滥用,会造成各种欺诈和造假。尤其随着AI技术的加速迭代,合成技术门槛持续降低就,涉诈风险正在积聚,需要高度警惕。

目前AI诈骗主要以声音合成、AI换脸为主。

第一种:声音合成

骗子通过骚扰电话录音等方式来提取某人的声音,成功得到素材后进行声音合成,进而利用伪造的声音骗过对方,所以被骗的人听到声音信以为真。

第二种:AI换脸

骗子首先分析公众发布在网上的各类信息,根据所要实施的骗术,筛选目标人群。然后用AI技术进行换脸伪装,再以视频的方式进行信息确认,骗取对方的信任。

3. 各国加强对深度合成监管

生物识别信息的收集和利用,具有很大的不对称性,个人得到的可能仅仅是一个带有娱乐性的视频片段,收集者却掌握了个人最基础的信息。其中,人脸信息的公开性更强,也更容易被收集。目前在国际上加强监管的趋势也更明显,多国都在开始进行立法,强化对人脸信息收集以及识别技术应用场景的约束。

2019年6月,美国两党议员分别在众议院、参议院同时提出《2019年深度伪造报告法案》(Deepfakes Report Act of 2019),明确了“数字内容伪造”的定义,规定国土安全部定期发布深度伪造技术相关报告。该法案将国土安全部作为主管协调部门,规定报告的制作由国土安全部分管科学和技术事务的副部长负责,其分管的司局也参与深度伪造技术研究,如科学技术局、网络安全司、国土安全高级研究计划局等。

我国的《互联网信息服务深度合成管理规定》于2022年11月3日国家互联网信息办公室2022年第21次室务会议审议通过,并经工业和信息化部、公安部同意,自2023年1月10日起施行。

其中,第七条明确:

深度合成服务提供者应当落实信息安全主体责任,建立健全用户注册、算法机制机理审核、科技伦理审查、信息发布审核、数据安全、个人信息保护、反电信网络诈骗、应急处置等管理制度,具有安全可控的技术保障措施。

第十七条明确:

深度合成服务提供者提供以下深度合成服务,可能导致公众混淆或者误认的,应当在生成或者编辑的信息内容的合理位置、区域进行显著标识,向公众提示深度合成情况:

(一)智能对话、智能写作等模拟自然人进行文本的生成或者编辑服务;

(二)合成人声、仿声等语音生成或者显著改变个人身份特征的编辑服务;

(三)人脸生成、人脸替换、人脸操控、姿态操控等人物图像、视频生成或者显著改变个人身份特征的编辑服务;

(四)沉浸式拟真场景等生成或者编辑服务;

(五)其他具有生成或者显著改变信息内容功能的服务。

深度合成服务提供者提供前款规定之外的深度合成服务的,应当提供显著标识功能,并提示深度合成服务使用者可以进行显著标识。

4. 个人信息保护小贴士

- 对于一些要求上传个人正面照片和身份证照片、手持身份证拍摄照片或录制视频的服务类APP,应保持相当的警惕。

- 上传个人照片到网络、在朋友圈晒照片要格外谨慎,外出时不要轻易接受他人拍照合影的要求。

- 发布“剪刀手”等带有手部图案的照片时,应注意不要泄露指纹信息,减少不必要的风险。

- 不要在不可信的或不明确用途的设备上录入自己的指纹。用指纹打开门锁或者手机之后,用手在传感器表面上抹一下,把指纹图像模糊化,防止他人提取指纹信息。