近日,某高校毕业生在校期间窃取学校内网数据,收集全校学生个人隐私信息的新闻引发了人们对互联网生活中个人信息安全问题的再度关注。在大数据时代,算法分发带来了隐私侵犯,在享受消费生活等便捷权利的同时,似乎又有不少个人信息泄露的担忧。用隐私换便利还是花钱护隐私?谈谈你的看法

隐私保护

- 一、互联网生存指南:通过哪些方法来加强个人信息保护?

- 二、个人信息保护与数字经济发展的关系应该如何平衡?

- 三、互联网公司如何处理数据隐私?

- 四、如何加强个人隐私教育和意识?

一、互联网生存指南:通过哪些方法来加强个人信息保护?

可以通过以下方法来加强:

- 不要随意泄露个人信息,例如姓名、地址、电话号码、身份证号码等。

- 不要在不安全的网站上输入个人信息,例如银行网站、购物网站等。

- 发现个人信息受到侵害时及时关闭个性化推送。

- 及时销毁删除载有个人信息的资料单据。

- 定期更改密码,并且不要使用相同的密码来登录多个账户。

- 安装杀毒软件和防火墙,以保护您的计算机和移动设备免受恶意软件和网络攻击。

- 不要随意下载未知来源的软件或应用程序。

二、个人信息保护与数字经济发展的关系应该如何平衡?

个人信息保护和数字经济发展之间的关系是一个复杂的问题。

一方面,数字经济的发展需要大量的个人信息来支持其运作,例如搜索引擎、社交媒体、电子商务等。另一方面,个人信息的泄露和滥用可能会对个人造成严重的损害,例如财产损失、信用记录受损、隐私侵犯等。

为了平衡这两个方面的需求,我们需要采取一些措施来保护个人信息的安全和隐私。

例如,政府可以制定相关的法律法规来规范企业和组织收集、使用和保护个人信息的行为;企业可以加强自身的信息安全措施,例如加密技术、访问控制等;

个人也可以采取一些措施来保护自己的个人信息,例如不随意泄露个人信息、定期更改密码等。个人信息的保护需要每个人的共同努力。政府、企业和个人应该建立信息保护的意识和文化,增强个人信息保护的意识,提高个人信息保护的能力

三、互联网公司如何处理数据隐私?

-

遵守相关法律法规:互联网公司需要遵守相关的法律法规,(例如欧盟的《通用数据保护条例》(GDPR)和美国的《加州消费者隐私法案》(CCPA)等 ),并保护用户的隐私。

-

透明度:互联网公司需要向用户提供透明的信息,告知用户其收集哪些数据、如何使用这些数据以及如何保护这些数据的安全,并赋予用户更多的控制权,明确用户的隐私权利和网络服务提供商的义务。

-

最小化数据收集:互联网公司应该尽可能地减少收集的数据量,只收集必要的数据。

-

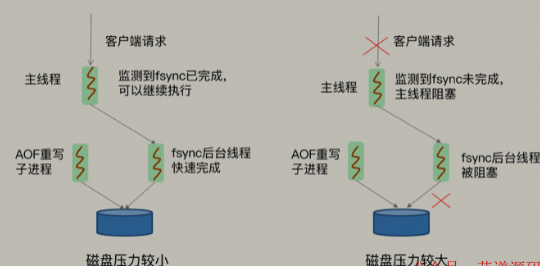

加强数据安全:互联网公司应该采取措施来保护用户的数据安全,例如加密技术、防火墙、数据备份、访问控制等,防止黑客攻击和恶意软件入侵。同时应该限制员工的权限,严格控制用户数据的访问和使用,防止内部人员泄露用户隐私数据。

-

尊重用户权利:互联网公司应该尊重用户的隐私权和选择权,例如允许用户删除自己的数据、关闭广告跟踪等。

四、如何加强个人隐私教育和意识?

社会应加强:

- 提供相关培训:政府、学校、社区组织等可以提供相关的培训,向公众介绍如何保护个人隐私。

- 加强宣传:政府、企业等可以通过各种渠道加强宣传,例如广告、新闻报道、社交媒体等。

- 增加透明度:政府、企业等应该向公众提供更多的透明度,让公众了解其收集哪些数据、如何使用这些数据以及如何保护这些数据的安全。

- 加强监管:政府应该加强对企业和组织的监管,确保其遵守相关的法律法规,保护个人隐私。

个人应加强:

- 提高个人信息保护意识:个人应该了解自己的个人信息保护权利,并知道如何保护自己的个人信息(例如不随意泄露个人信息、定期更改密码等)。这包括了解常见的个人信息泄露途径、了解个人信息保护法律法规等。

- 加强网络安全教育:个人应该学习网络安全知识,例如如何安全地使用电子邮件、社交媒体等网络工具,如何防止网络攻击和诈骗等。

- 推广个人隐私保护技能:个人应该学习如何保护自己的个人隐私,例如如何设置密码、如何保护个人信息的安全、如何避免泄露个人信息等。

- 增强社会责任感:个人应该了解自己的社会责任,知道如何保护他人的隐私,并遵守社会道德规范。

- 建立良好的网络道德:个人应该遵守网络道德规范,尊重他人的隐私和权利,并遵守网络规则和礼仪。

总之,加强个人隐私教育和意识需要个人、政府和社会组织的共同努力。通过提供教育、培训和宣传,可以增强个人的隐私保护意识和技能,提高个人信息保护的能力。