公司在升级dubbo过程中因zookeeper版本不匹配,导致服务注册和调用出现异常

一、漏洞详情

Apache Dubbo是一款高性能、轻量级的开源Java服务框架。

Apache官方发布安全公告,修复了Apache Dubbo中的一个反序列化漏洞(CVE-2023-23638)。由于Apache Dubbo安全检查存在缺陷,导致可以绕过反序列化安全检查并执行反序列化攻击,成功利用该漏洞可在目标系统上执行任意代码。

建议受影响用户做好资产自查以及预防工作,以免遭受黑客攻击。

二、影响范围

Apache Dubbo 2.7.x 版本:<= 2.7.21

Apache Dubbo 3.0.x 版本:<= 3.0.13

Apache Dubbo 3.1.x 版本:<= 3.1.5

三、修复建议

目前该漏洞已经修复,受影响用户可升级到以下版本:

Apache Dubbo 版本:>= 2.7.22

Apache Dubbo 版本:>= 3.0.14

Apache Dubbo 版本:>= 3.1.6

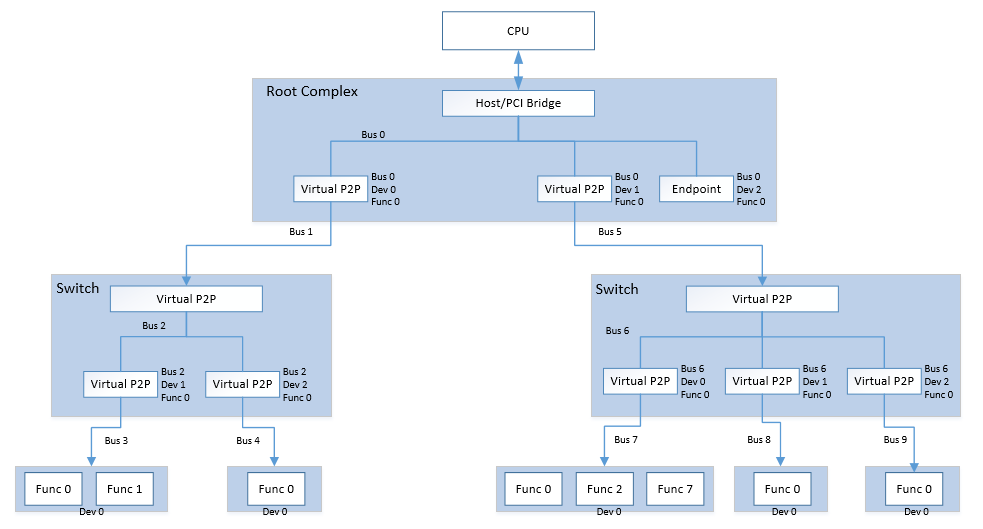

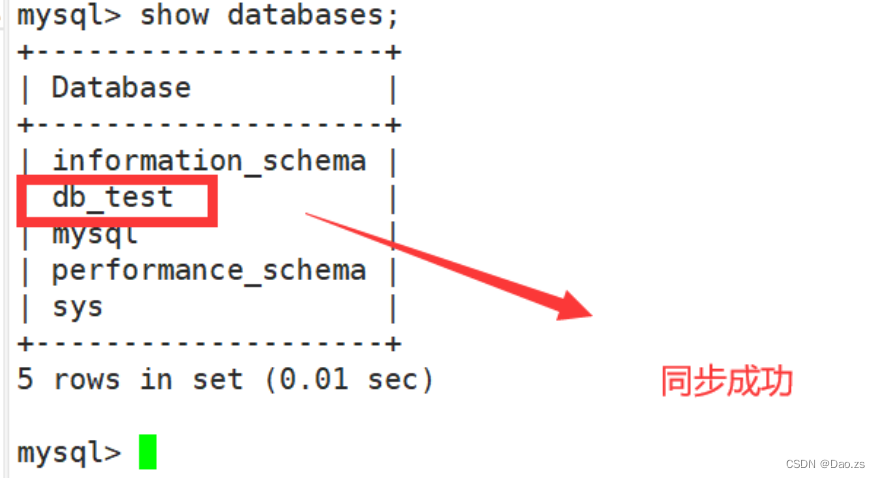

四、以上漏斗如果注册中心选用的还是zookeeper,那么zk也需要对应的进行升级否则可能会导致服务提供者和消费者无法注册和获取服务列表

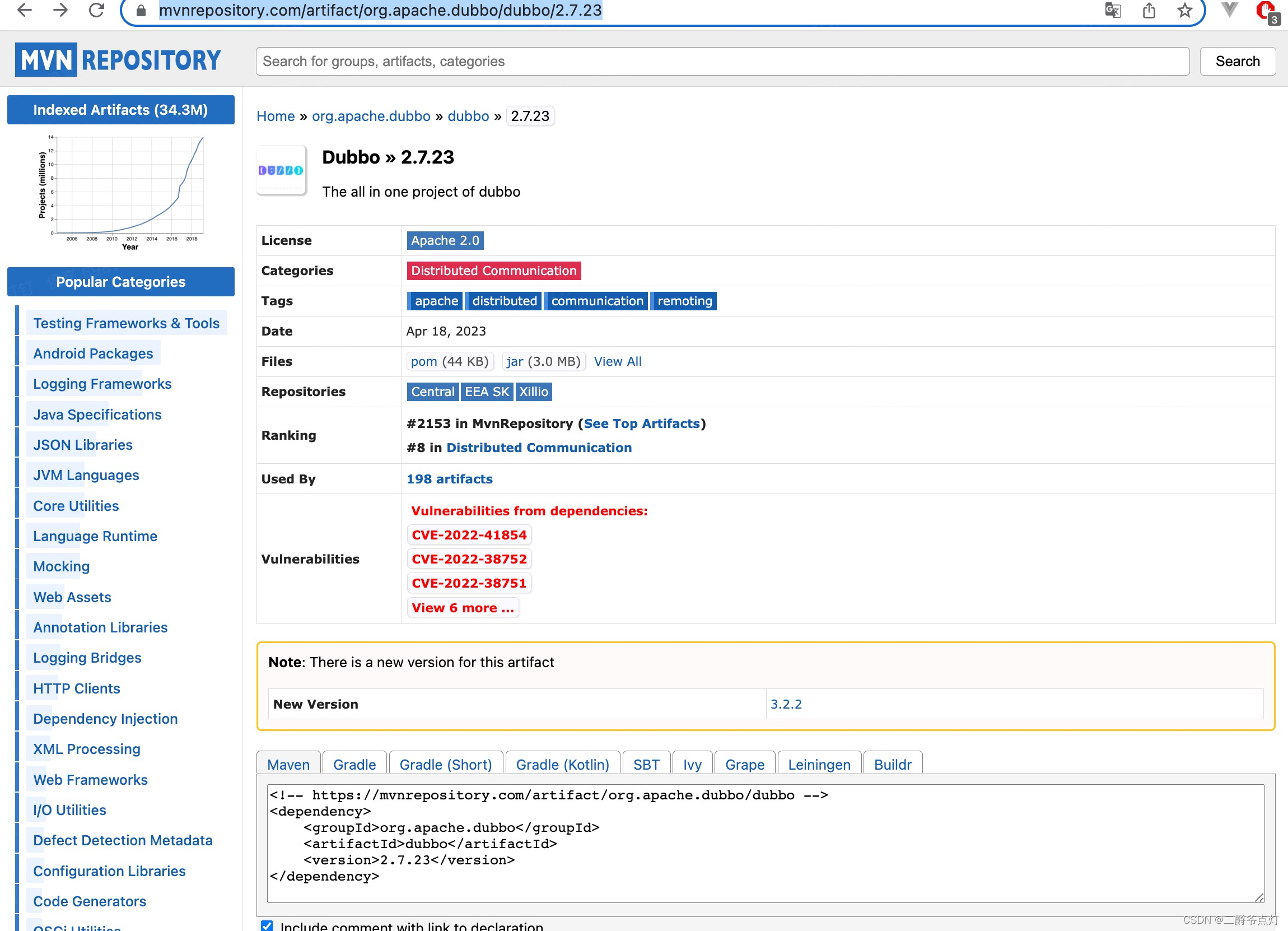

例:dubbo2.7.x升级至2.7.23相关maven以来所需版本

https://mvnrepository.com/artifact/org.apache.dubbo/dubbo/2.7.23

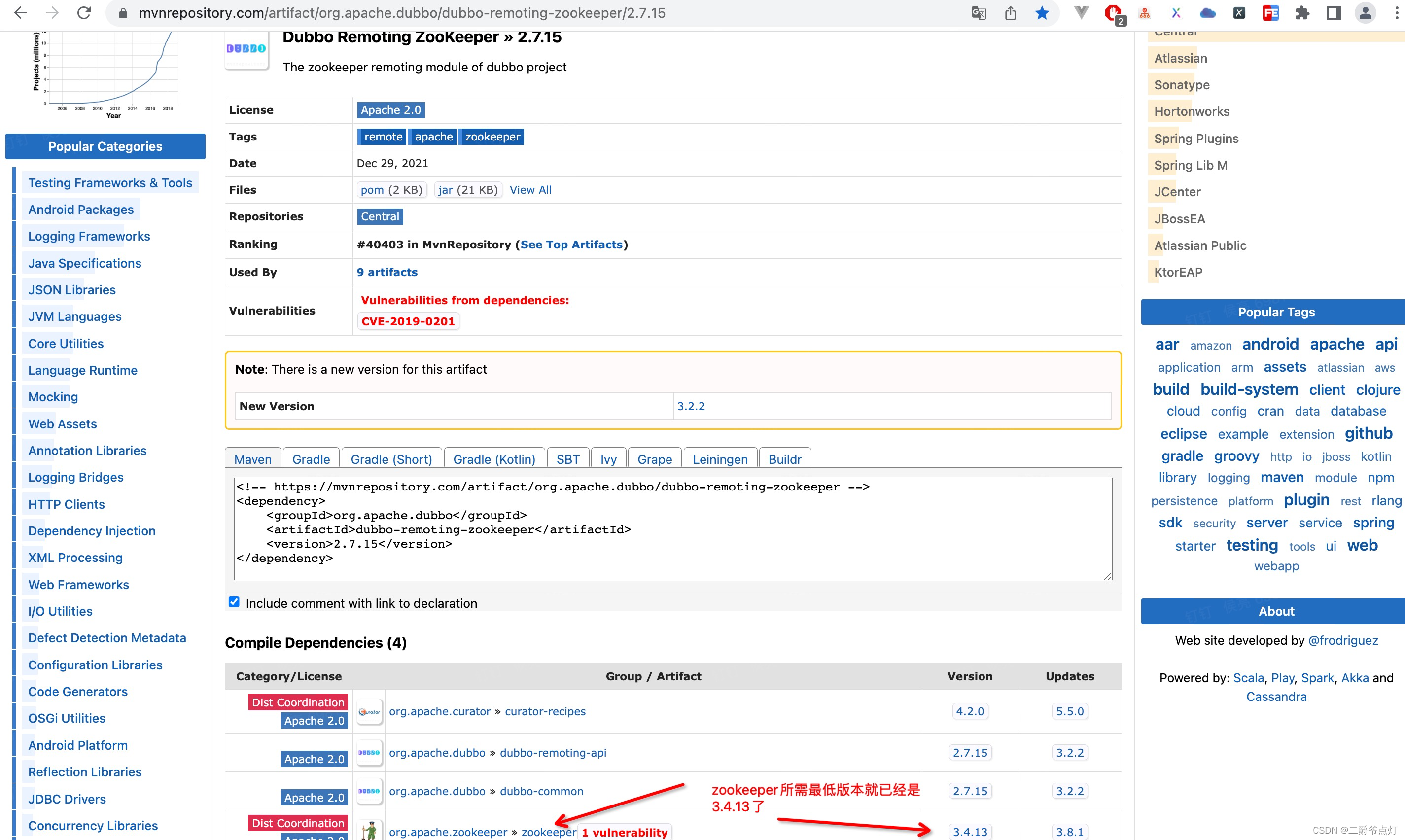

依赖jar包所需版本:(注意:zookeeper相关以来可以点进去)

进入org.apache.dubbo » dubbo-remoting-zookeeper (如果zk低于最低版本会导致dubbo服务注册和调用异常)

五、关联资料

1. 关于Apache Dubbo反序列化漏洞(CVE-2023-23638)的预警提示

2. Dubbo2.7.22相关依赖和版本(zk相关请继续点击查看)

![[框架]MyBatis框架](https://img-blog.csdnimg.cn/02dfc06a22da419c99f990326c1d6bb2.png)